Fターム[5B285CA32]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 監視・検出・修復 (2,174) | 挙動監視・ログ監視 (1,288)

Fターム[5B285CA32]に分類される特許

1,181 - 1,200 / 1,288

ログ集計支援装置、ログ集計支援システム、ログ集計支援プログラム、およびログ集計支援方法

【課題】異なる種類の複数のIDSが出力する複数のログ情報を対応付け、各IDSの比較をより容易に行う。

【解決手段】ログ集計支援装置4であって、異なる種類の複数の侵入検知システム各々から、不正な通信記録であるログ情報を収集する収集手段と、前記収集手段が収集した前記複数のログ情報を記憶する記憶手段と、前記記憶手段に記憶された前記複数のログ情報を読み出し、前記複数のログ情報が共通して有する共通属性に基づいて、前記複数のログ情報各々を対応付けたログ比較情報を生成する生成手段と、を備える。

(もっと読む)

ハニーポットを用いて攻撃を検出し抑止するためのシステム及び方法

本発明の幾つかの実施形態によれば、アプリケーションを攻撃から保護するシステム及び方法が提供される。本発明の幾つかの実施形態において、通信ネットワークからのトラフィックは、異常検出構成要素によって受信される。異常検出構成要素は、受信されたトラフィックをモニターし、保護されたアプリケーション、又はアプリケーションと全ての状態情報を共用するハニーポットのいずれかにトラフィックを転送する。受信されたトラフィックがハニーポットに転送された場合、ハニーポットは、攻撃についてトラフィックをモニターする。攻撃が発生した場合、ハニーポットは保護されたアプリケーションを修復する(例えば、攻撃から被ったあらゆる状態変化を廃棄すること、又は以前にセーブされた状態情報に復帰すること、その他)。 (もっと読む)

中継装置、及び、この中継装置を備える通信システム

【課題】 重要情報を充分に保護することが可能な中継装置、及び、この中継装置を備える通信システムを提供する。

【解決手段】 端末10aと端末10bとの間で送受信される送受信データを中継し、サービス管理サーバ30及びトラフィック情報取得サーバ40と通信を行う中継装置20aが、サービス管理サーバ30及びトラフィック情報取得サーバ40が正当であるか否かを認証する認証部22aと、サービス管理サーバ30及びトラフィック情報取得サーバ40が正当であることが認証部22aによって認証された場合に、複製された送受信データをトラフィック情報取得サーバ40に送信し、モニタリングレポートをサービス管理サーバ30に送信する送受信部21aとを備える。

(もっと読む)

セキュリティ監視装置、セキュリティ監視方法、及びプログラム

【課題】 セキュリティインシデントを早期に発見し、早期に対策を講ずることができるようにする。

【解決手段】 セキュリティ監視対象システムと外部ネットワークとの間に構築されたファイアウォール10と、ファイアウォール10から通信のログを収集するログ収集サーバ20と、ログを解析してセキュリティ監視対象システムで発生しているセキュリティインシデントを検出する解析サーバ30と、セキュリティインシデントの発生に関する事象発生情報を記憶するデータベース40と、セキュリティインシデントの検出を伝える電子メールを所定の宛先に対して送信するメールサーバ50と、電子メールを受信して事象発生情報の閲覧を要求する顧客端末60と、データベース40から事象発生情報を取り出して顧客端末60に送信するWebサーバ70とを備える。

(もっと読む)

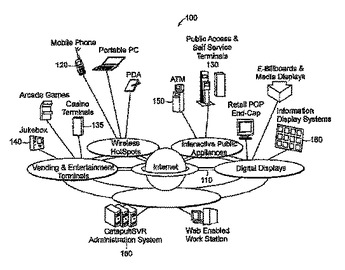

インテリジェントデバイスのネットワークを管理する装置および方法

サーバと通信しているインテリジェント装置のネットワークの管理のシステムおよび方法を開示する。ネットワークの一部である各インテリジェント装置に対して、前記装置と関連するクライアント処理は、指示に関する前記サーバへのクエリの発行を引き起こす前記装置にクエリを発行する。前記クライアント処理の結果として、前記クエリへの制御可能な応答において、前記サーバは、(i)前記装置と関連した使用のために、データおよび指示のうち少なくとも1つを、前記装置にとってローカルの格納のためにダウンロードするステップ、および(ii)前記装置に関するデータをアップロードするステップのうち少なくとも1つを引き起こす。  (もっと読む)

(もっと読む)

不正アクセスに対する防御ポリシ作成システム及び方法とそのプログラム

【課題】検出された不正アクセス情報を分析して防御ポリシを作成し、同様な不正アクセスを受けた際に、それらのリクエストをサービスプログラムが受け付ける前にホスト上で防御する不正アクセスに対する防御ポリシ作成システムを提供する。

【解決手段】データ送受信部1が受信したデータを記録する一時記憶領域4と、サービス提供のプロセス処理を行うサービスプロセス部2と、受信データに対して応答するためのデータもしくはその元のデータを保持する記憶装置3と、設定されているポリシに従って入出力データ及び記憶装置に対するアクセスと、サービスプロセス部の動作を監視し、不正なアクセスを検知する動作監視部5と、検知された不正アクセスの元となる情報を元に、新規に該当するデータの受信に対する防御ポリシを生成するポリシ生成部6を備え、データ受信段階における不正検知ポリシを生成する。

(もっと読む)

コンピュータシステムからナレッジベースをアグリゲートし、コンピュータをマルウェアから事前に保護すること

【課題】複数のセキュリティサービスまたは他のイベント収集システムからナレッジベースをアグリゲートし、コンピュータをマルウェアから保護する、システム、方法、およびコンピュータ可読媒体を提供すること。

【解決手段】本発明の一態様は、コンピュータをマルウェアから事前に保護する方法である。より具体的には、本方法は、アンチマルウェアサービスまたは他のイベント収集システムを用いて、潜在的にマルウェアを示唆する疑わしいイベントを観測することと、疑わしいイベントが前もって決められた閾値を満たすかを判定することと、疑わしいイベントが前もって決められた閾値を満たす場合、マルウェアの拡散を回避するように設計された制限的セキュリティポリシーを実施することとを含む。

(もっと読む)

ログ取得プログラムおよび方法

【課題】 リモートアクセスクライアントからリモートアクセスサーバにアクセスし、リモートアクセスサーバに接続されている運用対象機器を操作する際のログを取得可能にする。

【解決手段】 証跡ログを取得するためにコンピュータを、宛先アドレスが自アドレスでないパケットも採取するパケット採取モジュール311、パケットがログインパケット、ログアウトパケット又はKVM関連パケットかを判断する種別判断モジュール312、パケットがログインパケット、ログアウトパケット又はKVM関連パケットのいずれかである場合に、パケットを解析し、再構成に必要な情報及び対応付けに必要な情報を取得する解析モジュール314、複数のパケットに分割されたデータを再構成する再構成モジュール315、再構成されたデータを利用者情報に対応付ける対応付けモジュール316、利用者情報に対応付けられたデータをファイルとして出力するファイル出力モジュール317として機能させる。

(もっと読む)

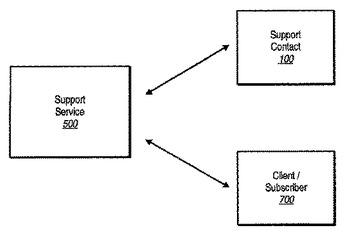

コンピュータの状態のモニタリング及びサポート

1又は複数のクライアントが1又は複数の受信側サイロにおける1又は複数のサービスにアクセスすることを認証するルーツ・サイロは、サービスとの相互作用を求める利とをクライアントから受け取る。ルーツ・サイロは、クライアントとの相互作用のためにサービスの利用可能なプロバイダとしてサービス側のサイロを識別して、(i)そのクライアントがサービス側サイロにおいてサービスと相互作用する資格を有していることを示すサービス・エンタイトルメント情報と、(ii)サービス側サイロの位置を識別する位置情報と、(iii)クライアントとサービス側サイロとの間の安全な通信に用いるための1又は複数の鍵とを有するサービス証明書を生成する。サービス証明書を生成すると、ルーツ・サイロは、サービス側サイロにおけるサービスと相互作用するときに用いるために、そのサービス証明書をクライアントのためのサポート・コンタクトに送る。  (もっと読む)

(もっと読む)

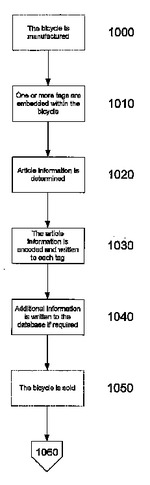

真正性の判定

物品の真正性を判定する方法である。本方法は、データを格納するタグを利用し、このタグは物品に結合している。方法は、タグリーダにおいて、データを格納するタグ物品情報を判定する工程を含む。物品情報は次に、タグストアや、物品に設けられた第2のタグや、物品そのものなどから得た所定の情報と比較され、それによって、比較の結果に基づき物品を認証することが可能になる。この操作を、保険料の値下げに利用できる。  (もっと読む)

(もっと読む)

セキュリティ情報交換による評価指標算出に基いたセキュリティ管理装置、セキュリティ管理方法、およびセキュリティ管理プログラム

【課題】機密性を損なうことなく、相互接続されるネットワーク間での通信のセキュリティ確保に貢献する。

【解決手段】セキュリティ管理装置1により、自己のネットワークAに接続された各コンピュータについて脆弱度指標あるいは危険度指標を算出し、これらの指標を他のネットワークBへ通知するために送信するとともに、他のネットワークBについての脆弱度の指標あるいは危険度の指標を受信する。これにより、それぞれの指標がネットワークA,B間で相互に交換されるので、各ネットワークA,Bでは、これらの指標を参照することにより他のネットワークの安全性を確認することが可能となる。これにより、各ネットワークA,Bでは、安全性の低いネットワークへの接続を制限する等の措置をとることが可能となる。処理履歴を公開するようなことは行わない。

(もっと読む)

ハッキング防御装置及びハッキング防御プログラム

【課題】 セキュリティホールに修正プログラムを適用することなく、第三者による不正なアクセスからコンピュータを守ることができるようにする。

【解決手段】 条件記録部14に記録されているコマンド別の実行許可条件の中から、コマンド解析部13により解析されたコマンドに対応する実行許可条件を取得して、その実行許可条件を満足しているか否かを判定する条件判定手段を設け、その条件判定手段の判定結果が実行許可条件を満足している旨を示していれば、そのコマンドをコンピュータ7のオペレーティングシステム7aに渡し、その判定結果が実行許可条件を満足していない旨を示していれば、そのコマンドを廃棄する。

(もっと読む)

セキュリティシステム、セキュリティ方法及びそのプログラム

【課題】ウィルス対策ベンダーが提供する対策パッチ等が提供されていない未知のウイルスに対するごく初期段階での特定は困難である。これらのウィルスは、感染が短時間で大規模化する場合が多く、短時間での感染検知、初動対策が必要となってきている。

【解決手段】ウィルス監視装置は、対策を受ける複数企業のハードウェア資産情報、ネットワーク構成情報、それらに基づくネットワーク稼働状態などの監視情報など、これらを統合した機能を提供することで、ウィルス感染の疑いがあり対策が必要な、企業システムへの感染連絡とサービスマンの現地派遣などの事後対策が早期実施可能となる。感染していない企業システムに対しても、同一のサービスを提供されている他社の感染情報、感染の疑いのある段階での情報入手ができるため事前に対策実施することが可能となる。

(もっと読む)

パッチが当てられていないマシンの動的な保護

通信ネットワークに接続するコンピュータシステムを潜在的な脆弱性から保護するためのシステムおよび方法。このシステムおよび方法は、通信ネットワーク上のウィルス、または類似のもの、に対する危険にコンピュータシステムを曝す結果となるかも知れない状態変化に入ろうとするまたは入ったばかりのコンピュータシステムを保護する。このシステムおよび方法は、先ず、状態における目前に迫るまたは最近の変化を検出する[402]。セキュリティコンポーネントおよび訂正コンポーネントが、状態における変化の検出に反応する。セキュリティコンポーネントはセキュリティレベルを引き上げして、安全または公知の場所からの情報またはそのコンピュータシステムが要求する情報以外の、受信ネットワーク情報をブロックする[404]。訂正コンポーネントは、欠落する更新またはパッチをインストールすることのような、訂正ルーチンを実行し、訂正ルーチンを無事完了すると、セキュリティレベルを緩和または引き下げる[406]。  (もっと読む)

(もっと読む)

ゲートウェイ装置、端末装置、通信システムおよびプログラム

【課題】 機密情報がイントラネットからその外部へ漏洩してしまうことを確実に防止する。

【解決手段】 イントラネット外の宛先へAPにしたがって通信メッセージを送信する端末装置と、その通宛先と上記端末装置との通信を中継するゲートウェイ装置と、を備え、上記端末装置は、上記APが予め定められたAPであるか否かを表すデータを上記ゲートウェイ装置へ送信し、上記ゲートウェイ装置は、上記

通信メッセージの送信に用いられたAPが上記予め定められたAPであるか否かを上記端末装置から送信されてくるデータに基づいて判定し、その判定結果が否定的である場合には、その通信メッセージを破棄する一方、その判定結果が肯定的である場合には、その通信メッセージその宛先へと転送することを特徴とする通信システムを提供する。

(もっと読む)

物理的な位置に基づくネットワークセキュリティシステム

本発明は、ネットワークログインの物理的な位置を監視し、追跡し、及び許可するためのネットワークセキュリティシステム及び方法に関するものである。特に、本発明は、許可されたネットワークユーザの記録を保持し、それらのユーザがその位置からコンピュータネットワークにアクセスすることを許可される物理的な位置を監視し、追跡し、及び許可するシステムに関するものである。  (もっと読む)

(もっと読む)

情報処理装置、情報処理装置制御方法及び記憶媒体

【課題】本発明は、情報処理装置、情報処理装置制御方法及びコンピュータ読み取り可能な記憶媒体に関し、入力ミス及び不正アクセスを区別して処理可能とすると共に、盗難にあった情報処理装置内のデータは消去することなく不正使用を防止し、信頼性の高い盗難防止システムを実現可能とすることを目的とする。

【解決手段】登録センタの第1のデータベースを検索して所定装置の情報が登録されていることを検出すると、前記登録センタの第2のデータベースに所定装置の情報を登録させる処理部を備えるように構成する。

(もっと読む)

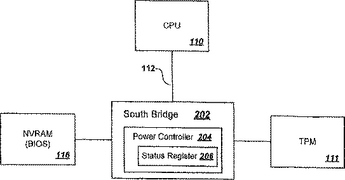

信頼プラットフォームにおける物理的存在の判別

【課題】信頼および信用のレベルが向上したオペレーションが実行可能な信頼プラットフォームを提供する、コンピュータ・システム(およびコンピュータ・システム用のマザーボード)を提示すること。

【解決手段】コンピュータ・システム(またはマザーボード)に関する信頼の基本は、暗号化コプロセッサおよび暗号化コプロセッサとインターフェースするコードによって確立され、プラットフォームの信頼メトリクスのルートを確立する。暗号化コプロセッサは、オペレータの物理的存在が検出された場合にのみ一定の重要なオペレーションが可能なように構築される。物理的存在は、コア・チップセット内(たとえば、マザーボード上)のレジスタの状況に基づいた推測によって判別される。  (もっと読む)

(もっと読む)

コンピュータ・ウイルスを検出する方法および応用物

コンピュータ・ウイルスを検出する方法が、移動端末のコンピュータ・ウイルス感染記録およびネットワーク内のすべてのコンピュータ・ウイルスの感染記録の統計を作成し、移動端末に感染したウイルス、およびネットワーク内のすべてのコンピュータ・ウイルスの感染回数ランキングを得るステップ、移動端末に感染したウイルス、およびネットワーク内のすべてのコンピュータ・ウイルスの感染回数ランキングの結果に従って、ウイルス・パターン・データを生成するステップ、ウイルス・パターン・データを移動端末へと送信するステップ、データがネットワークを介して受信されるようにするステップ、当該データがコンピュータ・ウイルスに感染したかどうかを、ウイルス・パターン・データを参照して検出し、当該データがコンピュータ・ウイルスに感染したことを検出すると、コンピュータ・ウイルス感染情報をサーバ装置へと送信するステップ、を含む。  (もっと読む)

(もっと読む)

電子メールの送信方向判別システム及び判別プログラム

【課題】ヘッダ情報に依存することなく電子メールの送信方向を正確に判別可能なシステムの実現。

【解決手段】外部ネットワークから内部ネットワークを防護するファイアーウォールサーバ12と社内メールサーバ22との間に設置されたメール中継サーバ20に組み込まれたシステムであって、電子メールの送信方向を判定するための基準となるコンピュータのIPアドレスを予め格納しておく基準IPアドレス記憶部42と、受信した電子メールの接続元IPアドレスを取得する感染メール情報通知部38及びアドレス詐称検知部36と、この接続元IPアドレスと基準IPアドレスとを比較し、両者の一致または不一致の結果に基づいて当該電子メールの送信方向を判定する送信方向判定部40を備えた電子メールの送信方向判別システム30。

(もっと読む)

1,181 - 1,200 / 1,288

[ Back to top ]