Fターム[5B285CA32]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 監視・検出・修復 (2,174) | 挙動監視・ログ監視 (1,288)

Fターム[5B285CA32]に分類される特許

1,261 - 1,280 / 1,288

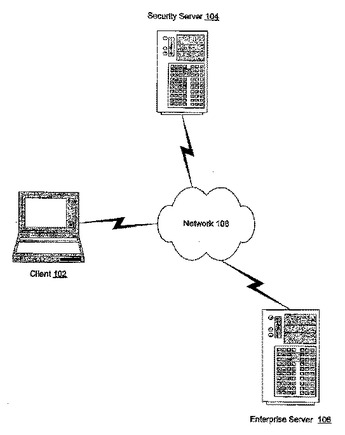

高度化されたネットワーククライアントのセキュリティに関係するアプリケーションのためのシステムおよび方法

高度化されたネットワーククライアントのセキュリティのためのシステムおよび方法を提供する。本発明の一実施形態の1態様には、ユーザに関連するセキュリティ関係ポリシーを受信するステップ、セキュリティ関係ポリシーに関連するセキュリティモデルを決定するステップ、およびクライアント装置におけるネットワーク接続へセキュリティモデルを適用するステップを含む。本発明の別の実施形態の1態様には、ユーザに関連する使用特性に関連する第1の測定結果を受信するステップ、使用特性に関連する第2の測定結果を受信するステップ、第1の測定結果および第2の測定結果を比較するステップ、および少なくとも一部比較に基づいて権限のないアクセスが生じたらしいことを決定するステップを含む。  (もっと読む)

(もっと読む)

サーバレス・オフィス・アーキテクチュアを規定する方法

どこでもいつでもコンピューティング・サポートを組織に引き渡すサーバレス・オフィスをアーキテクトする方法が提供される。サーバレス・オフィスは、組織の事業機能に関連付けられた事業目的および制約に基づいて選択される複数の情報技術ITコンポーネントを含み、一緒に作用して、もはやローカル・コンピューティング・サポートを持たずデスク上の僅かなクライアントしかない複数のエンド・ユーザにコンピューティング・サポート機能を引き渡す。組織がITコンポーネント選択の目的でその事業機能の目標および制約をマップしなければならないITコンポーネントの少なくとも4つのアーキテクチュラル・グルーピングを含めることにより、予め定められたサーバレス・アーキテクチュアが本発明により実現される。実現された予め定められたサーバレス・オフィス・アーキテクチュラル・グルーピングにより満たされないユニークなニーズを満たせるように、この最小セットのグループ内にローカル・グループが含まれる。  (もっと読む)

(もっと読む)

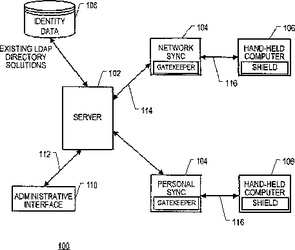

セキュリティポリシーの維持及び配信をサポートするためのサーバー、コンピュータメモリ、及び方法

無線ネットワークアクセスノードに接続されるサーバー上に配置されたサーバーモジュールは、開放されている。サーバーモジュールは、複数の無線デバイスのためのユーザー情報を収容するデータベースを含む。データベース内の各エレメントは、許可された少なくとも1つの無線デバイスに帰するものであり、次のグループ、すなわち(i)無線接続性許可、(ii)許可された無線デバイスの識別情報、及び(iii)許可されたネットワークアクセスノードの情報、からの少なくとも1つの形式のデータファイルを含む。  (もっと読む)

(もっと読む)

ネットワークセキュリティ及び不正検出システム及び方法

システムにおける不正を検出し防止するためのシステム及び方法が提供される。本システムは、ネットワークに接続する物理デバイスを一意に識別し、固有のデバイスを登録し、エンドユーザのログインを追跡し、エンドユーザアカウントを特定のデバイスに関連付け、説明される複数のネットワークサービスプロバイダと情報をシェアすることができる。 (もっと読む)

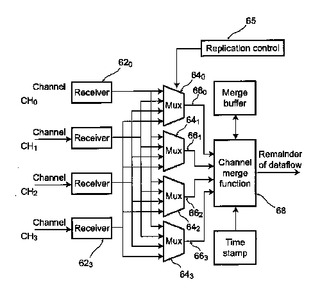

ウイルス、スパイウェア及びハッカー保護特徴を有する仮想処理空間における分離マルチプレクス型多次元処理

情報機器、計算装置、或いは他のプロセッサ又はマイクロプロセッサベースの装置又はシステムは、セキュリティ、並びにウイルス防止、ハッカー防止、及びサイバーテロ防止特徴を提供し、多数の順次又は同時のそして間欠的に分離及び/又は制限された計算環境を自動的に生成して、それら計算環境を、データを移動及びコピーする制限及び制御された方法に関連して、それら計算環境及びデータ記憶装置に位置するマリシャスコードを破壊するプロセスに結合して使用することにより、ウイルス、マリシャス又は他のコンピュータハッカー、コンピュータ又は装置の崩壊及び故障を防止することができる。単一の物理的プロセッサで実行される多数のプロセスの分離を維持するためのシステム、装置、アーキテクチャー及び方法でストリームを時間マルチプレクス処理する。仮想多次元処理空間及び仮想処理環境。単一CPUにおける時間的マルチプレクス処理。アドレス制御及びマッピングを使用するプロセス分離。物理的及び/又は仮想処理又は計算空間において多数のプロセスを選択し、構成し、スイッチングし、及び/又はマルチプレクシングして、物理的及び/又は仮想処理又は計算環境を生成する。 (もっと読む)

データ処理方法、ネットワークアナライザカード、ホスト、及び侵入検知システム

例えばネットワーク接続されたコンピュータシステムにおいて、ホスト上でアプリケーションを適切に実行させることを可能とする。

本発明は、データ処理方法に関する。このデータ処理方法は、データをネットワークリンクから受信する受信工程と、前記データをネットワークアナライザカード上で複製し、少なくとも二版(two editions) である複数版の前記受信したデータを生成する複製工程と、前記複数版の受信したデータを、ホストアプリケーションにより直接アクセス可能なホスト内のメモリ領域に書き込む書き込み工程と、を備える。本発明はまた、ホストとネットワークを接続するネットワークアナライザカードであって、ネットワークリンクから複数のデータフレームを受信する受信機と、前記受信したデータフレームの少なくとも2個の複製版を生成するデータ複製手段と、実質的に前記受信したデータフレームの少なくとも2個の複製版の夫々に、識別子を付加するように構成及び配置された識別子加算器であって、前記識別子は、前記データフレームを処理する際に用いるために付加される前記データフレームに関するデータを含むような識別子加算器と、を備えることを特徴とするネットワークアナライザカードに関する。  (もっと読む)

(もっと読む)

ネットワーク・セキュリティ・システムにおけるパターン発見方法及びシステム

ネットワーク・セキュリティ・システムによって収集されたセキュリティ・イベントにおいてパターンを発見することができる。一実施例において、本発明は各種監視装置からのセキュリティ・イベントを収集し、記憶する。一実施例において、記憶されたセキュリティ・イベントのサブセットは、イベント・ストリームとしてマネージャに供給される。一実施例において、本発明は、更に、イベント・ストリームにおける1以上の未知のイベント・パターンをマネージャによって発見する。  (もっと読む)

(もっと読む)

オンライン詐欺解決法

本発明の様々な実施態様は、電子メールの不正使用、特に、オンライン上の詐欺を容易にするメールメッセージを使用する試みに対処するためのシステム、方法およびソフトウェアを含む解決法を提供する。いくつかの実施態様は、一組の少なくとも1つの受信メールメッセージを収集し、受信メッセージを分析し、受信メッセージを詐欺的なメールメッセージとして分類する働きをする。その他の実施態様は、URLにより参照されるホームページをホストするサーバーに関する情報を判断するために、受信メールメッセージに含まれるURLを調査する、および個人情報を収集するための詐欺的な試みへの応答を遂行することができる。場合によって、応答は、性質上、管理上および/または技術的であり得る。  (もっと読む)

(もっと読む)

ネットワークを管理するシステムおよび方法

ネットワークを管理する方法。本方法には、ネットワークに接続されたデバイスから送信されたアクティベーションキーを受信するステップと、設定をデバイスに自動的に送信するステップと、デバイスの設定を自動的に維持するステップと、デバイスからログ情報を受信するステップとが含まれる。  (もっと読む)

(もっと読む)

プロトコル変則分析に基づく無線LAN侵入検知方法

アクセスポイントを通して少なくとも1つのサーバーコンピュータと通信する複数のモバイルユニットを含む無線ローカルエリアネットワークの不許可使用を検出する。無線ローカルエリアネットワーク上で送信されるメッセージは、選択された無線ローカルエリアネットワークプロトコルの仕様に記載されているルールを遵守しているか否かについて分析される。もし不一致が検出されれば、無線ローカルエリアネットワークへ侵入者がアクセスを試みた可能性を指示する警報が生成される。  (もっと読む)

(もっと読む)

改良型侵入検出監査およびインテリジェント・セキュリティ分析の比較を使用して関連するネットワーク・セキュリティの脅威を識別するための方法およびシステム

【課題】 関連するセキュリティの脅威を識別するための装置、方法、およびコンピュータ・プログラムを提供すること。

【解決手段】 従来のコンピュータ・システムでは、「脅威」の定量化が一般にできないことから、セキュリティの脅威と実際のセキュリティの脅威とを識別することは複雑で困難なタスクである。インテリジェントな概念的クラスタリング技法を使用することにより、良性の動作から脅威を正確に識別することができる。したがって、電子商取引および一般に情報技術システムを、効率性を犠牲にすることなくより安全に実行することができる。

(もっと読む)

患者医療データ記録のアクセス及び利用を制御するためのシステム及び方法

【課題】規制適合のため患者の保険情報(PHI)の機密性を守るPHI処理システムを提供する。

【解決手段】PHIは患者の医療データと関連する患者識別データを含んでいる。匿名化エージェントは患者の医療データを抽出し、匿名の患者データを作成するため全ての識別データから区別する。鍵は患者識別データと患者医療データの以降の再関連付けを許可するために生成される。匿名の患者のデータベースは患者のスクリーニング目的で照会することが可能である。患者照会は研究又は患者のスクリーニングが内部審査委員会のような,適任の官庁によって認可を得られたときにのみ、処理される。医学的な特徴が患者照会と一致する患者は利用可能な研究が選択される。もし選ばれた患者の再認識が必要ならば、認可され、鍵は必要な再関連付けを規定する為に利用可能である。データログは患者データへの全てのアクセスを記録する。

(もっと読む)

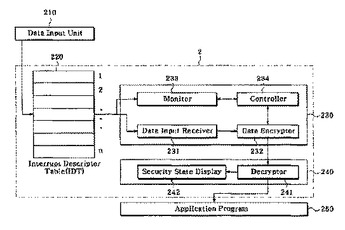

コンピュータ保安装置、コンピュータ保安方法、及び記録媒体

本発明は、データ入力装置を介して印加されるデータが運営体制でサポートする運営体制の入力デバイスドライバを経ることなく、直ちに保安入力デバイスドライバを介して暗号化するようにして、ハッキングプログラムがデータ入力装置を介して印加されるデータを不法的に獲得することを根本的に遮断する保安入力デバイスドライバを利用したコンピュータ保安装置及び保安方法を開示する。  (もっと読む)

(もっと読む)

クライアント−サーバ間データ実行フロー

システムは、最近の安全性のアップグレード、最新の処置、及びサービスパックに関して、様々な報告サービス、及びアプリケーション製造業者のウェブサイトを詳しく調べることができる。システムは、その場合に、これらのパッチを検索すると共に、企業のネットワーク内の全てのコンピュータに、これらのパッチを自動的に適用することができる。サーバ、及び/またはクライアントは、ウェブモジュール、メインモジュール、及びパッチモジュールをそれぞれ動かすことができる。それらのモジュールは、相互に対話すると共に、傾聴−処理−応答(listen-process-respond)手続きにより、ユーザインタフェース、及び/またはデータベースと対話することができる。これは、パッチ最新情報を要求する利用者と、それ自身でパッチを供給するサーバとの間の効果的な通信を保証する。 (もっと読む)

配布されたポリシーにより駆動されるソフトウェア配信

システムは、最近のセキュリティアップグレード、ホットフィックス、およびサービスパックについて、様々な報告サービスおよびアプリケーションメーカーのWebサイトを走査することができる。次いでこのシステムは、これらのパッチを取り出し、企業ネットワーク内のすべてのコンピュータにこれらのパッチを自動的に適用することができる。ウィルスが弱点を利用することができるようになる前に、システムに予防接種を行うことによって、企業は、現代のウィルスの多くがそのネットワークに入るのを防ぎ、企業の損失を低減することができる。さらに、現在、セキュリティの修正の追跡、これらのパッチのダウンロード、およびそれらの企業ネットワークにわたる適用に、ネットワークおよびシステムの管理者の時間がかなり使用されているため、このソリューションの実施によって、費用およびリソースが節約される。 (もっと読む)

ネットワーク上でファイルのコンテンツを識別する方法およびシステム

中央インフラとローカル・コンピューティング装置を持つネットワーク上で、ファイルのコンテンツ識別を用いて、ネットワークの保護(安全化)と制御を実行する方法およびシステム。この方法は、ローカル・コンピューティング装置上で生成されたか、あるいは受け取られた新規ファイルのハッシュ値を計算し、このハッシュ値を中央インフラに送り、このハッシュ値を中央インフラ上のデータベースに格納されている先に求められたハッシュ値と比較して、このファイルが上記ネットワークには初めてであるかどうか判定し、このファイルが、上記ネットワークには初めてである場合には、この中央インフラにインストールされ、かつ、そこで更新されるコンテンツ識別エンジンを用いて、このファイル・コンテンツをチェックする。ポリシー・ルールにより、このローカル・コンピューティング装置に適切な動作を実行させるファイルに対して、コンテンツ属性を決定する。 (もっと読む)

ウェブ・サービス・インターメディアリ用のポート・タイプ不可知プロキシ・サポート

【課題】従来技術の追加の構成の複雑さを強制し、ウェブ・サービス・インターメディアリでの改善を提供すること。

【解決手段】ウェブ・サービス・インターメディアリのポート・タイプ不可知プロキシ・サポートが、通常は、ウェブ・サービス・インターメディアリでウェブ・サービス操作の実行に関する要求を受信することであって、前記要求は、前記操作をサポートするターゲット・サービスのエンドポイントをそれから識別できるパラメータ情報を含むことと、前記パラメータ情報に応じて、前記操作をサポートするターゲット・サービスの前記エンドポイントを識別することと、前記ターゲット・サービスの前記操作の実行に関するターゲット・サービス要求を作成することと、前記ターゲット・サービス要求を前記ターゲット・サービスに発行することとによって提供される方法、システム、および製品を開示する。例示的実施形態に、通常は、要求−応答処理のリターン経路と、前記インターメディアリ内で前記ターゲット・サービスからの応答を受信することと、前記インターメディアリ内で、前記ターゲット・サービスからの前記応答に応じて、前記インターメディアリからの応答を作成することと、前記インターメディアリからの前記応答を前記要求するクライアントに返すこととも含まれる。

(もっと読む)

不正操作判定システム、不正操作判定方法及び不正操作判定プログラム

コンピュータが受付けたオペレーションについて、プロファイルを参照して特異行動から不正操作であるかを判定するための不正操作判定システムを提供する。権限のあるユーザがコンピュータを換えて行う不正や、ユーザプロファイルの作成されていない新規ユーザの不正にも対応する。 ユーザがあるオペレーションを実行すると、当該オペレーションの傾向及び当該ユーザの実行するオペレーションの傾向を学習してそれぞれノードプロファイル、ユーザプロファイルを作成し、それぞれノードプロファイルステートテーブル、各々のユーザのユーザプロファイルステートテーブルに格納される。このように作成されたノードプロファイル、ユーザプロファイルを参照して、受け付けたオペレーションと通常の操作パターンとの乖離計算を行って、当該オペレーションが特異操作に該当するか否かを判定し、不正操作である可能性をスコア値として算出する。 (もっと読む)

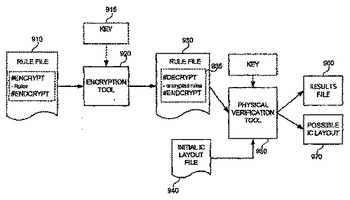

電子設計自動化における情報の安全な交換

電子設計自動化に関する情報を、安全に交換することができる。機密であるとみなされる情報、又は保護する価値があるとみなされる情報を、暗号化、難読化、その他のセキュリティ処置などの方法によって、保護することができる。保護された情報は、保護された情報の少なくとも一部を明らかにすることなく処理することができる。例えば、集積回路製造性に関する規則ファイルに選択的に注釈を付け、保護に値する規則ファイルの部分を示すことができる。暗号化ツールを使用して、電子設計自動化に関する情報を保護することができる。次いで、電子設計自動化ツールは、保護された情報を明らかにすることなく、それをロック解除し、使用することができる。一形態では、そのようなアクセス又は情報の安全な使用は、1つ又は複数の条件が満たされること(例えば、時間枠、幾つかの使用又はアクセス)に依存することができる。例えば、ツールは、1つ又は複数の集積回路レイアウトのうちの何れかが保護された規則のうちの1つ又は複数に違反する可能性があるかどうかを検証することのできる物理的検証ツールでよい。  (もっと読む)

(もっと読む)

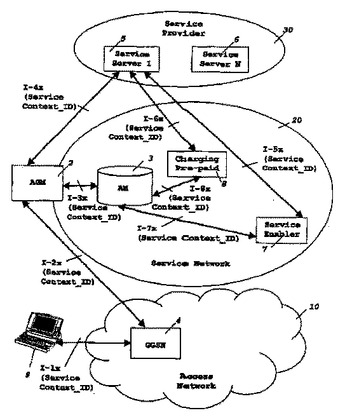

異なるドメイン間でのサービス進行を制御する装置及び方法

現在のところ、サードパーティサービスプロバイダによって提供されるサービスへアクセスするために、サービスネットワークオペレータのユーザを認可するための既存メカニズムは、リクエストと回答に基づくほとんどの既存サービスに対して有効であるが、いくつかのトランザクションを含むサービス配信のようなトランザクションサービスについて、既存の技術は、サービスの進行を完全に制御するには、オペレータにとって深刻な制約が存在している。この制約を解消するために、本発明は、サービスの進行を制御するための手段及び方法を提供する。このサービスは、ユーザが第2ドメインによって提供されるそのサービスを使用しながら、そのサービスが認可されている第1ドメインで、複数のトランザクションを必要とする。また、このサービスは、サービスネットワークオペレータとサービスプロバイダ間のサービスの使用を検証するための検証メカニズムを必要とする。  (もっと読む)

(もっと読む)

1,261 - 1,280 / 1,288

[ Back to top ]