Fターム[5B285CA41]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 暗号化技術利用 (4,900)

Fターム[5B285CA41]の下位に属するFターム

共有鍵 (910)

公開鍵暗号系 (968)

電子署名 (761)

認証局・鍵管理サーバ使用 (336)

乱数コード利用 (562)

Fターム[5B285CA41]に分類される特許

21 - 40 / 1,363

端末装置およびサーバ装置および電子証明書発行システムおよび電子証明書受信方法および電子証明書送信方法およびプログラム

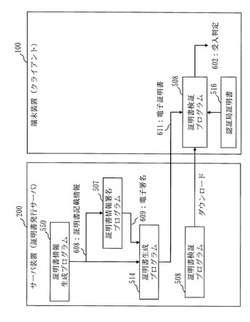

【課題】独自の電子証明書を発行するサーバ装置と発行された電子証明書を利用する端末装置とから成る電子証明書発行システムにおいて、予め電子証明書の検証プログラムが組み込まれている必要のない端末装置を提供する。

【解決手段】端末装置100は、サーバ装置200から認証局の電子署名が付加された証明書検証プログラム508をダウンロードし、認証局が発行した電子証明書である認証局証明書516の電子署名との検証を行う。そして、端末装置100は、検証が完了した証明書検証プログラム508を用いて、サーバ装置200が発行した電子証明書611の検証を行う。

(もっと読む)

無線通信装置、情報処理装置、通信システムおよび無線通信装置の制御方法

【課題】ネットワークに接続するための権利を使い易くする。

【解決手段】無線通信装置は、送信制御部および制御部を備える。送信制御部は、無線を介して所定のネットワークに接続するための接続権の設定を要求する設定要求を、その接続権を設定するための制御を行う情報処理装置に無線回線を介して送信する。制御部は、第1認証装置によるその設定要求に対する認証がされ、かつ、第2認証装置によるその設定要求に対する認証がされたことを条件に、情報処理装置から送信される設定情報に基づいて、その接続権を設定する制御を行う。第1認証装置は、無線通信装置に関する第1認証処理を行う認証装置であり、第2認証装置は、その接続権の設定に関する第2認証処理を行う認証装置である。

(もっと読む)

個人情報管理サーバ、プログラムおよびその方法

【課題】病院外からサーバにアクセスしたときに個人情報にアクセスする必要がある状況のユーザだけにアクセスを許可するサーバ、プログラムおよびその方法を提供する。

【解決手段】医療・介護の個人情報へのアクセスを情報端末に提供する個人情報管理サーバ100は、個人情報と、個人情報の帰属すべき人物の所在地とを関連付けて格納する記憶部150と、情報端末から、個人情報へのアクセス要求と、情報端末の位置情報とを取得する取得部111と、取得部により取得された情報端末の位置情報が示す場所が、個人情報の帰属すべき人物の所在地に接近した場合、個人情報の少なくとも一部へのアクセスを許可するアクセス許可部112と、アクセス許可部により許可された場合、アクセス要求に基づき、情報端末に許可された個人情報へのアクセスを提供するアクセス提供部113とを有する。

(もっと読む)

携帯可能電子装置、携帯可能電子装置の処理装置、及び携帯可能電子装置の処理システム

【課題】 より効率的に処理を実行する携帯可能電子装置、携帯可能電子装置の処理装置、及び携帯可能電子装置の処理システムを提供する。

【解決手段】 一実施形態に係る携帯可能電子装置は、外部機器と非接触通信を行う携帯可能電子装置であって、前記外部機器から送信された初期応答要求コマンドを受信する受信部と、受信された前記初期応答要求コマンドから第1の暗証番号を認識する認識部と、第2の暗証番号を予め記憶するメモリと、認識された前記第1の暗証番号と、前記メモリにより記憶されている前記第2の暗証番号とを比較する比較部と、前記比較部の比較結果が一致である場合、前記初期応答要求コマンドに対するレスポンスを生成するコマンド処理部と、前記コマンド処理部により生成された前記レスポンスを前記外部機器に送信する送信部と、を具備する。

(もっと読む)

認証コンポーネント、被認証コンポーネントおよびその認証方法

【課題】認証コンポーネント、被認証コンポーネント間で、異なる秘密情報XYの秘密状態を維持したまま共有でき、共有した秘密情報に基づく軽量な計算によって認証可能な認証・被認証コンポーネントおよびその認証方法を提供する。

【解決手段】実施形態によれば、被認証コンポーネントは、秘密情報XYと前記秘密情報XYが少なくとも2回以上多重に複製された秘密情報XYと、前記秘密情報XYが暗号化された秘密情報XYEとを記憶するメモリ11と、乱数Aを生成する生成部16と、生成した前記乱数Aと、受領する乱数Bの少なくとも一部から構成される乱数Dを生成する生成部18と、前記乱数Dと前記メモリからロードした前記秘密情報XYの少なくとも一部とについて、圧縮演算を行い、データCを生成する演算部13と、データν(νは1の出現確率がη(ただし、η<0.5))を生成する生成部14と、前記データCに前記データνを付与して、演算結果Zを算出するビット毎加算部C1とを具備する。

(もっと読む)

カーシェアシステム

【課題】複数人でシェアされる車両のキーIDの有効無効を、通信端末を用いて設定することができるカーシェアシステムを提供する。

【解決手段】複数人に共通使用される1台の車両1にサーバ4から予約データDcsをネットワーク配信するとともに、この車両1のキーIDを携帯電話3にもネットワーク配信する。そして、この携帯電話3でキーIDを有効化操作して車両1と近距離無線通信すると、キーIDが有効となる。また、キーID有効中、携帯電話3でキーIDを無効化操作して車両1と近距離無線通信すると、キーIDが無効となる。

(もっと読む)

無線通信装置及び無線通信方法

【課題】通信情報が悪意ある者によって解読されることを抑制する。

【解決手段】無線通信装置10は、互いに異なる識別情報を有し、それぞれアクセスポイントとして機能する複数の無線通信部11−1〜11−nを有し、無線通信部11−1〜11−nの少なくとも1つは、自身を送信先とした偽の通信情報の送信を繰り返すことで、正規のアクセスポイントの通信情報を隠すことができ、正規のアクセスポイントの通信情報が悪意のある者に解析され難くすることができる。

(もっと読む)

認証システム、システム情報管理システム、方法、およびプログラム

【課題】システム情報を、システム全体のデータ量と個々のサービスにおけるアクセスステップ量の両方の面で効率よく管理、提供する。

【解決手段】認証システムは、2以上のサービス提供手段701と、サービスシステムの情報であるシステム情報を、情報項目毎に、共通情報であるか、各個別サービスの固有情報であるか等を示す情報カテゴリを付与して記憶する一括管理情報記憶手段702と、認証手段703とを備え、認証手段703は、認可情報とともに、システム情報のうちの共通情報と、該アクセス先の個別サービスの固有情報とを併せて、アクセス先の個別サービスのサービス提供手段に出力し、各サービス提供手段701は、他の個別サービスが呼び出された場合に、当該他の個別サービスのサービス提供手段に、認可情報とともに、該認可情報と併せて出力された情報のうち自身の個別サービスの固有情報を除く情報を併せて出力する。

(もっと読む)

セキュリティレベル可視化装置

【課題】 サービスごとにセキュリティレベルを算出し、可視化する。

【解決手段】

複数のセンサからサービスのセキュリティに関する情報を観測情報として受信し、受信した観測情報とセキュリティレベル算出ポリシから、サービスごとのセキュリティレベルを算出するセキュリティレベル算出手段と、セキュリティレベル算出手段が算出したセキュリティレベルとサービスの構成情報から、サービスごとのセキュリティレベルを出力するセキュリティレベル可視化手段とを備える。さらに、セキュリティレベル算出ポリシは、サービスと、サービスを利用している利用者と、サービスにおいて観測するべき観測項目を保持し、セキュリティレベル算出手段は、セキュリティレベル算出ポリシに基づき、サービスの利用者と、サービスごとにセキュリティレベルを算出する。

(もっと読む)

金融取引システム、金融取引方法、およびプログラム

【課題】携帯端末を利用して、利便性が高く、かつ、セキュリティの高い金融取引を行うこと。

【解決手段】金融取引システム1は、携帯電話機20の端末アプリ200の認証と、金融取引終了を要求するカード取引認証の発行と、を行うカードアプリ100を有するUIMカード10、端末アプリ200はカードアプリ100の認証と、金融取引と、を行う端末アプリ200を有する携帯電話機20、およびカードアプリ100および端末アプリ200による認証結果に応じて、金融取引を行い、カードアプリ100から受信したカード取引指標を検証して金融取引処理を終了する取引サーバ30、を備える。

(もっと読む)

情報処理装置および認証回避方法

【課題】認証回避を指定したとき以外の安全性を維持したまま、遠隔操作により認証を行うか否かを指定して起動することが可能な情報処理装置および認証可能方法を提供する。

【解決手段】情報処理装置の入出力を設定するファームウエアを記憶した記憶部と、OSを格納する第1の記憶部と、装置本体のコマンド受信直前の電力状態を記憶する記憶部と、電力状態に応じて認証を行うか否かを示す動作表を記憶する記憶部と、ネットワークを介して送信されるコマンドを受信可能な通信部と、通信部に本体の電力状態に関わらず電力を投入する電力制御部と、を有する情報処理装置において、コマンドにファームウエアまたは第1の記憶部の認証を行うか否かに関する情報が含まれない場合は、電力状態および動作表に基づいて認証または認証回避を行ない、含まれる場合は、コマンドに基づいて認証または認証回避を行う。

(もっと読む)

記憶媒体管理システム、記憶媒体管理方法、及びプログラム

【課題】利便性を損なわずに、記憶媒体の紛失や盗難などがあっても情報漏洩を確実に防止する。

【解決手段】USBメモリ2へのファイルの移動又は複製が指示されると(S12)、PC5はサーバ6にアクセスする(S13)。また、試行PINが入力されると、PC5が試行PINをICカード3に送信し(S15)、ICカード3が、PIN44の認証を行い(S16)、PC5を介してユーザ識別番号42及び認証データ(レスポンス)をサーバ6に送信する(S18、S19)。サーバ6は、ICカード3を認証し(S20)、使用可否を確認し(S21)、暗号鍵素材を生成し(S22)、PC5を介して暗号鍵素材をICカード3に送信する(S25)。ICカード3は、暗号マスタ鍵41及び暗号鍵素材に基づいて暗号鍵を生成し(S26)、PC5に送信する(S27)。PC5は、暗号鍵を用いてファイルを暗号化し(S28)、暗号鍵を破棄する(S29)。

(もっと読む)

秘密分散システム、装置及びプログラム

【課題】 意図しない保管サーバ装置内に複製情報が残っていたとしても、秘密情報を無効化する。

【解決手段】 実施形態の秘密分散システムは、秘密分散装置、複数の第1保管サーバ装置及び少なくとも1つの第2保管サーバ装置を備えている。前記各第1保管サーバ装置においては、前記秘密分散装置から送信された削除要求を受けると、当該受信した削除要求内の名称情報に基づいて、当該名称情報に関連付けられた保管位置情報を前記保管位置情報記憶手段から読出す。前記各第1保管サーバ装置においては、前記読出された保管位置情報に基づいて、前記受信された削除要求内の名称情報により示される分散情報及び複製情報を全て削除する。

(もっと読む)

テンキーシステム

【課題】第三者に見られても安心なテンキーシステムを提供する。

【解決手段】テンキーシステム1は、予め決められた複数桁の数字の組み合わせからなる一つの暗証番号をテンキー2の数字キー2aのみの操作入力で行うもので、数字キー2aの長押しによってセキュリティモードを起動し、暗証番号の所定の桁の数字を変更して仮暗証番号を生成する制御手段3と、セキュリティモード中に生成された仮暗証番号に関する情報である暗証番号上の変更する桁及び桁で変更する数字を、長押しされた数字キー2aに振動パターンとして付与する振動付与手段5とを備える。

(もっと読む)

ユーザ情報管理装置

【課題】外部の認証サイトにおけるユーザ認証の結果にもとづいてユーザ情報を特定する処理における効率性と正確性を両立させる。

【解決手段】ユーザ情報管理装置22は、複数のユーザのそれぞれに関する属性情報を、本装置における各ユーザのIDを示す内部IDと対応づけて保持し、また内部IDと、外部の認証サイト20におけるユーザ認証の結果を示す外部認証情報と、外部認証情報のダイジェスト値とを対応付けて保持する。ユーザ情報管理装置22は、ウェブサーバ10から特定ユーザの属性情報の提供要求を受け付けると、認証サイト20から取得された外部認証情報のダイジェスト値が設定されたレコードを特定し、特定したレコードの中から外部認証情報のオリジナル値が設定されたレコードをさらに特定することにより上記特定ユーザの内部IDを確定する。そして、その内部IDと対応づけられた属性情報をウェブサーバ10へ提供する。

(もっと読む)

使用管理システムおよび使用管理方法

【課題】コストをかけず、確実に使用を管理することが可能な使用管理システム等を提供する。

【解決手段】管理対象ネットワーク2は、企業等の単一の管理主体によって管理され、インターネット等の外部ネットワークに対して閉じているネットワークである。サーバ3は、管理対象ネットワーク2に対して、端末5の使用を許可することを示す端末使用許可情報を所定の送信間隔時間ごとに同報送信する。端末5は、サーバ3から同報送信される情報を受信し、端末使用許可情報を受信した場合にはパケット認証成功とする。更に他の種類の認証処理を実行し、それらの認証結果と予め設定された安全指数に応じてセキュリティレベルを判定し、セキュリティレベルに応じて使用可、機能制限付き使用可、或いは使用不可のいずれかの状態に遷移する。

(もっと読む)

接続先制限システム、接続先制限方法

【課題】端末が論理的に直接外部サーバ等に接続することを防止する。

【解決手段】通信管理サーバ11は、キーパケット送信AP21を実行することによって、内部ネットワーク4に対して、キーパケットを間欠的に同報送信する。ローカル端末15(リモート端末16)は、キーパケット受信AP23を実行することによって、内部ネットワーク4に同報送信される情報を受信し、通信管理サーバ11からのキーパケットの受信有無に基づいて、受信フラグを設定する。また、ローカル端末15(リモート端末16)は、接続先制限AP25を実行することによって、受信フラグに基づいて、自らが内部ネットワーク4に物理的に接続されているか否かを判定し、自らが内部ネットワーク4に物理的に接続されていると判定した場合には、論理的な接続要求に対して、接続処理を実行する。

(もっと読む)

フィッシング防止システム、認証装置、フィッシング防止方法、及びプログラム

【課題】インターネット経由で複数サービスを利用する場合の、フィッシング防止と、安価なセキュリティ対策を実現する。

【解決手段】クライアント端末側と、インターネット環境で各種サービスを提供するサービス提供サーバ側と、の両方に設置される認証装置において、該クライアント端末と該サービス提供サーバとの間の相互認証を行うことでフィッシングを防止し、同時に、該クライアント端末と該サービス提供サーバとの間の認証情報の管理、及びアクセスログ管理を行う。このとき、サービス提供サーバ側の認証装置は、クライアント端末側の認証装置から認証要求を受信した際、クライアント端末の認証確認後、相互認証としてトークンを生成して返信し、クライアント端末側の認証装置は、返信されたトークンと、自身が生成したトークンとが一致するか確認し、サービス提供サーバ側のなりすましによるフィッシングを防ぐ。

(もっと読む)

ネットワークシステム

【課題】 オンラインストレージ内のデータの漏洩防止を確実に行う。

【解決手段】ネットワークに接続可能な端末装置20と、ネットワーク上にデータを保存でき、かつ端末装置20が利用可能なオンラインストレージ10と、端末装置20の位置情報を検出する位置情報検出手段(30、40)を有する。オンラインストレージ10は、予め端末装置20の位置情報を登録しておき、端末装置20からアクセス要求があったときに、この登録された位置情報と位置情報検出手段(30、40)により検出された位置情報とを比較して一致した場合に、アクセス要求を許可する

(もっと読む)

システム、認証情報管理方法、およびプログラム

【課題】代理認証処理の効率化を図る。

【解決手段】代理サーバ1は、サービス識別子を指定したサービス要求に応じ、サービス識別子に対応する少なくとも2つの処理システム識別子を第1の記憶部1aから読み出し、読み出した少なくとも2つの処理システム識別子を含む取得要求を管理サーバ2に送信する。管理サーバ2は、受信した取得要求に含まれる少なくとも2つの処理システム識別子それぞれに対応する認証情報を第2の記憶部2aから取得して代理サーバ1に送信する。代理サーバ1は、受信した認証情報を含む、処理システムごとのユーザ認証の要求を、少なくとも2つの処理システム3,4それぞれに送信する。

(もっと読む)

21 - 40 / 1,363

[ Back to top ]