Fターム[5B285CA42]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 暗号化技術利用 (4,900) | 共有鍵 (910)

Fターム[5B285CA42]に分類される特許

321 - 340 / 910

サービスアクセスの制限を可能にする方法

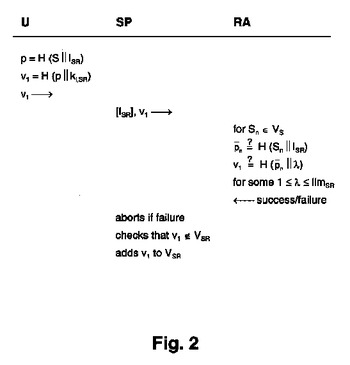

サービスアクセスの制限を可能にする方法を提供する。サービスプロバイダ(SP)が少なくとも1つのサービス(SR)を提供し、ユーザ(U)が、サービス(SR)の起動または登録に使用可能な複数の相異なるデジタルアイデンティティIiを所有する。サービス(SR)へのアクセスが、第三者エンティティにおけるアカウントを必要とし、ユーザ(U)が該アカウントに自己のデジタルアイデンティティIiを登録し、ユーザ(U)が第三者エンティティとの間で秘密Sを取り決める。本方法は、ユーザ(U)が自己の相異なるデジタルアイデンティティIiにカウンタ値ki,SRを割り当てるステップと、ユーザ(U)が、特定のデジタルアイデンティティIiを使用してサービス(SR)を要求し、秘密Sおよびサービス要求のために使用されるデジタルアイデンティティIiに割り当てられたカウンタ値ki,SRに暗号化アルゴリズムHを適用することにより確認値、すなわち第1の確認値V1を計算するステップと、第三者エンティティが、第1の確認値V1を受信し、暗号化アルゴリズムHを適用することにより、使用されたカウンタ値ki,SRを再構成し、再構成されたカウンタ値ki,SRが限度limSRを超過するかどうかの情報を提供するステップとを備える。  (もっと読む)

(もっと読む)

携帯型電子装置

【課題】人体通信によるデータ通信において、想定外の第三者への情報漏えいを防止した、携帯型電子装置を提供する。

【解決手段】第二の通信手段110を用いた人体通信において、接触検出手段112で使用者同士が握手して、一人の相手とのみ伝送路が形成されたことを検出し、双方が通信開始の入力を所定の時間以上継続したことを通信開始条件検出手段118で検出した後に、識別情報131を送信する。相手からの受信識別情報が、受信識別情報テーブル135内にない場合は、暗号鍵生成手段121で生成した暗号鍵で、送信情報132を暗号化して送信し、受信識別情報134に含まれるメールアドレスに対して暗号鍵を通知する。更に、メールで受信した受信暗号鍵138で、受信情報133を復号することで、意図しない第三者の接触による通信信号の漏洩を防止可能な携帯型電子装置の実現が可能となる。

(もっと読む)

ネットワーク設定プログラム,ネットワーク設定方法及びネットワーク設定装置

【課題】ゲストOSを起動したときにおけるネットワーク設定作業の負担を軽減するとともに、ネットワークのセキュリティを確保する。

【解決手段】仮想OSとして、ホストOS及びゲストOSが動作可能な仮想マシン環境を有する複数のサーバに接続された管理マネージャが、次の処理を行う。即ち、業務設置命令受付部10Aで業務設置命令を受け付けたとき、ゲストOS起動部10BがサーバにゲストOSを起動する。そして、接続方針決定部10Cが、起動対象サーバとの間でVPN接続を行う接続先サーバを決定するとともに、起動対象サーバと接続先サーバとのVPN接続において暗号化をするか否かを判定する。そして、暗号化をすると判定したときにのみ、ネットワーク設定部10Dが、起動対象サーバ及び接続先サーバのホストOSに暗号鍵を設定するとともに、VPN接続の設定をする。

(もっと読む)

ユーザー認証装置

【課題】ユーザー認証装置において、第三者が正規のユーザーになりすますのを防ぐこと。

【解決手段】ユーザー認証装置は、個人識別情報を必要とする鍵作成コマンドの入力時に、パスワードを格納した鍵と、個人識別情報として生体情報を格納した固有情報を作成して、ユーザー登録を行う。その際、ユーザー認証装置は、鍵と個人識別情報とを関連付ける関連情報を作成し、それを固有情報に格納する。ユーザー認証装置は、個人識別情報を必要とする鍵認証コマンドの入力時に、パスワードの比較結果、関連情報の比較結果および個人識別情報の比較結果に基づいて、ユーザー認証を行う。一方、個人識別情報を必要としない鍵認証コマンドの入力時には、ユーザー認証装置は、パスワードの比較結果に基づいてユーザー認証を行う。

(もっと読む)

安全な取引管理装置および電子権利保護のためのシステムおよび方法

【課題】電子コンテンツの情報プロバイダは、構成可能な汎用電子商取引/配布制御システムのための商業的に安全で且つ効果的な方法を提供できないという課題があった。

【解決手段】1つ以上のデジタルコンテナ内にデジタル情報をカプセル化する工程と、デジタル情報の少なくとも一部を暗号化する工程と、インタラクションを管理するための少なくとも部分的に安全な制御情報と、暗号化されたデジタル情報および/または該デジタルコンテナとを関連づける工程と、1つまたはそれ以上のデジタルコンテナの1つまたはそれ以上をデジタル情報ユーザに配送する工程と、デジタル情報の少なくとも一部の復号化を安全に制御する保護された処理環境を使用する工程とを包含して、安全なコンテンツ配送方法を構成する。

(もっと読む)

認証処理方法、認証処理プログラム、記録媒体および認証処理システム

【課題】認証処理の安全性をより向上させ、かつ連続した通信処理をおこなうこと。

【解決手段】被認証装置110を認証する認証装置120において、認証装置110からあらかじめ今回認証情報と、検証情報とを、取得し保持する。認証判断情報受信部121は、第1の送信情報と、第2の送信情報と、を被認証装置110から受信する。第1の算出部122は、第1の送信情報と、保持されている今回認証情報とによって、第1の認証子を算出し、判断部123は、算出された第1の認証子に対して一方向変換関数による演算をおこなった値が、保持されている今回認証情報と一致するか否かを判断して、一致した場合に、被認証装置110を認証する。次回認証情報検証部124は、保持されている検証情報と、認証判断情報受信部121によって受信された第2の送信情報とが一致するか否かを検証して、一致した場合に、次回認証情報が偽造されていないと認証する。

(もっと読む)

送信端末、受信端末、通信端末および情報配信システム

【課題】無線出力の抑制に限度がある場合でも、盗聴端末におけるビット誤りが多くなるように情報を送信し、情報送信の安全度を高めることができる送信端末、受信端末、通信端末および情報配信システムを得る。

【解決手段】宛先受信端末200に送信する情報を生成する情報生成部140と、情報生成部140が生成した情報を送信する送信部170と、情報の送信を管理する配送管理部150と、宛先受信端末200が送信する情報を受信する受信部180と、を備え、情報生成部140は、宛先受信端末200が送信情報を入手するための冗長情報riを生成し送信部170に送信させ、配送管理部150は、宛先受信端末200が冗長情報riを受信できなかったものと判断すると、情報生成部140に新たな冗長情報を生成させ送信部170に送信させる。

(もっと読む)

情報処理装置、プログラム、および情報処理システム

【課題】不正なアクセスを防止する。

【解決手段】例えばICカードからなる第1の情報処理装置111は、例えばリーダライタからなる第2の情報処理装置から乱数Aを受信し、時変鍵K2Cを生成し、時変鍵K2Cで乱数Aを暗号化する。暗号化された乱数Aは時変鍵K2Cの時変の基礎となる基礎情報である乱数Cとともに、第2の情報処理装置に送信される。第2の情報処理装置は、基礎情報である乱数Cにより時変鍵K2Cを生成し、生成した時変鍵K2Cにより認証情報としての乱数Aを生成する。認証情報としての乱数Aにより第1の情報処理装置が認証される。

(もっと読む)

認証システム、接続制御装置、認証装置および転送装置

【課題】情報改ざんを防止するとともに、信用性の高いロケーション情報を取得することを課題とする。

【解決手段】アクセスポイントは、利用者端末から認証要求を受信した場合に、自装置を一意に識別する装置IDに電子署名を付加した位置特定情報を生成し、生成された位置特定情報を認証要求に付加してRADIUSサーバに送信する。そして、RADIUSサーバは、アクセスポイントから受信した認証要求に基づいて、利用者端末の利用者が正当な利用者であるか否かを認証し、アクセスポイントから受信した認証要求に含まれる装置IDに対応する公開鍵を取得して、受信した認証要求に含まれる電子署名が正当な情報であるか否かを検証し、利用者端末の利用者が正当な利用者であると判定され、かつ、電子署名が正当な情報であると検証された場合に、認証要求に含まれる装置IDに対応する位置情報を取得する。

(もっと読む)

認証メッセージ交換システムおよび認証メッセージ交換方法

【課題】エンドツーエンドの認証を実現し、かつ、プロキシサーバによる認証メッセージの盗聴や改竄を防ぐことを課題とする。

【解決手段】認証クライアント10や認証サーバ40と同一の拠点網に設置された認証信号制御装置20各々は、拠点網識別子と広域網識別子とを対応づけて識別子テーブルに格納する。また、認証信号制御装置20各々は、同一の拠点網に設置された認証クライアント10や認証サーバ40との間で認証メッセージを送受信する。また、認証信号制御装置20各々は、他方の認証信号制御装置20との間で認証メッセージの暗号化に関する処理や電子署名に関する処理を相互に行う。また、認証信号制御装置20各々は、他方の認証信号制御装置20との間で、暗号化に関する処理が行われ電子署名に関する処理が行われた認証メッセージを送受信する。

(もっと読む)

情報機器、プログラム及びパスワード漏洩防止方法

【課題】ウェブブラウザのユーザビリティを維持しつつ、パスワードの漏洩を防止する技術を提供する。

【解決手段】情報機器のCPU10は、オペレーティングシステムの実行及びこのオペレーティングシステム上で動作するウェブブラウザの実行を制御し、操作部40はウェブブラウザの実行に際してユーザ認証用のパスワードを入力する。CPU10は、ウェブブラウザの実行状態が操作部40によるパスワードの入力を待機する状態か否かを判断し、ウェブブラウザの実行状態がパスワードの入力待機の状態と判断された場合、ウェブブラウザの実行に伴うオペレーティングシステムの動作のうちウェブブラウザの実行に関連する予め定められた動作を制限する。

(もっと読む)

コンテンツ配信システム及びコンテンツ配信方法、並びにコンテンツ配信装置

【課題】コンテンツ作成者の利便を損なわずに、極めて厳しい制約のあるアプリケーション環境からなる携帯電話端末機のユーザにとって信頼性が確保されたコンテンツを配信する。

【解決手段】コンテンツ配信システムにおいて、コンテンツ配信サーバ20は、コンテンツ作成装置10からアップロードされたアプリケーションプログラムAPを蓄積するアップロードサーバ21と、このアップロードサーバ21に蓄積されたアプリケーションプログラムAPに対して所定の基準に則った機械的審査を行うコンテンツ審査部22と、このコンテンツ審査部22による審査の結果、信頼性があるものと判断されたアプリケーションプログラムAPOKを、携帯電話端末機30によってダウンロード可能な状態で蓄積するダウンロードサーバ23とを有する。

(もっと読む)

機器情報管理システム

【課題】既存のインターネットを利用することで低コストを維持しながら、セキュリティを確保して、機器からの情報を容易に取得する。

【解決手段】機器24におけるデバイスD1〜Dnのいずれかにアラームの事象となる異常が発生すると、機器24内のプログラマブル表示器25は、HMI処理部251によってアラームデータを作成する。WWW送受信部251aは、このアラームデータをWWW通信でインターネット5を介して送信する。Webサーバ4は、このデータをWWW送受信部41で受信すると、アラームデータをデータベース42のレポートページに書き込む。管理ユーザ側システム3では、管理端末32のWWW送受信321からWebサーバ4にアクセスして、データベース42のレポートページに保存されているアラームデータを確認する。

(もっと読む)

データ匿名性システム

データを匿名で提供する方法およびシステムが提供される。方法は、第1の暗号化鍵を用いて暗号化されたオペレータ一致IDをクライアント装置によって第1のエンティティから受信することと、暗号化されたオペレータ一致IDを、第1の暗号化鍵に関連した第1の復号鍵を用いてクライアント装置によって復号し、復号されたオペレータ一致IDを得ることと、復号されたオペレータ一致IDを、第2の暗号化鍵を用いてクライアント装置によって暗号化し、再暗号化されたオペレータ一致IDを得ることと、クライアント装置使用情報を、再暗号化されたオペレータ一致IDと共に、クライアント装置によって第2のエンティティに匿名チャネルを介して送信し、第2のエンティティが、再暗号化されたオペレータ一致IDを、第2の暗号化鍵に関連した第2の復号鍵を用いて復号し、オペレータ一致IDを得ることと、を含む。 (もっと読む)

機器とステーションの関連付けのためのプロトコル

携帯機器が自動的に複数のコンピューターに関連付けられることを可能にする技術。携帯機器との関連付けを作成する前に、コンピューターが携帯機器を認証し、信頼関係を確立するために使用することができる情報が作成され、複数のコンピューターからアクセス可能で、携帯機器のユーザーに関連付けられたデータストアに格納される。コンピューターが、まだ関連付けられていないそのような携帯機器を発見すると、コンピューターは、コンピューターにログインしたユーザーを識別し、ユーザーを識別する情報を使用して、携帯機器自身の認証および自動的な関連付けの許可のために携帯機器によって提示されると予想される、機器に依存しない認証情報を取得することができる。  (もっと読む)

(もっと読む)

配布装置および管理装置

【課題】暗号化さているコンテンツの復号するための復号鍵を第三者が取得することが困難になること。

【解決手段】暗号化コンテンツ情報をユーザに配布するための処理と,ユーザから鍵代金又は鍵代金支払い済み情報を受けると暗号化コンテンツ情報に対応する暗号化鍵情報を暗号化鍵情報を用いて復号する処理と、復号された鍵情報をユーザに配布するための処理と、ユーザに配布した鍵情報に対応する暗号化コンテンツ情報を示すコンテンツID、鍵情報を配布したユーザを示すユーザID、及び暗号化コンテンツ情報を配布した業者又はユーザを示す配布者IDの組を管理するための処理と、鍵代金に相当する鍵代金情報又は鍵代金支払い済み情報と各IDを含む情報を管理装置に受け渡すための処理とを実行するプロセッサ101を具備する。

(もっと読む)

信頼性のある分散型ピアツーピアネットワークを確立する方法及びシステム

【課題】現在のファイル共有及び/又はピアツーピアネットワークのいくつかは、開放的で信頼性のない方法で通信している。信頼性がある分散型ピアツーピアネットワークの新規で改良された方法及びシステムを提供する。

【解決手段】方法及びシステムは、コンピュータデバイスA(10)とB(11)間、信頼性のあるチャットセッション、信頼性のあるピアツーピアネットワークの他のアプリケーション間で、コンピュータファイル153を共有する信頼性のある分散型ピアツーピアネットワークプログラム40を確立する。

(もっと読む)

デジタル相互作用を管理するシステムおよび方法

デジタル相互作用を管理するシステムは、識別を生成する識別モジュールを含み、この識別は、第1のパーティに関連する固有の識別子と、第2のパーティとの関係に対する複数の提案された条件とを含む。システムは、識別モジュールと通信する関係モジュールも含み、この関係モジュールは、複数の提案された条件を受信、評価し、複数の提案された条件を受理、または拒否する。受理した場合には、この複数の提案された条件に従って、第1のパーティは第2のパーティと通信することが許される。  (もっと読む)

(もっと読む)

認証装置、及び認証装置への生体情報登録方法。

【課題】 新規登録対象者単独での登録を可能とする認証装置、及び認証装置への生体情報登録方法を提供する。

【解決手段】 本発明は管理者が登録対象者を指定出来る管理処理装置を備えた生体情報を登録することが可能な認証装置であって、上記管理処理装置から上記認証装置へ生体情報を登録対象者に対し、生体情報登録を開始する為の鍵を送付する鍵送付手段と、上記鍵送付手段によって送付された鍵を使用したかを判定する判定手段と、上記判定手段において用いて上記鍵送付手段によって送付された鍵を使用したと判定された場合に鍵を使用した者が登録対象者であるとして、鍵を使用した者の生体情報を認証装置に登録する登録手段と、を備えたことを特徴とする。

(もっと読む)

DNA認証システム

【課題】サービス等のレベルに応じて、認証の判定基準を容易に変化させることができ、且つ、管理が容易である認証システムを提供することを目的とする。

【解決手段】DNAを有する認証対象を認証するDNA認証システムであって、認証対象のDNAから各々取り出された第1および第2のDNA情報を作成し(S1)、これらから各々派生した第1および第2のDNA派生コードとを作成し(S2)、各DNA派生コードと付加情報とに基づいて作成した第1および第2の認証用IDにおいて(S11)、認証対象に発行された第1の認証用IDを認証対象に要求して受信し(S13)、受信した第1の認証用IDからDNA派生コードを抽出し(S14)、抽出されたDNA派生コードを照合し(S14)、第2の認証用IDが必要か否かを判定し(S16)、判定結果に基づき第2の認証用IDを要求する(S17)。

(もっと読む)

321 - 340 / 910

[ Back to top ]