Fターム[5B285DA04]の内容

オンライン・システムの機密保護 (82,767) | システム間の通信回線 (5,539) | IP利用回線 (2,996)

Fターム[5B285DA04]の下位に属するFターム

Fターム[5B285DA04]に分類される特許

561 - 580 / 611

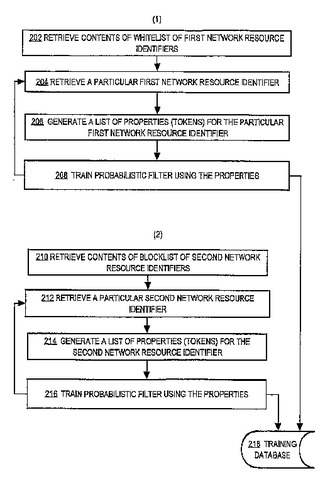

参照リソースの確率的解析に基づく不要な電子メールメッセージの検出

一実施形態において、参照リソースの確率的解析に基づいて不要な電子メールメッセージを検出するステップは、各々前のメッセージに現れた複数のネットワークリソース識別子を有するホワイトリストおよびブロックリストを受信するステップと、特定のネットワークリソース識別子を検索するステップと、特定のネットワークリソース識別子に対するプロパティのリストを生成するステップと、プロパティを用いて確率フィルタをトレーニングするステップと、ホワイトリストおよびブロックリスト内のネットワークリソース識別子のすべてに対して検出、生成およびトレーニングを繰り返すステップとを含む。その後、電子メールメッセージが受信されるとともにURLまたは他のネットワークリソース識別子を含む場合、トレーニングされた確率フィルタを用いてネットワークリソース識別子のプロパティをテストすることによりそのメッセージに対してスパムスコアまたは脅威スコアを生成することができる。  (もっと読む)

(もっと読む)

保護コンテンツ配信DVDシステム

【課題】 ネットワークによってリクエスタネットワークデバイスと通信するデジタル多用途ディスク(DVD)システムを提供する。

【解決手段】 デジタル多用途ディスク(DVD)システムは、コンテンツを記憶する不揮発性メモリを備える。制御モジュールが、不揮発性メモリと通信し、リクエスタネットワークデバイスからコンテンツの要求を選択的に受信し、ローカル/リモートステータスを判断し、リクエスタネットワークデバイスがローカルステータスを有する場合には、要求されたコンテンツを送信し、リクエスタネットワークデバイスがリモートステータスを有する場合には、要求されたコンテンツを送信しない。

(もっと読む)

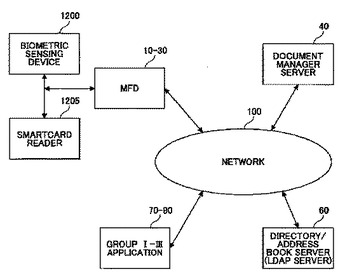

画像処理システムのユーザを認証するシステム及び方法

画像処理装置上でのマルチファクタ・ユーザ認証の方法及びシステム。システムは、ユーザを認証し、ユーザ識別データに対応するユーザ情報を取り出すために用いるサーバを含む。ユーザ情報は、サーバから画像処理装置に送信され、画像処理装置によって処理される。処理済画像データは、画像処理装置に入力される暗号化データを用いることによって暗号化することも可能である。

(もっと読む)

(もっと読む)

画像処理装置

【課題】「なりすまし」による画像処理装置の不正利用を有効に防止でき、しかも、画像処理装置に記憶されている機密情報に対するセキュリティが向上された画像処理装置が望まれていた。

【解決手段】画像処理装置に記憶された機密情報がアクセスされたときには、ユーザ認証に加えて、操作者(ユーザ)の撮影がされ、撮影された映像が機密情報の管理者のメールアドレスに送られる。管理者は、送られてきた操作者の映像を確認し、機密情報の利用を許可してもよい場合には、返信メールを送信する。操作者は、返信メールに基づき、機密情報のアクセスを行うことができる。

(もっと読む)

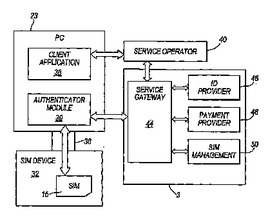

トランザクションの円滑化および認証

WindowsベースのPC23などのコンピュータは、GSMまたはUMTSセルラまたは移動通信ネットワークで使用されるタイプなどの加入者識別モジュール(SIM)15を、それと関連付ける。SIM15は、ネットワークで使用される移動電話ハンドセットのSIMを認証するのと同じ方法で、ネットワーク3を用いて認証されることができ、このようにして、PC23のユーザおよびPC23自体を認証することができる。そのような認証は、例えば、PC23上で動作する特定のアプリケーションに関して、PC23の使用を可能にすることができる。呼掛けおよび応答メッセージが、ネットワーク3とSIM15の間で、PC23上に実装された認証モジュール30を介して送信される。これらの認証メッセージは、オーバ・ザ・エア(OTA)メッセージの所定のフォーマットを有し、そのフォーマットは、例えば、SMSメッセージなどの非認証メッセージを送信するために、GSMまたはUMTS遠隔通信ネットワークでも使用される。認証データは、OTAメッセージ内にカプセル化される。OTAメッセージは、必ずしも無線(すなわち、オーバ・ザ・エア)で送信される必要はない。それらは、固定ネットワークを介して送信されてもよいが、OTAメッセージの所定のフォーマットを有する。  (もっと読む)

(もっと読む)

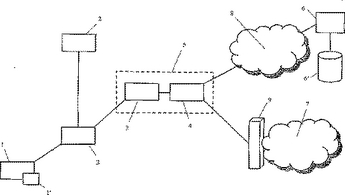

通信ネットワーク内での相互認証の方法及びソフトウエアプログラムプロダクト

加入者の端末(1、1’)で乱数を生成する加入者と通信ネットワークとの相互認証の方法。この乱数は、例えば加入者の識別子と共に、ネットワークへのアクセスのために加入者の認証を管理する認証サブシステム(6、6’)に送られる。認証サブシステムでは、加入者のクレデンシャルを調べるために識別子を用いる。認証プロセス中、加入者の識別子に関係するパラメータが認証サブシステムで生成され、これらのパラメータを用いて形成されたセッション鍵により乱数が暗号化される。次に、セッション鍵を再構成するために端末に必要な情報と共に、暗号化された乱数が加入者の端末に送り返される。セッション鍵を再構成した後、加入者の端末は乱数を復号化し、生成した乱数との照合を調べる。これら2つの数の照合により、加入者が接続しているアクセスポイント(2)が偽のアクセスポイントではないことを加入者が検証できる。  (もっと読む)

(もっと読む)

コンピュータウィルス感染エリア検出方法及びネットワークシステム

【課題】 コンピュータウィルスの監視を行っていない位置でも、ウィルス感染エリアを検知することが可能なコンピュータウィルス感染エリア検出方法及びその方法を用いたネットワークシステムを提供する。

【解決手段】 ネットワーク管理プログラムによって管理しているネットワークシステムにおいて、コンピュータウィルスに感染したPCが他の装置に攻撃している情報をIDS500が検出すると、ネットワークを構成する各機器の接続情報に基づいてIDS500が監視しているスイッチを特定し、また、接続情報に基づいて特定したスイッチの各接続先の構成を示すサブネットワークの中からコンピュータウィルスの攻撃元が含まれているサブネットワークを見つけ、コンピュータウィルスの感染エリア或いはウィルス感染の疑いのあるエリアとして検知する。

(もっと読む)

情報処理装置および方法、記録媒体、並びにプログラム

本発明は、相手との通信時間に基づいて、通信相手と適切に通信することができるようにした情報処理装置に関する。受信制御部41は、送信側の端末11からのランダムチャレンジ(RC)を受信し、生成部42に供給する。受信制御部41はRCを受信した旨を表すRC受信メッセージを送信側に送信する。生成部42は、RCに対してハッシュ処理を施し、その結果得られた認証データを生成部43に供給する。送信制御部44は、送信側からの応答要求コマンドを受信する前のタイミングで、生成部43を制御して、応答要求コマンドに対応した認証データを含む応答メッセージを生成させるとともに、応答要求コマンドを受信したとき、その応答メッセージを送信先の端末に送信する。本発明は、コンテンツ提供システムに適用することができる。  (もっと読む)

(もっと読む)

不正アクセス検知システム

【課題】不正アクセス検知後に、不正アクセスの内容に応じた適切な処理方法を早期に提供、実施することができる不正アクセス検知システムを提供する。

【解決手段】対処法付きシグネチャ提供サーバ101は、不正アクセスの特徴を示す攻撃パターンと不正アクセスが発見された後の適切な対処方法を対にしたシグネチャを作成し、エンド機器やルータ102に提供する。シグネチャは、対処法付きシグネチャ提供サーバ101を運営する専門家などによって作成される。エンド機器やルータ102においては、送受信するデータを不正アクセス検知・対策部104が検査し、シグネチャに合致するパケットを発見した場合は、不正アクセスとみなして検知する。さらに、不正アクセス対策部107がその不正アクセスに対応する対処方法を機器アプリケーション108へ提供し、対策方法を実施する。

(もっと読む)

分割通信システム

2個のノード間でデータ通信を行なうためのシステムおよび方法は、各ノードに複数の分離された区画を規定して、当該複数の分離された区画の少なくとも1個に対し1個以上の主体を割り当てる。各ノードの主体は、1個以上のチャネルを介して相互にデータ通信を行なう。データ通信を行なうために、本発明はあるチャネル上のデータ通信を他のチャネルの通信から分離する。より具体的には、各ノードはノードを分割してSK設定データに従い主体を規定する分離カーネル(SK)の制御下で動作する。分割通信システム(PCS)はPCS設定データに従い通信チャネルを分離する。 (もっと読む)

DoS攻撃対策システム、およびDoS攻撃対策方法

【課題】サーバで検出したDoS攻撃をネットワークの入り口で規制し、DoS攻撃による影響を最小限に抑える。

【解決手段】DoS攻撃対策システムであって、サーバ4は、DoS攻撃を検出する検出手段と、DoS攻撃の検出情報をサーバ制御装置5に通知する検出通知手段とを有し、サーバ制御装置5は、サーバ4から通知された検出情報をエッジルータ制御装置6に通知する第1の通知手段を有し、エッジルータ制御装置6は、サーバ制御装置5から通知された検出情報を、エッジルータ2に通知する第2の通知手段を有し、エッジルータ2は、エッジルータ制御装置6から通知された検出情報を受け付け攻撃元装置1からサーバ4への信号を規制する規制手段を有する。

(もっと読む)

情報処理システム、再生端末装置および再生方法、情報処理装置および方法、並びにプログラム

【課題】 送信装置が受信装置に送信するコンテンツの保存の可不可を設定できるようにして同期再生を実現させる。

【解決手段】 コンテンツ再生部19は、受信端末にコンテンツを送信した後、受信端末と同期して、送信済みのコンテンツを表示する。設定対象コンテンツ再生部18は、受信端末に未送信のコンテンツを表示する。ユーザ設定入力部14は、受信端末で1度表示した後の保存の可不可を指定する保存フラグを設定する。フラグ設定部15は、コンテンツに保存フラグを付加する。データ送受信部13は、保存フラグが付加された状態でコンテンツを、少なくとも1以上の受信端末に送信する。本発明は、通信機能を備えたコンテンツを再生する携帯端末に適用することができる。

(もっと読む)

コンピュータ監視システム、監視方法および監視プログラム

【課題】 ネットワークを監視して不正接続されたコンピュータを検出するとともに、当該コンピュータの位置特定およびネットワークからのシャットアウトまでを達成する。

【解決手段】 監視サーバによりイントラネット上に流れるパケットに含まれるMACアドレスを監視し、予め接続が許可された端末のMACアドレスが登録されたデータベースと比較して不正接続を検出する。不正接続端末が検出された場合、当該端末に対し位置情報を要求して、返信される位置情報に基づき監視員を派遣するとともに、当該端末に対しネットワーク接続機能の停止を要求する。

(もっと読む)

DNS偽装をするトロイの木馬を検出及び緩和するシステム及び方法

【解決手段】本発明の実施形態は、ドメインネームシステム(DNS)偽装をするトロイの木馬(又はトロイの)プログラムの検出及び/又は緩和するための方法及びシステムに関する。トロイの木馬プログラム(時々、マルウエア又は悪意があるソフトウェアと呼ばれる)は、コンピュータセキュリティの一般的課題である。トロイの木馬の中には感染したコンピュータを使ってDNS解決のメカニズムを修正し、インターネットを閲覧する際、前記コンピュータの正当な所有者が意図しない地点へ前記コンピュータのデータ通信の経路を設定するものがある。本発明は、リモートの装置又は場所からこの現象の検知を可能し及びその影響を緩和するための行動を実施することができる。 (もっと読む)

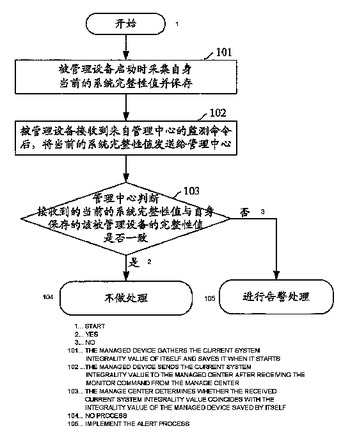

被管理装置を監視制御する方法

本発明は被管理装置を監視制御する方法を開示する。管理センターは、被管理装置のシステム完備性値及び被管理装置とその自身のシステム完備性値との対応関係が含まれている完備性リストを予め保存し、被管理装置は、起動時に自身の現在のシステム完備性値を採取して保存する。被管理装置は管理センターからの監視制御命令を受信した後、現在のシステム完備性値が含まれている情報を管理センターに送信する。管理センターは受信した情報及び前記完備性リストに基づいて、受信したこの被管理装置の現在のシステム完備性値が、自身に保存されているこの被管理装置の完備性値と一致するか否かを判断し、一致しない場合は警報処理を行う。本発明によれば、管理センターは、被管理装置が現在信頼可能な状態にあるか否かを把握できるので、被管理装置に現在未知の攻撃が存在しているかについて確定することができる。  (もっと読む)

(もっと読む)

分散型話者照合装置および分散型話者照合端末装置、コンピュータプログラム

【課題】 分散型話者照合方式においてサービス要求ごとのステート管理を行うことなく、円滑に話者照合サービスを実現する。

【解決手段】 ユーザ端末1は、話者照合サーバ2への認証要求時に、マイク入力された音声の音声特徴量と共にユーザ情報を送信し、話者照合サーバ2は、ユーザ端末1から受信した音声特徴量およびユーザ情報、並びに記憶部25に記憶された登録ユーザの音声特徴量を使用して本人認証処理を行い、前記認証結果をユーザ端末1に返送する。

(もっと読む)

システム管理方法、システム管理装置及びシステム管理プログラム並びにシステム管理プログラムを格納した記憶媒体

処理対象と処理とをツリー構造における各ノードに対応させ、該ツリー構造に基づき各ノードを操作することにより、処理対象と処理とを管理するシステム管理方法であり、前記処理対象に対応した一般ノード、または、該処理に対応した機能ノードに対して操作を行う登録ユーザを登録し、前記機能ノードを該機能ノードに対応した処理を実行すべき処理対象に対応した前記一般ノードの子ノードとし、当該一般ノードを当該機能ノードの親ノードとして設定し、記登録ユーザごとに登録ユーザ操作権限を設定し、前記機能ノードに対応した前記処理の実行が前記登録ユーザによって要求されたときに、該処理が当該機能ノードの親ノードである前記一般ノードに対して設定されている前記処理を要求した登録ユーザの前記登録ユーザ操作権限によって許可されている場合に限り、当該機能ノードに当該処理を実行させる。  (もっと読む)

(もっと読む)

ポートベースのピアアクセス制御方法

ポートベースのピアアクセス制御方法であって、1)認証制御エンティティをイネーブルにするステップと、2)2つの認証制御エンティティが互いに認証し合うステップと、3)制御ポートの状態を設定するステップとを含む。この方法はさらに、認証サーバエンティティをイネーブルにするステップと、2つの認証サブシステムが鍵を交渉するステップとを含み得る。背景技術の非対称性を変更することにより、この発明は、ピア制御、識別可能な認証制御エンティティ、良好なスケーラビリティ、良好なセキュリティ、簡単な鍵交渉プロセス、相対的に完全なシステム、および高い柔軟性という利点を有し、したがって、この発明は、集約的な管理の要件を満たすだけでなく、複雑なプロセス、低いセキュリティ、低いスケーラビリティを含む、先行のネットワークアクセス制御方法の技術的問題を解消することができ、したがって、安全なネットワークアクセスを根本的に保証する。  (もっと読む)

(もっと読む)

処理実行方法、処理実行システム、処理実行装置、処理要求装置、コンピュータプログラム及び記録媒体

【課題】 LAN等の通信網に接続するパーソナルコンピュータ等の処理要求装置からネットワークプリンタ等の処理実行装置へ、画像の形成要求等の処理要求を送信する場合に、処理実行装置にて不正な処理要求に対する処理の実行を抑制する処理実行方法、処理実行システム、処理実行装置、処理要求装置、コンピュータプログラム及び記録媒体を提供する。

【解決手段】 予め処理実行装置2から処理要求装置1へ識別子を送信し、処理要求装置1では、受信した識別子を、通過可能な装置数を示すTTL等の値として処理要求に含ませ、処理実行装置2では、受信した処理要求に含まれる識別子に基づいて処理の実行の可否を判定する。

(もっと読む)

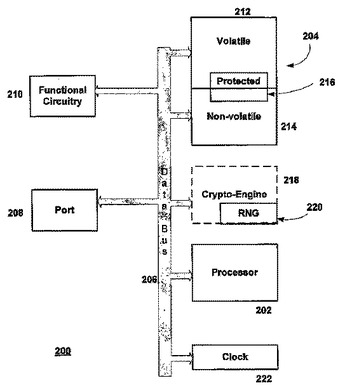

コンピュータへのデバイスのバインド

コンポーネントや周辺機器などのデバイス、および、対応するコンピュータがバインドされるように適合され、その結果、そのデバイスは、バインドプロセス後にしか、そのコンピュータとともに動作しないようになる。デバイスとコンピュータとの間で暗号化されたメッセージを送信して、それらの関連付けを確認する。デバイスが、以前にバインドされたコンピュータとともに動作していることを確認できない場合、デバイスは、デバイス自身の機能動作を低減させ、そのコンピュータからのアンバインドまたは確認の成功のいずれかが生じるまで、デバイス自身を実質的に使用できない状態にする。動作、バインド、およびアンバインドの方法も開示されている。  (もっと読む)

(もっと読む)

561 - 580 / 611

[ Back to top ]