Fターム[5J104AA08]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 証明 (7,443) | メッセージ認証(データの改竄防止) (1,958)

Fターム[5J104AA08]の下位に属するFターム

電子署名 (907)

Fターム[5J104AA08]に分類される特許

981 - 1,000 / 1,051

認証コード方法及び装置

プライベート・メモリに記憶された認証コード・モジュールを読み出し、認証し、及び/又は、実行する装置及び方法。  (もっと読む)

(もっと読む)

フレキシブルIPMP保護スキームによるデジタル・コンテンツの制御および保護のための方法および装置

【課題】フレキシブルIPMP保護スキームによるデジタル・コンテンツの制御および保護のための方法および装置を提供。

【解決手段】フレキシブルIPMP保護スキームによりデジタル・メディアの制御および保護を行なう方法および装置を開示する。本装置は、デジタル・コンテンツの統制のために、デジタル・コンテンツの一部として受信されたIPMPツール情報、利用規則およびデジタル署名に従う制御手段と、フレキシブルIPMPツール保護スキームの下でデジタル・コンテンツを保護する保護手段とを含む。情報スキーム形式は広範な相互運用性を実現すべく、IPMPツール情報、IPMP署名情報、および利用規則情報の保護情報部分への一体化と、暗黙的ステートメントまたは明示的URIおよびIPMP参照等のメカニズムを介した制御および保護情報のデジタル・コンテンツ宣言モデルへの関連付けとを含む。

(もっと読む)

データの保存装置及びデータ保存方法

【課題】 書換可能であり、かつ、交換可能な記録媒体へ、データをその作成日時が証明

できる形態で保存することが出来るデータ保存装置を提供する。

【解決手段】 データ保存装置を、MOドライブ11を備えるコンピュータ12に、タン

パーフリー時計21と、認証子生成機構22を有する書類管理PCカード13を接続した構成とし、データの保存が指示された際、そのデータとタンパーフリー時計21の出力する時間情報とから認証子生成機構22によって認証子が生成され、生成された認証子が、認証子の生成に用いられたデータ、時間情報と共にMOドライブ11内のMOに書き込まれるように各部を形成する。また、データ、時間情報、認証子からなる複数のデータに対して、さらに、認証子を付加できるようにも、データ保存装置を構成しておく。

(もっと読む)

ソフトウェアアプリケーションによって識別される認証用イメージ

【課題】ウェブサイト、電子メールまたは他のタイプの電子文書、イメージなどの認証をうまく進める。

【解決手段】この方法は、イメージを符号化すること(310)を含む。ある実施形態では、検索要求を端末(340)から受け取り(330)、この検索要求に従ってインターネットを検索し(350)、1つまたは複数のウェブサイト(がある場合は、それ)を識別する。識別されたウェブサイトに関連するイメージを検査して(360)、そのイメージが真正かどうかを確かめる。これは、そのイメージを復号化して埋め込まれた識別情報を得ることによって実現することができる。イメージが認証された場合、このイメージは検索結果リストの一部分として送出される(390)。イメージが認証されない場合、このイメージは送出されず(395)、またはこのイメージが認証されなかったとの警告を出すことができる。電子メールまたは他のタイプの電子文書の認証をうまく進める方法も開示する。

(もっと読む)

真贋判定装置および電子ファイルの保存・利活用システム

【課題】 電子ファイルを格納した可搬型記憶媒体の中だけで、その電子ファイルに対する真贋を判定することが可能な真贋判定装置を提供することである。

【解決手段】 可搬型記憶媒体18内の配布情報ファイルに原本の電子ファイルのハッシュ値を格納しているので、署名検証部22により、その配布情報ファイルの署名を検証することで、その配布情報ファイルの改ざんの可能性を判定し、かつ、配布情報ファイルに改ざんがないものとされた場合に、真贋判定部23により、その配布情報ファイル内の原本の電子ファイルのハッシュ値と、可搬型記憶媒体内に格納される(謄本の)電子ファイルのハッシュ値とを比較することにより、可搬型記憶媒体の中だけで、(謄本の)電子ファイルに対する真贋を判定することが可能となる。

(もっと読む)

データアクセス許可装置

【課題】 より一般的/汎用な、構成で使い勝手良く、更にセキュリティ性を向上できるデータ保存装置を提供する。

【解決手段】 PC10は、署名生成部11とICカード読取部12を有する。MO装置20は、タンパフリー時計21を備える。ICカード30には、内蔵のROMに署名鍵31を格納してある。ICカード30は、基本的に、正当な利用者が所持する。署名生成部11は、MO22へのデータ保存の際には、データと、タンパフリー時計21の時間情報と、署名鍵31とにより、署名(認証子)を作成し、データと時間情報はユーザ領域22aに書込み、署名はライトワンス領域22bに書込む。

(もっと読む)

電文通信方法および電文通信装置

【課題】厳密な暗号化方式や認証方式のための専用ソフトウェアなど複雑な構成を必要とすることなく、電文に対する不正行為を確実に防止する。

【解決手段】送信側となる電文通信装置2(1)では、所望のメッセージに有効期限を示す有効期限情報を付加するとともに、この有効期限情報を付加したメッセージの誤り検出情報を暗号化して、有効期限情報を付加したメッセージと暗号化誤り検出情報と電文に格納し、LAN5を介して電文通信装置1(2)へ送信する。受信側となる電文通信装置1(2)では、LAN5を介して電文通信装置2(1)から電文を受信し、その有効期限情報に基づき当該電文の有効を確認するとともに、電文に格納されている暗号化誤り検出情報を復号した誤り検出情報に基づき当該電文の正当性の有無を検査する。

(もっと読む)

ソフトウェア認証方式

【課題】GPSのような高価な装置を組み込まなくてもパソコン本体の機能を用いてソフトウェアの不正使用を有効に防止する。

【解決手段】認証情報として、例えばMACアドレスのような機器に固有のものを用いる。MACアドレスは、16進数の12文字で構成されるので、この16進数の各文字を個々のデータとして乱数列を対応付け、その乱数列を更に断片化して複数の断片化乱数列を作成し、これらを並び替えて新たな認証ファイルを作成する。この認証ファイルは、暗号化された解読不可能なものとなるので、この認証ファイルを用いて、そのソフトウェアが正当なものがあるか否かの認証を容易に行なうことができる。

(もっと読む)

電子原本管理装置および方法

【課題】 電子化された重要文書の原本をより安全に管理することが課題である。

【解決手段】 利用者のコンピュータ環境とは別に電子原本管理装置を設けて、電子文書を電子原本として登録する。電子原本管理装置は、原本として登録された電子情報に対する状態変化に応じて原本情報の一連のインスタンスを生成し、その一連のインスタンスを1つの原本系列として扱う。このとき、電子情報に、原本系列を一意に識別するための原本系列識別情報と、原本系列におけるインスタンスを一意に識別するためのインスタンス識別情報とを対応づけて、原本情報として登録し、その原本情報に対する状態変化がなされると、原本情報から状態変化された電子情報に、状態変化以前の原本情報と対応付けられた原本系列識別情報と同一の原本系列識別情報と、新たに生成したインスタンス識別情報とを対応づけて、新たな原本情報として登録する。

(もっと読む)

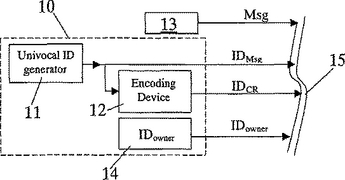

電子的メッセージ交換でセキュリティ管理を実施するための方法と装置

電子的形態で送信され、又、受信されたメッセージ(Msg)のセキュリティを検証するための方法で、送信側では、メッセージ、一義的メッセージ識別子(IDMsg)及びメッセージ所有者身元確認用識別子(IDCR)と関連したステップから成り、IDCRは送信すべきメッセージの所有者と関連したコード化(12)を一義的メッセージ識別子(IDMsg)に適用することにより得られる、受信側では、その方法は、関連する同じ一義的メッセージ識別子(IDMsg)を付けたメッセージを既に受取っていたか、受取っていないかの事実の検証と信号化、及び、受信したメッセージと関連する一義的メッセージ識別子(IDMsg)と確認するユーザーネーム(IDCR)の解読の結果(IDDCR)の間で一致しているか確認することのステップから成っている。本方法に基づく検証のシステムと装置も論じられている。  (もっと読む)

(もっと読む)

デジタルデータを再生するプログラムを認証する認証装置

【課題】通信ネットワークを介して配信されるデジタルコンテンツデータをコンピュータ上でプログラムにより再生処理する場合において、再生処理が行われている間のデジタルコンテンツデータの不正な読み出し及び不正な複製を防止する。

【解決手段】ネットワークを介して配信されるデジタルデータを再生処理するプログラムを認証するハードウェアである認証装置が提供される。認証装置は、ネットワークを介して配信されたデジタルデータを受信し、プログラムを実行するコンピュータ装置にデジタルデータを転送する受信部と、所定時間毎に、所定の認証データを生成し、認証データをプログラムに取得させ、プログラムによる所定の認証処理により生成される認証データに対応する認証応答データを取得し、認証応答データに基づいてプログラムを認証し、当該認証結果に基づいて、受信部によるデジタルデータの受信を停止可能に制御する制御部とを備える。

(もっと読む)

信用に基づく業務に関する情報処理システムおよびその方法

【課題】 ブラインド署名の負荷を軽減する。

【解決手段】 ユーザ装置1は、各メッセージをハッシュ化し、各ハッシュ値を連結し、連結ハッシュ値をハッシュ化し、ハッシュ化連結ハッシュ値を秘匿化し、秘匿化ハッシュ化連結ハッシュ値を信用供与元装置2に送信する。信用供与元装置は、秘匿化ハッシュ化連結ハッシュ値に署名し、ユーザ装置に送信する。ユーザ装置は、署名済秘匿化ハッシュ化連結ハッシュ値の秘匿化を解除し、例えば、業者装置31に対するメッセージと、他の各メッセージをハッシュ化したものである各ハッシュ値と、署名済ハッシュ化連結ハッシュ値とを、業者装置31に送信し、業者装置31は、署名済ハッシュ化連結ハッシュ値を復号し、メッセージをハッシュ化し、各ハッシュ値を連結し、連結ハッシュ値をハッシュ化し、ハッシュ化連結ハッシュ値同士を照合する。

(もっと読む)

暗号化装置および復号化装置

【課題】 RAMの使用量の低減、改ざん等の不具合検出時間の短縮、ならびに復号および認証の済んだデータブロックを一度に不揮発性メモリに書き込めるようにする。

【解決手段】 復号化装置側の書き換え可能な不揮発性メモリに書き込まれることになる平文データを暗号化する暗号化装置であって、入力された平文データを、不揮発性メモリのバンクサイズの整数倍となる1以上のデータブロックへと分割し、このデータブロックから認証データを作成する。そして、データブロックに認証データを結合してから暗号文データを生成する。一方、復号化装置では、この逆の処理を行なって平文データを復号し、不揮発性のメモリに平文データを書き込む。

(もっと読む)

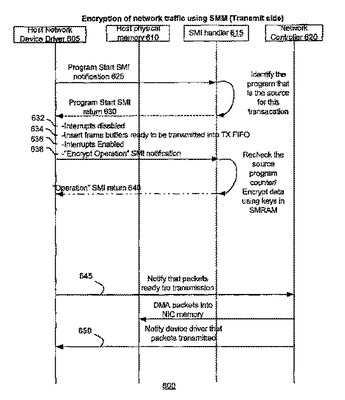

セキュアなプラットフォーム間およびプラットフォーム内通信のためのシステムおよび方法

プラットフォーム上のローカルな通信、プラットフォーム間の通信、または時間を隔てた同一プログラム間の通信かどうかに関らず、ソースからデスティネーションに至るまで、機密情報を扱う通信(および通信をサポートする機能)の秘匿性および/または整合性を保護するシステムおよび方法が提供される。  (もっと読む)

(もっと読む)

MIX−netと準同型性に基づいた電子投票システム

【課題】

従来のMIX−netに基づいた電子投票システムでは、投票装置の負担は軽いが、投票締切後に全投票者の投票を一度に集計する必要があるため、開票装置の負担が大きいという問題点がある。

従来の準同型性に基づいた電子投票システムでは、開票装置の負担は軽いが、投票の際にゼロ知識証明をする必要があるため、投票装置の負担が大きいという問題点がある。

【解決手段】

投票装置の組立暗号文作成指示暗号文作成手段で、ランダム置換と再暗号化の乱数リストを作成して、開票装置に送信する。

開票装置の組立暗号文作成手段で、投票装置から受信したランダム置換と再暗号化の乱数リストを用いて、組立暗号文を作成する。

(もっと読む)

誤り訂正コードに基づくメッセージ認証コード

開示されることは、メッセージと、メッセージ認証コードに従うキーからタグ値を判定するためにメッセージを処理する方法である。この方法は、複数のシンボルの1つを選択するステップであって、この複数のシンボルは、このメッセージから導出されるデータ要素をエンコーディングするコードワードを生成し、このコードワードは、誤り訂正コードに従ってそのデータ要素をエンコーディングし、このキーは、複数のシンボルの内の1つのどれが選択されるかを判定する、ステップと、選択されたシンボルとなるタグ値を判定するステップとを備える。  (もっと読む)

(もっと読む)

ピアツーピア端末装置並びにピアツーピア通信システム、ピアツーピア通信方法、ピアツーピア端末プログラム

【課題】ネットワーク管理者の指示によってトラフィックを制御することができるP2P端末装置を提供する。

【解決手段】P2P端末装置10において、制御情報生成部12は、ネットワーク管理者10hの指示を受けて、P2P端末装置20、20−1の制御情報を生成する。電子署名生成部13は、内部に記憶している鍵ペアNから署名鍵Nを読み出し、署名鍵Nによって制御情報の電子署名を生成する。制御信号生成部11は、制御情報と電子署名とを含む制御信号を生成してP2P端末装置20、20−1に送信する。公開鍵証明書送信部15は、署名鍵Nに対応する公開鍵Nの公開鍵証明書Nを内部の記憶領域から読み出してP2P端末装置20、20−1に送信する。

(もっと読む)

データ処理システムのための効率的な暗号化および認証

【課題】データ処理システムのための効率的な暗号化および認証

【解決手段】データのいくらかが平文で送信されるが、依然として送信者により認証できるように、暗号化および認証データのための方法および装置がここに提示される。平文位置および/または暗号文位置の集合が、入力チェックサム値(470)と出力チェックサム値(475)を生成するためにどのデータブロックが使用されるのかを指定するために使用される。これらのチェックサムは、次に認証タグ(490)を生成するために使用される。  (もっと読む)

(もっと読む)

電子データ認証システム、認証マーク偽造検証方法、認証マーク偽造検証プログラム、閲覧者用端末、及び認証マーク生成サーバ

【課題】認証マークの偽造の有無を判定可能な電子データ認証システムを提供する。

【解決手段】電子データ提供サーバと認証マーク生成サーバと認証プログラムにより動作する認証部を有する閲覧者用端末とが情報通信ネットワークを通じて相互に接続された電子データ認証システムであって、認証マークは、第一及び第二領域を有するマーク画像を含み、認証マーク生成サーバは、認証情報を第一電子透かし情報として第一領域に埋め込み、予め設定可能な認証情報の正当性を検証する情報と予め設定可能な認証マーク生成サーバの特定情報とを第二電子透かし情報として第二領域に埋め込み、認証部は、第一領域にアクセス可能であるが第二領域にアクセス不可能であり、認証マークからマーク画像を抽出し記憶し、閲覧者用端末は第一及び第二電子透かし情報を検証し、認証マークを判定し、判定結果に応じてその内容を表示する認証マーク偽造検証部を更に有してなる。

(もっと読む)

認証プログラム実行方法

従来の放送波でダウンロードされたプログラムに対する技術とは異なり、ネットワーク経由でプログラムをダウンロードする場合には、プログラムが改竄されたことに気づかずに、そのプログラムを起動する可能性がある。そこで、ネットワーク経由でプログラムをダウンロードする時、端末装置のローカル領域へ、サーバ上に配置されたプログラムのファイル階層を構築する。そして、プログラムの認証は、ローカル領域で構築したファイル階層に対して行い、プログラムの信用性を保証する。  (もっと読む)

(もっと読む)

981 - 1,000 / 1,051

[ Back to top ]