Fターム[5J104EA04]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 暗号鍵の管理 (4,483)

Fターム[5J104EA04]の下位に属するFターム

Fターム[5J104EA04]に分類される特許

2,021 - 2,040 / 3,960

秘密IDを格納した外部デバイスを備える暗号化メール送受信システム

【課題】電子メールを送受信する際の電子メールの平文または添付ファイルの内容の秘匿化および不正使用の防止を簡便かつ効果的に達成する。

【解決手段】暗号化メール送受信システム1000では、電子メール仲介プログラムは、ユーザデータベースを参照して、外部デバイス200a、200bから取得される秘密IDと、ユーザデータベースから取得される秘密IDと、を照合し、さらに、特定の登録ユーザから取得される秘密パスワードと、ユーザデータベースから取得される秘密パスワードと、を照合する。電子メール仲介プログラムは、これらの照会によって、特定の登録ユーザおよび外部デバイスを認証し、認証された特定の登録ユーザユーザに対して、認証された外部デバイス200a、200bが装着された送受信端末100a、100bを介して、電子メールサービスを提供する。

(もっと読む)

セキュアなログインプロトコル

本発明は、サーバとのユーザ認証に使用される秘密情報を生成するための方法を提供する。2つのデータセット間のデータ関連付けを用いて、ユーザは、暗証番号とデータセットのうちの1つから選択した要素グループとに基づいたアルゴリズムを用いて、秘密情報を提供する。上記関連付けは、サーバによって生成される。選択されたデータ要素グループは、データ関連付けに基づいて別のデータセットから選ばれる対応する要素グループを有する。秘密情報は、サーバに送信される。サーバは、同様の秘密情報を用意する。クライアントからの秘密情報がサーバによって用意された秘密情報と同一である場合、ユーザは、サーバ上の情報へのアクセスを許可される。  (もっと読む)

(もっと読む)

中継装置及び中継システム及び記憶メディア及びコンテンツ配信システム

【課題】ホストデバイスに特定のセキュリティルールを強制しないで、記憶メディアに格納するコンテンツを強力なセキュリティによって保護する仕組みを提供すること。

【解決手段】2次暗号キーで暗号化した暗号化データ(コンテンツ)を記憶するSDカード102と、ホストデバイス103とを中継するインテリジェントアダプタ101は、前記2次暗号キーと対になる2次復号キーを前記ホストデバイス103から読み取り不可能に記憶しておき、前記ホストデバイス103からのデータ取得要求に基づいて、SDカード102から前記暗号化データを取得し、前記2次復号キーで前記暗号化データを復号化し、該復号化したコンテンツを前記ホストデバイス103に転送する構成を特徴とする。

(もっと読む)

コンテンツライセンスのポータブル記憶装置へのバインド

コンテンツライセンスをポータブル記憶装置にバインドするためのシステム、方法、および/または技法(「ツール」)について記載する。コンテンツライセンスをポータブル記憶装置(「ストア」)にバインドすることに関連し、ホストは、ナンスを生成するステップと、そのナンスをストアに送信するステップと、そのナンスを使用して生成されるセッションキーをストアから受信するステップとを含む認証手順を実行することができる。ストアは、ホストからナンスを受信するステップと、そのナンスに基づいてランダムセッションキーを生成するステップと、そのセッションキーをホストに送信するステップとを含む認証手順を実行することができる。 (もっと読む)

暗号化装置、復号化装置、暗号化方法、復号化方法

【課題】短時間での暗号化を可能にし、暗号化されたデータの類推、比較を困難にする。

【解決手段】原本データの全データを暗号化せずに、ヘッダ情報を含むデータの一部を抜き出し、抜き出したデータを公開鍵を用いて暗号化する。また、暗号化するデータを抜き出した場所は、後続アドレスのデータを平文のまま詰めていく。抜き出されて暗号化されたデータは、アドレスの昇順から順番にひとまとめにして原本データ中の任意の場所に挿入する。最後に、ひとまとめにした暗号化データがデータ中のどこに挿入されているかの情報、暗号化サイズ情報、暗号化された(抜き出された)データの数を含むインデックス情報をデータの先頭に挿入する。また、インデックス情報も抜き出されたデータ同様、公開鍵を用いて暗号化する。

(もっと読む)

引き起こされた非位取り誤りによる暗号化

【課題】データを暗号化するための方法を提供すること。

【解決手段】方法は、位取り記数法で表現されたデータをデータブロック内にフォーマットするステップを含む。方法は、データブロックを剰余数系表現に変換するステップも含む。方法はさらに、第1の誤り生成系列を生成するステップと、データブロックを剰余数系表現に変換した後、データブロックで誤りを引き起こすステップとを含む。誤りは、第1の誤り生成系列を使用することによって、データブロックで引き起こされることを理解されたい。データブロックで誤りを引き起こした後、データブロックのデータは、保存または転送のための形式にフォーマットされる。方法は、第1の誤り生成系列と同期させられた、第1の誤り生成系列と同一の第2の誤り生成系列を生成するステップと、誤りを引き起こす際に使用されたプロセスの逆算術である演算を使用して、データブロック内の誤りを訂正するステップも含む。

(もっと読む)

デジタル放送受信装置

【課題】限定受信方式のデジタル放送受信装置で、ICカードの信号からスクランブル鍵が流出することを防止する。

【解決手段】ICカード20AにECMカウンタ25と演算部26と暗号部27を設け、共通情報ECMのカウント値CNTに従って暗号用のローカル鍵KLを生成し、このICカード20Aの視聴判定部24で復号されたスクランブル鍵KSを暗号化して、CAモジュール本体に出力する。一方、CAモジュール本体にはECMカウンタ13と演算部14と復号部15を設け、ICカード20A側と同じアルゴリズムで復号用のローカル鍵KLを生成し、ICカード20Aから与えられた暗号化されたスクランブル鍵CKSを復号する。ICカードから出力されるスクランブル鍵CKSは、ローカル鍵KLで暗号化されているので、このICカードの端子の信号からスクランブル鍵KSが抽出されて流出することが防止できる。

(もっと読む)

秘密鍵制御装置、秘密鍵制御システムおよび秘密鍵制御プログラム

【課題】

秘密鍵に一意に対応する電子証明書の検証結果に従って秘密鍵の利用を制御する秘密鍵制御装置、秘密鍵制御システムおよび秘密鍵制御プログラムを提供することを目的とする。

【解決手段】

暗号データ復号部44で認証局から送られた電子証明書を受信し、証明書確認部45で予め定められた認証局より発行されたか否かを確認し、電子証明書は電子証明書保存部47に保存し、電子証明書に対応する秘密鍵を鍵保存部46に保存し、秘密鍵を使用する処理要求を暗号処理部48で受け付け、電子証明書保存部47に保存された電子証明書を証明書検証部49が検証し、受け付けた処理要求に対して鍵保存部46に保存される秘密鍵を使用を許可する。

(もっと読む)

パーティ間の推移的信用に基づいてユーザのデジタルアイデンティティを受け入れる方法及び装置

【課題】パーティ間の推移的信用に基づいてユーザのデジタルアイデンティティを受け入れるための方法及び装置を提供すること。

【解決手段】本発明の一態様は、ユーザのデジタルアイデンティティを管理することに関する。自己表明型クレームを含むようなデジタルアイデンティティが第1のパーティへ与えられる。受入れトークンがその第1のパーティから得られる。その受入れトークンは、その第1のパーティによる自己表明型クレームの認証を示している。受入れトークンに基づく第2のパーティによる自己表明型クレームの妥当性検証を要求するため、それらデジタルアイデンティティ及び受入れトークンが第2のパーティへ与えられる。

(もっと読む)

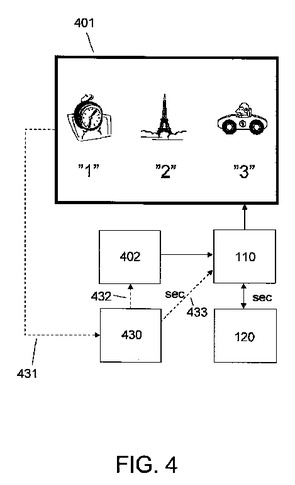

暗号用鍵データの更新

暗号用鍵データ120を更新するためのシステム100は、時系列的に鍵の更新データ114を受信するための鍵入力106と、受信した時系列的な鍵の更新データ114の一つに応答して、暗号用鍵データの、すべての暗号用鍵データを含んではいない、一部分116を変更するための、鍵の更新器108と、を有し、暗号用鍵データの異なる各部分が、時系列的な鍵の更新データの対応する部分に対して選択される。システムは更に、データ処理されるべきコンテンツデータ112を受信するためのコンテンツ入力部104と、データ処理されたコンテンツデータ118を得るために、鍵データに応じて前記コンテンツデータの暗号処理を行う暗号ユニット110と、を有する。コンテンツ入力部が、コンテンツ・データストリームを受信するよう配置され、前記コンテンツ・データストリームの連続する部分が、時系列的な鍵の更新データに対応する時系列的な鍵に基づいて暗号化される。  (もっと読む)

(もっと読む)

データ暗号化伝送保存システム及びリムーバブルメディア

【課題】情報ネットワークを介して伝送されるデータの管理と保存と送受信を、高セキュリティかつ安全に行う。

【解決手段】リムーバブルメディア5に記憶されたプログラム51が受信サイト3にロードされる。このロードされたプログラム51によって、受信サイト3にはデータの受信保存と、表示のための処理機能が設けられる。そして受信開始手段31から開始の指示が発せられると、受信手段32でデータベースサーバ2から送信される暗号化データの受信が行われる。この受信された暗号化データは復号化手段33に供給されて予めリムーバブルメディア5に記憶された共有の暗号鍵52を用いて復号される。この復号されたデータが伸張手段34で伸張され、暗号化手段35で、リムーバブルメディア5に記憶された固有の暗号鍵53を用いて暗号化される。そしてこの固有の暗号鍵53で暗号化された暗号化データが、保存手段36を通じて記憶手段30に保存される。

(もっと読む)

半導体装置

【課題】第三者による不正な攻撃によって故障動作を引き起こされた場合でも、故障動作を検出し、回路動作を停止することが可能となるような半導体装置を提供する。

【解決手段】複数のフリップフロップを含む信号処理回路を有する半導体装置において、前記信号処理回路は、フリップフロップの入力信号を入力としパリティデータを生成する第1のパリティ生成回路と、前記第1のパリティ生成回路の出力をラッチするための、パリティ格納回路と、フリップフロップの出力信号を入力としパリティデータを生成する第2のパリティ生成回路と、前記パリティ格納回路の出力と第2のパリティ生成回路の出力とを比較し、不一致の場合に異常検出信号を出力するパリティ比較回路を備える。

(もっと読む)

分散情報生成装置、機密情報復元装置、分散情報生成方法、機密情報復元方法およびプログラム

【課題】ネットワーク通信容量とストレージ使用量を任意の大きさで削減可能なセキュアな分散情報生成装置等を提供する。

【解決手段】機密情報Sを情報サイズAとBとからなる2つの情報に分割し、分割された情報Aをn個の分散情報W0、・・・、Wn−1に分散するとともに、分割された情報Bを複製してL個の情報を生成し、分散されたn個の分散情報のうちL個の分散情報Wn−L、・・・、Wn−1を取り出して、複製したL個の情報と連結して連結情報を生成する。そして、分散されたn−L個の分散情報W0、・・・、Wn−L−1を第1のノード群に送信し、生成されたL個の連結情報を第2のノード群に送信する。

(もっと読む)

コンテンツ利用システム及びコンテンツ利用装置

【課題】 ストレージデバイスによって送信されたコンテンツ利用情報を用いてディジタルコンテンツが正常に利用されなかった場合、ストレージデバイスが管理するコンテンツ利用情報の内容を送信前の状態に復元することができるコンテンツ利用システム、コンテンツ利用装置及びコンテンツ利用情報記憶装置を提供する。

【解決手段】 本発明に係るコンテンツ利用装置は、ディジタルコンテンツが利用されたか否かを判定し、ディジタルコンテンツが利用されていないと判定された場合、ディジタルコンテンツの利用則などを含み、ディジタルコンテンツの出力に応じて更新されるライセンスデータを更新前の状態に復元する。

(もっと読む)

文書管理装置

【課題】従来の複合機(MFP)では、複合機に蓄積されている非暗号化ファイルを暗号化してダウンロードする場合、暗号化ファイルを復号化してダウンロードする場合、端末装置側で暗号化/復号化ソフトウェアをインストールする必要があった。

【解決手段】ファイルを暗号化する暗号化/復号化ソフトウェア21dを有しており、ファイルDB21aに蓄積されている暗号化されていない非暗号化ファイルを外部から受信した暗号化用パスワードで暗号化して暗号化ファイルとして外部へ出力し、同じく暗号化された暗号化ファイルを外部から受信した復号化用パスワードで復号化して非暗号化ファイルとして外部へ出力し、同じく暗号化された暗号化ファイルを外部から受信した復号化用パスワード及び再暗号化用パスワードで復号化及び再暗号化して暗号化ファイルとして外部へ出力する。

(もっと読む)

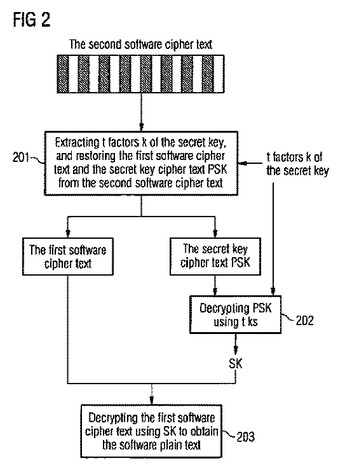

ソフトウェア暗号化方法およびソフトウェア暗号解読方法およびソフトウェア暗号化装置およびソフトウェア暗号解読装置

本発明はコンピュータセキュリティの分野に関し、殊にソフトウェア暗号化方法およびソフトウェア暗号解読方法およびソフトウェア暗号化装置およびソフトウェア暗号解読装置に関する。本発明の暗号解読プロセスは以下のステップを含んでいる:ステップ201、第2のソフトウェア暗号文のn個のパラグラフからランダムに、しきい値秘密鍵のt個のファクタを選択し;第2のソフトウェア暗号文から第1のソフトウェア暗号文および秘密鍵暗号文PSKを復元し、ここでnは1より大きい正の整数であり、tはn以下であり:ステップ202:秘密鍵暗号文PSKを抽出し、しきい値秘密鍵の前記t個のファクタに従って第2の秘密鍵を作成し、この第2の秘密鍵を用いて秘密鍵暗号文PSKを第1の秘密鍵SKに暗号解読し;ステップ203、前記第1の秘密鍵SKを用いて前記第1のソフトウェア暗号文を暗号解読する。本発明の利点は、ソフトウェア暗号鍵の保護を向上させて、ソフトウェアローディングプロセスを追跡することによってクラッカーがソフトウェアをクラックするのを困難にすることである。  (もっと読む)

(もっと読む)

鍵管理方法、鍵生成方法、暗号処理方法、復号処理方法、アクセス管理方法、通信ネットワークシステム

【課題】

通信ネットワークシステム上で利用される電子情報の秘匿による送受信、もしくは共有当の利用方法に関し、特定の複数の利用者をグループとして指定して、電子情報を利用する権限を与え、当該グループの利用者当が電子情報を暗号化し、利用権限を与えられた当該グループの利用者が復号して利用するセキュリティシステムにおいて、電子情報を秘匿するための共通鍵を容易に更新可能とすることを課題とする。

【解決手段】

暗号処理方式として、公開鍵の証明書の確認が不要となるため利便性の高く、Selective-ID Secure なsIBEを採用し、グループの管理者が、グループでグループで共有する暗号化の公開鍵を生成する。sIBE方式により、グループの各ユーザに配布された秘密鍵に対して、当該公開鍵の復号権限を委譲するために利用する公開情報として、当該利用者の秘密鍵の一部の構成要素を変換して与える方式とすることを、当該課題の解決手段とする。

(もっと読む)

遠隔保守システム

【課題】

半導体製造検査装置の使用者が許可する範囲内で個々の半導体製造検査装置に蓄積された機器情報を保守員に対して安全に公開できる遠隔保守システムを提供する。

【解決手段】

管理装置は、半導体製造検査装置のトラブルの症状を表す機器情報を特定の共通鍵を用いて暗号化し、作業装置からの要求に応じて作業装置に送信するとともに、共通鍵を作業装置に関連付けられている公開鍵を用いて暗号化して作業装置へ送信し、作業装置は公開鍵に関連付けられている秘密鍵を用いて共通鍵を復号化し、共通鍵を用いて暗号化された機器情報を復号化する構成とする。

(もっと読む)

暗号化装置、暗号化方法、暗号化プログラム、復号装置、復号方法及び復号プログラム

【課題】伝送効率を低下させることなくディジタル情報を暗号化して伝送することを目的とする。また、伝送路で初期ベクトルにデータ誤りが発生した場合に、音声情報の品質へ与える影響を小さく抑えることを目的とする。

【解決手段】暗号化装置10は入力されたディジタル情報の一部を初期ベクトルとする。また、暗号化装置10は初期ベクトルに誤り検出符号を付して復号装置20へ伝送する。そして、復号装置20は初期ベクトルにデータ誤りが検出された場合に、音声情報を生成しないように制御する。特に、暗号化装置10は、一般に音声符号化において誤り訂正符号の生成対象となっている音声品質上重要なビットを初期ベクトルとする。

(もっと読む)

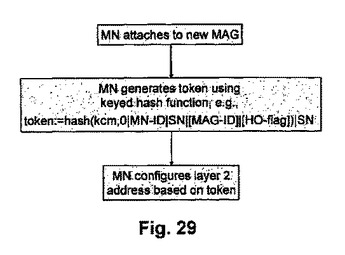

ネットワーク・ベースおよびホスト・ベース混合型のモビリティ管理における方法

【課題】ネットワーク・ベースおよびホスト・ベース混合型のモビリティを管理する

【解決手段】本発明の第1の態様は、ネットワーク内のモバイルノードのネットワーク要素への接続を検証する方法に関する。本発明の第2の態様は、モビリティ・アンカー・ノード内に実装される方法であって、登録メッセージ間の競合状態が発生しているか否かを検知し、モバイルノードの最も直近の位置を決定する方法に関する。本発明の第3の態様は、あるコレスポンデント・ノードにおけるモビリティ用のバインディング・キャッシュ・エントリーがスプーフィングされたか否かを検知する方法、および、あるコレスポンデント・ノードにおけるモバイルノードの気付アドレスを登録する方法に関する。本発明の第4の態様は、モバイルノードからローカル・モビリティ・アンカーへと、モバイルノードのネットワーク要素への接続に関する情報を提供する方法に関する。  (もっと読む)

(もっと読む)

2,021 - 2,040 / 3,960

[ Back to top ]