Fターム[5J104EA04]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 暗号鍵の管理 (4,483)

Fターム[5J104EA04]の下位に属するFターム

Fターム[5J104EA04]に分類される特許

1,941 - 1,960 / 3,960

撮像装置、改竄検出方法、および改竄検出装置

【課題】改竄検出に関わる処理時間、およびデータ量を抑える。

【解決手段】デジタルカメラ10は、顔抽出回路37、ハッシュ処理回路38、および暗号化回路39を備える。顔抽出回路37は、画像内の人物の顔を抽出する。ハッシュ処理回路38は、顔が抽出された画像データのハッシュ値を求める。暗号化回路39は、ハッシュ値を暗号化して、改竄検出を行うための検出用データを出力する。CPU20は、顔が抽出された画像の全体を表す領域データ、検出用データ、およびフラッシュメモリ25に格納された改竄検出プログラム26のデータを、画像データに添付する。人物の顔が抽出された画像に対してのみ、改竄検出に関わる処理を行うので、改竄検出に関わる処理時間、およびデータ量を抑えることができる。

(もっと読む)

情報処理装置、コンテンツ提供システム、および情報処理方法、並びにコンピュータ・プログラム

【課題】サーバからユーザデバイスに送信するメディア対応の送信データの管理と送信処理の効率化を実現する。

【解決手段】ユーザデバイスに装着したメディアに対応してサービスサーバから提供するデータの送信構成において、送信データ対応のCPSユニット鍵(タイトルキー)を設定して、CPSユニット鍵(タイトルキー)による暗号化送信データをサービスサーバに保持し、ユーザデバイスに提供する構成とした。本構成により、サービスサーバは、タイトル個別の暗号鍵(CPSユニット鍵)を適用した複数の暗号化データの生成や、保持を行う必要がなくなり、処理の効率化および記憶スペースの削減が実現される。

(もっと読む)

送信装置、受信装置及び送受信装置

【課題】MPEG−2放送の限定受信の枠組みによるコンテンツ保護とOMA DRMのような権利オブジェクトを用いたコンテンツ保護との互換性を実現する。

【解決手段】PMTの第1の権利情報とECM/EMM内の鍵情報によって保護された第1の暗号化ディジタルビデオビットストリーム(3)と、第2の権利情報と鍵情報を含む権利オブジェクト及び権利オブジェクト識別情報を格納したECM/EMMにより保護された第2の暗号化ディジタルビデオビットストリーム(29)とを送信装置から送信し、受信装置では、第1の暗号化ディジタルビデオビットストリームはPMT情報の第1の権利情報とECM/EMM内に含まれた鍵情報によって解読され、第1の暗号化ディジタルビデオビットストリーム(62)は権利オブジェクト識別情報により識別された権利オブジェクトを格納したECM/EMMに含まれる権利情報と鍵とにより解読される。

(もっと読む)

匿名資格認証方法

【課題】インターネット上のグループに属する複数のサービス提供者Vj(j=1〜n)に対して、チケット型のシングルサインオン方式を用いることで、サービス利用者Uへ利便を図り、匿名性を保証し行動履歴を秘匿する。また、暗号鍵の共有を同時に行う。

【解決手段】次の様に暗号鍵を共有する。1)システム管理者によりU、S、Vj(j=1〜n)の秘密鍵、公開鍵を生成し、配布するセットアップルーチンと、2)UがSにVi(i⊆{1〜n})にアクセスするチケットの発行を要求し、Sが公開鍵を用いたチケットを発行するチケット取得ルーチンと、3)Vi用のチケットσiを生成して送信し、Viがσiを検証するチケット利用ルーチンと、4)Viが共有鍵生成情報Tiを生成して送信し、UとVi間で共有鍵Kiを得る鍵共有ルーチンと、を含む処理で、利用者の匿名性を保証すると同時に暗号化通信路を確立でき、また、行動履歴を秘匿する。

(もっと読む)

公開行列に基づき、エラー補正コードのデコーディングを用いて認証を行う方法

本発明は、公開行列に基づき、エラー補正コードのデコーディングを用いて暗号化・認証を行う方法に関する。ここで、公開行列は擬似巡回行列である。本発明はまた、暗号化装置の動作によって上記方法を実行するように構成される計算処理手段を備える暗号化装置に関する。本発明は、公開行列に基づき、エラー補正コードのデコーディングを用いて暗号化・認証を行う方法において記憶されるべき公衆データの量を減少させることを可能にする。  (もっと読む)

(もっと読む)

コンテンツ移動システムおよび情報処理装置

【課題】 権利情報が付加されたコンテンツを、ユーザ識別情報が異なる情報端末に移動することができない。

【解決手段】 権利情報が付加されたコンテンツを記憶している情報端末1が、当該コンテンツを外部記憶媒体にバックアップコピーするときには、自端末の識別情報を用いて暗号化する。それに対して、そのコンテンツを情報端末1から情報端末2に移動させるとき、情報端末1では当該コンテンツのIDを復号できないコンテンツのIDとして管理し、情報端末2の識別情報を用いて暗号化する。暗号化されたコンテンツを取得した情報端末2は、取得した当該コンテンツのIDが復号できないコンテンツのIDとして記憶されていないかを調べたうえで復号する。

(もっと読む)

ネットワーク内のデバイスの識別および認証

ネットワークアクセスキーをネットワーク内のデバイスに分配する方法は、ネットワークアクセスキーを生成する工程と、前記ネットワークアクセスキーに対して複数の別個の鍵シェアを生成する工程とを含む。1つのデバイスが、前記ネットワークアクセスキーを生成するための所定数の別個の鍵シェアを必要とする。少なくとも1つのデバイスが複数の別個の鍵シェアを受け取るように、鍵シェアが前記ネットワーク内のデバイスに分配される。 (もっと読む)

車両セキュリティシステム

【課題】従来の車両セキュリティシステムのように、暗号鍵がEEPROMやフラッシュメモリのような不揮発性メモリ等に記憶されている場合、読み出された暗号鍵を基に送信装置が偽造されてしまい、その送信装置によって車両セキュリティシステムが不正に動作されてしまう恐れがある。

【解決手段】リモコンキー2において、暗号化部23が第1の暗号鍵K1によって暗号化した識別情報を送信部21が受信装置10に送信する。受信装置10では、受信部11が暗号化された識別情報を受信し、復号化部13が、第1の暗号鍵K1と対となる第2の暗号鍵K2によって復号化する。この第2の暗号鍵K2は、FeRAM5に記憶され、FeRAM5から外部へ読み出されたならば消去される。

(もっと読む)

双線形マップからの直接匿名認証のための装置および方法

【課題】匿名認証のための方法および装置を提供する。

【解決手段】発行者によって信頼されるメンバーシップ・グループのための公開鍵/秘密鍵ペアの生成と、前記発行者によって信頼されたメンバーシップ・グループの少なくとも一つのメンバー・デバイスに一意的な秘密の署名鍵を割り当てることとを含む。前記割り当てられた署名鍵を使って、メンバーは、認証要求として受信されたメッセージに署名して信頼されるメンバーシップ・グループ内のメンバーシップを証明する。メンバーのグループ・デジタル署名は、信頼されるメンバーシップ・グループの公開鍵を使って検証される。そのデジタル署名の検証者は、そのメンバーが信頼されるメンバーシップ・グループの実際のメンバーであることの認証を、そのメンバーのいかなる一意的な識別情報や秘密メンバー鍵の開示も要求することなく行うことができ、匿名性が維持される。

(もっと読む)

中央銀行ないしは同等の機能を有する機関が法定通貨として発行することを目的とした電子マネーおよび電子マネーシステム。

【課題】中央銀行などが法定通貨として電子マネーを利用するためには、十分なセキュリティ、利便性、継続性および匿名性を保証するビジネスプロセス(電子マネーシステム)を提供する。

【解決手段】「電子マネーを発行する電子マネー発行センター」と「物理的なタンパーレジスタンスを保障する電子財布を供給するデバイス供給センター」を主要構成要素とする電子マネーシステムを提供する。電子マネーおよび電子財布の認証には、各々電子マネー発行センターおよびデバイス供給センターを認証局とするPKI(Public Key Infrastructure)技術を利用する。暗号化鍵(秘密鍵、公開鍵いずれも)が本電子マネーシステムの外部に露出しない仕組みを提供。電子マネーが偽造、改竄された場合に、そのような不正を速やかに検知することが可能な仕組みを持つ電子マネーシステムを提供する。

(もっと読む)

光通信システム

【課題】 光の強度が長距離光通信に適用できるほど強く、かつ受信器の構成が簡便で、さらに光ファイバの非線形光学効果に強い、安全な光通信システムを実現することが課題である。

【解決手段】 シード鍵から生成した乱数と情報信号によって多数の光の位相を用いて情報信号を送信する。このとき、位相の基準信号、いわゆるパイロットキャリア光もこの位相変調のかかった信号光とともに送信し、受信器でホモダイン受信を行い、送信器と同じシード鍵から同じ過程で生成した乱数を用いて元の情報信号を復調する。

(もっと読む)

テザード装置システム及び方法

デジタル著作権管理技法をテザード装置に対して適用するシステム及び方法について記載する。一実施例において、ホスト装置は、相対的に高い機能のライセンスを、相対的に低い能力の装置上において使用するための相対的に簡単なフォーマットに変換する。別の実施例においては、拡張SCSIコマンドを使用してUSB接続上において通信する方法が提供される。 (もっと読む)

デジタル情報メモリカード暗号化構造及び方法

【課題】デジタル情報メモリカードの暗号化構造及び方法を提供する。

【解決手段】デジタル情報メモリカードの暗号化方法であり、内部メモリがメモリカードに設置され、リーダに設置された読み取りコントローラ及び保護領域は、内部メモリに設けられ、内部メモリは、パーティションテーブル領域及びファイル領域に分割される。領域の1つがアプリケーションプログラムにより選択され、保護保存識別番号が書き込まれる。権利対象がメモリカードのファイル領域にロードされる時、権利対象が各種リーダにより読み込まれ、保護保存識別番号が暗号化機制として使用され、読み取りを照合し、メモリカードのデジタル情報の防護管理機制の安全性を向上する。

(もっと読む)

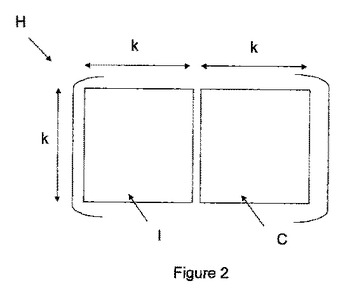

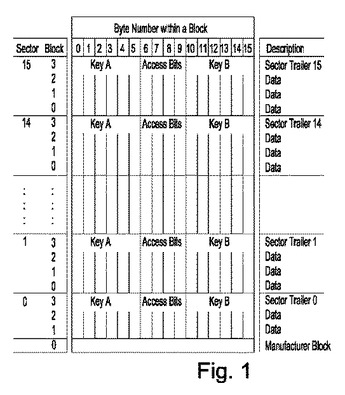

アプリケーションを携帯電話にセキュアに伝送するための方法、システム及びトラステッド・サービス・マネージャ

トラステッド・サービス・マネージャ(TSM)は、サービス・プロバイダ(SP)から、第1の通信路を介して、携帯電話(MOB)の固有の識別子、特にその電話番号と共にアプリケーション(MIA)を含むリクエスト(REQ(MIA))を受信する。携帯電話(MOB)は、セクター・キーによって保護される複数のメモリ・セクターを有するメモリデバイス(MIF)を装備している。メモリデバイス(MIF)は、MIFAREデバイスとするのが好適である。TSMは、受信したリクエストからアプリケーション(MIA)及び固有の識別子を抽出し、メモリデバイス(MIF)の1つ以上の宛先セクター及び関連する1つ以上のセクター・キーをアプリケーション(MIA)に割り当て、アプリケーション(MIA)、1つ以上のセクター・キー及び1つ以上の宛先セクターのセクター番号をセットアップ・メッセージ(SU(MIA))にコンパイルし、セットアップ・メッセージを暗号化し、それを第2の通信路を介して携帯電話に、又は第1の通信路を介してサービス・プロバイダに伝送する。セットアップ・メッセージ(SU(MIA))をサービス・プロバイダに伝送する場合、サービス・プロバイダは、そのセットアップ・メッセージを第2の通信路を介して携帯電話に送信する。  (もっと読む)

(もっと読む)

限定受信システム、限定受信システムの送信装置、及び限定受信システムの受信装置。

【課題】映像や音声データのスクランブル方式を変更でき、耐タンパ性にも優れた限定受信システムを提供する。

【解決手段】スクランブル手段と鍵暗号化手段と鍵暗号復号手段とデスクランブル手段と表示手段を備え、表示手段を介して視聴者に限定受信システムの更新が必要なことを提示し、視聴者の許諾が得られた後に、スクランブル手段と鍵暗号化手段と鍵暗号復号手段とデスクランブル手段の全部あるいは一部をソフトウエアで変更可能な構成とする。

(もっと読む)

IDベース暗号化(IBE)に対して暗黙の証明証およびアプリケーションを生成する方法およびシステム

本発明は、暗黙の証明証を生成する方法と、公開鍵から秘密鍵を生成する方法とに関する。該方法は、暗黙の証明証を生成する方法を3つのフェーズに関係させる。公開鍵は、エンティティのIDであり得るか、またはエンティティのIDから導き出される。公開鍵の所有者だけが完全な情報を所有することにより、対応する秘密鍵を生成する。証明機関は、エンティティの秘密鍵の生成を要求されることがなく、またエンティティの秘密鍵を生成することもできない。  (もっと読む)

(もっと読む)

情報記憶媒体

【課題】不正防止に優れた情報記憶媒体を提供すること。

【解決手段】情報記憶媒体は、モジュールが埋め込まれたカード本体により構成される情報記憶媒体であって、前記モジュールは、外部装置と通信する通信手段と、鍵データを記憶する記憶手段と、前記鍵データに基づきデータを暗号化する暗号化手段と、前記通信手段を介して受信された外部装置からのリセット信号に基づき再起動を制御するとともに、この再起動の後続のタイミングで前記暗号化手段に対して前記鍵データを設定する制御手段とを備えている。

(もっと読む)

データを暗号化する機能を備えたICカード、方法およびICカード用プログラム

【課題】データを暗号化する機能を備えた書き込み系コマンドを利用せず、EEPROMに記憶するデータをICカードの内部で暗号化できるICカードを提供する。

【解決手段】ICカード1は、EEPROM22のユーザ領域221内のデータ12を一括して暗号化するときのトリガーとなるイベントを検出するイベント検出手段10と、イベント検出手段10がイベントを検出したときに作動し、所定の暗号アルゴリズムに従いデータ12を一括して暗号化し、ユーザ領域221内のデータ12を暗号文に更新するデータ暗号化手段11とを備えている。

(もっと読む)

利用装置、サーバ装置、サービス利用システム、サービス利用方法、サービス利用プログラム及び集積回路

【課題】従来のようにセキュアな時計を用いることなく、利用装置での旧鍵の確実な削除の制御を可能とし、接続するサーバの鍵更新の有無に寄らず暗号通信可能な利用装置、サーバ装置、鍵利用システムを提供する。

【解決手段】鍵利用システム1において、1以上のサーバ装置5−1〜5−nが、サーバ鍵に対応する機器鍵を保持している装置にサービスを提供し、更新装置2が、各サーバ装置及び鍵利用装置3に対し更新用のサーバ鍵及び新機器鍵を配信し、CRL配信装置4が、鍵利用装置3に対して鍵更新が完了したサーバ装置を示すCRLを配信し、鍵利用装置3は、旧機器鍵と新機器鍵との両方を保持し、CRLを用いて監視対象としているサーバ装置について鍵更新が完了したか否かを判定し、更新されていれば前記旧機器鍵を削除する。

(もっと読む)

利用者装置及びプログラム

【課題】 コマーシャル等のサブコンテンツを再生せずに、閲覧対象のコンテンツを再生することを阻止する。

【解決手段】 サブコンテンツSC1を再生した後、しきい値分の暗号化サブコンテンツを復号してサブコンテンツSCi,…を再生しなければ、コンテンツ暗号鍵KMを復元可能なしきい値分の分散鍵Ki,…を取得できない構成にすると共に、サブコンテンツの再生状況を監視し、早送り状態又はスキップ状態のとき、警告を出力して早送り前又はスキップ前の時点に戻さなければ、早送り状態又はスキップ状態で得られた分散鍵を消去するようにしたので、上記課題を解決できる。

(もっと読む)

1,941 - 1,960 / 3,960

[ Back to top ]