Fターム[5J104NA35]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 記録媒体 (14,602) | カード (983) | ICカード (772)

Fターム[5J104NA35]に分類される特許

141 - 160 / 772

情報処理装置および方法、並びにプログラム

【課題】秘密情報が漏洩する危険性を低下させる。

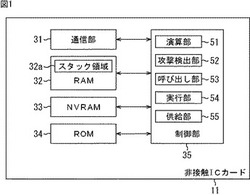

【解決手段】攻撃検出部52は、演算部51の演算結果の検算をすることで故障利用攻撃を検出し、呼び出し部53は、実行されることにより再帰呼び出しされる再帰関数を呼び出し、供給部55は、呼び出し部53により呼び出された再帰関数が実行されて、再帰呼び出しされる毎に、再帰関数の実行により得られるリターンアドレスを、秘密情報を含むデータを格納するRAM32のスタック領域32aに供給する。本発明は、非接触ICカード、または、非接触ICカードの機能を有する携帯電話機等の情報処理装置に適用することができる。

(もっと読む)

情報処理装置、情報処理方法、検出装置、検出方法、プログラム、及び通信システム

【課題】不正に利用されるICカード等の情報処理装置を容易に特定する。

【解決手段】復号器62は、不正サーバ82によって受信されて供給される、スクランブル鍵を含む情報から、スクランブル鍵を抽出し、比較部161は、不正サーバ82によって受信されて供給される、スクランブル鍵の出力を制御するための鍵出力制御データに基づいて、予め保持しているICカード142を識別するためのID情報と、計時されている計時時刻を示す時刻情報とを比較し、出力制御部162は、比較部161による比較結果に基づいて、スクランブル鍵の出力を制御する。

本発明は、例えば、暗号化されているスクランブル鍵を復号するICカード等のセキュリティモジュールに適用できる。

(もっと読む)

生体情報認証システム

【課題】

生体認証の精度を高めれば高めるほど、PIN認証とのセキュリティ強度に差が出てくる。これにより実現されるセキュリティに見合ったサービスを与えることが考慮されていない。また、初期設定情報の状態が悪いと生体認証では認証できない状態がつづく。このばあい窓口に行って登録しなおさなければならないが、ユーザはどのタイミングでその行為を行わなければならないかわからない。

【解決手段】

端末装置110にて指認証を行い、失敗した場合その代替手段としてPIN認証を行い、認証手段によって認証別制限テーブル131に格納されているサービス制限を加える。またICカード100に格納されている認証ログを用いて登録情報の不具合を検出する。

(もっと読む)

情報処理装置、情報処理方法、受信装置、受信方法、プログラム、および受信システム

【課題】スクランブル放送をデスクランブルするためのデスクランブル鍵が不正に利用されることを抑止する。

【解決手段】メーカ判別部81は、受信装置30のメーカを判定する。GK取得部82は、メーカに応じたGKseedおよびGKをメモリから読み出する。UK生成部83は、UKとするための乱数を発生する。UK暗号化部84は、GKを用いてUKを暗号化する。デスクランブル鍵暗号化部85は、デスクランブル鍵をUKおよびGKを用いて暗号化する。暗号化部92は、GK取得部82からのGKseedを暗号化してGKを得る。UK復号部93は、暗号化されたUKを、GKを用いて復号する。デスクランブル鍵復号部94は、暗号化されたデスクランブル鍵を、GKおよびUKを用いて復号する。本発明は、受信装置に適用できる。

(もっと読む)

指紋認証機能搭載携帯型装置

【課題】装置本来の持つ利便性が損なわれることなく、悪意の第三者による犯罪に利用されることがないようなICカード等の携帯型装置を提供することを課題とする。

【解決手段】端末装置との間で送受信して稼働する携帯型装置であって、該装置は端末装置との間の送受信する手段53と、指紋の読取、読み取られた指紋の指紋認証、指紋認証成功後所定の時間指紋認証免除する手段56を備え、指紋認証成功により正当な所有者であることの確認された場合のみ端末装置との間の送受信を稼働状態にするとともに、上記認証免除時間経過後送受信手段を不活性状態にすることを特徴とする指紋認証機能搭載携帯型装置。

(もっと読む)

ICカード決済端末

【課題】耐タンパ機能を有し、タンパ検知後の縮退運転状態で所定処理を行うICカード決済端末において、高コストであるSRAMに関するコスト削減を実現する。

【解決手段】SRAMを耐タンパ機能を有するSRAM12bのみとし、鍵情報等の秘匿情報を記憶すると共に、縮退運転時の所定処理に必要な情報(プログラム設定値等)を記憶する。SRAM12bに記憶するデータ(但し、秘匿情報は除く)はSDRAM12aにも記憶させる。タンパ検出によりSRAM12bのデータが消去された場合、SDRAM12aのデータを用いて縮退運転時の所定処理を実行する。

(もっと読む)

認証システム

【課題】資格認証にともなうユーザの心理的抵抗感を抑制する。

【解決手段】カードリーダ300は、ユーザIDおよびユーザ属性の双方が記録されたカード350から、ユーザ属性のみを有効に取得する。カード350がタスポであれば、ユーザ属性「成人」が取得される。この場合には、ユーザが成人であることが証明され、成人限定アンケートなど、成人向けサービスの提供が許可される。カード350は、資格認証を必要とする当該サービスのための専用カードではなく、タスポや運転免許証などの他の目的で発行されるカードであってもよい。

(もっと読む)

カード認証システム

【課題】複数のICカードを用いて認証処理を行うカード認証システムにおいて、操作性を重視しつつセキュリティ性を効果的に強化しうる構成を提供する。

【解決手段】カード認証システム1では、利用者カード30が保有するカードID(IDa)を、カード処理端末10を介して認証カード20に転送しており、認証カード20は、その転送されたカードID(IDa)に基づいて自身が保持する認証データ(A1)を暗号化し、カード処理端末10に出力している。更に、カード処理端末10は、その出力された暗号データ(B1)を利用者カード30に転送しており、利用者カード30は、その暗号データ(B1)を、自身が保有するカードID(IDa)に基づいて複合化している。そして、その復号データをメモリ35に記憶される認証データ(A1)と比較して認証を行っている。

(もっと読む)

NFCを使用する遠隔ユーザ認証

本発明は、第1の認証エンティティ(MOB_OP_SRV)と、NFCアンテナ(MP_A)を備え、かつ第1の認証エンティティ(MOB_OP_SRV)に対して携帯用通信機器(MP)のユーザを認証するための手段(SIM)を含む携帯用通信機器(MP)とを含むシステム(S)に関する。システム(S)は第2の認証エンティティ(3RD_PTY_SRV)と、NFCアンテナ(SC_A)を備える携帯用認証機器(SC)とをさらに含む。携帯用認証機器(SC)は第2の認証エンティティ(3RD_PTY_SRV)に対してユーザを認証するための認証信用証明書(3RD_PTY_K)を記憶する。携帯用通信機器(MP)はNFCアンテナ(MP_A、SC_A)を介して携帯用認証機器(SC)と通信することにより第2の認証エンティティ(3RD_PTY_SRV)に対してユーザを認証するための手段を含む。本発明はまた携帯用通信機器(MP)、および認証エンティティ(3RD_PTY_SRV)に対してユーザを認証するための方法に関する。  (もっと読む)

(もっと読む)

画像形成装置、情報処理システムと、その処理方法およびプログラム

【課題】 ユーザに一時的に付与される認証を得るための記憶媒体で認証を得ることを可能にする仕組みを提供する。

【解決手段】 複合機300に認証サーバ200が接続された画像形成システムにおいて、ユーザに一時的に付与されるICカードについて、認証サーバ200のユーザ情報管理部252がICカードの識別情報を登録する。既にユーザ情報管理部252に当該一時的に付与されるICカードが登録されている場合、それを削除してから登録する。複合機300のテンポラリカード番号管理部354は、一時的に付与されるICカードの識別情報リストを管理する。認証サーバ200の使用制限管理部253は、通常のICカードおよび一時的に付与されるICカードの使用制限を管理し、通常のICカードおよび一時的に付与されるICカードで異なる使用制限を付与する。

(もっと読む)

リモートアクセス管理システム及び方法

【課題】コンピュータが使用される場所に応じて、ユーザのアクセス権限を設定することのできるリモートアクセス管理システムを提供する。

【解決手段】ユーザ3がドアゲート7を利用して企業の部屋6に入室すると、ユーザ3が所持するICカード8にドアゲート7が保持している所在位置情報が書き込まれる。ユーザ3がコンピュータ1をシンクライアント端末として利用するとき、コンピュータ3は該ICカード3から所在位置情報を読み取り、所在位置情報を含むメッセージを認証サーバ2に送信する。認証サーバ2は、ユーザ3に予め与えられているアクセス権限を参照し、コンピュータ3から受信した所在位置情報に応じてユーザのアクセス権限を設定する。

(もっと読む)

情報処理装置、暗号切替方法、及びプログラム

【課題】ICカードがサポートする暗号アルゴリズムの切替えの際の追加的な手続を不要とすること。

【解決手段】互いに異なる暗号方式又は暗号鍵を用いてそれぞれ外部装置との間で相互認証可能な複数の暗号アルゴリズム部と、前記暗号アルゴリズム部ごとに与えられる暗号別情報であって、各暗号アルゴリズム部により用いられる暗号方式を特定する暗号種別を含む複数の暗号別情報、及び、前記複数の暗号アルゴリズム部のうち少なくとも1つの暗号アルゴリズム部を無効化させるための無効化制御情報を記憶しているデータ記憶部と、を備える情報処理装置であって、前記複数の暗号アルゴリズム部のうち少なくとも第1の暗号アルゴリズム部は、前記外部装置との間で相互認証に成功すると、前記データ記憶部に記憶されている前記無効化制御情報に応じて他の暗号アルゴリズム部を無効化する、情報処理装置を提供する。

(もっと読む)

ICカードシステム、その上位機器、プログラム

【課題】ICカードリーダライタからのカードアクセス鍵の漏洩を防止でき、更にICカードリーダライタに強固なセキュリティ対策を施す必要がなくなる。

【解決手段】上位機器10は、鍵情報格納用セキュアメモリ14にカードアクセス鍵を保持しており、更に耐タンパ筐体により、強固なセキュリティ対策を施している。そして、上位機器10は、非接触ICカード3との通信処理であって特に上記カードアクセス鍵を用いた暗号化/復号化処理を伴う相互認証処理を、カードリーダライタ20を介して行う。カードリーダライタ20は、基本的に、上位機器10−非接触ICカード3間の通信を中継するものであり、カードリーダライタ20にはカードアクセス鍵は保持されない。

(もっと読む)

データ処理装置及びデータ処理方法

【課題】このような状況を鑑み、本発明は、処理速度が要求される場合でも対タンパ性を強めたデータ処理装置及びデータ処理方法を提供する。

【解決手段】CPU4は、暗号化データ16を読み出し、暗号回路6に復号化させて平文データ17を生成し、スクランブル回路14によりスクランブルキーを使用したスクランブル処理を行わせ、セキュアRAM13に一時記憶する。セキュアRAM13に記憶されたデータをスクランブル回路14にデスクランブルさせて平文データ17を取得し、これを使用して所定の処理を実行し、終了したら、処理済みのデータを暗号回路6に暗号化させる。そして、CPU4は所定の処理が終了したことをスクランブル回路14に通知し、スクランブル回路14はこれに応じてRNG8が生成した乱数によりスクランブルキーを更新する。

(もっと読む)

外部認証装置,使用権限情報サーバ,情報処理システム,認証方法,使用権限情報管理方法,プログラム,および記録媒体

【課題】 それぞれ1台の外部認証装置と複数台の電子機器(MFP等)とが接続された複数のネットワークを持つ組織等において、利用者がどのネットワークに接続されている電子機器でも対応する外部認証装置により認証を行って使用できるようにする。

【解決手段】 外部認証装置5は、ICカードリーダで読み込んだ利用者情報を含む使用権限情報(利用者情報とMFPの機器情報とを対応付けたもの)がメモリに格納されているか否かを判定し、格納されていない場合、その利用者情報を含む使用権限情報取得要求を使用権限情報サーバ100経由で他の外部認証装置15へ送信し、そこから使用権限情報サーバ100経由で対応する使用権限情報を取得すると、その使用権限情報をメモリに格納して、その使用権限情報中の機器情報を表示し、その機器情報を外部指示によって選択すると、その機器情報に対応するMFPへ起動要求を送信する。

(もっと読む)

サーバ一体型ICカードシステム

【課題】すでに流通しているICカードの多機能化・高機能化を図ること。

【解決手段】ICカードの端末である利用者装置と、ICカード発行管理機関の有するサーバ装置とを通信回線で接続し、サーバ装置の中にICカードと一対一に対応する領域(ICカード対応領域)を設け、利用者装置とICカード対応領域とをセキュアチャネルで接続することにより、サーバ装置とICカードを一体化させ、ICカードに追加すべき機能をICカード自身にではなく、サーバ装置に負担させて実行させる。

(もっと読む)

情報処理装置および方法、プログラム、記録媒体、並びに情報処理システム

【課題】盗聴を検出できるようにする。

【解決手段】リーダライタ211が、信号の方式を指定する指定情報を送信し、ICカード212が、リーダライタ211からの指定情報を受信する。ICカード212が、指定情報により指定された方式でリーダライタ211に信号を送信する。リーダライタ211が、ICカード212からの信号を受信し、リーダライタ211が、リーダライタ211から受信した信号の方式と、指定情報により指定した方式とから、リーダライタ211とICカード212との間に、リーダライタシミュレータ111とカードシミュレータ112が介在して信号を授受していることを検出する。

(もっと読む)

決済に用いる非接触認証システムおよび方法

システムは、POS端末(6)と、機密要素(2)と、携帯電話などのディスプレイおよびキーボードを有する移動通信装置(1)とから成る。移動通信装置(1)は、少なくとも2つの物理的に分かれた機密要素(2)が配置される着脱可能なメモリカード(3)を備えている。移動通信装置(1)が非接触型の送信チャネル(5)を通してPOS端末(6)に接続され、着脱可能なメモリカード(3)の少なくとも1つの機密要素(2)は、決済カードユニットが(9)を備える。着脱可能なメモリカード(3)は、NFC通信要素(7)を備える。システムは、PINコード入力用の離れているキャリア(13)も含む。キャリア(13)は、受信した電磁場のフィールドからエネルギーを供給される。決済認証時には、移動体通信装置(1)の管理ユニット(4)が、着脱可能なメモリカード(3)の選択された決済カードユニット(9)によって、対応する機密要素(2)を起動する。移動通信装置(1)は非接触型の送信チャネル(5)を通してPOS端末(6)と通信する。 (もっと読む)

電子署名システム、情報処理装置、およびプログラム

【課題】暗号化されていない署名用の秘密鍵が記録された可搬記録媒体を使用して電子署名を行う場合に比較して、セキュリティレベルの高い電子署名システムを提供する。

【解決手段】電子署名システム1は、暗号化された署名用の秘密鍵が記録された第1の可搬記録媒体10と、上記暗号化された署名用の秘密鍵を復号化する復号鍵が記録された第2の可搬記録媒体20と、第1の可搬記録媒体10に記録された暗号化された署名用の秘密鍵を、第2の可搬記録媒体20に記録された復号鍵で復号化する復号化部30と、上記復号化された署名用の秘密鍵で電子署名を行う電子署名部40とを有する。

(もっと読む)

表示装置および鍵管理方法

【課題】外部デバイスに格納に格納され、メモリカードに格納されているコンテンツ鍵に対応する暗号化コンテンツをユーザが確認できるようにすること。

【解決手段】コンテンツを一つ以上有する外部デバイスとピアツーピア形式で通信が可能な近接無線通信ユニット300と、近距離無線通信デバイスが近距離無線通信を行っている外部デバイスが有するコンテンツのコンテンツ特定情報を取得する手段301と、ユーザデータ領域に格納されているリスト情報から取得したコンテンツを示す情報に一致するコンテンツ特定情報を検出するコンテンツ検索モジュール302と、検出されたコンテンツ特定情報に対応するコンテンツのリストを表示デバイスの表示画面上に表示する表示モジュール304とを具備する。

(もっと読む)

141 - 160 / 772

[ Back to top ]