Fターム[5J104NA42]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 耐タンパーモジュール (369)

Fターム[5J104NA42]に分類される特許

41 - 60 / 369

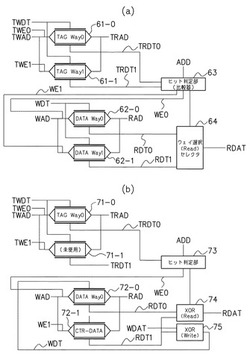

プロセッサ及びプロセッサシステム

【課題】わずかな回路の追加で、安全かつ高速なメモリアクセスを実現するプロセッサを提供する。

【解決手段】命令コードを実行するCPUコアと複数のウェイを有するキャッシュメモリ部とを備えるプロセッサにて、コアに対して入出力されるデータを共通鍵暗号方式で暗号化又は復号する暗号化カウンタデータを複数のウェイの内の1つのウェイに格納し、暗号化カウンタデータと入出力されるデータとをXOR演算するようにして、暗号化又は復号をする度に暗号化カウンタデータを生成する共通鍵暗号処理を行わず、安全性を損なうことなく高速なメモリアクセスを実現できるようにする。

(もっと読む)

情報処理装置

【課題】電子データ(例えば画像情報など)の信頼性を高いレベルで確保することができる情報処理装置、情報処理方法およびプログラムを提供することを目的とする。

【解決手段】情報処理装置100は、電子データを取得すると、TPMチップ10で機器情報を収集する。そして、情報処理装置100は、収集した機器情報を、取得した電子データに付加する。そして、情報処理装置100は、機器情報が付加された電子データを、TPMチップ10に格納されている秘密鍵を用いて暗号化する。そして、情報処理装置100は、暗号化した電子データを他の情報処理装置へ送信する。

(もっと読む)

保護回路と半導体装置及び電子機器

【課題】従来はシールド線を部分的に切断又は剥離後、FIB加工等や適当な手段で物理解析を阻害しない迂回経路でシールド線に再接続する、あるいは外部から導体路をバイパスとしてシールド線に接続し、検出機能を無効にするような不正手段には脆弱であった。

【解決手段】半導体装置上の保護すべき領域を覆うように配線されかつ始点から終点に至る経路を1つのみ有する少なくとも1つのシールド線5を形成し、信号発生器2よりシールド線5に電気信号を与え、シールド線5に与えられた電気信号の変化を捉えたことを検出信号として出力する複数の検出器3を前記電気信号の変化が順番に伝播するように分散配置し、前記検出信号は判定器4に出力した順番に入力され前記検出信号の出力結果と前記検出信号が出力した順番とに基づいてシールド線5の状態を判定し、不正検知信号A1を出力することで、シールド線5の改竄を検出する保護回路を搭載する。

(もっと読む)

情報処理装置、画像形成装置及び情報処理方法

【課題】データの処理順において連続する2つ以上のデータを演算した結果を用いて暗号化を行う場合に、処理の並列性を高めること。

【解決手段】所定の暗号方式によりデータを暗号化する情報処理装置であって、データを所定の暗号化方式により暗号化する複数の暗号器144と、暗号化すべきデータを定められたデータ量ごとに分割された分割データとして暗号器144に振り分けて入力するメモリバッファ制御部142と、暗号器144によって夫々暗号化された分割データを分割される前の順番に従って並べることにより暗号化データを生成し、分割データを夫々暗号化した前記暗号器の数を暗号化データと関連付けて記憶するHDDバッファ制御部145とを含むことを特徴とする。

(もっと読む)

暗号処理装置

【課題】ダミー演算のためのレジスタ回路を必要としないで電力解析攻撃の耐性を有する暗号処理装置を提供する。

【解決手段】実施形態の暗号処理装置1は、暗号化演算と復号化演算の暗号処理が実行可能な暗号演算処理部21,22と、制御部23を有する。制御部23は、暗号処理される入力データもしくは暗号処理中の中間データである第1の値を第2の値に変換する第1の演算と、第2の値を第1の値に変換する第2の演算とを少なくとも1回連続して行わせるように、暗号演算処理部21,22の実行を制御する。

(もっと読む)

情報処理装置、認証システム、認証方法、認証プログラム及び記録媒体

【課題】本発明は、近接無線通信を利用して個人認証を行う情報処理装置、認証システム、認証方法、認証プログラム及び記録媒体に関する。

【解決手段】認証システム1は、複合装置2が、利用者の認証情報及び該利用者に関連づけた他の携帯性を有する携帯通信端末5を識別する利用端末IDを記憶するメモリを備えたNFCデバイス4と、NFCリーダ/ライタによって近距離通信し、該NFCデバイス4から認証情報を取得して、該認証情報を、HDDに記憶されている利用を許可する利用者の登録認証情報と照合して一次認証処理を行って、該一次認証に成功すると、NFCリーダ/ライタによって近距離通信を行って携帯通信端末5から端末IDを取得して、該端末IDを該利用端末IDと照合して二次認証処理を行って、該二次認証処理で認証に成功すると、複合装置2の利用を許可する。

(もっと読む)

差分電力解析を妨害する命令マスクや他の手法を備えた暗号アーキテクチャ

【課題】タイムライン・アラインメントを利用する情報漏洩攻撃を妨げる装置及び方法を提供する。

【解決手段】ルックアップ・テーブル・アドレスを判定するのに必要な時間量をランダムに変更する工程と、少なくとも1つのルックアップ・テーブルの1つのアクセスと別のルックアップ・テーブルの後のアクセスとの間で生じる時間量をランダムに変更する工程を備える事によって、攻撃者が暗号化を解読することを可能にするための漏洩情報の時間的なアラインメントを行うことが出来ないように、ランダムな数の命令を暗号化アルゴリズムに挿入する。

(もっと読む)

演算装置および中央処理装置

【課題】電力解析攻撃への耐性を高めることが可能な演算装置を提供する。

【解決手段】演算装置3は、レジスタ群2と、ALU1とを備える。レジスタ群2およびALU1の各々は、切替制御信号101と、時間的に変化するとともにレジスタ群2に格納されたソースデータとは無関係な切替データ信号102とを受ける。レジスタ群2は、切替制御信号101が非活性化されたことに応答して選択された1または複数のソースデータをALU1に出力し、切替制御信号が活性化されたことに応答して切替データ信号102に基づく1または複数のデータをALU1に出力する。ALU1は、切替制御信号が非活性化されたことに応答して上記の1または複数のソースデータに対して算術演算または論理演算を行なった演算結果を出力し、切替制御信号が活性化されたことに応答して切替データ信号102に基づくデータを出力する。

(もっと読む)

生体認証モジュール間通信

【課題】生体認証等の本人認証装置において、生体への認証が主であるため人体の近傍に装置が必要であり、各々役割を担うモジュール間の物理的信号通信区間での信号通信は攻撃を受け認証内容を傍受される可能性が大きいため、秘匿性が低下する場合がある。

【解決手段】生情報の測定部、測定情報の加工演算部、登録情報等の記憶部、測定情報と登録情報との認証判定部、判定結果による機能実行部の単一又は複数個グループが形成する集積モジュール間で、物理的に分離されている区間での信号通信を暗号化する装置

(もっと読む)

暗号機能を実行するための装置及び方法

【課題】ハードウェアのリバースエンジニアリングを十分に困難にする高度なセキュリティを提供する一方で、ハードウェア内でデジタル暗号アルゴリズムを実現する方法及び装置を提供する。

【解決手段】少なくとも1つの第1のデジタル値(XD)を少なくとも1つの第1のアナログ値(XA)に変換するステップと、少なくとも1つの第2のデジタル値(KD)を少なくとも1つのアナログ鍵値(KA)に変換するステップと、少なくとも1つの第1のアナログ値(XA)及び前記少なくとも1つのアナログ鍵値(KA)上で、少なくとも1つのアナログ出力値(RA)を与えるためにアナログ機能(F)を実行するステップと、デジタル暗号機能の前記実行結果を表わすデジタル出力値(RD)を与えるためにアナログ出力値(RA)を変換するステップとを含む。

(もっと読む)

ICカード発行システム及び方法

【課題】利用者自身がICカードのパスワードを設定でき、ICカードの利用履歴等の利用者の個人情報の漏洩を防止する。

【解決手段】発行機関の鍵情報をICカードに記録し発行するシステムにおいて、ICカード発行機関11は、固有情報に基づいて第1の鍵情報を生成する手段と、第1の鍵情報及び固有情報をICカードの特定領域に記録する手段と、ICカードを供与する利用者を特定する実情報とICカードの固有情報を関連付けて格納する第1のDB3とを備え、第1の鍵情報及び固有情報が付与されたICカード10を発行する。利用者側システム12は、利用者のパスワードを入力する手段と、入力されたパスワードとICカードの特定領域に記録された固有情報に基づいて第2の鍵情報を生成する手段と、第2の鍵情報に基づいて利用者に固有の公開鍵証明書を生成する手段と、公開鍵証明書、及びパスワードをICカードのメモリに書き込む書込み手段とを有する。

(もっと読む)

情報処理装置および情報処理方法

【課題】情報処理装置において、CPUなどのデータ処理部に対する機密性が要求される機密データについての機密性を確保する。

【解決手段】情報処理装置1は、データを読み込んで処理するデータ処理部11と、データ処理部11により読み込み可能な機密データ19を記憶可能な第1被アクセス部13と、第1被アクセス部13とデータ処理部11とを接続するバス17と、バス17を監視し、バス17上のデータを処理するバス処理部15とを有する。バス処理部15は、バス17を通じてデータ処理部11が第1被アクセス部13から機密データ19を読み込む場合、第1被アクセス部13がバス17へ出力した機密データ19に暗号をかけて、暗号化された機密データをデータ処理部11に読み込ませる。

(もっと読む)

暗号処理装置

【課題】DPA攻撃に対する耐性を高めることのできる、暗号処理装置および暗号処理方法を提供する。

【解決手段】処理対象データを取得し、前記処理対象データにラウンド処理を施して中間データを生成する、ラウンド処理部と、乱数データを生成する乱数データ生成部と、前記中間データまたは前記乱数データを格納する記憶回路と、前記記憶回路に前記中間データと前記乱数データとのうちのどちらを格納するかを選択する選択制御部とを具備する。前記選択制御部は、前記中間データが格納された後に前記乱数データが格納されるように、前記記憶回路に格納するデータを選択する。

(もっと読む)

認証システム、認証方法およびプログラム

【課題】計算能力が乏しい小型デバイスにおいても、効率的な認証を行う。

【解決手段】小型デバイスが認証処理に必要な情報を排他的論理和演算と加算処理のみで生成し、生成した認証情報を認証機器に送信し、認証機器が、受信した認証情報に基づいて、小型デバイスの認証を行う。したがって、小型デバイスは、計算処理の負荷が軽い排他的論理和演算と加算処理のみで認証情報を生成するため、計算能力が乏しい小型デバイスにおいても、効率的な認証処理を実現することができる。

(もっと読む)

コンピューターポリシーを施行するためのシステムおよび方法

コンピューターポリシーを施行する方法およびシステムでは、ユーザープロファイル、ポリシーおよび暗号鍵を管理するための中央サーバーが用いられる。このサーバーは、ポリシーが準拠されていることをチェックした後でのみ、これらの鍵をクライアントデバイスへ機密性を保持しながら送る。このチェックには、クライアントデバイスのユーザーの識別情報およびのマシンの識別情報が含まれている。これらの鍵は、クライアントデバイスの機密性保持環境、たとえばトラスティッドプラットフォームモジュール(TPM)内に保管され、エンドユーザーがアクセスできない状態に常におかれている。ポータブルクライアントデバイスを盗まれた場合または紛失した場合であっても、暗号化されたデータが危険にさらされるということにはならない。というのも、そのデータを解読するために必要となる鍵を機密性保持環境から取り出すことができないからである。 (もっと読む)

ハードウェアのプロビジョニング、更新、および/または変更

【解決手段】いくつかの実施形態では、ハードウェア構成を変更するためのセキュアな許可要求が生成される。セキュアな許可要求は遠隔位置に送信され、許可要求に応答して遠隔位置から送信された許可が受信される。受信された許可に応答してハードウェア構成が変更あれる。その他の実施形態も記載され権利請求される。 (もっと読む)

汎用カードシステムの実現方法、システム及びスマートカード

一種の汎用カードシステムの実現方法、システム及びスマートカードであって、スマートカード81はカード発行者サービスプラットフォーム82からの主制御サブアプリケーション・プログラムの作成メッセージを受信し、予め内蔵されたカード発行者の機密データの暗号鍵により当該メッセージを復号し、主制御サブアプリケーションデータを取得し、また、主制御サブアプリケーションデータにより主制御サブアプリケーション・プログラムを作成し、主制御サブアプリケーションデータは企業管理暗号鍵を含み、また、企業サービスプラットフォーム83からの非主制御サブアプリケーション・プログラムの作成メッセージを受信し、企業管理暗号鍵に含まれる企業の機密データの暗号鍵により非主制御サブアプリケーション・プログラムの作成メッセージを復号し、非主制御サブアプリケーションデータを取得し、また、非主制御サブアプリケーションデータにより非主制御サブアプリケーション・プログラムを作成する。本発明の前記技術案はアプリケーションの動的管理、及び複数企業のアプリケーション共存を実現できる。 (もっと読む)

埋め込みSFE:ハードウェアトークンを使用したサーバおよびネットワークの負荷軽減

ネットワーク内におけるデバイス間のセキュアなトランザクションを容易にするための、改良されたセキュアなトランザクションシステムが説明される。システムは、第1のデバイスを含む。第1のデバイスに代わってメッセージを暗号化し、それを配送するように構成された、セキュアなエージェントが提供される。セキュアなエージェントは、第1のデバイスによってエージェント内に埋め込まれた大きな定義域からランダムに取り出された、秘密鍵を有する。セキュアなエージェントから、セッションIDに基づいて、メッセージを獲得するように構成された、第2のデバイスが提供される。第2のデバイスは、第1のデバイスへの問い合わせに基づいて、エージェントからの対応するメッセージの真実性を選択的にテストすることができる。テストは、トランザクション中、セキュアなエージェントには知られず、予測不可能である。このようにして、第1のデバイスとエージェントは、不正行為を防ぐために、分離された状態に保たれる。  (もっと読む)

(もっと読む)

検証可能な耐漏洩性暗号化および復号化

外部監視攻撃に対するセキュリティを提供する形で機密データを暗号化および復号化する方法および装置が開示される。暗号化装置は、復号化装置にも同様に周知のベース秘密暗号値(鍵)へのアクセスを有する。機密データは、セグメントに分解され、各セグメントは、ベース鍵およびメッセージ識別子から導出された別個の暗号鍵で暗号化され、暗号化されたセグメントのセットを生成する。暗号化装置は、ベース暗号値を用いて、バリデータ、すなわち、このメッセージ識別子用の暗号化されたセグメントが、ベース鍵へのアクセスを備えた装置によって生成されたことを証明するバリデータを生成する。復号化装置は、暗号化されたセグメントを受信すると、バリデータを用いて、メッセージ識別子と、暗号化されたセグメントが変更されていないことと、を検証する。 (もっと読む)

故障利用攻撃の検出方法及び検出装置

【課題】故障利用攻撃を検出する方法及び装置を提供する。

【解決手段】複数のブラインディング値を提供し、第1の群のデータ要素、及び、第1の群の少なくとも1つのデータ要素とブラインディング値のうちの少なくとも1つとの間で排他的論理和を実行することによって生成された少なくとも1つの追加的データ要素を有する第1のセットを生成するとともに、第1のセットの各データ要素と複数のブラインディング値のうちの選択した1つとの間の排他的論理和に対応するデータ要素からなる第2のセットを生成し、第1のセットのデータ要素の各々の間で可換演算を実行することによって第1のシグネチャを生成するとともに、第2のセットのデータ要素の各々の間で可換演算を実行することによって第2のシグネチャを生成し、第1のシグネチャと第2のシグネチャとを比較して故障利用攻撃を検出する。

(もっと読む)

41 - 60 / 369

[ Back to top ]