Fターム[5J104PA14]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 用途 (12,721) | 情報記録 (2,372)

Fターム[5J104PA14]に分類される特許

2,121 - 2,140 / 2,372

データ処理装置へのデータのセキュリティ上安全なロード及び格納

データをデータ処理装置にロードする方法が開示される。方法は、データ処理装置によりペイロード・データ項目を受信することと;ペイロード・データ項目の信頼性を保証するために暗号認証処理を実行することと;認証された受信したペイロード・データ項目をデータ処理装置に格納することと;格納されたペイロード・データ項目の完全性を保護することとから成る。暗号認証処理は、少なくとも受信したデータ項目の監査ハッシュ値を計算することを含む。完全性を保護することは、データ処理装置に入力として格納された秘密鍵を使用して、少なくとも監査ハッシュ値の参照メッセージ認証コード値を計算することを更に含む。  (もっと読む)

(もっと読む)

デジタルコンテンツの不正使用防止方法及びこの不正使用防止方法を記録した記録媒体

【目的】 本発明の目的は、再生プログラムとデジタルコンテンツとを同じ記録媒体に記録しても、デジタルコンテンツの不正使用を防止し得るデジタルコンテンツの不正使用防止方法を提供する。

【構成】 再生プログラム20は、再生部本体21と、復号化モジュール22とを有し、復号化モジュール22が欠落した状態で記録媒体110 に記録されており、端末装置120 は、ユーザのデジタルコンテンツ10の再生操作に応じて、課金センタ140 に復号化モジュール22の要求を行い、課金センタ140 は認証課金の上、当該要求を管理センタ130 に転送し、管理センタ130 が当該要求に応じて復号化モジュール22を端末装置120 に向けて送信し、端末装置120 は、復号化モジュール22を補助記憶部125 に記録し、記録媒体110 上の再生プログラム20の再生部本体21を処理するに当たり、補助記憶部125 上の復号化モジュール22を処理し、これによりデジタルコンテンツ10のデータ本体11を再生可能な状態にする。

(もっと読む)

画像処理装置およびデータ管理方法およびコンピュータが読み取り可能なプログラムを格納した記憶媒体およびプログラム

【課題】 データを保存処理に関連する複数のデバイスの組み合わせが正常である画像処理装置であるか否かを判断することである。

【解決手段】 メモリ11に記憶される記憶位置から読み出されて符号・復号化装置18によって復号化された照合データと、符号・復号化装置18に保持されていたデータとを比較して、記憶部17が正当なデバイスであるとコントローラ13が評価判定した場合に、記憶部17を使用するジョブの処理実行を許可し、記憶部17が正当なデバイスでないと判定した場合に、記憶部17を使用するジョブの処理実行を制限する構成を特徴とする。

(もっと読む)

電子装置

【課題】プログラムの不正コピーを防止する電子装置を提供することを目的とする。

【解決手段】取り外し可能な記憶媒体1に所定ファイル名の暗号化データが記憶されていると判定すると、記憶媒体1から取り出した復号鍵に基づいて暗号化データを復号化し、データ復号化手段3eにより復号化したデータに含まれる機能ファイル1b2を機能ファイル管理手段3gに記憶する。そして、この機能ファイル1b2に従って、コンピュータプログラムにより実行可能な複数の機能それぞれの動作可否を判定し、動作可能と判定した機能のみを実行する。これにより、異なる電子装置3を使用するユーザに記憶媒体1を譲渡しても使用することができる。

(もっと読む)

データ管理装置,及びこれを備えた画像形成装置

【課題】 時刻認証機関から発行されるタイムスタンプを用いることにより,電子データの出力履歴として,該電子データの正当な出力時刻を管理することができるデータ管理装置及びこれを備えた画像形成装置を提供すること。

【解決手段】 電子データの出力要求がなされると(ステップS11のYes側),時刻認証機関3からタイムスタンプを取得するタイムスタンプ取得処理(ステップS12〜S14)が実行され,該電子データの出力時に対応するタイムスタンプが取得される。そして,前記電子データの出力履歴として,前記タイムスタンプが前記出力された電子データ(ファイル名やデータそのもの等)と共に蓄積して記憶される(ステップS17)。

(もっと読む)

監視システム

【課題】共通鍵を漏洩しにくい状態に保持すると共に、仮に漏洩したとしても共通鍵の秘匿性が低下しないようにし、これにより監視データの秘匿性を常に高く保持して監視動作に対する信頼性の向上を図る。

【解決手段】Webカメラ装置CM1〜CM5に、共通鍵テーブル25aと、監視動作の変化を検知するプログラム26aと、共通鍵生成プログラム26bとを新たに備える。そして、Webカメラ装置CM1〜CM5自ら生成した共通鍵を共通鍵テーブル25aに記憶し、この状態で上記監視動作の変化を検知するプログラム26aにより監視動作の変化が検出された場合に、上記共通鍵生成プログラム26bにより新たな共通鍵を生成して、上記共通鍵テーブル25aに記憶されている共通鍵をこの新たな共通鍵に更新する。

(もっと読む)

データ共有システム、データ共有方法、データ保有者デバイスおよびデータサーバ

【課題】 データサーバの管理者によるデータの覗き見、漏洩、改ざん、消去を防止または発見することを課題とする。

【解決手段】 データサーバ1、データ保有者デバイス4、データ共有者デバイス3および端末2とを有して構成されるデータ共有システムにおいて、データ保有者のデータは、データ保有者デバイス4内で暗号化され、通し番号と署名を付与された後、データサーバ1に書き込まれる。そして、データサーバ1からデータ保有者のデータを読み出す場合は、データ保有者デバイス4あるいはデータ共有者デバイス3内で、読み出したデータを復号化する。

(もっと読む)

少なくとも2つの異なるデータ処理ユニットを備えたシステムのためのコンピュータ制御型権利マネージメント方法

少なくとも2つの異なるデータ処理ユニット(10,12,14)を備えたシステムのためのコンピュータ制御型権利マネージメント方法において、中央権利マネージャ(16)が設けられている。この中央権利マネージャ(16)は、データ処理ユニット(10,12,14)のために定められているデータに対応づけられている権利情報を管理し、これらの権利情報に依存して各データ処理ユニット(10,12,14)のために定められているデータの利用を許可する。  (もっと読む)

(もっと読む)

電子文書保管装置、プログラム及び電子文書参照装置

【課題】 追い出し処理を効率的に行う電子文書保管装置と、追い出された電子文書を電子文書保管装置以外の装置で復元して参照可能とする手段を提供する。

【解決手段】 所定以上の期間保管されている電子文書を自動的に電子文書保管装置100からアーカイブ媒体200に追い出す手段150と、アーカイブ媒体200に追い出された電子文書を参照するために必要な情報を電子文書保管装置から移出する手段300と、当該移出された情報を用いて、アーカイブ媒体200から追い出された電子文書を復元して参照する手段400。

(もっと読む)

文書管理システム

【課題】電子化された文書のライフサイクル全般にわたる不正流出・不正利用を防止することができる。

【解決手段】電子化文書を生成する電子化文書生成手段(S4)と、電子化文書にユーザIDごとの利用権の設定を行う利用権設定手段(S5)と、第1の認証手段による認証が成功した場合に、電子化文書を暗号化する暗号化手段(S6)と、第2の認証手段による認証が成功した場合に、利用権に応じた電子化文書の利用を実行する利用実行手段(S8〜S12)と、利用が実行されたときに、操作履歴情報を含むログを生成するログ生成手段(S14,S17,S21)と、生成された前記ログを集計して保存するログ管理手段(S21)とを備え、当該ログにより電子化文書の生成から廃棄に至るまでのライフサイクルにわたる利用状況を一括して管理する。

(もっと読む)

デバイス及びその制御方法、並びにプログラム及び記憶媒体

【課題】 外部メモリメディアを使用することなくデバイス内の機密情報をバックアップすることができるデバイス及びその制御方法、並びにプログラム及び記憶媒体を提供することにある。

【解決手段】 HDD207内の秘密鍵やルートCA証明書の情報をバックアップする場合には、鍵情報バックアップ処理を実行して、鍵管理モジュール401がHDD207上に管理している鍵情報やサーバ証明書情報を任意の鍵で暗号モジュール402に暗号化させ、暗号モジュール402によって暗号化されたデータを画像処理モジュール403に印刷画像へ変換を行わせ、画像変換後、印刷モジュール404にプリンタエンジン212の紙面上に画像の形成を行わせる。

(もっと読む)

情報配信システムおよび情報配信方法、情報処理装置および情報処理方法、受信装置および受信方法、並びにプログラム

【課題】 ライセンスを容易に管理できるようにする。

【解決手段】 グループ管理装置11は、グループIDGとグループ鍵KGを生成し、コンテンツ配信装置12は、コンテンツIDC、グループIDG、グループ鍵KGで暗号化したコンテンツ鍵KC、コンテンツ鍵KCで暗号化したコンテンツを記憶し、再生装置14に送信する。ライセンス情報配信装置13は、共通鍵KPで暗号化したグループ鍵KG、グループIDG、ライセンスIDLを再生装置14に送信する。再生装置14は、再生するコンテンツが属するグループIDGに対応する、共通鍵KPで暗号化されたグループ鍵KGを共通鍵KPで復号し、グループ鍵KGで暗号化されたコンテンツ鍵KCをグループ鍵KGで復号し、暗号化されているコンテンツをコンテンツ鍵KCで復号する。本発明はコンテンツを配信する情報処理装置に適用することができる。

(もっと読む)

情報提供システム,ファイル分割振分け装置およびファイル分割振分けプログラム

【課題】データファイルの、表形式ファイルからの分割/切出し,PDF化,専用フォルダへの振分けといった一連の処理を、オペレータ等に負担をかけることなく容易かつ確実に行なえるようにする。

【解決手段】分割振分け部20において、表形式ファイルにおける各データセットが認識され、認識された各データセットが表形式ファイルから分割されて切り出され、そのデータセットの完成文書ファイル(PDFファイル)が、クライアント認識部24によって認識された提供先クライアント40−j(j=1〜m)の監視フォルダ31−i(i=1〜n)に自動的に振り分けられる。

(もっと読む)

サーバー型コンテンツ提供システム、サーバー型コンテンツ提供装置、コンテンツ利用装置、サーバー型コンテンツ提供方法及びコンテンツ利用方法

【課題】 ネットワーク負荷を分散させると共に、複数種のライセンスを付与できるようにする。

【解決手段】 暗号化コンテンツを封切り日より前に予め配布しておくと共に、暗号化コンテンツの暗号鍵を含むライセンスを暗号化して同様に封切り日より前に配布する。

封切り日以降に、暗号化ライセンスを復号する暗号鍵を配布して、暗号化ライセンスを復号し、ライセンス情報と、暗号化コンテンツの暗号鍵を得る。

暗号鍵によって暗号化コンテンツを復号してそれを視聴に供し、さらにライセンス情報に基づいて、視聴形態を制御する。

(もっと読む)

情報処理装置、およびデバッグ装置

【課題】マイクロプロセッサが実行するタスクに関連づけた暗号鍵情報を記憶し、タスクの切替え時に、その暗号鍵情報をタスク切替えプログラムにより書き換えることによって、暗号化されたプログラムを復号して実行する情報処理装置を提供する。

【解決手段】秘密鍵を保持する秘密鍵保持部5と、上記秘密鍵に対応する公開鍵によって暗号化された共通鍵を少なくとも一つのタスクに対応して保持する暗号化共通鍵保持部3と、上記共通鍵を入力とし、上記秘密鍵によって復号する共通鍵復号部4と、命令フェッチ2を行なうタスクに対応する上記共通鍵が上記暗号化共通鍵保持部3に保持されている場合に、上記復号された共通鍵を用いて該タスクのプログラムを復号する命令復号部6と、上記命令復号部6から上記タスクのプログラムをフェッチ2して実行する命令実行部1とを備える構成とした。

(もっと読む)

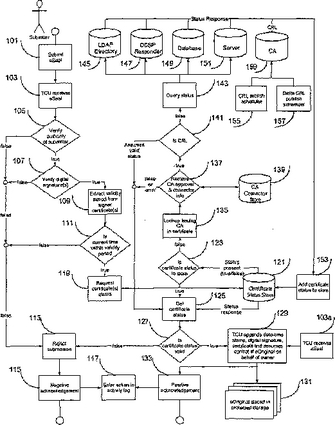

認定された文書の電子的送信、保存および読み出しシステム並びに方法

構成可能で、任意の承認された認証機関(CA)から状態を検索できるように方向付けられた認証状態サービスが開示されている。CSSは信頼された管理ユーティリティ(TCU)および同等のシステムまたは、要求された処置を実施するために個人の権利、提出された電子情報オブジェクトの信頼性、デジタル署名検証および使用者認定処理過程で使用される認定認証の状態の有効性確認を行うことが役目であるアプリケーションで使用される。認定認証上の有効性チェックは発行元CAに問い合わせることで実施される。従来、信頼された公開鍵インフラ(PKI)を作成するためには、認証の有効性を確認する必要があり、CA相互間での相互認証を行ったりまたはPKIブリッジを使用することで複雑な関係が形成された。PKIおよびCAの相互運用性の問題が、異なる観点から解決されており、転送可能な記録である電子オリジナル情報オブジェクト(所有権も変わる)の作成、実行、保守、転送、検索および廃棄に好適な信頼環境を確立することに注目している。TCUは、「承認されたCA」が多数のビジネス環境を支援できるにも関わらず、その既知の集合のみに関連し、そのCAの組の中でTCU使用者アカウントに関連する認証にのみ関連する。PKI/CA信頼関係を構築することは要求されておらず、それはCSSが信頼された環境を承認されたCAのみに問い合わせ、有効認証状態のキャッシュを保守することで実現するからである。  (もっと読む)

(もっと読む)

署名検証装置

【課題】

署名の付与されたデータに変更が加えられた場合,変更後のデータが変更前のデータと同じ意味を持つ場合でも,データの記述方法が異なるために署名値が無効になってしまう場合がある。

【解決手段】

署名検証に失敗した場合,所定の変換パターンに従い署名対象を含むデータの変換を行ない,その後,変換された後のデータを利用して署名検証を行なう。具体的には、本発明の署名検証装置は,署名対象のデータに所定の変換パターンを適用する変換パターン適用部と,変換パターンを適用した後のデータを利用して署名検証を行なう署名検証部とを有する。

(もっと読む)

単一ハッシュを用いた揮発性ファイルの保護方法

【課題】効率的な態様で、進行中のハッシュが維持され、かつ絶え間なく更新されるようにファイルの内容をハッシュする新規な方法を提供する。

【解決手段】2つの関数のうち第1の関数は、同じ結果にハッシュする2つのデータ値を見つけることが計算上不可能であるような、一方向ハッシュ関数「H」である。第2の関数は、可換的かつ連想的関数「F」との逆関数「Finv」であり、合計ハッシュおよび更新された記録のハッシュを結合する。これらのハッシュは、関数「F」を用いて結合され、それによって、各記録が、その逆関数である「Finv」を用いて抽出される。このようにして、各記録が合計ハッシュから抽出され、更新される。更新の度に、計算されたファイルハッシュは、有効なユーザのみによって知られている鍵によって暗号化された後書き込まれる。

(もっと読む)

データ処理装置及びその制御方法、並びに、コンピュータプログラム及びコンピュータ可読記憶媒体

【課題】 製造メーカの負担を少なくでき、且つ、秘密鍵が漏洩しにくく、仮に解析できたとしても他の装置に波及させないことを可能にする。

【解決手段】 検証用の情報(画像)を生成するデジタルカメラのユーザiは、PC等を利用して、登録局にアクセスする(S31)。登録局は、デジタルカメラ内に記憶保持されているメーカが設定した秘密鍵dを保持している。そして、登録局は、秘密鍵di、及び、dとdiによって生成されるであろう第3の秘密鍵用の公開鍵ei、並びに公開鍵証明書Pを発行し、ユーザに通知する(S33、S34)。ユーザは受信した情報をデジタルカメラに設定する(S35)。この結果、デジタルカメラは、内部的に、メーカが予め用意している秘密鍵dと設定された秘密鍵diから、第3の秘密鍵ddiを生成し、記憶保持する(S36)。これ以降、画像を撮像した際には、この秘密鍵ddiを用いてデジタル著名データが生成される。

(もっと読む)

組織活動記録装置、組織活動記録方法およびプログラム

【課題】 柔軟性や開放性、更には、非集中性をも実現して、種々な機器を用いて共同作業を行うに最適な作業空間を形成することができる組織活動記録装置を提供する。

【解決手段】 組織活動記録装置50は、純粋ピア・ツー・ピアネットワークによる通信を行うワークスペースピアとなる機器が存在する作業空間を検出して各ワークスペースピアに当該ワークスペースの位置を通知する作業領域内に配置されたワークスペース検出手段41と、同一時間帯かつ同一作業空間内に存在すると認識されるワークスペースを検出する個人ワークスペース検索手段22と、個人ワークスペース検索手段22によって検出されたワークスペースを統合して協調作業空間を形成するワークスペース統合手段23と、協調作業空間内での活動を時間と場所に対応付けて保存する活動記録手段24とを備えている。

(もっと読む)

2,121 - 2,140 / 2,372

[ Back to top ]