Fターム[5B089KA17]の内容

Fターム[5B089KA17]に分類される特許

141 - 160 / 774

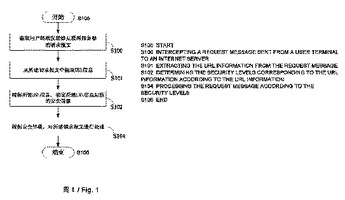

フィルタリング方法、システムおよびネットワーク機器

本発明はフィルタリング方法、システムおよびそのためのネットワーク装置を提供する。この方法は、ユーザ端末からインターネットサーバへ送信された要求メッセージをインターセプトしてその要求メッセージからUniform Resource Locator(URL)情報を抽出し、URL情報に従ってURLに対応するセキュリティ水準を判定し、セキュリティ水準に従って要求パケットを処理することを含む。本発明は、アンチウィルスソフトウェアをユーザ端末にインストールする必要がなく、それによるメモリとCPUリソースの消費がなくなり、アンチウィルスソフトウェアを容易にバイパスできる悪意のあるソフトウェアによるリスクを排除する。このように、悪意のソフトウェアの伝搬と攻撃が効果的に停止され、悪意のソフトウェアによるユーザ端末への脅威が低減し、ネットワークの安全性とユーザエクスペリエンスが改善される。  (もっと読む)

(もっと読む)

情報処理装置、その制御方法、及びプログラム

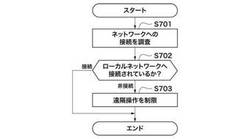

【課題】外部装置から遠隔操作することが可能な情報処理装置がグローバルネットワークに接続されている可能性がある場合においても、安全を確保する仕組みを提供する。

【解決手段】ネットワークに接続するためのインターフェース手段(NIC部104)を有し、当該ネットワークを介して接続された外部装置から遠隔操作することが可能な情報処理装置において、インターフェース手段が接続しているネットワークがローカルネットワークであるか否かを判定し(S702)、インターフェース手段が接続しているネットワークがローカルネットワークでないと判定した場合に、外部装置からの遠隔操作を制限する(S703)。

(もっと読む)

シンクライアントサーバシステム及びUSBデバイスのドライバの管理方法

【課題】 シンクライアントにて表示する画面情報をサーバにて生成するシンクライアントサーバシステムにおいて、シンクライアントのUSBバスに接続されたUSBデバイスをサーバにて制御する際に、シンクライアントとサーバの間に確立するセッション数の増加を抑えることにより、よりセキュアなシステムを構築する。

【解決手段】 予め定められた複数のUSBデバイスのいずれかであるUSBデバイスDが接続されたことをシンクライアントOSが検出すると、前記複数のUSBデバイスの全てに関連付けられたUSB汎用デバイスドライバをロードし、シンクライアント‐サーバ間で画面情報等を転送する際に用いるセッションを介して、シンクライアントからサーバにUSBデバイスDの種類を通知する。サーバは、仮想的なUSBバスとして動作するUSB仮想バスドライバにUSBデバイスDが接続されたものとして、USBデバイスDのデバイスドライバをロードする。

(もっと読む)

情報処理装置、情報処理方法およびプログラム

【課題】処理能力が低くても適切にDoS攻撃を検知する。

【解決手段】受信したSNMPリクエストに対する処理を行う前に、当該SNMPリクエストを一旦キューに保持する。そして、キューの先頭のSNMPリクエストの処理を行う前に、任意のリモートホストからのSNMPリクエストが一定回数以上あったか否かを調べる。その結果、同一のリモートホストからのSNMPリクエストが一定回数以上あった場合に、当該リモートホストによるDoS攻撃として検知する。

(もっと読む)

スキャン攻撃不正侵入防御装置

【課題】ネットワークに入ってくるパケットを解析し,LANスイッチのアクセス制御リスト(以降,ACLとする)を使って攻撃者のパケットを遮断することにより攻撃を抑制するシステムを提供する。

【解決手段】本発明のスキャン攻撃不正侵入防御装置は、受信解析部100と代理応答生成部200、ブラックリスト管理部300、ブラックリストのデータベース400、コマンド発行部500とからなり、スキャン攻撃の際に使用されるTCPコネクションを検知し、TCPコネクションへの応答を選択的に遅くするthrottlingを用いてスキャン攻撃を抑制するものである.

(もっと読む)

仮想計算機システム、仮想計算機システムの通信制御プログラム及び仮想計算機システムの通信制御方法

【課題】仮想計算機システムにおいて、DoS攻撃を回避可能なVM間通信方式を実現することを目的とする。

【解決手段】仮想計算機システム1では、複数のVM3(仮想計算機)が同時に動作し、各VM3は互いに仮想ネットワークを介して通信する。各VM3は、所定のVM3から自己へのデータ送信を許可することを示す許可情報を、所定のVM3が送信した送信データを受信する場合にVMアクセス権管理表20に設定する。また、各VM3は、VMアクセス権管理表20に自己から所定のVM3へのデータ送信を許可することを示す許可情報が設定されているか否かを、前記所定のVM3へ送信データを送信する場合に判定する。各VM3は、許可情報が設定されていると判定した場合に、前記所定のVM3へ送信データを送信する。

(もっと読む)

管理仲介装置、画像形成装置、管理仲介プログラム及び管理仲介プログラムを記録した記録媒体

【課題】 インターネット接続を利用して管理対象システムの遠隔管理を行う遠隔管理システムにおいて、管理システムが管理対象システムを適切なタイミングで遠隔管理することを可能にする。

【解決手段】 本発明の管理仲介装置は、ファイアウォールの内部から外部の管理システムにインターネットを介して接続する管理システム通信部と、前記管理システムから前記管理システム通信部を介してコマンドを受信し、受信したコマンドに応じた所定の処理を実行する処理部と、前記処理部で受信したコマンドを管理対象システムに転送する管理対象システム通信部と、前記管理システム通信部の接続スケジュールを格納する記憶部と、

前記接続スケジュールに従って前記管理システム通信部に前記管理システムとの接続を指示する接続指示部とを備える。

(もっと読む)

ネットワークデバイス

【課題】ネットワークを介して情報を配信するネットワークシステムにおいて、配信先の機器でSSLサーバの設定がされていない場合でも、柔軟にセキュアな情報配信を実現出来るようにする。

【解決手段】各ネットワークデバイスに、暗号通信を確立するために通信相手先とネゴシエーションを行う制御手段を備え、ネゴシエーションを行って配信先がSSLクライアントとして配信元機器に対して情報を取得するように切り替え、暗号通信を確立する。

(もっと読む)

機器制御装置

【課題】評価対象機器11に設定された情報の漏洩を防止することができる機器制御装置20を提供する。

【解決手段】機器制御装置20は、クライアント端末12から受信した設定情報を評価対象機器11に設定すると共に設定情報格納部206に登録する設定情報登録部205と、クライアント端末12から中断コマンドを受信した場合に評価対象機器11の設定情報をデフォルトの値に戻す評価中断処理部207と、クライアント端末12から再開コマンドを受信した場合に設定情報格納部206に格納されている設定情報を評価対象機器11に設定する評価再開処理部208と、クライアント端末12から完了コマンドを受信した場合に評価対象機器11の設定情報をデフォルトの値に戻すと共に、設定情報格納部206に格納されている設定情報を消去する評価完了処理部209とを備える。

(もっと読む)

通信システムおよび通信方法

【課題】ネットワーク上で効率的にパケットの廃棄を行うことができる通信システムおよび通信方法を提供する。

【解決手段】サーバ20に割り当てられた仮想IPアドレスへの経路が中継端末30への経路であることがネットワーク100上に広報されるので、サーバ20の仮想IPアドレスを宛先とする第1のパケットは中継端末30によって受信される。この第1のパケットは、中継端末30によって、サーバ20の実IPアドレスを宛先とする第2のパケットに変換されてサーバ20へ送信される。このように、外部端末からサーバ20へ送信されるパケットは中継端末30を経由するので、この中継端末30においてパケットのフィルタリングを行うことによって、ネットワーク上で効率的にパケットの廃棄を行うことができる。

(もっと読む)

情報処理装置およびプログラム

【課題】リモートアクセスを行った通信装置以外との通信を抑制することができる情報処理装置およびプログラムを提供する。

【解決手段】通信制御テーブルには、外部の通信装置と行う通信に適用する制御内容が記録されている。システムコール管理部100は、リモートアクセスに係るプロセスがファイルにアクセスする際にOSのカーネルに発行するシステムコールを検出した場合に、リモートアクセスを行った通信装置のIPアドレスをプロセスから取得してファイル書き込み管理部121に渡す。ファイル書き込み管理部121は、そのIPアドレスを有する通信装置以外との通信を抑制することを示す制御内容を通信制御テーブルに記録する。通信制御部150は、通信制御テーブルの制御内容に従って、外部の通信装置と行う通信を制御する。

(もっと読む)

端末間連携方法、端末装置、端末間連携制御装置、及びプログラム

【課題】複数の端末間でシームレスにネットワーク上のサービスを利用する。

【解決手段】サービス提供装置と複数の端末装置とが接続されたシステムで使用される端末装置において、前記サービス提供装置との間のセッションを識別するためのセッション識別情報と、コンテンツとを前記サービス提供装置から受信する手段と、セッション識別情報を記憶する記憶手段と、前記記憶手段から前記セッション識別情報を読み出し、当該セッション識別情報と前記コンテンツを識別するコンテンツ識別情報とを他の端末装置に送信する手段と、前記他の端末装置からセッション識別情報とコンテンツ識別情報とを受信する接続指示受信手段と、前記接続指示受信手段によりセッション識別情報とコンテンツ識別情報とを受信した場合に、当該コンテンツ識別情報に基づき、当該セッション識別情報を含むコンテンツ要求を前記サービス提供装置に送信する手段と、を備える。

(もっと読む)

コンピュータ監視システム、コンピュータ、プログラム、記録媒体、及びコンピュータ監視方法

【課題】コンピュータが不正使用調査の対象であることを明確にする。

【解決手段】コンピュータ10及び情報収集管理装置20を含むコンピュータ監視システム1において、コンピュータ10は、コンピュータ10が監視対象である場合、起動時又はログイン時に不正使用調査の対象となりうる旨をユーザに警告する警告手段と、コンピュータ10が監視対象である場合、コンピュータ10の識別情報を情報収集管理装置20に送信する識別情報送信手段とを有し、情報収集管理装置20は、コンピュータ10から送信されるコンピュータ10の識別情報を記憶媒体に格納する格納手段と、その格納手段によって格納された情報を表示する表示手段とを有する。

(もっと読む)

攻撃トラヒック検出方法および攻撃トラヒック検出装置

【課題】複数の監視間隔で攻撃を監視し、その攻撃成否確率によって監視間隔別の閾値を設定することにより、攻撃パケットの誤検出、見逃しを減少させる。

【解決手段】監視間隔を複数保持し、当該監視間隔を短い順に、T1,T2,...,Tnとし、攻撃パケットレート数Rと攻撃持続時間Tに対して、攻撃成功確率がF(R,T)で与えられるときに、監視間隔Tiに対する閾値riとして、予め定められたパラメータai,eiに対して、F(ri,Ti+1×ai)<eiを満たすriを設定しておくとともに、取得したパケット数を監視間隔Tiで除算してレート数Riを計算し、複数の監視間隔のいずれかの監視間隔において、監視間隔内のレート数Riが閾値riを超過したときに攻撃トラヒックとして検出する。

(もっと読む)

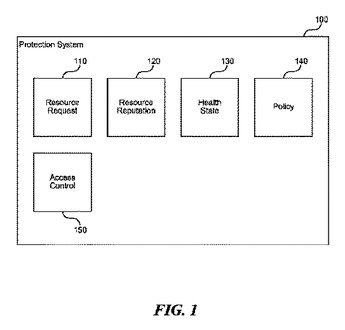

ネットワークリソースへの正常性ベースのアクセス

コンピュータシステムの動的な正常性状態、及びリソースの動的な評価の組み合わせに基づいて、コンピュータシステムが特定のリソースにアクセスできるか否かを動的に判定するものとして、本明細書で保護システムを説明する。ユーザがリソースへのアクセスを試みるとき、保護システムは要求を横取りする。保護システムは、ユーザがアクセスを試みているリソースの評価及びユーザがリソースにアクセスを試みているコンピュータシステムの正常性を判定する。判定されたリソースの評価及び判定されたコンピュータシステムの正常性に基づいて、保護システムはリソースへの要求されたアクセスを許可するか否かを判定する。  (もっと読む)

(もっと読む)

IMSネットワーク端末装置にファイアウォールを提供するための方法、およびファイアウォールシステム

IMSネットワークにおける端末装置にファイアウォールを提供するための方法、およびファイアウォールシステムが提供される。この方法は、IMSネットワークにおいてファイアウォールシステムを設定すること、ファイアウォールシステムが、ネットワークユニットから、端末装置にファイアウォールを提供する要求を受信すると、端末装置の識別情報を取得すること、ファイアウォールシステムの識別情報を端末装置、および互いに関連するネットワークユニットに送信すること、ファイアウォールシステムによって端末装置と他のネットワークユニットの間の通信活動の少なくとも一部分を管理し、それらの他のネットワークユニットが、IMSネットワークにおけるネットワークユニット、および/またはIMSネットワークを介して端末装置と通信するネットワークユニットを含むことを含む。  (もっと読む)

(もっと読む)

セキュリティシステム

【課題】管理領域からの情報漏洩を防ぐ。

【解決手段】管理領域内に構築された内部ネットワークを介して外部ネットワークに接続可能に設けた複数の端末、当該端末を内外ネットワークに接続可能とする通信ゲート部、端末を使用する利用者の識別情報を利用者及び端末に関連付けて予め記憶可能な利用者情報記憶部、管理領域への利用者の入室を制限する入退室ゲート部、入退室ゲートの外側に配されて管理領域に入室する利用者が識別情報を入力できる識別情報入力部、識別情報により本人認証を行う入口認証部、本人認証が成功した場合にワンタイムパスワードを発行するパスワード発行部、このパスワードを入退室ゲートの外側で利用者に示す通知部、及び、発行されたワンタイムパスワードと利用者端末から入力されたパスワードを比較し認証する端末認証部を備え、認証成功の場合、入退室ゲート部はゲートを開き、通信ゲート部はネットワークへの接続を許す。

(もっと読む)

アクセス制御システム、アクセス制御装置及びそれらに用いるアクセス制御方法並びにそのプログラム

【課題】 アクセス制御装置における設定の更新を容易にかつ安全に行い、非公開ネットワークと公開ネットワークアクセス環境との間を移動するユーザの接続端末に対して簡単かつ安全な通信環境を実現可能なアクセス制御方法を提供する。

【解決手段】 アクセス制御装置は接続端末から移動通知メッセージを受信すると(S1)、公開ネットワークのアクセス環境側から非公開ネットワークへのアクセスを許可するように設定を更新し、アクセスに必要な鍵情報を生成して接続端末に返信する(S4)。アクセス制御装置2は非公開ネットワーク内のサーバに対して接続端末からのアクセスがあると(S5)、予め設定されたエイジング期間が経過せず(S6)、鍵情報にて接続端末が同定されると(S7)、接続端末に対して非公開ネットワークへのアクセスを許可する(S8)。

(もっと読む)

通報装置及びエレベータかご

【課題】監視対象物の異常等をセンター装置等へ通報する非常通報装置であって、設置位置から他の場所に移動したことを検知し、通報を行うための手順等が示されているプログラムの解析をできないような処置を行う非常通報装置を実現する。

【解決手段】設置位置記憶部3が、非常通報装置1の設置位置を記憶し、非常通報装置1の電源が切断された後、再度電源が投入された場合に、測位部5が所在位置を測位し、位置比較部6が、測位部5により測位された所在位置と設置位置記憶部3に記憶されている設置位置を比較し、両者が不一致の場合は、制御部2が、プログラム記憶部4に記憶されている、通報を行うための手順等が示されているプログラムを消去する。

(もっと読む)

攻撃判定装置及び攻撃判定方法及びプログラム

【課題】監視対象ネットワークに対する攻撃の有無を精度よく判定する。

【解決手段】攻撃分類情報記憶部123が、攻撃があった場合にパラメータ値が閾値を超える評価パラメータのパターンが示される攻撃分類情報を記憶し、パラメータ検知情報受信部118が、異常検知装置112から、監視対象ネットワーク114でのトラフィック異常の検知を通知する検知情報116を受信し、ログ集計部119が、ルータ101等の監視対象ネットワーク114内の機器で生成されたログをログ収集装置109を介して取得し、特徴変化検出部120が、ログ集計部119でのログ集計結果に基づき、複数種の評価パラメータごとにパラメータ値が閾値を超えているか否かを判定し、攻撃判定部121が、特徴変化検出部120の判定結果と攻撃分類情報とを照合して、監視対象ネットワーク114に対する攻撃の有無を判定する。

(もっと読む)

141 - 160 / 774

[ Back to top ]