Fターム[5B285BA01]の内容

オンライン・システムの機密保護 (82,767) | 保護の対象 (10,879) | システム全体 (2,037)

Fターム[5B285BA01]に分類される特許

2,001 - 2,020 / 2,037

階段化されたオブジェクト関連の信用決定

アドウェアおよびウイルスは、ウェブページに埋め込まれているかまたはウェブページにリンクされている可能性のあるオブジェクトの例である。このようなオブジェクトがブラウザにロードされているウェブページに関連付けられていることが検出されると、分析を実行してオブジェクトの信用レベルを判定することができる。信用レベルに基づいて、オブジェクトを抑制することができる。プロンプトを表示して、オブジェクトが抑制されたことをユーザに通知したり、オブジェクトのアクションのアクティブ化を対話式に受諾または拒否する機会を提供したりすることができる。 (もっと読む)

オンラインショッピングシステム及びオンラインショッピング方法

ユーザの識別情報が第三者に漏洩した場合であっても、当該第三者が他の電子機器を用いてなりすましを行う危険を防止することが可能なオンラインショッピングシステムを提供することを目的とする。本発明は、オンラインショッピングサーバ装置に購入意思表示情報を送信し、課金サーバ装置に機器識別情報と課金容認意思表示情報を送信する電子機器と、機器識別情報を受信し、これを購入者識別情報と関連付けて保持し、購入者識別情報をオンラインショッピングサーバ装置に送信し、販売意思表示情報を取得し、これに対応して課金容認意思表示情報を取得する課金サーバ装置と、購入者識別情報を取得し、これと関連付けて購入意思表示情報を取得し、これに基づき販売意思表示情報を課金サーバ装置に送信するオンラインショッピングサーバ装置とを有するオンラインショッピングシステムを提供するものである。 (もっと読む)

無線販売時点情報管理取引システム及びその方法

無線消費者取引システム及び方法には、販売時点情報管理(POS)システムに結合された無線設備が含まれ、それによって、消費者は、無線装置を用い、自動的又は半自動的な方法で、販売時点情報管理(POS)取引をセットアップし実行することができる。無線設備のカバーエリア内に入ったユーザは、POS取引を行なうように促される。POSシステムは、ユーザの無線装置にメニューオプションを伝送する。ユーザは、提供されたオプションから選択し、そして無線装置を用いて自動的な方法で所望の商品又はサービスを購入する能力を与えられる。POSシステムの無線設備は、POSコンピュータに結合されることが好ましく、次に、このコンピュータが、リモート処理センタに結合される。自動購入取引は、ユーザ始動の動作に応じて、リモート処理センタから、許可を取得するか、及び/又は自動的に資金を引き出すことによって行なってもよい。  (もっと読む)

(もっと読む)

業務プロセスシステム及び業務プロセス方法、並びに情報処理装置

業務プロセスシステムにおいては、オープンなネットワーク層に接続された発注元が所持する端末であり、ピアツーピアネットワークアーキテクチャを実現するアプリケーションが実装されたクライアント端末501,502,503,504から送信されたデータを、オープンなネットワーク層とは隔離され且つ受注拠点の内部のLAN層とも隔離されたセグメントである受注拠点のDMZ層に接続されて当該クライアント端末501,502,503,504とピアツーピア接続したコレクタノード601を介して、受注拠点の受注データベース70に記録する。これにより、業務プロセスシステムにおいては、ピアツーピアテクノロジーを用いて、不特定多数の企業との取引をサーバレスで安価且つ高いセキュリティ性のもとに実現することができる。 (もっと読む)

セキュアデバイス、端末装置、ゲート機器、機器

カードアプリ機能や装置機能等が発現されるエリアを限定できるICカード等のセキュアデバイスを提供するセキュアデバイス、端末装置、ゲート機器、機器。セキュアデバイス(20)に、ゲート機器(40)に対して認証処理を行う認証アプリ(24)と、端末である携帯電話(10)にインストールする端末アプリ・設定命令(26)や、端末アプリ(27)と、認証アプリ(24)がゲート機器(40)との認証に成功した場合に、ゲート機器(40)から指定された端末アプリを携帯電話(10)にインストールする制御手段であるCPU(23)とを設けている。セキュアデバイス(20)をゲート機器(40)に翳し、正常に通過したエリアでのみ、端末アプリ・設定命令(26)、端末アプリ(27)が携帯電話(10)にインストールされる。ゲート機器(40)のゲートアプリ(43)が特定の領域で機能するアプリを指定するので、ユーザの登録操作等は不要であり、また、端末へのGPS受信機等の装備も必要がない。 (もっと読む)

ネットワークアプリケーションエンティティのためにユーザーの身元確認を得る方法

本発明は、加入者身元情報を得るネットワークアプリケーション機能のための方法を提供する。本発明のアプリケーションによれば、NAFは、その加入者の管理を容易にするために、例えば加入者の課金および/またはアクセス制御を成し遂げるために、加入者身元情報を得る。NAFがアプリケーションサーバープロキシとして動作するときに、それは、加入者身元情報を、それが転送するメッセージの中に挿入することができ、これは、転送されたメッセージを受信するアプリケーションサーバーが、加入者の身元を識別することを容易にする。本発明を実施することは、容易かつ便利であり、かつ、本発明は、更に、既存の関連するフローと互換性を持っている。  (もっと読む)

(もっと読む)

クライアント−サーバ間データ実行フロー

システムは、最近の安全性のアップグレード、最新の処置、及びサービスパックに関して、様々な報告サービス、及びアプリケーション製造業者のウェブサイトを詳しく調べることができる。システムは、その場合に、これらのパッチを検索すると共に、企業のネットワーク内の全てのコンピュータに、これらのパッチを自動的に適用することができる。サーバ、及び/またはクライアントは、ウェブモジュール、メインモジュール、及びパッチモジュールをそれぞれ動かすことができる。それらのモジュールは、相互に対話すると共に、傾聴−処理−応答(listen-process-respond)手続きにより、ユーザインタフェース、及び/またはデータベースと対話することができる。これは、パッチ最新情報を要求する利用者と、それ自身でパッチを供給するサーバとの間の効果的な通信を保証する。 (もっと読む)

配布されたポリシーにより駆動されるソフトウェア配信

システムは、最近のセキュリティアップグレード、ホットフィックス、およびサービスパックについて、様々な報告サービスおよびアプリケーションメーカーのWebサイトを走査することができる。次いでこのシステムは、これらのパッチを取り出し、企業ネットワーク内のすべてのコンピュータにこれらのパッチを自動的に適用することができる。ウィルスが弱点を利用することができるようになる前に、システムに予防接種を行うことによって、企業は、現代のウィルスの多くがそのネットワークに入るのを防ぎ、企業の損失を低減することができる。さらに、現在、セキュリティの修正の追跡、これらのパッチのダウンロード、およびそれらの企業ネットワークにわたる適用に、ネットワークおよびシステムの管理者の時間がかなり使用されているため、このソリューションの実施によって、費用およびリソースが節約される。 (もっと読む)

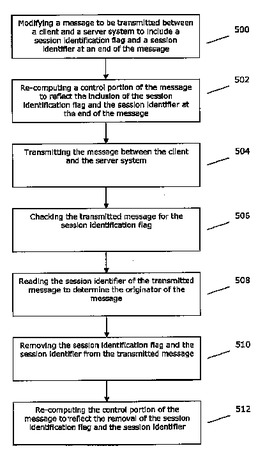

コンピュータトランザクションの発信者が本人であることを立証する方法と装置

クライアントとサーバシステムとの間で送信されるメッセージの発信者を識別する方法が提供される。方法は、クライアントとサーバシステムとの間で送信されるメッセージを、(例えば、メッセージの最後に)セッション識別フラグ及び/又はセッション識別子が含まれるように修正する段階(500)を含む。方法は、メッセージの制御部分を再演算してセッション識別フラグとセッション識別子とが付加されたことを反映させる段階(502)、クライアントとサーバシステムとの間でメッセージを送信する段階(504)、セッション識別フラグについて送信メッセージを調べる段階(506)、送信メッセージのセッション識別子を読取ってメッセージの発信者を判断する段階(508)、セッション識別フラグとセッション識別子とを送信メッセージから除去する段階(510)、及びメッセージの制御部分を再演算してセッション識別フラグとセッション識別子とが除去されたことを反映させる段階(512)の1つ又は複数をオプション的に含む。  (もっと読む)

(もっと読む)

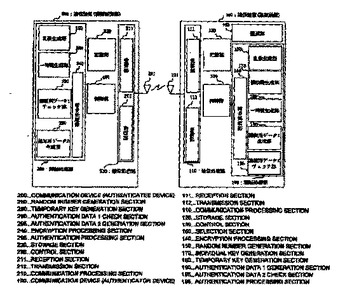

被認証装置及び認証装置及び認証方法

被認証装置200に、少なくとも1つのアルゴリズム識別子と少なくとも1つの暗号鍵識別子とを記憶する記憶部220と、上記記憶部220により記憶された少なくとも1つのアルゴリズム識別子と少なくとも1つの暗号鍵識別子とを認証装置100に送信する送信部212と、上記認証装置100から上記送信部212により送信された少なくとも1つのアルゴリズム識

別子と少なくとも1つの暗号鍵識別子との中から選択された所定のアルゴリズム識別子と所定の暗号鍵識別子とを受信する受信部211と、上記受信部211により受信された所定のアルゴリズム識別子と所定の暗号鍵識別子に基づいて上記認証装置100との間で認証処理をおこなう認証処理部296とを備えた。  (もっと読む)

(もっと読む)

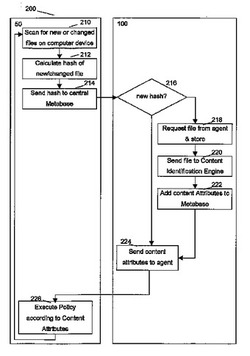

ネットワーク上でファイルのコンテンツを識別する方法およびシステム

中央インフラとローカル・コンピューティング装置を持つネットワーク上で、ファイルのコンテンツ識別を用いて、ネットワークの保護(安全化)と制御を実行する方法およびシステム。この方法は、ローカル・コンピューティング装置上で生成されたか、あるいは受け取られた新規ファイルのハッシュ値を計算し、このハッシュ値を中央インフラに送り、このハッシュ値を中央インフラ上のデータベースに格納されている先に求められたハッシュ値と比較して、このファイルが上記ネットワークには初めてであるかどうか判定し、このファイルが、上記ネットワークには初めてである場合には、この中央インフラにインストールされ、かつ、そこで更新されるコンテンツ識別エンジンを用いて、このファイル・コンテンツをチェックする。ポリシー・ルールにより、このローカル・コンピューティング装置に適切な動作を実行させるファイルに対して、コンテンツ属性を決定する。 (もっと読む)

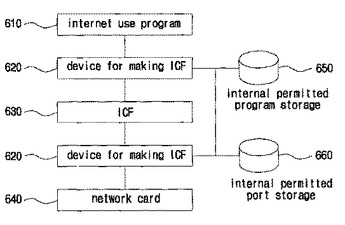

信頼できるプロセスを許可する柔軟なネットワークセキュリティシステム及びネットワークセキュリティの方法

本発明は、信頼できるプロセスを許可する柔軟なネットワークセキュリティシステム及びその方法に関するものである。本発明のシステムは、ネットワーク通信プログラムが使用するサーバポートの情報を抽出するポート監視部と;ファイアウォールによって通信を許可されたプログラムについての情報を抽出し、これを登録する内部許可プログラム格納部と;ポート監視部が、内部許可プログラム格納部に登録されているプログラムが使用するサーバポートについての情報を抽出した場合、抽出された情報を登録する内部許可ポート格納部と;インバウンドトラフィックパケットの目的地ポートが内部許可ポート格納部に登録されているか否かを判断し、登録されていないポートであれば当該パケットをファイアウォールに伝送し、登録されているポートであれば当該パケットが前記ファイアウォールを迂回するようにするファイアウォール柔軟化装置と;を含む。

(もっと読む)

(もっと読む)

個別化およびアイデンティティ管理のための方法および装置

個別化およびアイデンティティ管理のための方法およびシステムが開示される。一実施例においては、当該方法は、アクセスプロバイダからサービスプロバイダのためのメッセージを受信するステップを含み、当該メッセージは当該アクセスプロバイダのユーザの第1の識別子に関連付けられる。第2の識別子が得られ、第1の識別子がメッセージから分離され、第2の識別子が当該メッセージに関連付けられる。次いで、第2の識別子に関連付けられたメッセージがサービスプロバイダに送信される。  (もっと読む)

(もっと読む)

サーバ・ユニットの1つを使用しての後の作業のためのプロキシを使ったユーザ登録方法

本発明は、商業的アプリケーションにおいて使用されるデジタル・データ処理に関する。サーバ・ユニットの1つを使用しての後の作業のためのプロキシを使ったユーザ登録方法であって、プロキシによって保護された、銀行の処理センタを介するユーザ登録コントロール・バンク・サーバ(UR)と個々のリモートバンキング端末や金融ユーザ・カード・サービス端末(UCST)とのリンク、銀行の発行済みカード・データベース・サーバ(BICD)と銀行の処理センタとのリンク、ユーザ登録コントロール・バンク・サーバ(UR)と上記サーバ・ユニットの少なくとも1つとのリンクとからなり、登録後、ユーザは少なくとも1つのコード・シンボル・セットを受け取り、当該セットは、ユーザからの上記サーバ・ユニットへの接続要求の際の上記サーバ・ユニットでのユーザ識別のため、上記サーバ・ユニットの少なくとも1つへも送信されるものとしたユーザ登録方法において、カードの詳細情報は、上記銀行の発行済みカード・データベース・サーバ(BICD)での追加的な照合のため、個々のリモートバンキング端末や金融ユーザ・カード・サービス端末(UCST)において入力され、上記ユーザは、当該個々のリモートバンキング端末や金融ユーザ・カード・サービス端末(UCST)において登録され、かつ少なくとも1つのコード・シンボル・セットを付与されること、また上記ユーザ登録コントロール・バンク・サーバ(UR)が即座に上記ユーザ登録の詳細情報を上記個々のサーバ・ユニットへ送信することを特徴とする。これにより、個々の銀行カード発行者の銀行の発行済みカード・データベース・サーバ(BICD)を使用しての登録が行われる。 (もっと読む)

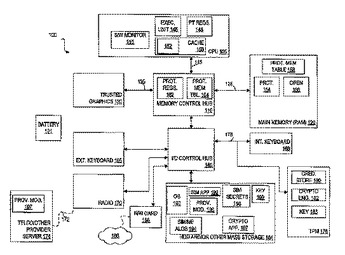

加入者識別モジュール(SIM)機能をオープン・プラットフォームにおいて実施する方法及び装置

個別の物理的なSIM装置の必要性なしでオープン・プラットフォームにおいて加入者識別モジュール(SIM)機能を備える手法。一局面の場合、コンピューティング・システムは、SIMデータ及びアルゴリズムのセキュアなプロビジョニング、例えば、SIM秘密データ・オブジェクトの保護された記憶、並びに、個別のハードウェアSIM装置に現在関連している認証、認可及びアカウンティング(AAA)機能を行うようにするSIMアルゴリズムの保護された実行を行うようにする。  (もっと読む)

(もっと読む)

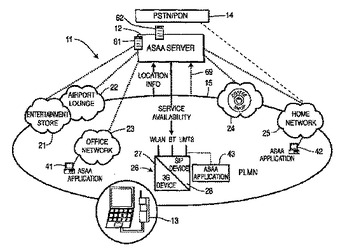

異なる種類のアクセス技術ネットワーク全体に対するアプリケーションサーバ自律アクセスのためのシステム

異なる種類のアクセス技術を採用する装置によって、無線インフラストラクチャへの自動アクセスを提供するASAA(Application Server Autonomous Access:アプリケーションサーバ自律アクセス)システム。本システムには、少なくとも1つのポリシーを格納するための関連データ格納装置を有するサーバ、およびサーバへのアクセスを提供するために、サーバに接続された複数のサブネットワークが含まれる。複数のサブネットワークは、少なくとも2つの異なった種類のアクセス技術を採用する。複数のWTRU(Wireless Transmit/Receive Unit:無線送受信ユニット)が、少なくとも1つのサブネットワークと無線で接続される。サーバは、この無線接続を監視し、かつ少なくとも1つのポリシーに基づき、異なるサブネットワークの間でWTRUを切り換える。

(もっと読む)

(もっと読む)

不正操作判定システム、不正操作判定方法及び不正操作判定プログラム

コンピュータが受付けたオペレーションについて、プロファイルを参照して特異行動から不正操作であるかを判定するための不正操作判定システムを提供する。権限のあるユーザがコンピュータを換えて行う不正や、ユーザプロファイルの作成されていない新規ユーザの不正にも対応する。 ユーザがあるオペレーションを実行すると、当該オペレーションの傾向及び当該ユーザの実行するオペレーションの傾向を学習してそれぞれノードプロファイル、ユーザプロファイルを作成し、それぞれノードプロファイルステートテーブル、各々のユーザのユーザプロファイルステートテーブルに格納される。このように作成されたノードプロファイル、ユーザプロファイルを参照して、受け付けたオペレーションと通常の操作パターンとの乖離計算を行って、当該オペレーションが特異操作に該当するか否かを判定し、不正操作である可能性をスコア値として算出する。 (もっと読む)

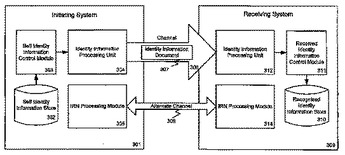

アイデンティティの認識のための方法およびシステム

様々な態様によれば、本発明は、アイデンティティ情報文書に含めるために自己アイデンティティ情報ストアからアイデンティティ情報を選択するステップを含むアイデンティティ情報文書を送信するための方法およびシステムに関する。選択されたアイデンティティ情報を自己アイデンティティ情報ストアから読み取る。選択されたアイデンティティ情報および1つまたは複数のキーを含めるためにアイデンティティ情報文書を生成し、アイデンティティ情報文書に含まれるキーの1つに関連付けられたキーを使用してサインする。次いでアイデンティティ情報文書を受信者に送信する。アイデンティティ情報文書を受信するステップは発信者からサインされたアイデンティティ情報文書を受信するステップを含む。アイデンティティ情報文書におけるアイデンティティ情報が信頼できるかどうかの判定を行う。アイデンティティ情報が信頼できると判定された場合、アイデンティティ情報を認識済みアイデンティティ情報ストアに保存する。アイデンティティ情報が信頼できないと判定された場合、送信者から検索されたアイデンティティ認識番号を、受信済みアイデンティティ情報文書における情報に基づいて受信者が生成したアイデンティティ認識番号と比較する。アイデンティティ認識番号が検証された場合、アイデンティティ情報を認識済みアイデンティティ情報ストアに保存する。

(もっと読む)

(もっと読む)

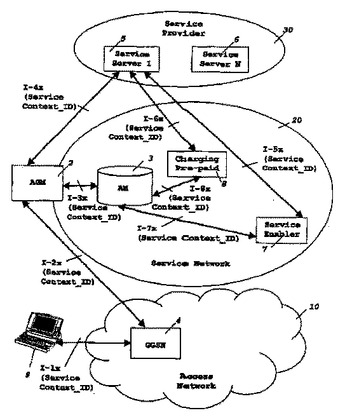

異なるドメイン間でのサービス進行を制御する装置及び方法

現在のところ、サードパーティサービスプロバイダによって提供されるサービスへアクセスするために、サービスネットワークオペレータのユーザを認可するための既存メカニズムは、リクエストと回答に基づくほとんどの既存サービスに対して有効であるが、いくつかのトランザクションを含むサービス配信のようなトランザクションサービスについて、既存の技術は、サービスの進行を完全に制御するには、オペレータにとって深刻な制約が存在している。この制約を解消するために、本発明は、サービスの進行を制御するための手段及び方法を提供する。このサービスは、ユーザが第2ドメインによって提供されるそのサービスを使用しながら、そのサービスが認可されている第1ドメインで、複数のトランザクションを必要とする。また、このサービスは、サービスネットワークオペレータとサービスプロバイダ間のサービスの使用を検証するための検証メカニズムを必要とする。  (もっと読む)

(もっと読む)

カプセル化通信プロトコルを使用してネットワークコンポーネントをセキュアに横断する持続性および信頼性のあるセッション

本発明は、セッションの持続化および信頼性を提供するため、カプセル化通信プロトコルを使用してネットワークコンポーネントをセキュアに横断することにより、クライアント通信を再確立するシステムおよび方法に関する。複数の第2のプロトコルをカプセル化する第1のプロトコルは、クライアントおよびホストサービス間のセッションの持続化および信頼できる接続を提供するため、第1のプロトコルサービスを介し、ネットワークでの通信に使用される。チケットオーソリティはクライアントに関連する第1および第2のチケットを生成する。第1のチケットはクライアントに提供され、クラインアントはその第1のチケットを、第1のプロトコルサービスとの通信セッションを確立するために使用する。第2のチケットは第1のプロトコルサービスに提供され、第1のプロトコルサービスは第2のチケットを、ホストサービスとの通信セッションを確立するために使用する。  (もっと読む)

(もっと読む)

2,001 - 2,020 / 2,037

[ Back to top ]