Fターム[5B285CA32]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 監視・検出・修復 (2,174) | 挙動監視・ログ監視 (1,288)

Fターム[5B285CA32]に分類される特許

281 - 300 / 1,288

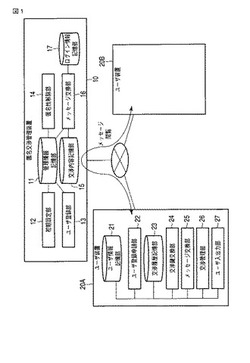

匿名交渉システム、方法及びユーザ装置

【課題】匿名での身分保証、追跡性、非結合性、部分非結合性といった要件を満たすように、ユーザ間の匿名交渉を実現させる。

【解決手段】ユーザ装置20A,20Bは、交渉ID毎に、自身交渉公開鍵及び自身交渉秘密鍵を生成した後、自身交渉公開鍵及び交渉IDにグループ署名を付与して共有する。ユーザ装置20A,20Bは、新たなメッセージに自身交渉秘密鍵に基づいて電子署名を付与した電子署名付メッセージを交渉相手交渉公開鍵に基づいて暗号化し、得られた暗号化電子署名付メッセージを匿名交渉管理装置10の交渉内容記憶部15に書き込む。ユーザ装置20B,20Aは、匿名交渉管理装置10から閲覧した暗号化電子署名付メッセージを自身交渉秘密鍵に基づいて復号し、得られた電子署名付メッセージの電子署名を交渉相手交渉公開鍵に基づいて検証し、検証結果が正当のとき、メッセージを受理する。

(もっと読む)

属性情報交換システム、属性情報交換方法、属性情報交換プログラム

【課題】属性情報の提供元となるIDプロバイダの信頼度を有効に評価する。

【解決手段】ウェブアプリケーションの実行を行うことによりウェブサービスを提供するウェブサーバであるWebアプリケーション401と、ウェブアプリケーション実行時に利用されるブラウザ装置の利用者の属性情報を記憶するIdP400を備え、Webアプリケーション401がウェブアプリケーション実行用にIdP400から属性情報を取得する場合にWebアプリケーション401からIdP400に送出するメッセージを取得する手段と、このメッセージの内容に基づきウェブサーバにおける属性情報の取得先を特定して記憶する手段と、記憶された属性交換履歴情報の利用頻度である属性情報の取得先としての利用頻度に基づき評価値を算出する手段を備えた。

(もっと読む)

外部接続機器制御システムおよび外部接続機器制御プログラム

【課題】USBなどの外部接続機器18にファイルをコピーし外部に持ち出すことにより、情報漏えいなどの問題がある。また、記憶領域36を有効活用する必要がある。

【解決手段】新たな外部接続機器18を接続した場合と、条件判定部42により外部接続機器18に対する記憶領域36がないとあるか判定され、記憶領域36が生成される。この記憶領域36への書き込みを許可し、外部接続機器18への書き込みを禁止する制御をすれば、作成したファイルは外部接続機器18に保存されず、記憶領域36に保存される。

(もっと読む)

情報処理装置および情報処理システム

【課題】セキュリティを確保しつつ、ユーザ登録無効を解除できるようにする。

【解決手段】ユーザ識別子とパスワードとを対応付けてユーザ登録情報として記憶したユーザ登録情報記憶部と、ログイン要求として受け付けたユーザ識別子とパスワードが、ユーザ登録情報記憶部に登録されたユーザ識別子とパスワードに一致する場合にログインを許可するログイン可否判定部と、所定の条件下でユーザ登録情報を無効にする不正アクセス防止部と、装置固有の情報と日付情報とを用いて暫定パスワードを作成する暫定パスワード作成部とを備え、ログイン可否判定部は、ログイン要求としてユーザ登録情報が無効とされたユーザ登録情報に係るユーザ識別子を受け付けた場合に、当該ログイン要求において受け付けたパスワードが、暫定パスワード作成部が作成した暫定パスワードと一致する場合に、ログインを許可する情報処理装置。

(もっと読む)

解析サーバ及びデータ解析方法

【課題】電力管理システムに対して外部から行われる攻撃を迅速に検知し、かかる攻撃に対して適切に防御することが可能な、解析サーバ及びデータ解析方法を提供すること。

【解決手段】本発明に係る解析サーバは、センサが設けられた電子機器と、電力網に接続された電子機器への電力供給を管理する電力管理装置とからなる局所電力管理システムから取得したデータを、当該局所電力管理システムの履歴情報、又は、当該局所電力管理システムと類似する電力使用状況を有する他の局所電力管理システムから取得したデータを利用して解析する、第1検証部と、電子機器の仕様情報及び/又は特性情報を利用したシミュレーションによって算出される予測値を利用して、前記局所電力管理システムから取得したデータを解析する第2検証部と、前記第1検証部及び前記第2検証部を制御する制御部と、を備える。

(もっと読む)

クラウドコンピューティングシステム

【課題】クラウドコンピューティングシステムに係わり、特に、ユーザ間での資源の提供(売り)−利用(買い)を円滑化する仕組みを設ける。

【解決手段】本システムでは、各ノードは、クラウド的なサービスの資源を供出する代わりに他者のサービスを利用できる。サービス提供の評価に応じてサービス利用の実行が制御される。そして、資源を他者に提供(売)するエンティティ(E1)と、他者から資源を利用(買)するエンティティ(E2)と、それら(E1,E2)間に介在して、資源等の提供(売)−利用(買)に係る取引の処理を行う所定のエンティティ(E0)と、を含むエンティティ間の関係を設定する機能を有する。本機能は、ユーザのアイデンティティを表明する証明書、鍵、及び署名処理技術を用いて、エンティティ間の関係(#1,#2)を設定する処理を行う。

(もっと読む)

生体認証方法及び生体認証装置

【課題】生体の血管像を利用して個人認証する生体認証装置に関し、検出する生体の温度に応じて、照合処理する。

【解決手段】血管像撮像装置(1)に、生体の温度を検出する温度センサー(20,20A)を設ける。血管像の登録時の温度を、血管像とともに格納しておき、利用時(照合時)に生体の温度を検出し、登録時と利用時との温度差により、照合処理に反映し、照合エラーの場合、登録時と利用時との温度から、照合エラーの原因を判定する。温度による照合エラーか否かを容易に識別できる。

(もっと読む)

アカウント不正使用判別プログラム、装置、及び方法

【課題】例えばインターネット上に公開され、ログオン制御されたシステムにおいて、不正なアクセスを検出する技術に関し、不正内容に応じた対応を可能とするため、操作ログから、不正と見られるアカウントのうち、更に共有アカウントを検出可能とする。

【解決手段】ログオン失敗ログ抽出部203は、ログオン失敗ログを抽出する。同時期ログオン/ログアウト判定部204での同時期・同一利用者アカウントによるログオン/ログアウトの多発の検出と、同一IDアクセスのコマンド比較部205での同一利用者アカウントによる所定頻度以上異なるコマンドアクセスの検出を行う。その後、共有アカウント判定部206が、同一の利用者アカウントについて、パスワード変更直後にログオン失敗ログが多く記録されているか否かを判定する。管理者用インタフェース208は、その判定結果に応じて、共有アカウントによる不正使用又は不明な利用者による不正アクセスを通知する。

(もっと読む)

ネットワーク上の端末接続制御方法

【課題】

従来、ネットワーク内に存在する不正パケットやウイルスをいかに検知し、ネットワーク内のセキュリティレベルを保つためにいかに遮断するかということに重点が置かれていた不正パケットやウイルス検知時のセキュリティ対策において、ネットワーク内端末のネットワーク一斉遮断および一斉開放をネットワーク内のセキュリティレベルをもとに効率的に行うことを課題とする。

【解決手段】

端末において不正パケットやウイルスを検知した時、検地しなくなった時にそれぞれ危険通知、安全通知を端末から管理サーバへ上げ、管理サーバ上でそれらの通知情報を管理する。これにより、ネットワーク内のセキュリティレベルを把握することが可能となり、ネットワーク内のセキュリティレベルをもとに管理サーバによるネットワーク内端末のネットワーク一斉遮断および一斉開放を実施する。

(もっと読む)

情報処理システム

【課題】サービスの提供を受ける権限を有しない第三者によるサービスの不正利用を抑制する。

【解決手段】制御部210は、情報処理端末10から受信した端末側履歴情報の内容と、サーバ装置20側で記憶しているサーバ側履歴情報の内容とを比較することにより第2の認証を実施する。ここで、サーバ装置20の制御部210は、契約者番号、サービス番号、起動日時については完全に一致した場合のみ相違がないと判断するが、依頼送信日時と依頼受信日時においては、差分を許容する範囲を予め定めておき、その範囲よりも差分が大きかったときにのみ相違があると判断する。これは、情報処理端末10とサーバ装置20との間で送受信した各種情報のボリュームや、通信ネットワーク30のトラフィックのボリュームによって、送受信にかかる時間が変化する為、その変化を許容するためである。

(もっと読む)

画像形成装置

【課題】画像形成装置を非接触ICカードで管理するシステムでは、そのICカード紛失により悪意の第3者に設定操作されるおそれがあり、更にICカードシステムを組込む為のコストが掛かっていた。

【解決手段】複数個の副アクセスコードごとに各々限定された回数だけ保守装置50を認証したのち、その副アクセスコードを無効とする画像形成装置20において、1つの副アクセスコードが無効となるたびに新たに1つの副アクセスコードを生成するか、又は管理している全ての副アクセスコードが全て無効となったとき全て副アクセスコードを生成し、生成した副アクセスコードをあらかじめ設定されたメールアドレスに送信する。

(もっと読む)

ネットワークへの情報流出防止装置

【課題】端末からのファイルの流出を送信時点で検知し、万一、流出してしまった場合でも、暗号化により閲覧阻止でき、また正当な場合は、復号し閲覧可能とする

【解決手段】ファイルにアクセスしファイルをネットワークへ送信可能な端末に設けられる情報流出防止装置において、ファイルアクセス処理の実行を検知し、標準ポート以外のポートを使用するものか否かを判定するポート監視手段と、標準ポート以外のポートを使用するファイルアクセス処理と判定された場合に、そのファイルアクセス処理に係る対象ファイルを暗号化して暗号化ファイルとする暗号化手段と、暗号化ファイルを識別するための情報と暗号化ファイルを復号するためのパスワードとを対応付けて暗号化履歴データファイルに記録する手段と、暗号化ファイルをネットワークへ送信する手段と、を備える。

(もっと読む)

行動パターン検出装置、行動パターン検出方法及び行動パターン検出プログラム

【課題】利用者の行動に関するログ情報などから、ログ情報の順序性を考慮して特定の行動パターンを効率よくかつノイズに対してロバストに検出することができるようにする。

【解決手段】所定の行動パターンによって生成される検出対象パターン及びログデータに含まれる非数値情報を、数値情報に変換する数値変換部13と、数値情報に変換されたログデータのなかから、数値情報に変換された検出対象パターンに類似する部分シーケンスを、両者の類似度を用いて検出する、類似部分シーケンス検出部15とを備える。

(もっと読む)

オンライン認証を利用した情報の提供方法、そのためのサーバ、及び、コンピューティングデバイス

【課題】信頼機関が、オンライン取引中、要求者のために、口座保有者の同一性を検証する口座認証サービスを提供する。

【解決手段】口座認証は、口座保有者からパスワードを要求するステップと、パスワードを検証するステップと、口座保有者の信頼性が検証されたか否かを要求者に通知するステップとを含む。口座認証サービスの代替実施形態は、顧客に関する情報が付加価値提供者と共有される提供対価構成要素を含む。顧客情報は、口座認証処理において関係者のそれぞれから収集されるため、顧客に関する詳細を数多く含む。付加価値提供者は、その後、この情報を様々な形で使用できる。関与する全ての関係者は、顧客情報を共有することで利益を享受できる。付加価値提供者は、例えば、販売者、出荷者、セキュリティ組織、政府機関にすることができる。取引識別子は、顧客、販売者間の特定の取引、及び顧客情報を特定する。

(もっと読む)

画面シーケンス確認装置、画面シーケンス確認方法および画面シーケンス確認プログラム

【課題】脆弱性の検査を確実かつ効率的に行う。

【解決手段】URLおよびパラメタ情報を含む画面情報を記憶する記憶部11から画面情報を読み出す読出部12と、読み出された第1の画面情報に基づいてHTTPリクエストを送信する送信部13と、HTTPレスポンスを受信する受信部14と、HTTPレスポンスに含まれる画面ソースコードから他の画面へのURLおよびパラメタ情報を抽出する抽出部15と、抽出されたURLおよびパラメタ情報と、第1の画面情報の次に読み出される第2の画面情報に含まれるURLおよびパラメタ情報とをそれぞれ比較する比較部16と、この比較によってURL同士が不一致であり、かつパラメタ名同士が全て一致する場合に第2の画面情報に含まれるURLを抽出されたURLで書き換える書換部17とを備える。

(もっと読む)

軌跡に基づく認証

【課題】特定の環境内での人物または機器の動的な位置、経路、または軌跡を追跡することによって認証および特権の承認を行う認証方法を実現する。

【解決手段】認証システムは、物理的環境内での機器の軌跡を検出することによって当該機器を認証する。機器は、物理的環境内に分散して設けられているセンサと通信する無線送信器を備えている。機器が物理的環境内を移動すると、センサが認証システムに位置情報を送る。認証システムは、機器の軌跡または動的な位置を追跡して、観察された機器の軌跡が予測された軌跡または挙動に一致するか否かに基づいて、機器を認証する。

(もっと読む)

モバイル装置でのより安全なブラウジングのための信頼されるグラフィック描画

【課題】モバイル装置で要求されるユニフォームリソースロケータ(URL)の安全性レベルを決定する方法及び装置を提供する。

【解決手段】セキュアメモリは、複数のURLを有する少なくとも1つのデータベースをホストするとともに、そのデータベース内のURLの安全性レベルを示す少なくとも1つのロゴを表す情報をホストするよう構成されてよい。セキュア回路は、要求されるURLがデータベースのURLの1つに対応するかどうかを決定し、セキュアメモリに格納されている適切なロゴを選択するよう構成されてよい。セキュア回路は、更に、ユーザへの表示のために、フレームバッファビデオメモリからの描画データに適切なロゴを融合させるようオーバーレイ回路に命令するよう構成されてよい。

(もっと読む)

クロールシステム、サーバ及び有害URLリスト更新方法

【課題】端末ごとの有害判定を行いつつ、迅速なレスポンスをも考慮したクロールシステム、サーバ及び有害URLリスト更新方法を提供する。

【解決手段】クロールシステム100は、属性情報を含むクエリで取得したWebページが有害である場合にWebページのURLを登録し、取得したWebページのURLをクロールサーバ1に送信する複数のユーザ端末3と、ユーザ端末3が送信したURLを受信するURL受信手段11と、URLをクロール先リスト21に登録するクロール登録手段12と、登録されたURLをクロール先リスト21から読み出して属性情報のないクエリでWebページを取得するクロール手段13と、Webページが有害か否かを判定する有害判定手段14と、有害と判定されたことでWebページのURLを有害URLリスト23に登録する有害URLリスト登録手段15とを有するクロールサーバ1とからなる。

(もっと読む)

サーバ・クライアント・システムおよびプログラム

【課題】サーバ・クライアント・システムにおいて、接続中のサーバ装置がダウンした場合でも、クライアント装置は他のサーバ装置と自動的に再接続して作業を継続すること。

【解決手段】サーバ装置10において接続中のクライアント装置20に固有の再接続キーを生成し、当該クライアント装置20および待機サーバ装置10Wへ送信して記憶させる。待機サーバ装置10Wは、前記サーバ装置10の動作状態を確認し、動作停止(サーバダウンE)した場合は同サーバ装置10のIPアドレスを自身の接続情報として設定する。クライアント装置20からの入力イベント信号が受信されると、当該クライアント装置20から再接続キーを取得して認証し、同クライアント装置20と自動接続してその入力イベント信号に応じたアプリケーションプログラムを実行する。

(もっと読む)

複数モバイル装置上での協働的なマルウェア検出および防止

【課題】専用の管理コンソールおよび/またはアドミニストレータを使うことなく、複数のモバイル装置にセキュアな実行環境を提供する。

【解決手段】モバイル装置100は、プロセッサ102、セキュア・メモリ155およびセキュア回路150を有しており、モバイル装置100を攻撃する悪意のあるプログラムを検出するセキュリティ脅威検出アプリケーション128を実行する。セキュア・メモリ155は、少なくとも一つの協働する装置に対応するデータを含む協働者データベース172をホストし、セキュア回路150は、プロセッサ102上で走っているセキュリティ脅威検出アプリケーション128が正しく動作しているかどうかを判定する。セキュリティ脅威検出アプリケーション128の動作に異常が検出されると、セキュア回路150はさらに、協働者データベース172内のデータに基づいて、協働する装置にセキュリティ脅威通知を送信する。

(もっと読む)

281 - 300 / 1,288

[ Back to top ]