Fターム[5B285CA42]の内容

オンライン・システムの機密保護 (82,767) | 保護の方法 (15,600) | 暗号化技術利用 (4,900) | 共有鍵 (910)

Fターム[5B285CA42]に分類される特許

201 - 220 / 910

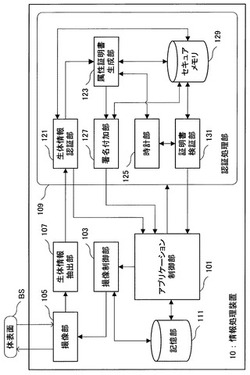

情報処理装置、情報処理方法およびプログラム

【課題】個人認証のたびに生体の一部から生体情報を生成する必要がない、情報処理装置、情報処理方法およびプログラムを提供すること。

【解決手段】本発明に係る情報処理装置は、生体に固有な情報である生体情報の認証処理を行う認証処理部と、生体情報の認証結果に応じて所定のサービスを提供するアプリケーションを制御し、認証処理部に対して生体情報の認証を要請するアプリケーション制御部とを備え、認証処理部は、生体情報を、予め登録されている生体情報である登録生体情報に基づいて認証する生体情報認証部と、生体情報認証部による生体情報の認証が成功した場合に、当該生体情報の認証結果の有効期限に関する情報が記載された属性証明書を生成する属性証明書生成部とを有し、アプリケーション制御部は、認証を要請した生体情報に対して属性証明書が発行された場合、発行された当該属性証明書を保持する。

(もっと読む)

シンクライアント接続管理システム、およびシンクライアント接続管理方法

【課題】シンクライアントシステムにおけるユーザに対しその利用目的等に応じて複数の利用環境を提供可能とする。

【解決手段】ID、パスワードの組の入力を受け、認証デバイスに対し前記組が登録済みか問う問合わせ要求を送るID照会部と、前記組が登録済みである時に前記組に応じた接続先情報の問い合わせ要求を認証デバイスに送信して接続先情報を受信する接続先選定部と、接続先情報に基づきシンクライアントサーバとのシンクライアント接続の確立処理を実行するリモート接続部とを備えるシンクライアント端末と、シンクライアント端末より、ID、パスワードの組が登録済みであるか問う問い合わせ要求を受信し判定結果を返す応答部と、シンクライアント端末より前記組に応じた接続先情報の問い合わせ要求を受信しシンクライアントサーバのアドレスを接続先情報として返信する接続先通知部とを備える認証デバイスと、からシンクライアント接続管理システム10を構成する。

(もっと読む)

データ管理システム及びデータ管理方法

【課題】預託された秘密情報を二次利用するSaaS事業者等に対し、預託側のポリシーで設定されるアクセス制御を実現し、秘匿制御を預託側で行う。

【解決手段】データ管理システムは、データベース30とデータベース管理装置20と暗号鍵管理装置10とを具備する。データベース30は、預託者が預託し、第1暗号鍵で暗号化された秘密情報を保持する。データベース管理装置20は、第1暗号鍵を保持しているとき、アプリケーションプログラム40の要求に応答し、データベース30の秘密情報を第1暗号鍵で復号化して提供する。暗号鍵管理装置10は、預託者のポリシーに基づき、第2暗号鍵を生成してデータベース管理装置20に配信する。データベース管理装置20は、秘密情報を第1暗号鍵で復号化し、第2暗号鍵で再暗号化してデータベース30に格納する。データベース管理装置20は、第1暗号鍵を削除し、第2暗号鍵を保持しないか又は秘匿する。

(もっと読む)

本人認証システム

【課題】

ICカードのセキュリティ性をより高めるべく、本人確認を行うことが可能な、本人認証システムを提供する。

【解決手段】

利用者により所持される認証タグと、前記認証タグの所有者に対して発行、付与されたICカードと、前記認証タグが所定の距離範囲内にあるとき、前記認証タグと通信を可能とする初期登録機と、前記初期登録機と独立した本人認証器を有し、前記初期登録機は、前記認証タグが前記所定の距離範囲内にある時、前記認証タグとの間で、暗号化通信を行い、相互間のペアリングを設定し、前記ペアリングの設定の際に生成される鍵情報を前記ICカードに記録し、更に、前記本人認証器は、所定の距離範囲に前記認証タグが位置づけられる際に、前記ICカードに記録した鍵情報を読み取り、前記鍵情報に基づき、前記設定されたペアリングを判定して、前記認証タグと前記ICカードを所持する利用者の本人認証を行う。

(もっと読む)

処理決定装置、画像処理装置、処理決定システム、及びプログラム

【課題】処理が割り当てられた登録画像の中で、文書画像に対する処理を指示するための指示画像を判別できなくても、文書画像に対して行うべき処理を決定できる可能性を高める。

【解決手段】画像処理装置20において、スキャン画像取得部23が、文書画像とスタンプ像を含む画像を取得し、スタンプ抽出部24が、この画像からスタンプ像を抽出し、スタンプ判別部26が、セキュリティポリシーが割り当てられたスタンプ像の中で、抽出されたスタンプ像を判別できない場合、抽出されたスタンプ像に類似するスタンプ像に割り当てられたセキュリティポリシーを表示し、文書登録部28が、その中から選択されたセキュリティポリシーを付与して文書画像を登録する。また、抽出されたスタンプ像の追加登録が指示された場合、スタンプ更新部27は、このスタンプ像を、選択されたセキュリティポリシーを割り当てて登録する。

(もっと読む)

人間の存在の検出技術

【課題】電子デバイスを利用する人間の存在を検出する。

【解決手段】装置100は、電子デバイスの1以上の物理的特性を監視する1以上の物理的センサ116−1〜nと、1以上の物理的センサ116−1〜nに通信可能に連結されるセキュリティコントローラ110とを備える。セキュリティコントローラ110は、人間のオペレータの存在を検証せよとの要求を受信し、電子デバイスに人間のオペレータが存在するか否かを、電子デバイスの1以上の物理的センサ116−1〜nから受信され、電子デバイスの1以上の物理的特性を表すセンサデータ118に基づいて判断し、人間のオペレータが電子デバイスに存在するか否かを示す人間の存在に関する応答を、センサデータに基づいて生成する。

(もっと読む)

認証装置、認証方法および認証プログラム

【課題】可搬媒体が持つ認証機能により認証が行えない場合にも、可搬媒体の一定の正当性を判定する。

【解決手段】認証識別情報が含まれる処理要求に応じて認証処理を行って認証結果を出力する認証部を備える第1の可搬媒体と、認証識別情報が含まれる処理要求に応じて第1の可搬媒体とは異なる処理結果を応答する第2の可搬媒体と通信を行う認証装置が、認証識別情報と第1の可搬媒体が備える認証部に処理要求を送信した場合に応答される処理結果とが対応付けられて予め記憶される特性情報記憶部を備え、判定対象の可搬媒体に認証識別情報が含まれる処理要求を送信し、送信した処理要求に応じて応答される処理結果と、特性情報記憶部に記憶された処理結果とを比較し、一致すれば判定対象の可搬媒体を第1の可搬媒体であると判定し、一致しなければ第2の可搬媒体であると判定する。

(もっと読む)

コンテンツ送信装置、コンテンツ受信装置およびコンテンツ伝送方法

【課題】

LANを用いてコンテンツの伝送を行う際に不正なコピーの作成を抑止して著作権の保護を図ると共に、コンテンツ伝送を個人の使用の範囲を逸脱しないようにする。

【解決手段】

コンテンツ送信装置とコンテンツ受信装置はコンテンツの伝送を行うのに先立ち相互認証を行い、互いがコンテンツを著作権を尊重して正当に扱う機器であることを確認した後に、共有化した鍵データによってコンテンツを暗号化して伝送する。認証の際には認証要求もしくは認証応答の送信に対する受信確認データの到来までの時間を計測して、この値が一定の上限値を超えないような場合に限ってコンテンツの伝送を行うようにする。これにより、認証されたコンテンツ受信装置以外の装置によってコンテンツが受信されて不正なコピーが作成されるのを防ぐと共に、コンテンツの送信が広域ネットワークなどを越えて行なわれるのを防ぐことができる。

(もっと読む)

簡易音声認証方法および装置

【課題】安全な識別子を発行することにより、個人が自分自身の身元を安全に確認するために用いることができる装置および方法を提供する。

【解決手段】プロセッサ208とプロセッサ208に結合された少なくとも1つの起動器204、内部クロック212、乱数生成器216、任意の付加的なスタティックメモリ220、および信号出力224を有する認証装置200において、安全な識別子と呼ばれる、現在の時間(時間識別子)、識別された秘密鍵、および生成された乱数を用いて、デジタル署名を生成し、発行する。受信機が、発行された安全な識別子を受信し、安全な識別子が適切に送信されたことを検証する。送信された鍵識別子に対応する公開鍵がアクセスされ、アクセスされた鍵を用いて安全な識別子の有効性が決定され、しかも受信された安全な識別子内で示される時間が容認できる時間の許容範囲内にあることが検証される。

(もっと読む)

端末装置の認証方法、端末装置の認証システム、端末装置、および、サービス提供者装置

【課題】

第一チップと第二チップを装着した携帯電話において,携帯電話事業者による第一チップを用いる接続認証と,サービス提供者による第二チップを用いるサービス認証と,が独立して提供されているが,携帯電話事業者がサービス提供者のユーザを識別したり,サービス提供者が携帯電話加入者を識別したりすることができない。

【解決手段】

携帯電話事業者とサービス提供者が携帯電話認証処理を行う際に,携帯電話が,装着された第一,第二チップを用いて,接続認証情報とサービス認証情報とを関連付けた接続サービス認証情報を生成し,該認証情報を携帯電話事業者とサービス提供者が連携して検証し,サービス提供を行う。

(もっと読む)

情報処理装置、情報処理方法、プログラム、および情報処理システム

【課題】不正なアクセスを防止する。

【解決手段】例えばICカードからなる第1の情報処理装置111は、例えばリーダライタからなる第2の情報処理装置から乱数Aを受信し、時変鍵K2Cを生成し、時変鍵K2Cで乱数Aを暗号化する。暗号化された乱数Aは時変鍵K2Cの時変の基礎となる基礎情報である乱数Cとともに、第2の情報処理装置に送信される。第2の情報処理装置は、基礎情報である乱数Cにより時変鍵K2Cを生成し、生成した時変鍵K2Cにより認証情報としての乱数Aを生成する。認証情報としての乱数Aにより第1の情報処理装置が認証される。

(もっと読む)

情報処理サーバ、情報処理装置、および情報処理方法

【課題】サービスの不正利用の防止と利便性の向上を図ることが可能な情報処理サーバ、情報処理装置、および情報処理方法を提供する。

【解決手段】ネットワークを介して外部装置と情報通信をする通信部と、第1の記憶部と、第2の記憶部と、暗号鍵を用いて情報の暗号化または復号化を行う制御部とを備え、通信部が、情報処理装置からサービスへの登録要求、サービスの利用に関する暗号鍵、および情報処理装置を示す識別情報を受信した場合、制御部は、暗号鍵を第1の記憶部に記憶し、登録要求に対応するサービス管理サーバからアカウント情報を取得し、暗号鍵を用いてアカウント情報を暗号化して暗号化アカウント情報を生成し、暗号化アカウント情報と情報処理装置の識別情報とを関連付けて第2の記憶部に記録し、暗号鍵を第1の記憶部から削除する情報処理サーバが提供される。

(もっと読む)

認証要求変換装置、認証要求変換方法および認証要求変換プログラム

【課題】既存システムに変更を加えることなく、安全なユーザ認証を提供することを課題とする。

【解決手段】認証要求変換装置は、利用者識別情報と検証情報とサービス用認証情報とを対応付けて記憶する識別情報記憶手段を有する。そして、認証要求変換装置は、利用者識別情報を含む認証要求を利用者端末から受信する。続いて、認証要求変換装置は、受信された認証要求に含まれる利用者識別情報に対応付けられた検証情報を識別情報記憶手段から取得し、識別情報記憶手段から取得した検証情報を用いて、認証要求を送信した利用者端末が正当な利用者であるか否を検証する。その後、認証要求変換装置は、利用者端末が正当な利用者であると検証された場合に、認証要求に含まれる利用者識別情報に対応付けられたサービス用認証情報を識別情報記憶手段から取得し、認証要求を送信した利用者端末を介して、取得したサービス用認証情報をサービス提供装置に送信する。

(もっと読む)

パスワードを“思い出す”携帯端末

【課題】私の携帯電話だけが“思い出す”パスワードというものがあれば、その携帯電話を携帯する私は、パスワードを思い出す煩わしさが無い。そういう実用手段を提供する。

【解決手段】通信路を隔てて対向する携帯端末と乱数を発生する乱数発生源([X])を含む通信体とから構成される1:1認証子は、順次、第nの暗号文([Xn]+[Xn+1])を介在して、携帯端末を第nの乱数[Xn]を持つ状態から第n+1の乱数[Xn+1]を持つ状態に変化させると共に前記第nの乱数[Xn]を破棄する一方、既に使い捨てられた第1の乱数[X1]を再生する能力を持つデータが携帯端末の前記第n+1の乱数[Xn+1]である事を特徴とした前記携帯端末。

(もっと読む)

USB型トークン

【課題】外部機器から多数のUSB型トークンに多量のデータを速やかに書き込む。

【解決手段】アンテナに接続して非接触近接通信を行う通信インターフェース回路と、前記通信インターフェース回路に接続しデータを送受する演算集積回路と記憶回路を有し、前記演算集積回路が前記記憶回路に記憶した非接触近接通信のプロトコルを生成する手段と、プログラム読み込み手段を有し、前記プログラム読み込み手段が、外部機器から非接触近接通信により、少なくともワンタイムパスワード作成プログラムと時刻修正プログラムとを受信し前記記憶回路に記憶し、前記時刻修正プログラムが外部機器から非接触近接通信により時刻データを受信し内部時計の時刻を修正する処理を行ない、前記ワンタイムパスワード作成プログラムがワンタイムパスワードのデータを作成し非接触近接通信により前記外部機器に送信する処理を行なう。

(もっと読む)

半導体素子および認証装置、認証システム

【課題】利便性を保ちつつ、セキュリティの高い半導体素子および認証装置を提供する。

【解決手段】半導体素子は、認証装置との間で通信可能な通信部101と、利用者の生体情報に関する情報を生体登録情報として予め登録する第1のメモリと、無線通信装置を識別する識別情報を登録する第2のメモリと、生体認証処理の失敗可能回数を示す残り試行回数情報を記憶する第3のメモリを格納するメモリ102と、生体認証処理を行う演算処理部103とを備える。半導体素子は、認証装置から生体情報と識別情報を受信すると、第1のメモリに登録された生体登録情報と受信した生体情報を用いて演算処理部103により生体認証処理を行う。演算処理部103は、生体認証処理に失敗した場合に、受信した識別情報が第2のメモリに登録されているか否かに応じて、第3のメモリに記憶された残り試行回数の減算を制御する。

(もっと読む)

情報処理システム、および情報処理方法、並びにプログラム記録媒体

【課題】カテゴリ区分されたツリー構造を用いた有効化キーブロック(EKB)を用いた処理における効率的処理を実現する情報処理システムおよび方法を実現する。

【解決手段】カテゴリ区分され、カテゴリ・エンティテイによって管理されるサブツリーを複数有するキーツリーの選択パス上の下位キーによる上位キーの暗号化処理データからなるEKBを生成してデバイスに提供する構成において、EKB生成要求時に、ルートキーを自ら生成する構成と、ルートキーの生成をキー発行センターに依頼する構成を選択的に実行可能とした。また、EKB発行センターにおけるEKB生成時にサブEKBの生成をカテゴリ・エンティテイに依頼する構成としたのでEKB生成、管理が効率化される。

(もっと読む)

コンテンツ送信装置及びコンテンツ受信装置

【課題】ユーザが、ノート型PCや携帯端末などのモバイル環境で使用する機器で、旅行先や通勤途中の電車の中などから宅内のコンテンツを視聴できるようにする。

【解決手段】コンテンツ受信装置300及び送信装置100が、同一の宅内にある際には、第1の確認方法に基づいて認証処理を行って鍵情報を交換し、宅外にある際には、送信に先立って、第2の確認方法に基づいて認証処理を行い、コンテンツ送信装置100は認証を行ったコンテンツ受信装置400の機器情報を登録し、登録情報を参照して第3の確認方法に基づいてコンテンツ受信装置400の認証を行って鍵情報を送信する。

(もっと読む)

アクセス制御システム、アクセス制御方法およびアクセス制御用プログラム

【課題】従来のアクセス制御システムでは、解釈できるアクセスポリシーが、アクセス主体・アクセス客体・アクションなどに関する条件の定義と、アクセス可否の定義のみを含み、責務の定義を含まないため、責務の定義を含むアクセスポリシーの実施が困難であった。

【解決手段】監視手段105は、仮想化手段103から伝達される入出力イベントに対して、アクセス可否を制御することに加えて、ポリシー解釈部106からの責務実施指示に応じて、責務実施インタフェース108を介して、適切な責務実施手段107を呼び出す。責務実施インタフェース108は、入出力イベントや責務の名前・パラメータ等の監視手段105からの入力に応じて、責務管理表1081を参照して、責務を実施すべき責務実施手段107を特定する。

(もっと読む)

コンテンツ視聴システム

【課題】

従来のコンテンツ視聴システムではストリーミング方式で行われていたので、複数回の視聴には、その度ダウンロードしていた。また、コンピュータの利用に慣れない利用者には店員に代行を依頼して記憶媒体にコンテンツを蓄積して自宅へ持ち帰るケースが多いが、違法コピーの原因になるため、蓄積方式は採用されてはこなかった。その結果、CD/DVDレンタルショップのBtoBtoCのビジネス形態は危機に瀕している。

【解決手段】 本発明は、暗号化技術と記憶媒体の識別番号を利用して違法コピーされたコンテンツの再生は不能にすると共に、利用者が購入した記憶媒体を利用してコンテンツ管理センターで予約し、コンテンツ取扱いセンターで視聴料金の支払い、コンテンツ視聴する形態により、BtoBtoCのビジネス展開を可能にした。

(もっと読む)

201 - 220 / 910

[ Back to top ]