Fターム[5B285DA06]の内容

オンライン・システムの機密保護 (82,767) | システム間の通信回線 (5,539) | IP利用回線 (2,996) | イントラネット (355)

Fターム[5B285DA06]に分類される特許

241 - 260 / 355

トークンによるアクセス制御システム、アクセス制御方法

【課題】トークンを用いたアクセス制御システムにおいて、アクセスが集中した場合に、トークンの権限認可に係る処理負荷によりトークンが受けつれられなくなったり、トークンが破棄されたりするという問題を解決し、トークンを用いても高負荷な状態を生ずることなく効率良く認可判定処理を行う。

【解決手段】アクセス制御装置200は、ユーザ端末100からスタンバイ要求メッセージ501を受信すると、ユーザ認証、トークンの正当性の確認を行い、権限認可判定のための制御モジュール実行ファイルを生成する。アクセス予定時刻が近づくと、制御モジュール221を起動し、ユーザ端末100から認可要求メッセージ511を受信すると、制御モジュール221を用いて認可判定を行い、認可判定結果をユーザ端末100、サービス提供装置300にそれぞれ通知する。

(もっと読む)

情報表示装置、表示制御方法およびプログラム

【課題】 高いセキュリティの下で、電子ファイルにアクセスさせる、情報表示装置、表示制御方法、およびプログラムを提供すること。

【解決手段】本発明の情報表示装置10は、電子ファイルを表示するためのディスプレイ装置12と、電子ファイルの表示またはページ変更のための連続する複数の指令を発行するスイッチ(14、18)を含む指令部と、生体認証センサ20を含む生体認証部16と、電子ファイルを表示する指令により起動され、前記生体認証部によるアクセス権原の認証によりリセットされるタイマTTとを含み、制御装置(CPU)32は、スイッチ(14、18)からの指令を受け付ける毎に生体認証センサ20からのバイオメトリック・パターンを使用してアクセス権原を認証し、正当なアクセス権原と判断した場合にアクセス権原の認証された指令に対応する処理を継続させている。

(もっと読む)

分散型ユーザ確認・プロファイル管理システム及び方法

【課題】コンピュータ上のアプリケーション等に様々なユーザが有する権限を的確に反映するために、ユーザープロファイルを自動的に確認および更新するためのユーザ確認・プロファイル管理システムを提供する。

【解決手段】本発明のユーザ確認・プロファイル管理システムには、ユーザープロファイル情報を確認・更新する工程を開始するために、Eメールなどの様式で組織内のユーザに提起的に通知を送信するユーザ確認エンジンが含まれる。ユーザは組織内における自分の地位や状態とともに、自分以外の上司または部下など自分と密接に関連するユーザの地位や状態を確認するために、確認用Eメールに応答する。ユーザが確認用Eメールへの応答を怠ると、ユーザがアプリケーションにアクセスしようとした時に、ユーザ確認・プロファイル管理システムによりそのユーザープロファイルは有効でないと判断され、アプリケーションを使用できない。

(もっと読む)

情報処理システム、クライアント装置、プログラム、及びファイルアクセス制御方法

【課題】 従来、機密情報の漏洩防止等のセキュリティを向上するには、そのために必要なプログラムを独自にクライアント装置が備えておく必要があり、また、装置が行っている処理(セキュリティレベル)を確認できないので処理内容を把握しづらかった。

【解決手段】クライアント装置101は、VM配信サーバ501より、VMファイルをロードし、これの展開モジュールを解釈し、VM(セキュリティ仮想マシン)104をインストールし起動し、VM104が、WWWブラウザ等の通信網を通じファイルアクセスするプログラム102が起動されるとプログラム102とオペレーティングシステム(OS)110間に自身を介在させ、プログラム102が起動する任意のプログラムについても同様に自身を介在させ、前記プログラムが発行するファイルアクセスに関するシステムコールの内容を通信路上で暗号化を行う等のセキュアな内容に改変しOS110に渡す。

(もっと読む)

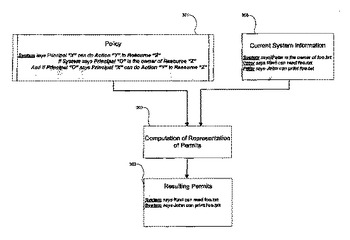

アクセス・チェック機構のネイティブな表現からのセキュリティ・ポリシーの抽出及び変換

アクセス・チェック機構からアクセス制御ポリシーを抽出することにより、意味論を持つ宣言的モデルを用いて、アクセス・チェック機構が許容するよりも豊富なポリシー表現ができる。また、アクセス制御ポリシーを抽出することにより、複数のアクセス・チェック機構にわたって均一なポリシー表現が可能になる。誰がどのリソースにアクセスしたかのような、任意のアクセス問い合わせに対するプルーフ型の理由が、アクセスを提供するアクセス・チェック機構から独立に、ポリシー・ステートメント自体から作られて提供される。アクセスは監査され、アクセスに対するポリシー・ベースの理由が、アクセス制御ポリシーに基づいて提供される。  (もっと読む)

(もっと読む)

文書管理システムおよび文書管理プログラム

【課題】場所を限定したコンテキストの配信を可能にした文書管理システムおよび文書管理プログラムを提供する。

【解決手段】イントラネット1を介して配信した文書に関連するコンテキスト情報をLAN(1)3,(2)4,(3)5ごとに異なる暗号化キーで暗号化してLAN(1)3,(2)4,(3)5の各々に送信するとともに、暗号化キーに対応する解除キーをLAN(1)3,(2)4,(3)5に接続されたキーサーバー6,7,8の各々に配信するコンテキストサーバー2と、当該コンテキストサーバー2から配信されるLAN(1)3,(2)4,(3)5に固有の解除キーを管理するキーサーバー6,7,8と、同じLAN(1)3内のキーサーバー6から解除キーを受け取り、当該解除キーでコンテキストサーバー2から送信された前記暗号化されたコンテキスト情報を解読するクライアント9とを備える。

(もっと読む)

ネットワークベースの認証

【課題】ローカルエリアネットワークの改変を必要とせずに、アプリケーション層認証をサポートする装置および方法を提供する。

【解決手段】認証モジュールと、アプリケーションソフトウェアと、データ通信ネットワークを介して、リモートサーバと通信するインターフェースとを備え、該アプリケーションソフトウェアは、該認証モジュールを用いて、該リモートサーバにアプリケーション層相互作用を認可する命令を含む装置。

(もっと読む)

情報記憶装置

【課題】使い勝手の向上を図る。

【解決手段】USBメモリ1は、フラッシュメモリ50と、USBI/F20と、フラッシュメモリ50に対する読み出し処理及び書き込み処理を制御するメインコントローラ10とを有する。フラッシュメモリ50は、ユーザ端末110が有する標準機能によってユーザ端末110から認識され、ユーザ端末110からの情報の読み出しが可能な通常アクセス可能領域51と、標準機能によってはユーザ端末110から認識されないセキュリティ保護領域52とを有する。そして、通常アクセス可能領域51には、セキュリティ保護領域52をユーザ端末110から認識させるための認識機能をユーザ端末110に付加するプログラムが記憶されている。

(もっと読む)

アクセス制御システム及びアクセス制御サーバ

【課題】ターミナルサービス等において、情報の漏洩を防止するアクセス制御システム及びアクセス制御サーバを提供する。

【解決手段】ネットワークとハブとを介して接続される,1つ以上のコンピュータユニットと1つ以上の端末と,ハブを制御するアクセス制御サーバとからなり、ハブが端末からコンピュータユニットへのアクセスを制御するアクセス制御システムであって、アクセス制御サーバは,端末を操作するユーザを認証し、該認証の結果に応じて、該ユーザの操作する端末と特定のコンピュータユニットとを終端とする特定プロトコル用のネットワークリンクが形成されるようハブを設定する。

(もっと読む)

通信システムおよび通信方法

【課題】端末利用者の個人情報の流出および端末への不正なアクセスを完全に防止することを課題とする。

【解決手段】端末装置10から接続仲介装置認証指示を受信した接続仲介装置20は、認証者条件を満たす接続仲介装置認証装置30を選択した上で、接続仲介装置認証依頼を送信する。接続仲介装置20から接続仲介装置認証依頼を受信した接続仲介装置認証装置30は、接続仲介装置認証要求を接続仲介装置20へ送信する。接続仲介装置20は、自己の識別子や属性を証明する情報(仲介装置証明情報)を生成して、接続仲介装置認証応答として接続仲介装置認証装置30に送信する。接続仲介装置認証装置30は、仲介装置証明情報の検証結果を接続仲介装置認証結果として接続仲介装置20に送信する。接続仲介装置20は、接続仲介装置認証結果を端末装置10へ転送する。

(もっと読む)

通信装置

【課題】親展受信の秘匿性を確保するとともに、親展送信の相手側の受取人の情報を容易に得ることができる通信装置を提供する。

【解決手段】親展ファクスを受信すると、サブアドレス、パスワードが一致している親展ボックスに受信した画像データを蓄積する(ステップ101〜108)。次に、指紋認証要請画面を表示し、指紋検出部が指紋を検出すると、受信した親展ボックスに対応したパスIDが付与された指紋データを読みだし、検出した指紋データと比較することにより、指紋認証を実行する(ステップ110〜113)。そして、指紋認証に成功した場合、親展ボックスに蓄積された画像データを読み出してプリント処理するとともに、指紋認証者情報、すなわち、指紋認証を行った人物の氏名及び受信原稿のデータを含むテキストデータを作成して画像データに変換し、親展ファクスの送信元に送信する(ステップ114、115)。

(もっと読む)

ネットワークシステム、デバイス機能制限方法、及びコンピュータプログラム

【課題】管理対象となるユーザの数やデバイスの数が増加しても、デバイスの利用をユーザに制限させるための情報を容易に設定することができるようにする。

【解決手段】認証VLANで運用することにより、ネットワーク201を複数のVLAN206、207にグループ分けする。そして、グループ分けしたVLAN206、207単位で、そのVLAN206、207にアクセス可能なユーザが使用可能な機能の制限に関する情報(ACL107)を設定するようにした。これにより、VLAN206、207にアクセス可能なユーザのみについて、デバイス211〜213、221〜223(MFP104)の機能の制限に関する設定を行えばよいことになる。

(もっと読む)

計測データ保管システム

【課題】 計測データを人手を介して自主管理していたので、データの正当性をチェックすることが困難であった。また、データを安全に管理するためには多くの管理工数をかけなければならなかったという課題を解決する。

【解決手段】 計測装置、計測を実行して得られたデータを保存する遠隔計測用サーバ、この遠隔計測用サーバにアクセスするためのブラウザ端末をネットワークに接続し、ブラウザ端末によって遠隔計測用サーバにアクセスして、選択した計測シナリオに基づいて計測を実行し、得られたデータを参照するようにした。また、登録情報によって遠隔計測用サーバにアクセスする利用者をチェックするようにした。遠隔地から計測を実行でき、かつ計測およびデータの保管を集中的に管理することができるので、操作ミスなどによるデータの改ざん、消失を防止でき、かつ管理工数を大幅に低減することができる。

(もっと読む)

情報処理システム

【課題】携帯型記憶装置内の情報の漏洩/改竄や携帯型記憶装置の不正な利用を確実に防止し、第三者の成りすましによる不正なネットワーク接続を確実に防止する。

【解決手段】携帯型記憶装置120を情報処理端末110に接続し、携帯型記憶装置120内の情報を用いた処理を情報処理端末110で実行する際、認証サーバ130において携帯型記憶装置120についての個人認証,装置認証,ソフトウエア認証,第二次個人認証という四重の認証を行ない、携帯型記憶装置120およびその利用者の正当性が認証されると、情報処理端末110の処理部による処理状態を、内部処理状態から、各種のソフトウエアおよびデータを携帯型記憶装置120上で用いながら処理を行なう外部処理状態に切り換える。この際、認証用携帯端末装置が、充電されうる二次電池を備え、二次電池を電源として、情報処理端末に接続される直前の利用者の生体データ値を取得する。

(もっと読む)

通信処理方法及びコンピュータ・システム

【課題】ユーザ又はユーザ端末に認証情報を安全確実に配布する。

【解決手段】本方法は、所定の認証情報を用いた認証をアクセス先に対してネットワークを介して要求する工程と、アクセス先から認証失敗が通知された場合、自己の正当性を示すためのデータを送信することによって、現在有効な認証情報を認証情報管理部からネットワークを介して取得する工程と、取得された現在有効な認証情報を用いた認証をアクセス先に対してネットワークを介して要求する工程とを含む。このように認証に失敗することを前提にして、認証情報管理部に対して自己の正当性を示すためのデータを提示させることによって現在有効な認証情報を例えば暗号化して配布するようにすれば、安全且つ簡易に更新後の認証情報を配布することができるようになる。

(もっと読む)

履歴管理装置

【課題】印刷装置などの複数の装置の履歴を収集する際、通信トラフィックを抑制できる履歴管理装置を提供する。

【解決手段】本履歴管理装置であるサーバは、ユーザから集計対象グループを含む集計要求を受け付けると(S521)、当該グループに対応する印刷装置であるMFPを所定のグループデータから抽出し(S522)抽出された各MFPにログ要求を送信する(S523)。各MFPは動作履歴であるログを作成し(S502)、上記要求を受け付けると(S503,S504)作成されたログから送信対象項目を抽出して(S505)送信する(S506)。サーバは各MFPからログを受け取り(S524)集計する(S525)。このように収集すべき履歴の項目や収集対象のMFPが限定されるので、収集される履歴のデータ量を削減することができ、トラフィックを抑制できる。

(もっと読む)

ボット検出装置、ボット検出方法、およびプログラム

【課題】ボットに感染している可能性の高いコンピュータを確実に検出することができる通信システムを提供する。

【解決手段】本発明の通信システム10は、外部ネットワーク12から内部ネットワーク12へ同時期に流入した通信データであって、同一の送信元から複数のコンピュータ15へ送信された通信データを仮の指令通信情報として保持し、保持した仮の指令通信情報の宛先となっているコンピュータ15の中で、内部ネットワーク14から外部ネットワーク12へ同時期に通信データを送信したコンピュータ15をボットに感染している可能性の高いコンピュータと判定する。

(もっと読む)

セキュリティ面で安全な通信をドキュメント処理装置から行うシステムおよび方法

【課題】セキュリティ面で安全な通信をドキュメント処理装置から行うシステムおよび方法を提供する。

【解決手段】ドキュメント処理装置は、まずユーザ識別情報を受け取り、認証されると公開鍵と秘密鍵のペアが生成される。また、ユーザの処理操作を、ドキュメント処理装置によって提供される機能のうち所定の機能に限定する、操作制限付き証明書を生成する。証明書は記憶され、秘密鍵は受け取った識別データを用いて暗号化される。次に、所定の処理操作がドキュメント処理装置によって実行され、電子データが生成される。生成された電子データは秘密鍵を用いてディジタル署名され、電子メールメッセージとして指定された受け取り宛に送信される。

(もっと読む)

役割ベースのアクセス制御ポリシーの資源許可ポリシーへの変換

ACLベースのアプリケーションなどの資源許可ポリシー(RAP)に対するRBAC「役割」を管理する役割ベースのオーサリングモデルの変換が提供される。汎用RBACシステムが定義され、その汎用RBACシステムから他の許可実施機構へのマッピングにより、RBAC「役割」の、資源マネージャ、例えばファイルシステム資源マネージャによって管理される資源に適用された資源許可ポリシーへの変換が可能となる。記憶機構およびオブジェクトモデルとしてWindows Authorization Managerを使用して、RBACシステムから変換されたオブジェクトタイプおよび関係を管理する実装が説明される。 (もっと読む)

お弁当管理システム及びお弁当管理方法

【課題】精算処理業務の負担を軽減することができ、しかも精算処理ミスを確実に防止することができるようにする。

【解決手段】イントラネットである社内LAN50に接続される注文管理サーバ10により、ユーザ端末40からの社内LAN50を介したアクセスに応じて少なくともお弁当の注文に関する画面がアクセスのあったユーザ端末40に表示されるとともに、管理者端末20からの社内LAN50を介したアクセスに応じて少なくともお弁当の注文及び精算に関わる各種の帳票出力画面がアクセスのあった管理者端末20に表示されるようにした。そして、たとえば社内での社員の弁当代の月極精算を給与天引で行うとき、各種の帳票出力画面のうち、精算に関わる画面の内容を基に行うことができる。

(もっと読む)

241 - 260 / 355

[ Back to top ]