Fターム[5J104AA16]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 機密保護用情報の管理 (6,709)

Fターム[5J104AA16]に分類される特許

1,921 - 1,940 / 6,709

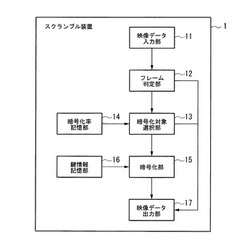

スクランブル装置、スクランブル方法及びプログラム

【課題】スクランブル解除に伴うシステムリソースの消費を抑制するとともに、少なくとも一部の映像データのスクランブルを行う。

【解決手段】暗号化対象選択部13は、映像データのうち基準フレームの少なくとも一部を含む1つまたは複数のデータ部分を暗号化対象として選択し、暗号化部15は、暗号化対象選択手段が選択した部分に対して暗号化を行う。

(もっと読む)

情報処理装置及び方法、並びに情報処理システム

【課題】複数の装置の中から所望の装置を認証できるようにする。

【解決手段】認証要求側の送電装置にとって認証対象となる受電装置は、送電装置から認証開始コマンドを受信した場合、乱数を発生させ、その乱数に応じた待機時間を設定する(ステップS22乃至S24)。受電装置は、待機時間だけ待機して、固有の認識情報の一例である製造番号を受電装置に送信する(ステップS25,S28)。本発明は、例えば、電力伝送システムに適用できる。

(もっと読む)

認証システム及び認証方法

【課題】暗号演算式の不正解析を生じ難くすることができる認証システム及び認証方法を提供する。

【解決手段】1台の車両1に対し、イモビライザーシステムに準じた認証が可能な車両キー2を複数登録可能とする。そして、この車両1に、登録キーと暗号演算式F(x)とを関連付けたテーブル18を用意する。テーブル18は、例えば車両1に登録された登録キーがどの暗号演算式F(x)を使用するのかを定義付けるものである。チャレンジレスポンス認証の際には、認証に使用する暗号演算式F(x)を、車両1に登録された登録キーごとに変更する。

(もっと読む)

量子暗号通信データ処理方法及び量子暗号通信装置

【課題】ビット誤り率を抑制することにより、量子暗号通信の長距離化及び鍵生成速度の向上を可能にする方法及び装置を提供する。

【解決手段】送信器と受信器間における量子暗号通信データ処理方法は、(a)送信器から伝送されたシグナル光から復号化ビットを測定するステップと、(b)所定のパラメータに従って生成されたグループのうちいずれのグループに前記復号化ビットが属するのかを求めるステップと、(c)同一のグループに属する復号化ビット値の情報を含む集合を求めるステップと、(d)前記集合を二つに分割して一方の集合の内のビット値を含む部分集合を前記送信器へ伝送するステップと、(e)受信器から伝送されたビット値を含む部分集合と送信器自身が当初伝送したビット値を比較してビット誤り率を計算し、鍵蒸留処理を行うビット値集合を選択して該ビット値集合を受信器へ伝送するステップと、を含む。

(もっと読む)

情報機器

【課題】ユーザ認証情報の妥当性を確保する。

【解決手段】PLC200は、保護資産機器300の保護資産へのアクセス要求に対する認証処理を行うためのユーザ認証情報を保持する。保護資産機器300は正規ユーザが示される正規ユーザ認証情報のハッシュ値である妥当性確認情報を保持する。PLC200のユーザ認証情報は不正に書き換えられる可能性がある。このため、保護資産機器300は、PLC200が電源ONにより起動する度に乱数をPLC200に送信し、PLC200のユーザ認証情報のハッシュ値である妥当性確認情報に乱数を適用して妥当性確認情報のハッシュ値を生成させ、また、保護資産機器300が保持している妥当性確認情報に乱数を適用して妥当性確認情報のハッシュ値を生成し、PLC200の妥当性確認情報のハッシュ値と比較して、PLC200のユーザ認証情報が正規ユーザ認証情報に一致しているかの判定を行う。

(もっと読む)

認証情報管理プログラム、認証情報管理装置、認証方法

【課題】 ユーザ認証の強度を向上させることができる認証情報管理プログラム、認証情報管理装置、認証方法を提供する。

【解決手段】 第1認証情報と、第2認証情報とが対応付けられた情報である対応情報における第1認証情報を変更する変更ステップと、変更ステップにより変更された第1認証情報を認証装置へ通知する通知ステップと、被認証装置からの第2認証情報による認証要求に対して、認証要求における第2認証情報と、対応情報における第2認証情報とが一致するかどうかを判断する認証ステップと、認証ステップにより認証要求における第2認証情報と、対応情報における第2認証情報とが一致すると判断された場合、被認証装置からの第1認証情報の要求に対して、記憶部から読み出した第2認証情報と対応付けられている第1認証情報を応答として返す応答ステップとを認証情報管理装置に実行させる。

(もっと読む)

情報通信端末

【課題】不特定多数が利用する通信端末との無線接続設定情報のセキュリティ確保。

【解決手段】情報通信端末であるデジタルカメラ100の無線通信自動設定部121Bは、格納部121Aに格納した所定の通信端末であるキオスク端末200に無線接続するための無線接続設定情報に基づいて上記キオスク端末200と無線接続を確立し、更新部121Dは、上記キオスク端末200との接続状態、上記キオスク端末200に通信接続された他端末との接続状態、上記キオスク端末200が提供するサービスとの接続状態、上記キオスク端末200に通信接続された他端末が提供するサービスとの接続状態、及び/又は上記サービスの利用状況、が所定条件と合致するか否かを検出する検出部121Cの検出結果に基づいて、上記格納部121Aに格納された無線接続設定情報の一部、又は全部を、無効化、消去、又は更新する。

(もっと読む)

データ管理システム、端末コンピュータ、管理コンピュータ、データ管理方法及びそのプログラム

【課題】所定の権限でのみアクセス可能なデータを、所定の権限を有さない利用者によって、安全に収集させ、更新させることを可能とするデータ管理システム、端末コンピュータ、管理コンピュータ、データ管理方法及びそのプログラムを提供すること

【解決手段】本発明にかかるデータ管理システムは、アクセス制限データのアクセスが可能な所定の権限で動作し、アクセス制限データ53を取得して暗号化した暗号化情報7を生成するよう端末コンピュータ5を動作させるデータアクセスプログラム52と、利用者の権限で動作し、暗号化情報7を取得するよう端末コンピュータ5を動作させるユーザインタフェースプログラム51を有する端末コンピュータ5と、所定の権限で動作し、暗号化情報7を復号化して生成したアクセス制限データ53を管理コンピュータ6に格納するよう管理コンピュータ6を動作させるデータ回収プログラム61を有する管理コンピュータ6を含む。

(もっと読む)

暗号システム、鍵生成装置、暗号化装置、復号化装置及び暗号処理方法

【課題】 標準計算機モデル上でIND−CCA安全であり、また、マルチユーザ環境においてもセキュリティ・リダクションを損なわない公開鍵暗号方法を提供すること。

【解決手段】 暗号の安全性を、Diffie−Hellman決定問題の困難性と、特定の条件を満たす関数族の安全性に帰着するように、設計された公開鍵及び秘密鍵を鍵生成装置110で作成し、暗号化装置130では、鍵生成装置110で作成された公開鍵を用いてメッセージ文から暗号文を生成する。そして、復号化装置150では、暗号化装置130で生成された暗号文を、鍵生成装置110で作成された秘密鍵を用いて復号する。

(もっと読む)

情報処理装置、情報処理方法

【課題】 より容易にソフトウェアの不正使用を防止する為の技術を提供すること。

【解決手段】 暗号化ライセンス情報生成部5は、ハードウェアキー2からハードウェア固有キー3を読み出し、ハードウェア固有キー3を用いてライセンス情報4を暗号化することで、ライセンス情報4とは別個の暗号化ライセンス情報6を生成する。そして暗号化ライセンス情報生成部5は、暗号化ライセンス情報6をハードウェアキー2に格納する。ライセンス情報適用部8は、ライセンス情報4を用いてソフトウェアの使用制限を行う。暗号化ライセンス情報生成部5は、ハードウェアキー2が情報処理装置1から取り外されたことを検知すると、HDD34からライセンス情報4を削除する、もしくは、ライセンス情報4を無効化ライセンス情報に置き換える。

(もっと読む)

携帯端末を用いた機密データ表示及び読取システム

【課題】 高いセキュリティーで機密データを受け渡せる携帯端末を用いた機密データ表示及び読取システムを提供する。

【解決手段】 携帯電話10と二次元コード読取装置20とが暗号化キー1−1を共有している。ここで、暗号の二重化に用いる暗号化キー2は、携帯電話10のみが備えている。携帯端末10は、固有の暗号化キー2でクレジットカードの番号を暗号化した機密データと、二次元コード読取装置と共有する暗号化キー1−1で暗号化キー2を暗号化した暗号化キーデータ(データ1)とを、複数個の非公開領域中の所定部位にそれぞれ配置した二次元コードを生成して表示部19に表示する。二次元コード読取装置は、読み取った二次元コードから、暗号化キーデータを暗号化キー1−1でデコードして暗号化キー2を生成し、該暗号化キー2を用いてクレジットカードの番号をデコードする。

(もっと読む)

認証装置、サーバシステム、複数セル間のサーバ認証方法、認証プログラム

【課題】複数のセルボックスのそれぞれに実装された1以上のBMCボードで動作するサーバシステムにおいて、システムマネージメントソフトウエア、或いはクライアント端末からのアクセスに対してシングルサインオンを実現する。

【解決手段】セルボックス10に実装されたベースボードマネージメントコントローラ110、120で動作する1以上のWebサーバ112からなるサーバシステム1の認証装置であって、認証情報が保持される記憶部70と、被認証クライアントまたは被認証アカウントの認証結果を記憶部70に保持し、Webサーバ間で認証情報の同期化を行い、Webサーバ間のハイパーリンクアクセスで認証をスキップする認証管理部140と、を含む。

(もっと読む)

送信装置、送信方法、受信装置、受信方法、記録媒体および通信システム

【課題】コンテンツの利用を制限することができるようにする。

【解決手段】ソース1は、シンク2−1よりコンテンツの送信要求を受けた場合、認証処理を行う。そして、認証に成功した場合、ソース1は、コンテンツにかけた暗号を解くのに必要な鍵情報をシンク2−1に送信する。シンク2−1は、鍵情報を受信し、それを使ってコンテンツにかけられた暗号を解くことにより、暗号化されたコンテンツを復号することができる。本発明は、例えば、コンテンツを送信する送信装置と、送信装置からのコンテンツを受信する受信装置により構成される通信システムに適用できる。

(もっと読む)

サービス提供装置、サービス提供方法、生体情報認証サーバ、生体情報認証方法、プログラムおよびサービス提供システム

【課題】認証処理を実行するサーバに負担をかけることなく、より短時間で認証処理を行うことが可能な、サービス提供装置、サービス提供方法、生体情報認証サーバ、生体情報認証方法、プログラムおよびサービス提供システムを提供すること。

【解決手段】本発明に係るサービス提供装置は、生体撮像データから生体情報を抽出する生体情報抽出部と、生体情報抽出部により抽出された生体情報と、生体情報の認証の際に、予め登録された登録生体情報を生体情報と照合する順序に関する情報である照合順序情報と、を生体認証サーバに伝送し、抽出された生体情報の認証を要請する認証要請部と、生体情報の認証結果に応じて、ユーザに所定のサービスを提供するサービス提供部と、を備える。

(もっと読む)

認証装置、認証プログラム、認証システム、パスワード生成装置、携帯型セキュリティデバイス、およびパスワード生成プログラム

【課題】セキュリティ強度の低下を抑止する認証装置を提供すること。

【解決手段】認証処理の連続失敗回数が所定の閾値より大きいか否かを判断する判断部104と、連続失敗回数が閾値より大きい場合に、生成カウンタを更新するための更新カウンタを生成し、更新カウンタを暗号化したチャレンジ値を生成するチャレンジ生成部105と、チャレンジ値を端末装置に送信し、チャレンジ値に対応する応答として端末装置40から送信された応答パスワードを受信する送受信部101と、更新カウンタから照合用パスワードを生成するパスワード生成部102と、照合用パスワードと応答パスワードとを照合するパスワード認証部103と、照合用パスワードと応答パスワードとが一致する場合に、更新カウンタでカウンタ記憶部121の生成カウンタを更新するカウンタ更新部106と、を備えた。

(もっと読む)

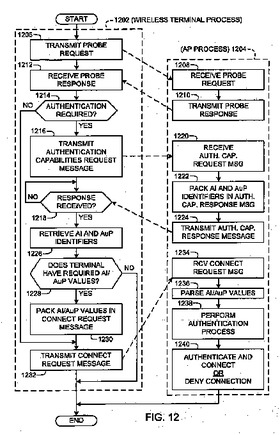

ワイヤレスネットワーク環境内で認証情報を発見するための方法および装置

ワイヤレスネットワーク環境内で認証情報を発見するための方法および装置例を開示する。開示された方法例は、ネットワークアクセスポイントへ要求を伝送することを伴い、要求は、認証情報を示す識別子を要求する。認証情報は、ワイヤレスターミナルから必要とされる認証値を示す。要求に対する応答は、ネットワークアクセスポイントから受信される。認証情報は、応答から回収される。一実施形態において、認証値は、ネットワークアクセスポイントに通信可能に結合された加入サービスプロバイダネットワークへのアクセスを可能にするように、加入サービスプロバイダによって選択される。  (もっと読む)

(もっと読む)

改ざん検出用電子透かしの埋め込み方法及び装置、並びにプログラム、電子透かしを用いた改ざん検出及び装置、並びにプログラム。

【課題】画質劣化を抑えつつ改ざんを検出する技術を提供する。

【解決手段】撮影画像に通常のJPEG符号化のDCT係数の量子化までを施す(S22〜S25)。電子透かしデータのbit数を冗長化した誤り検出符号化とし(S27)、誤り検出符号化データを暗号化する(S28)。DCTブロックを暗号化済み符合データのbit数と同一個数のグループに分割する(S29)。各DCTブロック内の量子化係数を変調させて暗号化済み符合データを埋め込む(S30)。通常のJPEG符号化のエントロピー圧縮・JFIF形式への整形を行う(S31.S32)。

(もっと読む)

ICカード本人認証システム、ICカード本人認証方法およびICカード本人認証プログラム

【課題】ICカードによる本人認証をパソコンを用いることなく実施可能なICカード本人認証方法を提供する。

【解決手段】サーバのサービスを利用する際、ICカード・リーダを備えた電話端末にICカードを装着して、ICカードに記録された個人識別情報をICカード・リーダで読み取り(シーケンスSeq2)、サービスの利用に必要な個人識別情報を音声情報またはIPパケットに変換してサーバへ送信し(シーケンスSeq5)、ICカードと電話端末との間の本人認証を行う際の情報のやり取りはISO7816−4規格のAPDUプロトコルに準拠のコマンド・レスポンスを用い、かつ、電話網またはIP網を介した電話端末とサーバとの間は、コマンド、レスポンスそれぞれの送信の旨を示す所定の音声信号またはIPパケットを先行して送信した後、コマンド、レスポンスそれぞれを音声情報またはIPパケットに変換して送信する(シーケンスSeq7〜11)。

(もっと読む)

鍵生成装置、鍵生成方法及び鍵生成プログラム

【課題】安全性・信頼性の高いデジタル署名を生成することができ、しかも少ない計算量で実現可能な公開鍵暗号に基づくデジタル署名システムを提供する。

【解決手段】有限体Fq上定義された3次元多様体A(x,y,s,t)(公開鍵)と該A内の曲面のうちxとy座標がパラメータsとtの関数で表されたセクション(秘密鍵)の生成のため、2変数多項式λx(s,t)を生成し、λxで割り切れる2変数多項式λy(s,t)を生成し、ux(s,t)−vx(s,t)をλxとする2変数多項式uxとvxを生成し、uy(s,t)−vy(s,t)をλyとする2変数多項式uyとvyを生成し、uxをx座標、uyをy座標とするセクションD1:(ux(s,t),uy(s,t),s,t)と、vxをx座標、vyをy座標とするセクションD2:(vx(s,t),vy(s,t),s,t)を生成し、セクションD1とD2を含む上記Aの多項式を生成する。

(もっと読む)

ID有効性管理装置及び通信装置及びID有効性管理方法及びデータ処理方法及びプログラム

【課題】IDベース暗号方式において、秘密鍵危殆化が生じた場合にもデータの漏洩を完全に防止する。

【解決手段】暗号メール送受信装置A500は、暗号メール送受信装置B600への暗号メールの送信に先立ち、暗号メール送受信装置B600の利用者のIDの有効性をオンラインIDステータスサーバ装置200に問合せ、オンラインIDステータスサーバ装置200は、鍵生成サーバ装置100にアクセスして、問合せ対象のIDが有効であるか否かを判定する。鍵生成サーバ装置100は、各利用者のID状態を管理している。オンラインIDステータスサーバ装置200は判定結果を応答し、暗号メール送受信装置A500は、暗号メール送受信装置B600の利用者のIDが有効であれば、当該IDを公開鍵として暗号化を行い、暗号メールを送信する。IDが有効でない場合は、情報漏洩の恐れがあるので、当該IDを用いた暗号化は行わない。

(もっと読む)

1,921 - 1,940 / 6,709

[ Back to top ]