Fターム[5J104AA32]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 暗号器の制御 (2,968)

Fターム[5J104AA32]の下位に属するFターム

暗号化・非暗号化の切り換え制御 (141)

暗号鍵の変更 (535)

Fターム[5J104AA32]に分類される特許

301 - 320 / 2,292

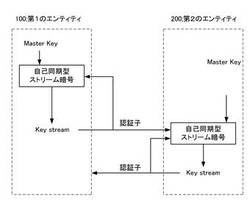

認証システム、認証方法およびプログラム

【課題】同期ずれ攻撃にあったとしても、一定期間正しい認証子を受信することで同期ずれが自動回復する。

【解決手段】第1のエンティティ(ENT)は、第2のENTに対して認証要求を送信する。第2のENTは、自己同期型ストリーム暗号を用いて鍵系列を生成し、生成した鍵系列を第1のENTに送付する。第1のENTは、自己同期型ストリーム暗号を用いて鍵系列を生成し、受信した鍵系列と生成した鍵系列とが一致するか否かを確認し、自己同期型ストリーム暗号を用いて鍵系列を生成し、生成した鍵系列を第2のENTに送付する。第2のENTは、自己同期型ストリーム暗号を用いて鍵系列を生成し、受信した鍵系列と生成した鍵系列とが一致するか否かを確認して認証処理を行い、認証が失敗した場合に、認証処理を認証が成功するまで最大L回繰り返す。

(もっと読む)

秘話通信方法、秘話通信システム、及び通信機

【課題】 より強固に暗号化された秘話通信を行うことができる秘話通信方法、秘話通信システム、及び通信機を提供する。

【解決手段】 本発明の秘話通信方法は、送信機及び受信機が、対角行列Y及びZの次数Nと、次数Nの対角行列MのN個の対角成分Mnnとを含むパラメータ群からなる暗号化キーを共有する共有ステップと、送信機側において、前記暗号化キーを用いて下記微分方程式を演算し、カオス信号を生成するカオス信号生成ステップと、前記カオス信号を用いて前記通信情報を含んだ暗号化信号を生成する暗号化ステップと、前記受信機側において、受信した前記暗号化信号と、前記暗号化キーとを用いて下記微分方程式を演算し、前記カオス信号とカオス同期した同期信号を生成する同期信号生成ステップと、前記通信情報を復号化する復号化ステップとを備えている。

(もっと読む)

データ中継装置及び暗号化通信方法

【課題】主処理手段の処理負荷を低減する。

【解決手段】CPU11はIKEv2メッセージを暗号化するための暗号化鍵,IKEv2メッセージのハッシュ値を演算するためのハッシュ鍵,送信元のIPアドレス/ポート番号,送信先のIPアドレス/ポート番号,送信元と送信先との間に確立された鍵交換用のトンネルIKE_SAに付与されているSPI,及びIKEv2メッセージに含めるメッセージIDの初期値をコプロセッサ12に登録する。コプロセッサ12は、IKEv2メッセージを送信する度毎に登録されたメッセージIDを増数し、登録されたハッシュ鍵を用いてIKEv2メッセージのハッシュ値を生成し、メッセージID,ハッシュ値,及びSPIを少なくとも含むIKEv2メッセージを作成し、作成されたIKEv2メッセージを暗号化し、暗号化されたIKEv2メッセージを登録された送信先に送信する。

(もっと読む)

情報処理プログラム及び情報処理装置

【課題】情報に施された電子署名に対する検証を行う場合にあって、次回の検証に用いるための、電子署名に対する検証の結果を記憶装置に記憶させるようにした情報処理プログラムを提供する。

【解決手段】情報処理プログラムは、コンピュータに、情報に施された電子署名に対する検証を行わせる指示を受け付け、電子署名に対応する電子証明書に基づき電子署名に対する検証を行い、改竄がないと判断された場合は、情報と、情報に施された電子署名と、電子署名に対応する電子証明書の有効期限を表す有効期限情報と、の組み合わせに対してハッシュ値を算出し、ハッシュ値に対してタイムスタンプを付与し、検証を行った電子署名を施した情報、電子署名、タイムスタンプが付与されたハッシュ値及び有効期限情報を対応させて記憶装置に出力し、改竄がないと判断された場合は、情報に改竄がないことを示す情報を出力する機能を実現させる。

(もっと読む)

デジタル放送送信装置およびデジタル放送受信装置

【課題】アクセス制御プログラムを、データカルーセルによって配信することが可能なデジタル放送送信装置を提供する。

【解決手段】デジタル放送送信装置1は、マスタ秘密鍵でアクセス制御プログラムを暗号化し、データカルーセルのデータ形式の配信データを生成する配信データ生成手段13と、配信データをスクランブル鍵で暗号化して、暗号化配信データを生成する配信データスクランブル手段14と、伝送路保護鍵でスクランブル鍵を暗号化して共通情報を生成する共通情報生成手段15と、マスタ鍵で伝送路保護鍵を暗号化して個別情報を生成する個別情報生成手段16と、データカルーセルによりアクセス制御プログラムを送信する旨を示す識別子を含んだダウンロードテーブルを生成するダウンロードテーブル生成手段17と、これらの生成した情報を多重化する多重化手段19と、を備えることを特徴とする。

(もっと読む)

画像処理装置、電子証明書設定方法及び電子証明書設定プログラム

【課題】電子証明書の設定を容易に行うことができる画像処理装置、電子証明書設定方法及び電子証明書設定プログラムを提供することを課題とする。

【解決手段】電子証明書が設定される画像処理装置1であって、設定依頼のあった電子証明書から用途を解析する解析手段14と、電子証明書の用途と電子証明書の識別子とを対応付けてテーブルで管理する第1管理手段16と、電子証明書のデータを電子証明書の識別子と対応付けて保存する保存手段633と、サーバと通信を行うクライアント手段18の用途を確認し、用途と対応する電子証明書の識別子をテーブルから読み出す第2管理手段20と、保存手段633から読み出した電子証明書の識別子に対応する電子証明書のデータを用いてサーバと暗号通信を行うクライアント手段18とを有することにより上記課題を解決する。

(もっと読む)

無線通信機器とサーバとの間でのデータの安全なトランザクションのためのシステムおよび方法

【課題】ECC(楕円曲線暗号)方式およびSKE(対称鍵暗号)方式に基づく(適当な置換を用いる)拡張認証プロトコル(EAP)群のためのシステムおよび方法を提供する。

【解決手段】EAP方式において、ECCアルゴリズムおよびSKEアルゴリズムを用いる。このECCおよびSKEに基づくEAPでは、無線通信機器とサーバとの間で交換される証明書はない。通信の際には、リプレイ攻撃を回避するため、無線通信機器側とサーバ側との間で置換法(素数p=2mod3を法として、乱数を3乗する)が用いられる。定義される置換:r→r3=r3modp(但しp=2mod3)は全単射写像である。

(もっと読む)

情報共有システム、装置、方法及びプログラム

【課題】マスタ秘密鍵z及び情報共有装置UAの短期秘密鍵yAが漏洩しても安全性を確保可能な情報共有技術を提供する。

【解決手段】情報共有装置UAの共有値計算部22は、共有値σi=e(Zci,1sA+ci,2yA,QBci,3YBci,4)を計算する処理をi=1,…,nのそれぞれについて行い、共有値σ’j=YBc’j,1sA+c’j,2yAを計算する処理をj=1,…,n’のそれぞれについて行う。情報共有装置UBの共有値計算部32は、共有値σi=e(PAci,1YAci,2,DBci,3Zci,4yB)を計算する処理をi=1,…,nのそれぞれについて行い、共有値σ’j=e(PAc’j,1,YAc’j,2)yBを計算する処理をj=1,…,n’のそれぞれについて行う。

(もっと読む)

カスタム静的ディフィ−ヘルマン(Diffie−Hellman)群

【課題】敵対者による能動攻撃を阻止する静的ディフィ−ヘルマン(Diffie-Hellman)鍵共有プロトコルに対する群を選択する方法を提供すること。

【解決手段】mod p群において、偶数hが約(9/16)(log2n)2の値として選択され、値rとnは、rとnに対するふるいと素数性テストを使用して判定され、値tが、pが素数の場合に、p=tn+1を計算するために見出される。二進数体上で定義された楕円曲線群において、任意の曲線が選択され、曲線上の点の数がカウントされ、この数が、nが素数の場合の2nの値であるかが調べられ、n−1が好ましい基準に適合するかが調べられる。位数qの素数体上で定義された楕円曲線群において、nが素数であり、n−1が好ましい基準に適合する場合のn=hr+1の値が計算され、虚数乗法がnに適用されて値qと、q上で定義され、位数nを有する楕円曲線Eが生成される。

(もっと読む)

本人性証明システム、検証装置、本人性証明方法

【課題】所有物を用いない認証において本人性の第三者への証明力を高める。

【解決手段】本発明の本人性証明システムは、第1公開鍵を公開する認証装置と第2公開鍵を公開する協調装置を有し、被認証装置の本人性を証明する。認証装置は、第1鍵生成部、第1暗号文確認部、認証記録部を備える。協調装置は、第2鍵生成部と第2暗号文確認部を備える。第1暗号文確認部と第2暗号文確認部は、被認証装置が第1公開鍵y1と第2公開鍵y2を用いて秘密情報Wを暗号化した第1暗号文Cの秘密情報Wと、被認証装置が第1公開鍵y1と第2公開鍵y2を用いて秘密情報W’と付随情報Aを基に生成された第2暗号文C’の秘密情報W’とが、等しいこともしくは所定の距離以内であることを、協調して秘密情報Wと秘密情報W’を知ることなく確認する。

(もっと読む)

Rijndael型192bitブロック暗号化装置、方法、及びそのプログラム

【課題】Rijndael型192bitブロック暗号の演算の過程でより多くのbyteに丸め差分を持たせることができ、かつ、従来と同じ暗号化処理能力を持つRijndael型192bitブロック暗号化装置を提供する。

【解決手段】ラウンドごとのRoundKeyが予め記憶されたRoundKey記憶部と、入力された192bitの平文に、ByteSub、ShiftRow、MixColumn、AddRoundKeyの4つの演算を1ラウンドとするラウンド関数を、ラウンドごとにRoundKey記憶部から読み出したRoundKeyを用いて、複数ラウンド繰り返し適用するRijndael型192bitブロック暗号化アルゴリズムにより暗号文を生成する暗号文生成部と、 を備え、前記ShiftRow演算のShiftRowパラメータ(s0,s1,s2,s3)は、(0,1,3,4)である。

(もっと読む)

デジタル署名と公開鍵の促進された検証

【課題】有限体における群演算結合の促進された計算法を提供すること。

【解決手段】有限体における群演算結合の促進された計算法が、オペランドの少なくとも1つが、相対的に小さなビット長を有するように調整することにより提供される。楕円曲線群においては、点Rを表現する値が、2つの別の点uGとvQの合計に対応するかという検証は、縮小ビット長の整数w、zを、v=w/zとなるように導出することにより行われる。検証の相等性R=uG+vQは、縮小ビット長のzとwを使用して、−zR+(uz mod n)G+wQ=Oとして計算される。これはデジタル署名検証において有利であり、検証数の拡大が達成される。

(もっと読む)

ハッシュ値演算装置、ハッシュ値演算方法及びハッシュ値演算プログラム

【課題】少ない数の関数を用いつつ、安全性の高いハッシュ関数を構成することを目的とする。

【解決手段】ハッシュ値演算装置10は、3つの異なる非圧縮な内部関数f1,f2,f3を用いて、擬似ランダムオラクルの性質を満たすハッシュ関数を実現する。なお、ハッシュ値演算装置10が実現するハッシュ関数が擬似ランダムオラクルの性質を満たすのは、用いる3つの非圧縮な内部関数f1,f2,f3が、それぞれランダムオラクルの性質を満たす場合である。

(もっと読む)

ディジタル信号処理装置

【課題】

ディジタル信号バスでコンテンツを送受信すれば、品質の劣化が無いために著作権の保

護が問題となり、認証処理が必要になる。しかし、認証処理は処理量が多く処理に時間が

かかる為、従来のアナログ接続のような操作性を実現することと、ユーザーが意識するこ

となくコンテンツの著作権を保護することが課題となる。

【解決手段】

上記課題は、電源投入時や、ディジタル信号バスに接続されたとき、ディジタル信号バ

スと接続された入力端子を選択した時に、ディジタル信号バスに接続された機器間で、著

作権管理のための認証処理を行うこと、

また、これらの機器間で暗号化の鍵を共有することによって実現できる。

(もっと読む)

スキャナ装置

【課題】 RAMの記憶容量が比較的に少ない場合でも、ハッシュ値を迅速に算出し得る技術を提供すること。

【解決手段】 多機能機は、1枚のスキャン対象物を表わす画像データを構成する複数個の部分画像データ112c,114c,116cを、RAM26内に順次生成する。また、多機能機は、各部分画像データ112c,114c,116cの高さ情報を、RAM26内に順次生成する。即ち、多機能機は、各部分JPEGデータ112,114,116を、RAM26内に順次生成する。多機能機は、各部分JPEGデータ112,114,116を順次用いて、最終ハッシュ値を算出するための算出処理を順次実行する。さらに、多機能機は、各部分JPEGデータ112,114,116を、USBメモリ内に順次書き込む。

(もっと読む)

処理装置及び処理方法

【課題】暗号化データが容易に復号化されないように解析が行なわれ難いプログラムなどを生成する処理装置を提供する。

【解決手段】データ取得部101で取得されたデータに対して、暗号化関数取得部102で取得された暗号化関数を、データ暗号化部103にて、適用して暗号化データを生成する。生成された暗号化データと、復号化関数取得部104で取得した復号化関数と、に基づいて、直接的には復号化関数を示す情報を含まない統合データを生成する。「直接的には復号化関数を示す情報を含まない」場合としては、例えば、復号化関数を暗号化して統合データに含ませる場合がある。

(もっと読む)

受信装置、受信方法、送受信ステム及び送受信方法

【課題】番組供給者の意向に応じた制御信号を伝送信号に挿入し、受信機からのデータ出力をスクランブルのままとするかデスクランブル後とするかを自動的に選択できるようにする。

【解決手段】送信側においては伝送信号に制御情報を挿入し、受信側においては、スクランブルを解除するデスクランブラと、デスクランブラからの出力される多重化信号をビデオとオーディオの符号化データに分離しソースデコーダに出力すると共に、制御情報を抽出しCPUへ出力するデマルチプレクサと、制御情報からスクランブルされたままの信号を出力するかデスクランブル後の信号を出力するかを決定する制御信号を解読し切り替え制御信号を出力するCPUと、切り替え制御信号に従い、デスクランブラの前段信号を出力するかデスクランブル後の信号を出力するかを切り替えるスイッチと、を備え、番組供給者の意向に応じた制御信号で自動的に切り替える。

(もっと読む)

情報処理装置および方法、プログラム、並びに、情報処理システム

【課題】より便利かつより安全にデータを保存する。

【解決手段】乱数発生部201は、自身が使用する暗号鍵である自暗号鍵、および、通信相手が使用する暗号鍵である他暗号鍵を生成し、第1通信制御部207は、生成された暗号鍵の全てを、第1の通信により通信相手に送信し、データ分割部202は、データを分割し、暗号化部203は、分割されたデータのうち、自身が保存すべきデータである自データを、自暗号鍵で暗号化し、第2通信制御部208は、分割されたデータのうち、通信相手が保存すべきデータである他データを、第2の通信により通信相手に送信し、NVRAM114は、暗号化部203によって暗号化された自データ、および他暗号鍵を記憶し、暗号化部203は、自データを暗号化した後、暗号化に使用した自暗号鍵を消去する。本発明は、例えば、携帯電話機から構成される通信システムに適用することができる。

(もっと読む)

暗号演算装置、記憶装置および暗号演算方法

【課題】高速に暗号演算を実施できる暗号演算装置を得ること。

【解決手段】暗号演算を行う入力データのデータ単位を第1のデータ単位とし、第2の鍵データと、前記第1のデータ単位より大きい第2のデータ単位ごとに定められたデータ情報と、に基づいて初期マスク値を生成する初期マスク値生成部と、前記初期マスク値に基づいて、前記第1のデータ単位ごとにマスク値を生成するマスク値更新部と、前記初期マスク値と、前記マスク値更新部が生成したマスク値と、を保持し、保持しているマスク値を出力するマスク値保持部と、第1のデータ単位の入力データと、第1の鍵データと、前記マスク値保持部から出力されたマスク値と、に基づいて前記第1のデータ単位の入力データを暗号化した暗号化データを生成するデータ暗号演算部と、を備える。

(もっと読む)

情報処理装置、および情報処理方法、並びにプログラム

【課題】メディア内に設定されたアクセス制限領域に対するデータ書き込みや読み取り制御を行う構成を提供する。

【解決手段】アクセス制限のなされたデータ記録領域である保護領域を有する記憶部と、保護領域に対するアクセス要求をアクセス要求装置から入力してアクセス可否の判定処理を行うデータ処理部を有する。データ処理部はアクセス要求装置から入力する装置証明書を検証し、装置証明書に記録されたアクセス制御情報に基づいて、保護領域に対するアクセス可否を判定する。例えば保護領域の各区分領域単位のアクセス制御情報に基づいて、保護領域の区分領域各々に対するデータの書き込み、読み取りの可否を判定する。

(もっと読む)

301 - 320 / 2,292

[ Back to top ]