Fターム[5J104AA32]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 暗号器の制御 (2,968)

Fターム[5J104AA32]の下位に属するFターム

暗号化・非暗号化の切り換え制御 (141)

暗号鍵の変更 (535)

Fターム[5J104AA32]に分類される特許

221 - 240 / 2,292

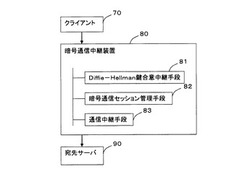

暗号通信中継システム、暗号通信中継方法および暗号通信中継用プログラム

【課題】暗号通信を中継する装置における暗号化及び復号の負荷を軽減しつつ、暗号通信が行われた場合の通信傍受を抑制できる暗号通信中継システムを提供する。

【解決手段】Diffie−Hellman鍵合意中継手段81は、クライアント70と宛先サーバ90との間の暗号通信に用いられる共通鍵を作成する処理であるDiffie−Hellman鍵合意で使用されるDiffie−Hellman公開値を中継する。暗号通信セッション管理手段82は、クライアント70から受信したハンドシェイク要求に含まれる宛先サーバ90の識別情報とクライアント70の識別情報とを通信情報記憶手段に記憶させる。通信中継手段83は、ハンドシェイク完了後の暗号通信で、通信情報記憶手段に記憶された識別情報により特定される両装置間の通信を、共通鍵を使用して暗号化された状態で中継する。

(もっと読む)

差分電力解析を妨害する命令マスクや他の手法を備えた暗号アーキテクチャ

【課題】タイムライン・アラインメントを利用するDPA攻撃を妨ぐ方法を実現する。

【解決手段】装置のDPA攻撃を防ぐ方法は、少なくとも1つのルックアップ・テーブル・アドレスを判定するのに必要な時間量をランダムに変更する工程と、少なくとも1つのルックアップ・テーブル107の1つのアクセスと別のルックアップ・テーブルの後のアクセスとの間で生じる時間量をランダムに変更する工程を挿入し、攻撃者が暗号化を解読するために実施しなくてはならない漏洩情報の時間的なアラインメントを実施不可能にする。

(もっと読む)

情報漏洩防止ストレージシステム

【課題】通常使用中にストレージ装置からHDDが抜き取られた場合、そのHDDの不正使用を防げない。

【解決手段】鍵生成処理103はHDD110がストレージ装置100に初めて接続されると秘密鍵と公開鍵から成る鍵ペアを生成し、鍵管理テーブル105はHDDのシリアル番号と秘密鍵を格納する。鍵管理テーブル116はストレージ装置から送信されてくる公開鍵を格納する。HDD認証処理102はHDDが接続されると秘密鍵を使用して実行され、ストレージ認証処理112は、HDD認証処理と協働し公開鍵を使用してHDDの接続認証を行なう。認証に成功すればHDDを動作させ、失敗ならダミーデータをストレージ装置へ転送すると共に磁気ディスク119に上書きする。

(もっと読む)

無線通信装置、周辺装置、無線通信接続方法、及び無線通信接続プログラム

【課題】適切な認証方式及び暗号化方式にて、無線通信装置を相手方装置に無線接続する。

【解決手段】セキュリティー判別部304は、Capability情報に基づき暗号化方式が「暗号あり」又は「暗号なし」のいずれであるかを判別し、相手方装置が送信した属性情報がRSN情報及びWPA情報のいずれかを保持しているか否かに基づき暗号化方式を「WEP」又は「その他」のいずれであるかを判別し、RSN情報及びWPA情報に含まれるAKMSuiteList情報に基づき認証方式を判別し、RSN情報及びWPA情報に含まれるPairwiseCipherSuiteList情報に基づき暗号化方式を判別し、いずれかの判別にて暗号化方式が「暗号なし」又は「WEP」と判別されたとき、認証方式を「Shared認証」と仮定して相手方装置と接続を試み、接続に成功したときは認証方式を「Shared認証」と判別し、接続に失敗したときは認証方式を「Open認証」と判別する。

(もっと読む)

記憶装置及びセキュアイレース方法

【課題】記憶装置に格納されたデータのセキュアイレースを確実に実行したことを証明できるセキュアイレース証明書を自己生成可能な新規な記憶装置の提供。

【解決手段】セキュアイレース証明書要求データを記憶装置に入力し、記憶装置がセキュアイレース証明書要求データを確認することにより、記憶装置に格納されたデータのセキュアイレースを確実に実行し、記憶装置自身が公開鍵暗号方式の秘密鍵を用いて生成した電子署名付きのセキュアイレース証明書を生成する。

(もっと読む)

電子署名用鍵管理装置、電子署名用鍵管理方法、電子署名用鍵管理プログラム

【課題】電子署名を付与する側でのデータの偽造、改ざんができなくなり、信頼性の高い検証が行えるようにする。

【解決手段】乱数生成部13で乱数を生成し、秘密鍵・公開鍵対生成部14で、この乱数を計算に用いて秘密鍵と公開鍵の対を生成し、電子署名部16で、生成した秘密鍵を使ってデジタルデータに電子署名を付与する。電子署名に使った秘密鍵は、秘密鍵破棄部18により、1回使用した後に、直ちに廃棄する。また、ユニークID・公開鍵対生成保存部15により、ユニークIDと公開鍵とを一対一に対応させて、公開鍵を管理する。これにより、たとえ電子署名の付与側であっても、電子署名に用いた秘密鍵を知ることができなくなる。

(もっと読む)

情報処理装置、情報処理システム、および情報処理方法

【課題】煩雑な操作を必要とせずに、秘密性を保持してデータ送信を可能とする情報処理装置を提供する。

【解決手段】PCでは、送信するファイルおよび送信先の指定を受付けると(S1,2)、管理サーバに記憶されるユーザ情報のうちから送信先のユーザのユーザ情報を取得する。ユーザ情報は、複数の項目ごとに情報が記憶されており、PCでは、そのうちの1以上の項目が送信するファイルの暗号化に用いる項目として選択され、その情報を用いて暗号化する(S5)。PCは、暗号化データを送信先に送信すると共に、暗号化に用いたデータ情報のうちの項目を該送信先に通知する。

(もっと読む)

Yuen暗号用光送信装置及び受信装置、Yuen暗号光送信方法及び受信方法、並びに暗号通信システム

【課題】既知平文攻撃に対する情報理論的安全性を確保し、正規通信者が長距離通信可能な光信号の構成法、暗号装置及び暗号システムを提供する。

【解決手段】本発明のYuen暗号通信装置は、伝送情報データをブロックに分割し、順序番号を付与して、電気雑音発生器の出力をデジタル化した信号によってブロックの順番をランダムに切り替えて、従来のYuen暗号光送信機の送信データ発生器に入力する、伝送情報データ系列ランダム化装置を付加することによって、既知の伝送情報データ系列(平文)と送信機から出力される光信号との関係をランダムにして、既知平文攻撃が可能な状況であっても強制的に暗号文単独攻撃の状況にすることを可能とし、既知平文攻撃に対する情報理論的安全性を実現する。

(もっと読む)

情報処理装置、および情報処理方法、並びにプログラム

【課題】不正流通コンテンツからその出所を検証可能とする構成を提供する。

【解決手段】コンテンツに異なる付加情報を記録した複数の付加情報記録コンテンツからセグメント単位でデータ選択を行ってクライアント提供コンテンツを生成する。クライアント単位で異なるセグメント列を選択し、クライアント情報とセグメント列情報を対応付けた管理情報を生成し、不正流通コンテンツのセグメント列に基づいてコンテンツ流通元のクライアントを特定する。また、セグメント単位でデータ抽出領域を設定し、該データ抽出領域のデータをダミーデータで置き換え、共通鍵で暗号化した暗号化メインコンテンツと、データ抽出領域のデータをコンテンツ配信先のクライアント固有の個別鍵で暗号化した暗号化サブコンテンツを生成してクライアントに提供する。

(もっと読む)

データ保護システム、ユーザ端末、及びサーバ

【課題】サーバがネットワークを介して提供するサービスを複数のユーザ端末が利用する状況においてデータを保護すること。

【解決手段】各ユーザ端末200は、固有の暗号・復号鍵が埋め込まれた暗号・復号器210を備え、サーバ100は、プロセッサ130とシステムバスとの間に、データを暗号化又は復号するための暗号・復号器110と、暗号・復号器110がデータを暗号化又は復号する際に参照するテーブルであって、各ユーザ端末200のために割り当てられた固有の暗号・復号鍵を格納する暗号・復号鍵テーブル160とを備える。

(もっと読む)

通信システム、並びに、通信装置及びプログラム

【課題】 メッセージ配信の順序によって、セキュリティ性を低下させない通信システムを提供する。

【解決手段】 メッセージ送信側の通信装置と1又は複数のメッセージ受信側の通信装置とを備える通信システムに関する。そして、メッセージ送信側の通信装置は、メッセージ認証鍵を用いて、送信用のメッセージに対する認証符号付きメッセージを生成し、各メッセージ受信側の通信装置に送信して到達を確認し、到達を確認できたメッセージ受信側の通信装置のそれぞれに認証鍵通知情報を送信することを特徴とする。また、メッセージ受信側の通信装置は、認証符号付きメッセージを保持して受信証明を行い、受信証明処理の後に受信した認証鍵通知情報からメッセージ認証鍵を抽出して取得し、メッセージ認証鍵を用いて認証符号付きメッセージを認証し、認証した認証符号付きメッセージを用いて受信したメッセージを認証することを特徴とする。

(もっと読む)

デジタルコンテンツの保護方法、復号方法、再生装置、記憶媒体、暗号装置

【課題】秘匿化の向上に有利なデジタルコンテンツの保護方法、復号方法、再生装置、記憶媒体、暗号装置を提供する。

【解決手段】実施形態によれば、デジタルコンテンツの保護方法は、暗号化されたコンテンツ(Protected Content)70と共に、少なくとも暗号化された保護プログラム鍵(Protected Program Key)67、保護コンテンツ鍵(Protected Content Keys(Ck0e,Ck1e,Ck2e,,,))69、およびコンテンツ再生装置毎またはコンテンツ再生装置群毎に少なくとも一部の要素が固有の固有オペレーションコード仕様に従って設計された個別命令コード((C1e,C2e,,,)を含む保護コード(Protected Code)68を配布する。

(もっと読む)

通信装置、テレビ受信装置、通信システム、テレビ受信システム及び登録方法

【課題】本発明は、通信装置に他の通信装置を容易に登録することが可能となる通信装置、テレビ受信装置、通信システム、テレビ受信システム及び登録方法を提供する。

【解決手段】リモコン装置2を収納可能にしてある収納部10を備えたテレビ受像機1において、収納部10に収納されたリモコン装置2との間で通信する有線通信部と、有線通信部により通信したリモコン装置2の識別情報を登録する記憶部と、記憶部により識別情報を登録したリモコン装置2との間で通信するRF通信部とを備える。

(もっと読む)

認証システム及び認証方法

【課題】複数のユーザによって共有可能なサービスを提供する場合であれ、当該サービスの利用権限を有するユーザを容易かつ的確に認証することのできる認証システム及び認証方法を提供する。

【解決手段】ライセンス管理サーバ100は、サービスの利用権限を示すライセンス情報lsと識別情報とが各々関連付けされて登録されるユーザライセンス管理テーブル110を有する。また、ライセンス管理サーバ100は、携帯情報端末200を通じた固有情報Ifa1の受信に基づきその関連付けされたライセンス情報lsを携帯情報端末200及び車両用情報端末400に対してそれぞれ配信する。そして、サービスの利用に際しては、携帯情報端末200の画像表示部260に提示されるライセンス情報とストレージ領域410に記憶されているライセンス情報との車両用情報端末400での照合に基づいてサービスの利用権限の認証を行う。

(もっと読む)

サイドチャネル攻撃耐性評価装置、サイドチャネル攻撃耐性評価方法およびプログラム

【課題】秘密情報に関わる信号源とそれ以外のノイズとなる信号源との分離をし、耐性評価精度を向上させる。

【解決手段】サイドチャネル情報測定部2が、評価対象の暗号装置1から漏洩するサイドチャネル情報を測定し、通過帯域決定部4が、ケフレンシ窓の通過帯域を決定し、ケプストラム解析部3が、サイドチャネル情報測定部2が測定したサイドチャネル情報に対して、ケフレンシ窓の通過帯域に基づいて、ケプストラム解析を実施し、DSCA耐性評価部5が、ケプストラム解析部3にて解析されたサイドチャネル情報に基づいて、評価対象の暗号装置1のサイドチャネル攻撃への耐性の可否を判定する。

(もっと読む)

認証システム、認証データ生成装置、認証装置及び認証方法

【課題】端末と位置履歴情報との組合せの正当性を認証できる認証システム、認証データ生成装置、認証装置及び認証方法を提供すること。

【解決手段】認証データ生成サーバ10は、携帯端末50の端末IDを伴ってログ認証データの発行要求を受け付ける発行要求受付部111と、携帯端末50の選択ログデータを取得する選択画面生成部112及び選択ログ受付部113と、端末ID及び選択ログデータを含むログ認証データを生成し携帯端末50へ送信するログ認証データ生成部114とを備え、認証サーバ20は、端末ID及びログ認証データを伴って認証要求を受け付ける認証要求受付部211と、ログ認証データから端末ID及び選択ログデータを抽出するログ認証データ復号部212と、受け付けられた端末IDと抽出された端末IDとが一致した場合に、端末IDと選択ログデータとの組合せが正当であると判定するログ認証部213とを備える。

(もっと読む)

通信システム及び方法

【課題】

1つの送信装置と複数の受信装置を有するPONシステムに、光通信量子暗号通信を適用した通信システムを実現する。

【解決手段】

1つの送信装置と複数の受信装置を有するPONシステムにおいて、送信装置はY−00量子暗号を適用した複数の受信装置ごとに共通する暗号鍵を対応付けて管理する管理手段を有する。ある受信装置へデータを送信する場合、管理手段を用いて受信装置に対応付けられた暗号鍵を選択し、その選択した暗号鍵を用いてRunning鍵を発生し、Running鍵の値に応じて送信データの多値レベル信号を生成する。Y−00量子暗号を適用した受信装置は、送信装置で管理される共通の暗号鍵を用いて、受信用擬似乱数生成部でRunning鍵を生成し、そのRunning鍵の値に応じて、光電変換器で変換された受信データの多値レベル信号を生成する。

(もっと読む)

認証情報管理装置および認証情報管理方法

【課題】複数サービスの認証情報に関して、暗号化を施してセキュリティレベルを確保しつつ、複数ユーザによる1ユーザの認証情報管理も可能とする。

【解決手段】コンピュータが、所定ユーザの認証情報を暗号化する鍵を用い、該当ユーザの認証情報を暗号化し記憶装置にて保持する処理と、前記鍵を前記ユーザの認証情報を管理する該当ユーザを含む複数の管理ユーザ別に暗号化し該複数の管理ユーザの暗号化鍵を前記ユーザに対応付けて記憶装置にて保持する処理と、所定ユーザに関する認証情報の管理要求を入力装置で受け、該管理要求が示す管理ユーザの識別情報を記憶装置にて照合し、前記所定ユーザに関して該当管理ユーザの暗号化鍵を特定できた場合、該暗号化鍵を前記管理要求が示す前記管理ユーザの認証情報にて復号化して前記鍵を生成し、前記管理要求に応じて更新された前記所定ユーザの認証情報を前記鍵で暗号化し記憶装置に格納する処理を実行する。

(もっと読む)

分散情報生成装置、復元装置、秘密分散システム、情報処理方法およびプログラム

【課題】分散情報のデータサイズをより小さくすることを可能にした分散情報生成装置を提供する。

【解決手段】秘密情報、閾値k、および分散情報総数nが入力されると、n個の分散秘密情報を生成してn個の記憶装置に出力する分散秘密情報生成部と、n個の分散秘密情報、分散情報総数n、および想定不正者数tが入力されると、分散秘密情報の非改竄性を検証するための第一検証情報を生成し、n個のうち任意のt+1個から第一検証情報を復元可能に分散符号化したn個の分散情報を生成してn個の記憶装置に出力する第一検証情報生成部と、n個の分散秘密情報、第一検証情報、分散情報総数n、および想定不正者数tが入力されると、第一検証情報と予め定められた関係にある第二検証情報を生成し、n個のうち任意のt+1個から第二検証情報を復元可能に分散符号化したn個の分散情報を生成してn個の記憶装置に出力する第二検証情報生成部と、を有する。

(もっと読む)

鍵交換装置、鍵交換システム、鍵交換方法、鍵交換プログラム

【課題】攻撃者が短期秘密鍵を取得しても安全性を維持できる階層型ID認証鍵交換方式を提供する。

【解決手段】鍵交換装置は、短期鍵生成部、短期公開鍵受信部、セッション鍵生成部を備える。短期鍵生成部は、0以上p−1以下の整数の中からランダムに選択した整数を短期秘密鍵x〜とし、x=H2(SA,M,x〜)を計算し、(P0^x,PB,2^x,…,PB,N^x)を短期公開鍵epkB=(X0,XB,2,…,XB,N)とし、短期公開鍵epkBを相手の鍵交換装置に送信する。短期公開鍵受信部は、相手の鍵交換装置から、短期公開鍵epkA=(Y0,YA,2,…,YA,M)を受信する。セッション鍵生成部は、σ1,σ2,σ3を計算し、ハッシュ関数Hを用いてセッション鍵Kを求める。

(もっと読む)

221 - 240 / 2,292

[ Back to top ]