Fターム[5J104EA08]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の漏曳又は不正使用の防止 (1,526)

Fターム[5J104EA08]の下位に属するFターム

消去・使用不可能化によるもの (109)

機密保護用情報の改竄防止 (57)

Fターム[5J104EA08]に分類される特許

341 - 360 / 1,360

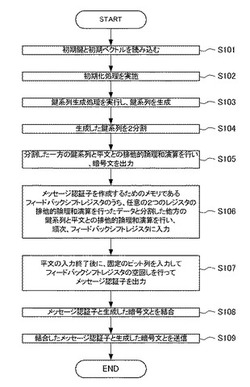

認証付きストリーム暗号の暗号化装置、認証付きストリーム暗号の復号化装置、暗号化方法、復号化方法およびプログラム

【課題】ストリーム暗号アルゴリズム本体の変更を行わずに、認証付きストリーム暗号へと拡張する。

【解決手段】初期化処理を実施する。次に、鍵系列を生成する。生成した鍵系列を2分割し、分割した一方の鍵系列と平文との排他的論理和演算を行い、暗号文を出力する。フィードバックシフトレジスタのうち、任意の2つのレジスタの排他的論理和演算を行ったデータと分割した他方の鍵系列と平文との排他的論理和演算を行い、順次、フィードバックシフトレジスタに入力する。平文の入力終了後に、固定のビット列を入力してフィードバックシフトレジスタの空回しを行ってメッセージ認証子を出力する。そして、メッセージ認証子と生成した暗号文とを結合し、結合したメッセージ認証子と生成した暗号文とを送信する。

(もっと読む)

デジタル証明書無効化方法、デジタル証明書無効化装置、デジタル証明書無効化システム、プログラム及び記録媒体

【課題】 デジタル証明書を無効化する場合に、正規のデジタル証明書や鍵の流出を防止できるようにする。また、通信装置が適当でない通信相手に対応するための処理負荷を低減する。

【解決手段】 上位装置30に、下位装置40から有効な下位装置用正規公開鍵証明書を受信し(S305)、その受信した下位装置用正規公開鍵証明書又は、その証明書に基づく通信経路で受信した情報に基づいて、その公開鍵証明書を無効化すべきと判断した場合に、無効化用の公開鍵証明書である無効化用公開鍵証明書を含む無効化用証明書セットを、下位装置40に転送させる(S308〜S311)。このとき、無効化用公開鍵証明書としては、例えば有効期限のないもの、不適当な発行者情報を記載したものが考えられる。また、無効化用の私有鍵や、無効化用の通信先情報を転送するようにしてもよい。

(もっと読む)

認証付きストリーム暗号の暗号化装置、認証付きストリーム暗号の復号化装置、暗号化方法、復号化方法およびプログラム

【課題】ストリーム暗号アルゴリズム本体の変更を行わずに、認証付きストリーム暗号へと拡張する。

【解決手段】初期化処理を実施する。次に、鍵系列を生成する。生成した鍵系列を2分割し、分割した一方の鍵系列と平文との排他的論理和演算を行い、暗号文を出力する。フィードバックシフトレジスタのうち、任意の2つのレジスタの排他的論理和演算を行ったデータと分割した他方の鍵系列と平文との排他的論理和演算を行い、順次、フィードバックシフトレジスタに入力する。平文の入力終了後に、固定のビット列を入力してフィードバックシフトレジスタの空回しを行ってメッセージ認証子を出力する。そして、メッセージ認証子と生成した暗号文とを結合し、結合したメッセージ認証子と生成した暗号文とを送信する。

(もっと読む)

ストリーム暗号の秘匿計算暗号化装置、ストリーム暗号の秘匿計算復号化装置、暗号化方法、復号化方法およびプログラム

【課題】ステートフルなストリーム暗号を複数のノードが協調動作することにより秘匿計算を実現する。

【解決手段】第1のXORノードは、レジスタを構成する複数のノードのうち、任意の2つのノードからの出力をXOR演算し、第1の信頼できるノードは、第1のXORノードの出力と乱数RとのXOR演算を行い、レジスタに出力する。非線形フィルタノード群は、複数のノードのうち、2つのノードからのデータを入力して、鍵系列と乱数RとのXORを出力し、第2の信頼できるノードは、非線形フィルタノード群から入力した鍵系列と乱数RとのXORから乱数Rを除去し、新たな乱数R´´と鍵系列とのXORを出力する。第3の信頼できるノードは、平文を入力し、乱数R´´´とのXORを出力し、第2のXORノードは、第2の信頼できるノードの出力と第3の信頼できるノードの出力とのXOR演算を行う。第4の信頼できるノードは、第2のXORノードからのデータを入力し、乱数R´´および乱数R´´´を除去して暗号文を出力する。

(もっと読む)

生体認証システム、生体認証方法およびプログラム

【課題】匿名かつ追跡不可能性を有する認証プロトコルを拡張し、生体情報から鍵を生成することにより追跡不可能な生体認証システムを提供する。

【解決手段】Uは、生体情報を読取り、生体情報から秘密鍵x2を生成し、乱数から秘密鍵x1を生成する。さらに、秘密鍵から公開鍵y1、y2を生成し、CAに、公開鍵を送信する。CAは、受信した公開鍵に対して、署名鍵で署名を行い、Uに対して、属性証明書を発行する。Uは、SPにサービスの提供要求を送信し、SPは、自身の秘密鍵と公開鍵とを生成し、乱数と公開鍵とからなるチャレンジをUに送信する。Uは、乱数fにより、属性証明書を変形し、秘密鍵を変形し、これらから、受信した署名値を計算し、変形した属性証明書と署名値とをSPに送信する。SPは、Uから受信した属性証明書を検証し、署名値を検証する。また、SPは、失効確認を行い、属性証明書および署名値の正当性を確認し、かつ失効確認の完了を条件に、Uに、属性情報に基づいたサービスの提供を行う。

(もっと読む)

電子透かし生成装置、電子透かし検証装置、電子透かし生成方法及び電子透かし検証方法

【課題】悪意のある第三者によって行われる情報に対する改ざん行為を検知することが可能な、電子透かし生成装置、電子透かし検証装置、電子透かし生成方法及び電子透かし検証方法を提供すること。

【解決手段】本発明に係る電子透かし生成装置は、電子機器の特性を計測するセンサにより取得された物理データを利用して、前記電子機器を特徴付ける機器特徴情報を生成する機器特徴情報生成部と、前記機器特徴情報に対して情報の改ざんがなされたか否かを検知するために利用される電子透かし情報を生成する電子透かし生成部と、前記機器特徴情報を解析して、前記電子透かし情報を前記機器特徴情報に埋め込む位置を決定する埋め込み位置決定部と、前記電子透かし生成部が生成した前記電子透かし情報を、前記位置決定部が決定した前記機器特徴情報の位置に埋め込む電子透かし埋め込み部と、を備える。

(もっと読む)

デジタルワークの分配及び利用を制御するためのシステム

【課題】デジタルワークの分配及び利用を制御するための方法及びシステムを提供する。

【解決手段】利用権リポジトリが、第1のドキュメントがどのように利用されるか又は分配されるかを指定する利用権を決定する。該利用権は、第2のドキュメントへのウォーターマークの埋め込みについての情報を含み、該第2のドキュメントは、前記第1のドキュメントに関して前記利用権を行使した結果として生成される。データリポジトリが、前記第1のドキュメントに関して前記利用権が行使されている間にウォーターマークデータを収集する。ウォーターマークリポジトリが、前記収集したウォーターマークデータに基づいてウォーターマークを生成し、前記利用権に含まれる前記情報にしたがって前記第2のドキュメントに前記生成したウォーターマークを埋め込む。

(もっと読む)

マルチ属性認証システム、マルチ属性認証方法、失効確認方法およびプログラム

【課題】利用者が任意に属性情報をブラインド化可能かつ完全な匿名化を実現しつつ、複数の属性を所有することを同時に認証する。

【解決手段】Uは、複数のユーザの秘密鍵と対をなす公開鍵とを属性の数よりも1つ多く生成し、CAに、属性の数に対応した公開鍵を送信する。CAは、前記公開鍵に対して、署名鍵で署名を行い、Uに、属性証明書を発行する。Uは、SPにサービス要求を送信する。SPは、自身の秘密鍵と公開鍵を生成し、チャレンジをUに送信する。Uは、CAが発行する属性証明書を変形し、前記秘密鍵を変形し、変形した秘密鍵を用いて、SPから受信したSPの公開鍵に乱数を乗じたものに対する署名値を算出する。Uは、変形した属性証明書と算出した署名値とをSPに送信する。SPは、Uから受信した属性証明書をおよび署名値を検証する。また、SPは、失効確認を実行する。SPは、属性証明書および署名値の正当性が確認され、かつ、失効確認が完了したときに、Uに対して、属性情報に基づいたサービスの提供を行う。

(もっと読む)

画像投射装置

【課題】暗号キーのスクリーンへの投射やPCへのキーボード入力を必要とすることなく、PCとの間で秘匿性の高い無線通信を行う。

【解決手段】画像投射装置1は、入力されたデータに対応する表示画像を被投射面3に投射する。該装置は、暗号キーをランダムに作成する暗号キー作成部14と、該装置に対して取り外し可能に装着されたメモリ7(又は該画像投射装置との通信)を介して暗号キーを取得した外部機器4,5に対して、無線通信によってデータを通信するデータ通信部14と、該装置の電源遮断操作に応じて暗号キーを無効にするキー無効化部14とを有する。

(もっと読む)

携帯電子機器

【課題】表示部の視認性を低下させずに、正規ユーザの私的情報の漏洩を防止できる携帯電子機器を提供すること。

【解決手段】携帯電話装置1は、ディスプレイ21に記憶部31に記憶されている第1情報を含む第1画像が表示される、または表示されている場合に、撮像部23により被写体を撮像させ、撮像画像と正規ユーザの顔画像が一致すると判定部32により判定されたとき、ディスプレイ21に第1画像の表示または表示の継続を行わせ、当該撮像画像と正規ユーザの顔画像が一致しないと判定部32により判定されたとき、第1画像に代えてディスプレイ21に第1画像に比して第1情報が含まれない第2画像の表示を行わせる制御部を備える。

(もっと読む)

中継処理装置、中継処理方法及びプログラム

【課題】 暗号化通信によるデータを中継する際に、当該データを検査可能にすると共に、真正な証明書に基づき通信相手の真正性を確認できる仕組みを提供すること。

【解決手段】 クライアント端末と情報処理装置との間で通信される通信データを中継する仕組みであって、クライアント端末と通信データの通信で用いられる第1のSSL通信を確立する第1確立部と、情報処理装置と通信データの通信で用いられる第2のSSL通信を確立する第2確立部と、第2確立部で第2のSSL通信を確立する際に情報処理装置から取得される情報処理装置の公開鍵証明書を、第1の確立部により第1のSSL通信を確立するクライアント端末に送信する送信部を備えることを特徴とする。

(もっと読む)

記憶装置

【課題】不正コピーを適切に防止することが可能な記憶装置を提供する。

【解決手段】記憶装置1は、データを格納するメモリ10と、装置外部から指示された転送開始アドレスと転送量情報に基づいて定まる一連のデータ群をブロックデータとしてメモリ10から読み出し、これを装置外部に転送するブロックデータ転送制御部20と、装置外部から指示された転送開始アドレスが予め設定された正規の転送開始アドレスと一致しているか否かを判定する転送開始アドレスチェック部30と、転送開始アドレスチェック部30のエラー判定結果に基づいて、前記ブロックデータの出力可否を制御する出力制御部50とを有して成る。

(もっと読む)

接続支援装置

【課題】情報の管理が容易であり、簡易かつセキュアにユーザ端末からゲートウェイ装置に対するリモートアクセスが可能である接続支援装置を提供することを課題とする。

【解決手段】端末装置が認証された場合に端末装置からのアクセスの支援対象とする複数のゲートウェイ装置を示す情報を記憶する記憶手段と、記憶手段に記憶された情報に示される複数のゲートウェイ装置のうちのいずれかへのアクセス要求を、認証された端末装置から受信した場合に、端末装置及びアクセス要求の対象となるゲートウェイ装置に対して、アクセス要求の対象となるゲートウェイ装置が端末装置からのアクセスの許可の判定に用いる識別情報を指定する指定手段と、を含むことにより上記課題を解決する。

(もっと読む)

署名生成装置、署名検証装置、再リンク鍵生成装置、及びプログラム

【課題】再リンク鍵が悪用された場合であっても、その再リンク鍵に対応する署名者の匿名性が失われることを抑制する。

【解決手段】メッセージmを含む情報に対して定まるh∈G1と、再リンク鍵r=hx(i)∈G1と、公開鍵y(n)∈G2(n∈L)の集合とを用い、元h∈G1と生成元g2∈G2との組に非退化双線形写像eを作用させた結果をe1とし、tを任意の整数とした場合における、巡回群GTの元a(i)=e1t∈GTを生成し、元z(j)∈G1と生成元g2∈G2との組に非退化双線形写像eを作用させた結果をe2とし、元h∈G1と公開鍵y(j)∈G2とにeを作用させた結果をe3とし、a(j)=e2・e3c(j)∈GT を生成し、元a(i)∈GTと元a(j)∈GTとからなる集合aLを含む情報に対して定まる整数wと、整数c(j)の総和Σc(j)とを用い、c(i)=w-Σc(j)を生成し、z(i)=ht・r-c(i)∈G1を生成し、署名σ=(cL,zL)を生成する。

(もっと読む)

デジタルデータ記録再生装置

【課題】

本発明では、デジタルデータ漏洩を防ぐため再生機器制限を有することで記録媒体を紛失した場合でもデータ漏洩を防ぎ、機器固有の固有情報のデータが取得できない場合でも固有情報のデータを修復することができるデジタルデータ記録再生装置を提供することを課題とする。

また、本発明では、デジタルデータとデジタルデータを暗号化するのに用いた鍵をデジタルデータの名前付ストリームとすることで管理情報が不要となる。一方、デジタルデータの暗号化および復号化においては、部分暗号にも対応することでソフトウエアでのシステム構成が可能とすることも課題とする。

【解決手段】

上記の課題を解決するために、固有情報を用いてデジタルデータを暗号化する鍵であるシリアルIDを固有情報で暗号化することで再生機器制限をし、シリアルIDは修復できるように修復IDとして記録媒体に記録する。

(もっと読む)

スマートカードと通信する装置においてメッセージのハッシュを計算する方法

【課題】スマートカードにおいてメッセージのハッシュを計算する方法を提供する。

【解決手段】本発明は、スマートカードと通信する装置においてメッセージのハッシュを計算する方法であり、装置及びスマートカードは、同じハッシュ関数を記憶し、メッセージは、スマートカードによってのみ既知の秘密データと他のデータとを有するデータブロックを含み、本発明は、秘密データのハッシュの計算がスマートカードで行われ、他のデータの全て又は一部のハッシュの計算が装置で行われ、かつ、中間結果が、データのハッシュのハッシュ計算がスマートカード又は装置によって行われるべきか否かにより装置からカード又はその逆に送信されることを特徴とする。

(もっと読む)

原本性保証方法、管理サーバ、プログラムおよび記憶媒体

【課題】信頼ポイント情報を紙に印字せずとも、電子的な方法で文書データに対する署名検証を実施できる技術を提供する。

【解決手段】信頼ポイント作成時に、前回作成までの信頼ポイントのハッシュ値を結合した結合公開ハッシュ値と前記作成時の電子署名を検証し、検証成功した場合のみ、その結合公開ハッシュ値に今回のハッシュ値を結合させ、その値に対する電子署名を生成し、外部から所定の署名データの検証要求を受信すると、1回目から最新までの信頼ポイントにおける公開ハッシュ値の結合値を結合公開ハッシュ値とし、その結合公開ハッシュ値と最新の信頼ポイントに対する電子署名を検証する。

(もっと読む)

電子データの真正性保証方法および電子データの開示方法

【課題】

開示文書の真正性の保証と、開示不適当な情報の削除の両立可能な、電子文書の真正性保証技術、および情報公開システムが求められる。

【解決手段】

電子文書を構成要素に分割し、その構成要素全体からなる集合の任意の部分集合に対し署名を付与する。または、その構成要素おのおのと、該各構成要素と該電子文書の構造との関係を規定する情報とを結合したデータに対し、署名を付与する。または、その構成要素おのおのに対しハッシュ値を計算し、計算されたハッシュ値を結合したデータに対し署名を付与する。または、その構成要素おのおのに対して生成した乱数を結合し、乱数が結合された構成要素に対し、ハッシュ値を計算し、計算されたハッシュ値を結合したデータに対し電子署名を付与する。

(もっと読む)

映像音声記録装置、データ処理方法

【課題】撮影された映像音声の一連の順序等の改竄を検出するのに大量の演算が必要となり処理が遅くなる。

【解決手段】撮影された映像音声と、該映像音声に付随するメタデータと、前記映像と/または前記メタデータの改竄を検証するための認証コードを生成する映像音声記録装置であって、前記認証コードを2段階のハッシュ演算で算出する際に使用するための1段階目のハッシュ演算途中過程で導出される演算結果であるコンテキストを記録する内部記憶部と、前記映像音声と/または、該映像音声に付随するメタデータと、前記コンテキストに、2段階目のハッシュ演算を行うことで取得する認証コードを格納する不揮発性記憶媒体を具備する。

(もっと読む)

暗号記録媒体

【課題】 視覚復号型暗号技術を用いながらも、2つの暗号画像が同一の媒体上に形成され、元の画像を復元する際には2つの暗号画像を厳密に重ね合わせるような面倒な操作を必要としない暗号記録媒体を提供することを課題とする。

【解決手段】 視覚復号型暗号技術による暗号画像の画素をさらに分割し、かつ同暗号画像をそれぞれ異なる波長の励起光で発光する2種の蛍光インキで形成する。同一媒体上に形成した前記2つの暗号画像は、復元の際に前記2種の蛍光インキに適合した2種の光源で照射した時にのみ、同時に発光するため、元の画像が現われ判読が可能となる。

(もっと読む)

341 - 360 / 1,360

[ Back to top ]