Fターム[5J104KA02]の内容

暗号化、復号化装置及び秘密通信 (108,990) | エンティティ認証 (11,484) | 端末認証 (2,502)

Fターム[5J104KA02]に分類される特許

2,441 - 2,460 / 2,502

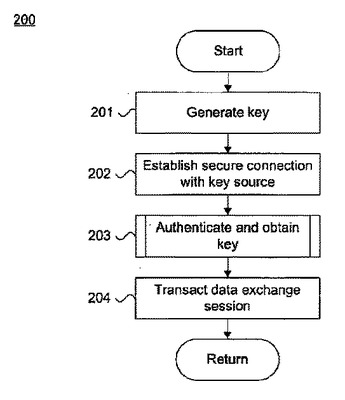

移植可能医療デバイスを用いたデータ交換セッションの安全な認証

移植可能医療デバイス(103)を用いてデータ交換セッション(182)を安全に認証するためのシステム(161)および方法(200)が提供される。移植可能医療デバイス(103)と独自に関連する暗号キー(122)が、データ交換セッション(182)の間、データ(131)を認証するために規定される。安全接続(181)は、暗号キー(122)を安全に保持する安全キーリポジトリ(163)と、外部ソース(161)から確立される。移植可能医療デバイス(103)におけるデータ(131)をアクセスするための認証は、安全キーリポジトリ(163)から暗号キー(122)を安全に引き出すことによって認証される。  (もっと読む)

(もっと読む)

改良されたドメインマネージャ及びドメイン装置

ネットワークを管理するドメインマネージャ装置。マネージャは、ネットワークに加入する新たな装置にいくつかの対称認証鍵を発行し、好ましくは、いくつかの認証チケットを発行する。各認証鍵は、新たな装置がネットワークに含まれる他の各装置とセキュアに通信することを可能にする。各認証チケットは、第1識別子を有する装置が、第2識別子を有する装置に対して自らを認証することを可能にする。新たな装置は、第1識別子がそれの識別子と一致する認証チケットを受け付ける。新たな装置は、装置Bに自らを認証するため、装置Bに第2識別子Bを有するチケットを提示する。好ましくは、ドメインマネージャは、いくつかのマスタデバイスキーを生成し、1つを新たな装置に発行する。その後、認証チケットは、第2識別子を有する装置に発行されるマスタデバイスキーにより暗号化することができる。  (もっと読む)

(もっと読む)

認証システム及び認証装置

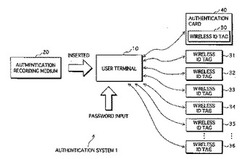

【課題】正当なユーザに対して、従来よりも確実に機能の利用を許可する認証システムを提供する。

【解決手段】認証システム1は、ユーザ端末10、認証記録媒体20、無線IDタグ30、・・・、36から構成される。ユーザ端末10は、ユーザより、具備するアクセス制限が設けられた機能の起動の指示を受け付けると、無線IDタグ30、・・・、36から識別コードを収集し、収集した識別コードと、認証記録媒体20にて予め記憶している識別コードとの一致の度合が、所定の条件を満たしているか否かを判断する。ユーザ端末10は、所定の条件を満たしている場合には、起動指示のあった機能を起動する。

(もっと読む)

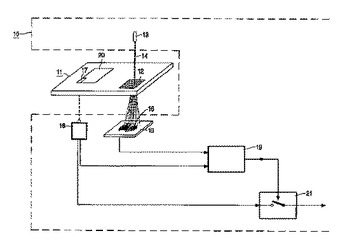

情報キャリアを認証するためのスペックルパターン

本発明は、光識別子12を含む情報キャリア11及び装置10を有するシステムに関する。情報キャリアにアクセスする前に、装置は、光識別子の光学的な挙動は、情報キャリアに存在する認証情報17と一致するかを確認する。認証は、少なくとも1つの光ビーム14で光識別子をチャレンジし、対応するレスポンスとして検出器15で結果的に得られるスペックルパターン16を検出し、このスペックルパターンを認証情報17と比較することで実行される。情報キャリアへのアクセスは、特に、情報キャリアに存在するユーザ情報20を暗号化し、強いコピープロテクションスキームを提供することで、効率的な認証に対して条件付きにすることができる。本発明は、たとえば光ディスク又はスマートカードに適用することができる。さらに、本発明は、情報キャリア、装置、認証のための方法、及びコンピュータプログラムに関する。  (もっと読む)

(もっと読む)

ユーザ認証

ユーザ認証のための、コンピュータプログラム製品を含む方法及び装置に関する。例えば、方法には、割当認証シンボルと一時認証シンボルとの間の動的なマッピングを生成する工程と、電子デバイス上に動的なマッピングを提示する工程と、1つ以上の一時認証シンボルを特定する選択信号を受信する工程とが含まれる。  (もっと読む)

(もっと読む)

ホームネットワーク又は無線ネットワークでの外部装置の認証方法

本発明は、特にホームネットワーク(1)におけるネットワーク内部装置(23)と無線ネットワーク外部装置(3)との間での認証方法に関する。認証は、双方の装置の値の比較に基づき、この値は、少なくとも1つの所定の環境パラメータの個別の測定から生じる。代替として、認証は、測定された所定の環境パラメータの値に基づいて構成データを暗号化することにより実現される。  (もっと読む)

(もっと読む)

セキュリティ装置、車両用認証装置、方法及びプログラム

電子鍵(2)の認証とは別に、IDカード(5)の認証と利用者認証情報の認証とを実行し、全ての認証が成功したときにエンジン始動情報を作成する。これにより、電子鍵データ又は電子鍵装置をコピーされても、車両の盗難を阻止することができる。 (もっと読む)

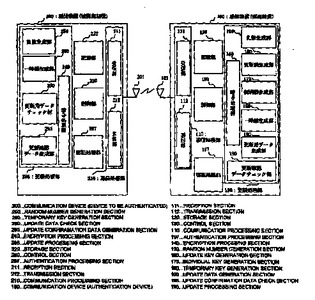

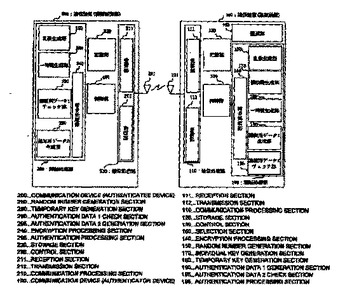

認証装置及び被認証装置及び鍵更新方法

認証装置100に、認証用鍵を用いて通信装置200との間で認証処理をおこなう認証処理部197と、上記認証処理部197による認証処理に用いる認証用鍵を通信装置200が保持していない場合に新たな認証用鍵を生成し、上記通信装置200が保持している場合で上記認証処理部197による通信装置200との間での認証処理が失敗した場合に上記認証用鍵の更新のために新たな認証用鍵を生成する更新鍵生成部160とを備え、上記認証処理部197は、上記更新鍵生成部160によ

り生成された新たな認証用鍵を用いて通信装置200との間での認証処理を再度おこなうことを特徴とする。  (もっと読む)

(もっと読む)

被認証装置及び認証装置及び認証方法

被認証装置200に、少なくとも1つのアルゴリズム識別子と少なくとも1つの暗号鍵識別子とを記憶する記憶部220と、上記記憶部220により記憶された少なくとも1つのアルゴリズム識別子と少なくとも1つの暗号鍵識別子とを認証装置100に送信する送信部212と、上記認証装置100から上記送信部212により送信された少なくとも1つのアルゴリズム識

別子と少なくとも1つの暗号鍵識別子との中から選択された所定のアルゴリズム識別子と所定の暗号鍵識別子とを受信する受信部211と、上記受信部211により受信された所定のアルゴリズム識別子と所定の暗号鍵識別子に基づいて上記認証装置100との間で認証処理をおこなう認証処理部296とを備えた。  (もっと読む)

(もっと読む)

ネットワークシステム、媒体、市場調査システム。

真正性を証明する情報が公開された識別子と、前記識別子を特定する特定情報と、異なる方法で前記識別子の真贋を判定することが可能な真贋判定手段と、情報処理装置を備えた端末セクタと、情報処理装置を備えた統括セクタと、前記端末セクタの情報処理装置と前記統括セクタの情報処理装置とを編成したグループとを有し、前記グループにおいて、前記端末セクタの情報処理装置は前記識別子を観測し情報を収集する観測部と、前記統括セクタの情報処理装置は前記特定情報に関連付けて前記識別子のデータを予め記憶する記憶手段と、前記観測部で観測された識別子の情報と前記統括セクタに記憶された識別子のデータとによって前記識別子の真贋を判定する前記真贋判定手段を備え、このグループが複数であることを特徴とするネットワークシステム。 (もっと読む)

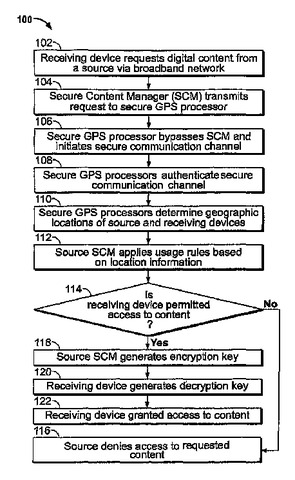

地理的位置の三角測位装置を用いたディジタル権利管理

ソース装置の比較的近傍または受信装置の地理的位置の決定を用いて、個人ドメイン内のコンテンツの配信を制御する方法とシステム。地理的位置の情報は、グローバル・ポジショニング・システム(GPS)または無線三角測位システムを用いて決定される。ネットワーク上の装置のコンテンツ利用権は、地理的位置または近傍位置を用いて決定される。  (もっと読む)

(もっと読む)

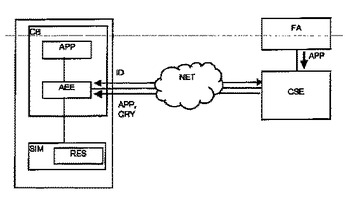

アプリケーションの認証方法

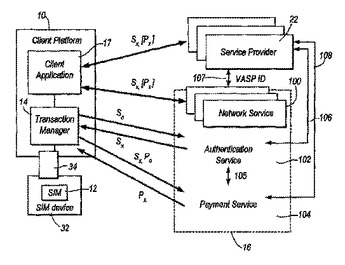

【課題】 本発明の目的は、アプリケーションのダウンロード時及びアプリケーションの実行時における携帯装置内の単数又は複数のアプリケーションの認証方法を提供することである。この目的は、ネットワーク(NET)により制御サーバー(CSE)に接続された装置(CB)内で動作する少なくとも1つのアプリケーション(APP)の認証方法において、前記装置(CB)が1つのセキュリティモジュール(SIM)にローカルに接続され、前記アプリケーション(APP)が、装置(CB)のアプリケーションの実行環境(AEE)を用いてロード及び/又は実行され、セキュリティモジュール(SIM)内に格納されているリソース(RES)を利用する方法であって、制御サーバー(CSE)が、少なくとも装置(CB)の識別子(IMEISV)及びセキュリティモジュール(SIM)の識別子(IMSI)を含むデータをネットワーク(NET)を経由して受信する予備工程と、制御サーバー(CSE)が前記データを分析及び確認する予備工程と、アプリケーション(APP)のダイジェスト(FIN1)、装置(CB)及びセキュリティモジュール(SIM)を識別するデータ、及び前記モジュール宛の指示(INS_RES)を含む暗号文(CRY)を生成する予備工程と、ネットワーク(NET)及び装置(CB)を経由して前記暗号文(CRY)をセキュリティモジュール(SIM)に送信する予備工程と、受信した暗号文(CRY)から抽出したダイジェスト(FIN1)をセキュリティモジュール(SIM)によって決められたダイジェスト(FIN2)と比較することによりアプリケーション(APP)を確認する予備工程とを含み、セキュリティモジュール(SIM)が、アプリケーション(APP)の初期化及び/又は有効化の際、暗号文(CRY)から抽出された指示(INS_RES)を実行し、予め行われたこのアプリケーション(APP)に固有な確認の結果に応じて、前記セキュリティモジュール(SIM)のいくつかのリソース(RES)へのアクセスをそれぞれ許可又は阻止することを特徴とする方法により達成される。

(もっと読む)

(もっと読む)

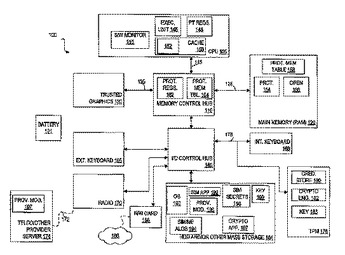

加入者識別モジュール(SIM)機能をオープン・プラットフォームにおいて実施する方法及び装置

個別の物理的なSIM装置の必要性なしでオープン・プラットフォームにおいて加入者識別モジュール(SIM)機能を備える手法。一局面の場合、コンピューティング・システムは、SIMデータ及びアルゴリズムのセキュアなプロビジョニング、例えば、SIM秘密データ・オブジェクトの保護された記憶、並びに、個別のハードウェアSIM装置に現在関連している認証、認可及びアカウンティング(AAA)機能を行うようにするSIMアルゴリズムの保護された実行を行うようにする。  (もっと読む)

(もっと読む)

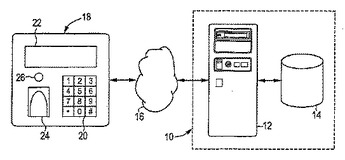

取引の認可

バックグラウンドシステム(10)と交信できる端末(18)を用いるユーザによる取引認可のための方法において、ユーザ及びバックグラウンドシステム(10)には知られているが違法な攻撃者には知られていない秘密が用いられる。バックグラウンドシステム(10)は、端末(18)をバックグラウンドシステム(10)で認証できた場合にのみ、秘密を表す秘密データを端末(18)に送信する。一般に、いく人かのユーザの秘密データがバックグラウンドシステム(10)に格納されるから、端末(18)はユーザを識別する識別情報を前もって検出し、対応するユーザ識別情報をバックグラウンドシステム(10)に送信する。端末(18)がユーザに秘密を表示すれば、ユーザは端末(18)が信頼できることを確信することができる。装置及びコンピュータプログラム製品は対応する特徴を有する。発明は、ユーザによる偽装端末(18)の認識を可能にする、端末(18)を用いるユーザによる取引認可のための技法を提供する。  (もっと読む)

(もっと読む)

証明書の保護された動的プロビジョニング

2つ以上のパーティ間で安全な通信をする方法とインプリメンテーションとを開示している。安全なトンネルは、暗号アルゴリズムを使用してパーティ間で構築される。認証プロセスは、安全なトンネルを介して行われる。証明書の配布は、その後パーティ間で実行される。 (もっと読む)

ストリーミング・メディアを含む、デジタルコンテンツへのアクセスを制御するためのシステム及び方法

ストリーミング・メディアを含むデジタルコンテンツへのアクセスを制御するためのシステム及び方法。システムは、ウェブサーバ、メディアサーバ、及びネットワークに結合されたパーソナルコンピュータなどのエンドユーザプロセッサを含む。ウェブサーバは、エンドユーザのファイルへのアクセスのリクエストに応答して暗号化されたチケットを生成する。チケットは、少なくとも部分的には、チケットが生成された時間又はその近くの時間に基づいている。メディアサーバは、好ましくは、ウェブサーバと同じ暗号化アルゴリズムを使用して許可チケットを生成する。メディアサーバの許可チケットは、少なくとも部分的に、メディアサーバがファイルへのアクセスに対するリクエストを受信した時間又はその近くの時間に基づく。メディアサーバは、ウェブサーバによって生成されたチケットをメディアサーバによって生成されたチケットと比較することによって、ファイルに対するアクセスを認可するかどうかを判断する。 (もっと読む)

期限切れマーカを使用する無線通信の認証

ネットワークと加入者局との間のGSM無線通信をセキュリティ保護するシステムおよび方法が開示されている。1つの実施形態では、ある特定量の時間後に期限切れになることになっている認証トリプレットを生成し、それらが、それらを傍受する攻撃者によって無期限に使用され得ないようにする。 (もっと読む)

データ処理システムのユーザーの認証方法及びシステム

データ処理システム(100、105)により提供される選ばれたサービスへのデータ処理端末のアクセスを許可するためにユーザー(USERa;ユーザーb)のデータ処理端末(140;115a)を認証する方法。この方法は、ユーザーのデータ処理端末と、例えば移動通信端末を認証するために移動通信網において採用された種類の、データ処理端末ユーザーに発行された第1加入者識別モジュール(SIMa)とを操作可能に結合することにより、データ処理システムにおける認証データ処理サーバにてユーザーのデータ処理端末についての第1のSIMベースの認証を行うことを含む。データ処理システムにおけるユーザーのデータ処理端末の認証は、第2認証の条件となり、この第2認証は、例えばSMSメッセージの形式で移動通信端末に接続された移動通信網(155)を介して移動通信端末(150)にてユーザーに提供される識別情報に基づく。  (もっと読む)

(もっと読む)

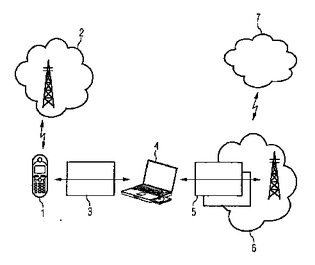

第1の端末機器および第1のネットワークと第2の端末機器および第2のネットワークとの間でデータトラフィックを保護する方法

本発明は、第1の端末機器(1)および第1のネットワーク(2)と第2の端末機器(4)および第2のネットワーク(6)との間でデータトラフィックを保護する方法にカンする。ここで第1の端末機器(1)は、1つまたは複数の第1のセッション鍵を使用して第1のネットワーク(2)において通信を行い、第2の端末機器(4)は、1つまたは複数の第2のセッション鍵を使用して第2のネットワーク(6)において通信を行う。本発明による方法は、第1の端末機器(1)において1つまたは複数の第1のセッション鍵を求め、1つまたは複数の第2のセッション鍵を該第1のセッション鍵から導出するステップと、ローカルなインタフェース(3)を介して保護プロトコルを使用して、該1つまたは複数の第2のセッション鍵を第2の端末機器(4)へ伝送するステップと、第2のネットワーク(6)において、該1つまたは複数の第2のセッション鍵および/または該1つまたは複数の第2のセッション鍵から導出された鍵を使用して、認証プロトコルを介して第2の端末機器(4)を認証するステップとを有する。  (もっと読む)

(もっと読む)

トランザクションの容易化および認証

WindowsベースPC(10)などコンピュータが、GSMセル電話システムで使用されるタイプなどのSIM(またはSubscriber Identity Module:加入者証明)(12)を関連付けられている。SIM(12)は、ネットワーク内の電話受話器ユーザのSIMの認証と同一の形で、電話網(16)によって認証することができ、この形で、PC(10)のユーザまたはPC(10)自体を認証することができる。そのような認証は、たとえば、認証が満足に完了した後にPC(10)に解放される特定のアプリケーション(22)に関するPC(10)の使用を許可することができる。このアプリケーションは、認証処理の満足な完了の後に、これに応答して、第三者によってPC(10)に解放することができる。セッションの料金は、遠隔通信網によってユーザの借方に記入でき、その後、第三者に渡すことができる。  (もっと読む)

(もっと読む)

2,441 - 2,460 / 2,502

[ Back to top ]