Fターム[5J104NA27]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 記録媒体 (14,602)

Fターム[5J104NA27]の下位に属するFターム

Fターム[5J104NA27]に分類される特許

2,341 - 2,360 / 3,043

通信システムおよび通信システムを構成する端末、携帯端末、サーバ、これらを実現するための通信方法、プログラム、およびプログラムを記録した記録媒体

【課題】携帯端末内の電子電話帳データを利用して、通信端末(たとえばインターネットを利用したIP公衆テレビ電話装置)で通信を行なった場合でも、ユーザの個人情報(たとえばアドレス情報)が盗み取られる心配がない通信システムを実現する。

【解決手段】携帯電話1200は、公衆テレビ電話1100を使用してテレビ電話を行なう際、携帯電話会社サーバ1000から予め付与された公開鍵K1002で、通信元である自己の携帯電話1200と通信先である固定テレビ電話1100−Bとのアドレス情報を暗号化したレスポンスを公衆テレビ電話1100に送信する。公衆テレビ電話1100は、携帯電話1200から受信したレスポンスを携帯電話会社サーバ1000に送信し、携帯電話会社サーバ1000から送信される利用許可情報M1008に基づいて固定テレビ電話1100−Bとの通信を開始する。

(もっと読む)

情報処理方法及び装置、並びにコンピュータプログラム及びコンピュータ可読記憶媒体

【課題】 部分的な領域の暗号化、及び多重暗号化が適応された画像データに対する、部分的な領域の暗号復号、及び部分復号に必要な鍵取得を好適に可能とする。

【解決手段】 再生領域指定部32で画像データ中の部分画像領域を取得し、重なり判定部33で取得した画像領域と暗号化されている暗号化領域との重なり領域を算出し、復号鍵取得部35で算出された重なり領域に対応する鍵情報を取得し、暗号化順序特定部36で暗号化処理順序を特定し、特定された暗号化順序に応じて、取得された鍵情報を用いて、重なり領域に対応する画像データを画像復号部37で暗号復号処理する。

(もっと読む)

ストリーム暗号化装置、ストリーム暗号化方法、ストリーム復号化装置、ストリーム復号化方法

【課題】コンテンツとしてのストリームを高速に暗号化・復号化する。

【解決手段】コンテンツ送信装置の暗号器は、ストリーム(コンテンツ)を所定のパケット単位で並列的に暗号化する。ここで、暗号器は、入力データ蓄積部(FIFO)と出力データ蓄積部(FIFO)と、これらの間に、複数の暗号化部と、複数の暗号化部に対応してそれぞれの入力側のデータ蓄積部(FIFO)群および出力側のデータ蓄積部(FIFO)群とを備え、基準ブロック単位のデータを順次処理することで高速に暗号処理する。同様にして、コンテンツ受信装置の復号器は、受信したパケット単位の暗号化データを並列的に復号化する。

(もっと読む)

コンテンツ配信システム,受信端末,コンテンツ配信方法およびコンピュータプログラム

【課題】 ストリーミング再生における問題を解決し,かつ,効率的にコンテンツの配信を行うとともに,著作権を保護することが可能なコンテンツ配信システム,受信端末,コンテンツ配信方法およびコンピュータプログラムを提供する。

【解決手段】 本発明に係るコンテンツ配信システムは,無線通信によりコンテンツの送受信を行う送信端末120および受信端末130を含むコンテンツ配信システム10であって,送信端末120は受信端末130とデータの送受信が可能な通信可能領域200にある場合にコンテンツの配信を行い,受信端末130は通信可能領域200にある場合に復号化されたコンテンツの再生を行うことが可能であることを特徴とする。

(もっと読む)

情報通信装置及び情報通信方法、並びにコンピュータ・プログラム

【課題】 Source機器からコンテンツ鍵確認要求に対する正常なレスポンスを得ることができない場合であっても、円滑に動作状態を回復する。

【解決手段】 Source機器のビジー状態やネットワークの輻輳によってCONT_KEY_CONFのレスポンスの受信に遅れが生じる状況下で、Sink機器はレスポンスを受信したときと同様にnon−confirmation状態になり、コンテンツ鍵の確認要求の再試行を所定期間だけ許容する。その後にコンテンツ鍵が正しいことを確認できたときは、Sink機器は受信コンテンツの復号処理を継続して行なうことができる。

(もっと読む)

画像通信システム

【課題】 HDDの暗号化が設定された状態で、秘匿性を保ったまま文書を重連コピーする場合には、インターネットの暗号化に依らず、重連を行う装置間で所定の通信によって、ワンタイム暗号キーとその暗号キーで暗号化されたデータを用いて、暗号化して送ることを可能にする発明が提案されている。この構成では、複数の相手機で暗号キーのビット長や暗号方式が異なる場合にそのまま適応できない、という問題が生じる。

【解決手段】 これを解決するために、暗号化される前の元データをメモリ上に保持し、複数の暗号画像を作成した後に削除する、という構成を取る。

(もっと読む)

コンテンツ制作・検証システム

【課題】

映像コンテンツのフォーマット更新の際にも当該コンテンツの真正性検証情報が残るような、長期保存に適した映像コンテンツの簡便な真正性検証手段を提供する。

【解決手段】

ネットワークに接続された、依頼者、管理会社、管理ID付与会社、制作会社、および登録保管組織の端末から構成される。管理会社端末は、依頼者端末から送信された映像作成依頼情報を受けて、制作会社端末に制作依頼情報を送信する。制作会社端末は、作成したコンテンツのリンク情報を管理会社端末に送信し、管理会社端末は、リンク情報からコンテンツを入手し、コンテンツに透かしを挿入したコンテンツのリンク情報を依頼者端末に送信するとともに、登録保管組織端末にも送信し、登録保管組織端末は、リンク情報からコンテンツを入手し、保管する。検証時には、依頼者端末から入手したコンテンツから透かしを検出し、コンテンツの改ざんを判定する。

(もっと読む)

コンテンツ配信方法、コンテンツ受信装置、コンテンツ送信装置及び限定受信モジュール

【課題】 有料放送の契約情報の更新や新規設定の際に放送局と鍵管理センタのやり取りを軽減することの可能なコンテンツ配信方法、コンテンツ受信装置、コンテンツ送信装置及び限定受信モジュールにシステムを提供する。

【解決手段】 本発明に係るコンテンツ送受信方法は、鍵管理センタ31においてIDごとに公開鍵と秘密鍵のペアを生成し、ID管理データベース311として管理する。ICカード発行時にはIDと、それに対応する公開鍵と秘密鍵を書き組んだ上で配布し、同時に放送局32に対してIDと公開鍵のリストを公開する。

(もっと読む)

情報通信装置及び情報通信方法、並びにコンピュータ・プログラム

【課題】 TCPストリームから正確にAKEコマンドを抽出する。

【解決手段】 AKEコマンド抽出用情報として取得したバイト・データの1〜3バイト目からTypeフィールド及びBLCフィールドの値のチェック、AKEコマンド抽出用情報として取得したバイト・データの4バイト目の上位及び下位それぞれ4ビットから抽出されるreserver_zeroフィールド及びctype/responseフィールドの値のチェック、並びに、バイト・データの所定バイト位置から取得したsubfunctionを取得した後にBLCフィールド及びctype/responseフィールドの値をチェックする。

(もっと読む)

署名延長装置、システム、方法およびプログラム

【課題】 多重署名の有効期限を延長する署名延長装置において、子署名を含む総ての署名に対して、真正性を、低コスト、かつ容易に、長期に亘って延長できるようにする。

【解決手段】 親署名Sig(0)に対する署名タイムスタンプT2、各署名Sig(0),Sig(1,1),Sig(1,2),Sig(2)に使用された公開鍵証明書K2、前記公開鍵証明書K2の信頼点までの公開鍵証明書L2および前記公開鍵証明書K2,L2に対する失効情報R2をそれぞれ取得するとともに、親署名Sig(0)が有する総ての参照先、署名値、公開鍵証明書および失効情報に対するタイムスタンプAT2を取得する。したがって、前記有効期限の延長時には、新たなタイムスタンプ(アーカイブタイムスタンプ)AT2’を追加して更新してゆくことで、子署名を含む総ての署名に対して、真正性を、低コスト、かつ容易に、長期に亘って延長することができる。

(もっと読む)

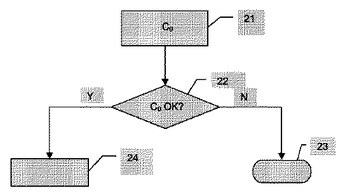

単一の物理デバイスを用いた保護されたトランザクションの制御方法、それに対応する物理デバイス、システム及びコンピュータプログラム

本発明は、ユーザの物理デバイス(13)であって、デバイス公開鍵(P0)と、対応するデバイス秘密鍵(S0)とを含む少なくとも1対の非対称鍵を有する物理デバイス(13)を用いる保護されたトランザクションの制御方法に関する。本方法は、物理デバイスの使用開始前に、特定の認証機関(10)の第1の認証鍵(ST)を用いて前記デバイス公開鍵(P0)を認証し、前記デバイス秘密鍵(S0)が前記物理デバイス(13)内の耐タンパ領域に保存されていることを確かめてから、デバイス証明書(C0)を発行するステップと、第1の認証鍵(ST)に対応する第2の認証鍵(PT)を用いて前記デバイス証明書(C0)を確認するステップと、確認結果が正常である場合に、前記ユーザをあるプロバイダに登録(24)するステップとを含む。  (もっと読む)

(もっと読む)

ピアツーピア型匿名プロキシにおける安全性の高い匿名通信路の検証及び構築する方法

【課題】信頼できる匿名通信路用サーバと信頼できない匿名通信路用サーバとが混在しているネットワークから、信頼性のある匿名通信路用サーバを選択し、安全性の高い匿名通信路の確保を可能とする。

【解決手段】ユーザが立ち上げている、自分及び他人が共同で使用できる匿名プロキシの性質を持った専用プログラム(以後、ピアツーピア型匿名プロキシと記載)から、他人が立ち上げているピアツーピア型匿名プロキシにアクセスし、サーバとのデータ送受信用匿名通信路を仮に構築する。この時、中継点となるピアツーピア型匿名プロキシから認証用のパスワードを受け取り、その後、新たに別の匿名通信路を構築し、その別の匿名通信路を用いて先ほどパスワードを受け取ったピアツーピア型匿名プロキシにアクセスし、パスワードの認証を行う。パスワードが一致すれば信頼できる中継点として確定され、その匿名通信路を用いてデータの送受信を行う。

(もっと読む)

電子画像データ検証プログラム、電子画像データ検証システム及び電子画像データ検証方法

【課題】 登録される電子画像情報とは別に部分署名情報を生成して分割・保持し、電子画像情報(原本情報)と部分署名情報(検証情報)の持つ機能・役割を明確に分離することで、変更有無を検出、かつ、変更箇所(変更位置)を特定し、これらを第三者に証明可能とすることを目的とする。

【解決手段】 電子画像情報の部分的な情報を用いて、該電子画像情報に対する変更の有無と変更があった場合にその変更箇所を特定するための部分署名情報を生成する部分署名情報生成部40と、電子画像情報と該電子画像情報から生成された前記部分署名情報とを登録する画像登録部70、格納部80と、電子画像情報と部分署名情報を用いて前記電子画像情報に対する変更の有無、又は前記電子画像情報に対する変更があった場合にその変更箇所についての検証を行う部分署名情報検証部50とを備える。

(もっと読む)

ストレージ装置

【課題】安全で高信頼でかつ機密性を高めたストレージ装置を顧客に提供することを目的とする。

【解決手段】ネットワークを介してホスト計算機と接続するホストインターフェース部と、ディスク装置と接続するディスクインターフェース部と、ディスク装置へのアクセスのキャッシュメモリ及びストレージ装置の制御情報を格納するメモリ部と、ストレージ装置を制御するプロセッサ部と、ホストインターフェース部、ディスクインターフェース部、メモリ部及びプロセッサ部を相互に接続する相互結合部と、ホストから読み書きされるデータを暗号化する暗号化機能部と、を備え、プロセッサ部は、ディスク装置の所定の領域に格納されているデータを読み出し、読み出したデータを、当該データに対応する暗号鍵を用いて複合化し、複合化されたデータを、当該暗号鍵とは異なる暗号鍵を用いて暗号化し、暗号化されたデータを所定の領域とは異なる領域に書き込む。

(もっと読む)

トラステッド・コンピューティング・プラットフォームにおいて動的に生成された裏書き鍵に対する仮想裏書きクレデンシャルを設定するための方法、装置、およびコンピュータ・プログラム

【課題】

データ処理システムにおいて仮想裏書きクレデンシャルを設定するための方法、装置、およびコンピュータ・プログラムを提供する。

【解決手段】

データ処理システムはハードウェアのトラステッド・プラットフォーム・モジュール(TPM)を含む。このシステムでは論理的パーティションが生成される。論理的パーティションの各々に対して、異なる仮想TPMが生成される。次に、論理的パーティションの各々に関して、当該論理的パーティションに対して生成された仮想TPMが、その仮想TPMを含む論理的パーティションによる使用のための仮想裏書きクレデンシャルを動的に生成する。仮想裏書きクレデンシャルは、データ処理システムまたはそれの装置が当該データ処理システムにとっては外部にあるトラステッド第三者機関をアクセスすることなく、当該データ処理システム内で生成される。

(もっと読む)

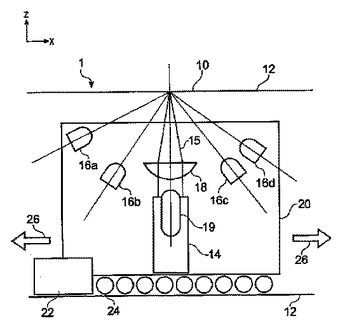

データ通信装置

【課題】CPUバスに暗号器や通信インタフェースやメモリがそれぞれ独立に接続している構成で、暗号化動作をする度にCPUバス上においてデータをメモリから暗号器へそして暗号器からメモリへと2回移動する必要があり、暗号化、復号化の度にバスの帯域を占有するため非効率であった。

【解決手段】通信インタフェース14と、通信インタフェースにCPUバス11を介して接続されて通信を制御するCPU12と、データを蓄積するメモリ13と、データを暗号化または復号化する暗号器15とを備える。メモリは、そのアドレス空間について、CPUがデータを直接的に読み書き可能な第1のアドレス空間と、CPUがデータを暗号器における暗号処理部15aを介して読み書き可能な第2のアドレス空間とを有し、CPUは、メモリに対してデータの読み書きを行う際に、第1のアドレス空間と第2のアドレス空間とを選択可能に構成されている。

(もっと読む)

デジタル署名プログラム、デジタル署名システム、デジタル署名方法、署名検証方法

【課題】複数のメッセージを一括して署名を生成した場合にメッセージに付加された署名を個別に検証できる。

【解決手段】クライアント1において、署名生成部24は、ダイジェスト生成部14が生成した複数のコンテンツC1〜C3の各ダイジェストを一括して署名を生成する。コンテンツ情報生成部16がコンテンツC1に対して、他のコンテンツC2,C3のID及びダイジェストと一括署名とを含む付加情報を生成すると、コンテンツ情報送信部18は、付加情報が付加されたコンテンツC1を送信する。サーバ4において、ダイジェスト生成部48が、受信したコンテンツC1から生成したダイジェストと付加情報に含まれている他のコンテンツC2,C3のダイジェストを結合すると、署名検証部52は、この結合ダイジェストと署名復号部50が一括署名を復号して生成したダイジェストとを比較することでコンテンツC1に付加された一括署名の検証を行う。

(もっと読む)

鍵

鍵配布システムが、セキュリティトークンの本質的特性に基づくシグネチャを使用して、鍵をパックするように動作可能な鍵パックユニットと、パックされた鍵の伝送が行われるように動作可能なチャネルと、セキュリティトークンの本質的特性に基づくシグネチャを使用して、鍵をアンパックするように動作可能な鍵アンパックユニットとを含むことが可能である。このため、鍵は、第3のパーティが、チャネルを監視することによって鍵の複製を得ることが不可能でありながら、セキュアでないチャネルを介して、使用のために受信者に伝送されることが可能である。  (もっと読む)

(もっと読む)

暗号化・復号化回路

【課題】データ格納部に鍵データの内容を送信するための配線の量の増加を抑制可能であって、回路レイアウトの複雑化を招来しない暗号化・復号化回路を実現する。

【解決手段】暗号・復号演算部に、暗号・復号演算回路とそれを回避する回避経路とを含ませ、入力されたデータを、暗号・復号演算回路において暗号化または復号化させるか、暗号・復号演算回路を迂回してそのまま出力させるか選択可能とする。セレクタから鍵格納部および初期値格納部への一本の配線を設けるだけで済み、鍵格納部および初期値格納部に鍵データの内容を送信するための配線の量の増加を抑制可能で、回路レイアウトの複雑化を招来しない暗号化・復号化回路を実現できる。

(もっと読む)

アクセス

データアクセスシステムを実現することができる。システムは、格納されているアクセストークン署名に関連付けられているデータレコードおよび署名生成器を備え、これは、アクセストークンをスキャンしてアクセストークンの署名を作成するように動作可能であり、署名はアクセストークンの固有特性に基づく。システムは、さらに、作成された署名と格納されている署名とを比較する比較器を備えることもできる。システムは、格納されている署名と作成された署名とが一致した場合にデータレコードを公開するように動作可能なものとすることができる。そのため、機密またはプライベートデータへの安全なアクセスは、データレコードにより記述される、またはデータレコード内に記述される関係する個人または企業に所有されるアクセストークンを使用して制御することができる。  (もっと読む)

(もっと読む)

2,341 - 2,360 / 3,043

[ Back to top ]