Fターム[5B285AA04]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 機密保護 (2,397)

Fターム[5B285AA04]に分類される特許

2,321 - 2,340 / 2,397

観察者への入力情報漏洩を防ぐことのできる情報入力方法

【課題】情報入力過程を観察しても観察者が入力される情報が何なのかわからないようにする情報入力方法を提供することを課題とする。

【解決手段】情報入力部に反応記号の集合、非反応記号の集合および制御道具の集合を提供する段階と、使用者が制御道具の集合を利用して反応記号の集合に移動演算を行って反応記号集集合の特定された記号を非反応記号の集合に存在する単位入力情報にマッチングさせる段階とを含む。

(もっと読む)

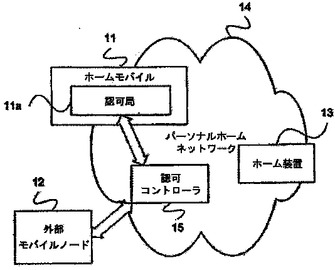

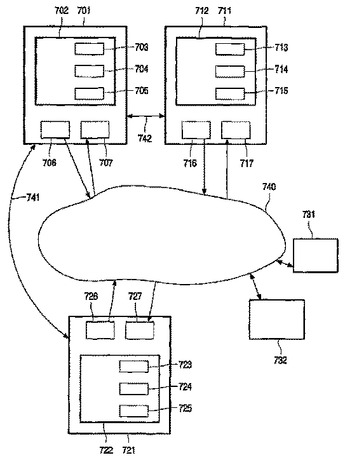

アドホックアクセス環境を提供するネットワークシステムおよび方法

アドホックアクセス環境を提供するネットワークシステムおよび方法。アドホックアクセス環境を提供できるネットワークシステムが、ネットワークに接続されて装置からアクセス要求を受信するコントローラユニットと、コントローラユニットに認可アサーションを提供する権限ユニットとを備える。コントローラユニットは、それが権限ユニットとコンタクトし且つ権限ユニットが認可アサーションを提供する基礎となる少なくとも一つの規則を含むアクセス制御ポリシーに基づいて認可プロセスを行う。

(もっと読む)

(もっと読む)

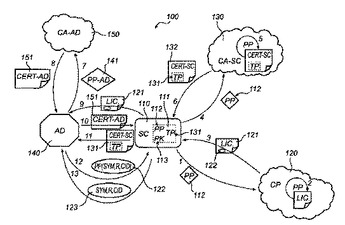

プライバシーを保護する情報配布システム

情報配布システムにおいて、情報の要求を管理する間、ユーザーの身元を秘密に保つシステム、装置および方法。ユーザーの身元は、ユーザー同定装置と関連付けられている持続的仮名および一時的仮名の使用によって秘密に保たれる。情報配布のプロセスは、ライセンスおよび証明書の使用によって向上される。ライセンスおよび証明書を、ユーザーは、持続的仮名を用いて自らを代表させることによって入手する。要求した情報にアクセスする間、ユーザーは一時的仮名によって代表される。  (もっと読む)

(もっと読む)

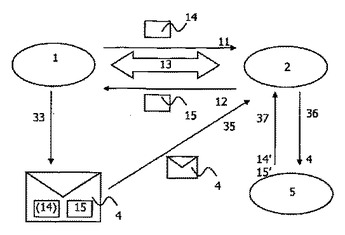

ネットワークを介した動作をセキュリティ保護する方法および関連装置

本発明は、ユーザ(1)とサービスプロバイダ(2)の間のネットワーク上で実施される動作をセキュリティ保護する方法、および関連の装置に関する。この方法は、ユーザ(1)について、動的な暗号鍵を生成するステップ(33)と、サービスプロバイダ(2)から受信された認証データ(15)を前記動的暗号鍵を用いて暗号化するステップ(33)と、暗号化された認証データ(4)をサービスプロバイダ(2)に送信するステップ(35)とを含む。この方法は、サービスプロバイダについて、暗号化された認証データ(4)を動的に復号するステップ(5)と、セキュアモードでの動作(13)を許可するために復号済み認証データを検証するステップ(5)とを含む。  (もっと読む)

(もっと読む)

ネットワークを管理するシステムおよび方法

ネットワークを管理する方法。本方法には、ネットワークに接続されたデバイスから送信されたアクティベーションキーを受信するステップと、設定をデバイスに自動的に送信するステップと、デバイスの設定を自動的に維持するステップと、デバイスからログ情報を受信するステップとが含まれる。  (もっと読む)

(もっと読む)

サーバ装置、クライアント装置およびネットワークシステム

MACアドレス認証に用いるアドレスの登録のために、コントロールポイントであることを示す独自のデバイス記述を備え、サーバ側がネットワークに接続されている機器から情報を取得し、この記述を持つ機器だけを一覧表示する。登録されていない機器からのアクセスに所定の応答を返すことで、対応しているが登録されていない機器に登録を促す。  (もっと読む)

(もっと読む)

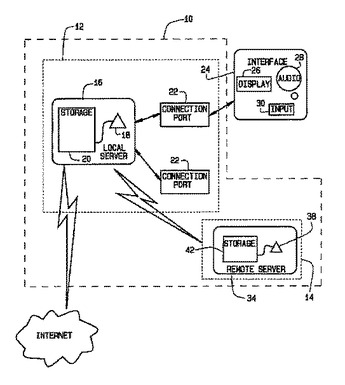

個人情報を開示することのない信頼性のないゲートウェイの認証

システムおよび方法は、サーバに取扱いに慎重を要するユーザ情報を提供せずに、サーバの使用についてのユーザ承認を提供する。ユーザインターフェイスと遠隔承認サーバとの間には、安全な承認リンクが確立される。承認リンクは、ローカルサーバを通過する一方で、ローカルサーバからは読取不可となっている。ユーザ承認データは、承認リンクを介して、ユーザインターフェイスから承認サーバに送信される。承認サーバはそこで、承認リンクを介して、リダイレクトされた確認メッセージをユーザインターフェイスに返す。リダイレクトされた確認メッセージに含まれるデータに基づいて、ユーザインターフェイスとローカルサーバとの間にローカルリンクが確立される。ユーザインターフェイス、ローカルサーバおよび承認サーバの間のすべての通信は、ユーザインターフェイスウェブブラウザを用いて行なわれる。よって、ローカルサーバによって制御されたサービスの利用についての承認を行なう上で、ユーザインターフェイスに、そのようなリンクを確立し、かつ、そのような通信を行なうための専用のソフトウェアをロードする必要はない。  (もっと読む)

(もっと読む)

アクセス制御装置及び電子機器

ネットワーク内に存在する複数の電子機器に対するアクセス権を電子機器の組み合わせ毎に制御するアクセス制御装置を提供する。 権限情報生成部(106)は、電子機器(200)が電子機器(300)上のアプリケーションへアクセスする際に用いる権限情報を生成する。許可情報生成部(107)は、権限情報と関連付けて、電子機器(300)が電子機器(200)からのアクセス要求に対して、当該アクセス要求を許可するべきか否かの情報である許可情報を生成する。アクセス情報保存部(101)は、権限情報及び許可情報を保存する。送信制御部(108)は、通信部(103)を介して、権限情報を電子機器(200)に、許可情報を電子機器(300)に送信する。 (もっと読む)

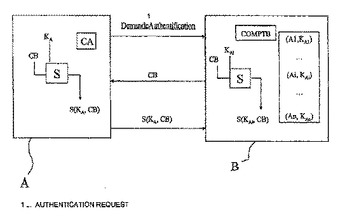

匿名認証方法

本発明は、各々が、特定されるべきクライアントエンティティ(Ai)と関連付けられる、いくつかの秘密鍵(KAi)を有する認証エンティティ(B)による、クライアントエンティティ(A)の認証方法に関する。本発明の方法は、認証要求の後に、認証エンティティ(B)からクライアントエンティティ(A)に認証カウンタ値(CB)を送信するステップと、クライアントエンティティの側において、受信されたカウンタ値が、クライアントエンティティに記憶されるカウンタ値(CA)より厳密に大きいことを検証するステップと、クライアントエンティティの側において、カウンタ署名(S(KA,CB))を算出し、それを認証エンティティに伝送するステップと、クライアントエンティティによって記憶されるカウンタ値(CA)を認証カウンタ値(CB)に更新するステップと、認証エンティティ(B)の側において、対応するカウンタ署名(S(KAi,CB))が受信されたカウンタ署名(S(KA,CB))に一致する、特定されるべきクライアントエンティティ(Ai)を探すステップと、認証カウンタ(COMPTB)を増加させるステップとを有する。

(もっと読む)

(もっと読む)

ファイアウォールを有するサーバとファイアウォールを有するクライアントとの間の安全なインターネット接続を自動的に起動し動的に確立するためのシステムおよび方法

本発明は、セッション制御サーバ(SCS)を使用し、サーバとクライアントとの間の安全な接続を自動的および動的に起動し、確立するためのシステムおよび方法に関する。サーバとクライアントの両者は、ネットワークアドレス変換器または変換(NAT)ミュータ、または、ファイアウォールを通じて、信頼できないネットワーク(例えばインターネットのような)と接続される。SCSは、サーバとクライアントの両者から個別に信頼され、必要な接続パラメーターを仲介してサーバとクライアントとの間に安全な接続を確立する。当該システムと方法は、クライアント上にいかなるユーザ設定も必要とせず、サーバがクライアントから明示接続要求またはパケットを受け取る必要性を排除し、これによってサーバのファイアウォールは常時、すべてのインバウンドトラフィックを遮断し続けることが可能となる。 (もっと読む)

患者医療データ記録のアクセス及び利用を制御するためのシステム及び方法

【課題】規制適合のため患者の保険情報(PHI)の機密性を守るPHI処理システムを提供する。

【解決手段】PHIは患者の医療データと関連する患者識別データを含んでいる。匿名化エージェントは患者の医療データを抽出し、匿名の患者データを作成するため全ての識別データから区別する。鍵は患者識別データと患者医療データの以降の再関連付けを許可するために生成される。匿名の患者のデータベースは患者のスクリーニング目的で照会することが可能である。患者照会は研究又は患者のスクリーニングが内部審査委員会のような,適任の官庁によって認可を得られたときにのみ、処理される。医学的な特徴が患者照会と一致する患者は利用可能な研究が選択される。もし選ばれた患者の再認識が必要ならば、認可され、鍵は必要な再関連付けを規定する為に利用可能である。データログは患者データへの全てのアクセスを記録する。

(もっと読む)

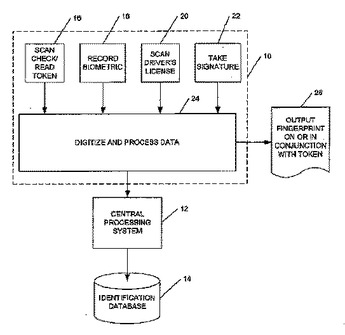

電子取引認証システム

取引トークンおよび生体認証データに関する情報を取得および送信する、小切手、クレジットカード、デビットカード、およびスマートカードのような取引トークンとともに使用する電子取引認証システムを提供する。システムは、アカウントの認証のためのすべての取引場所において、取引トークン上に符号化された取引およびアカウント情報、デジタル的に符号化した生体認証データを読み取る、または走査する能力、運転免許証または他のIDカードを走査する能力、および顧客の署名を取り込む能力を有することが望ましい。電子取引認証システムは、提示される小切手上の磁気インク(MICR)のラインまたはクレジットカードまたはデビットカード上の磁気帯のような、様々なトークンのインデックスをデジタル化し、中央システムに取引情報データを送信することが好ましい。  (もっと読む)

(もっと読む)

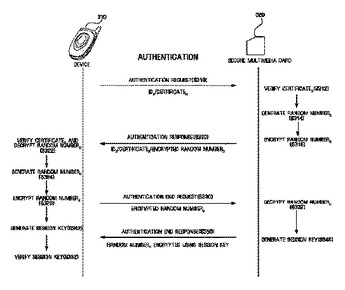

デバイスと携帯型保存装置との相互認証

デジタル著作権管理のためのデバイスと携帯型保存装置との間の相互認証に関する。デバイスの携帯型保存装置との相互認証方法は、デバイスが携帯型保存装置に第1キーを送る段階と、前記携帯型保存装置が前記第1キーで第1乱数を暗号化して得た第1暗号化された乱数と第3キーとを送れば、これを受信し、前記第1キーに対応する第2キーを用いて前記第1暗号化された乱数を復号化する段階と、第2乱数を前記第3キーで暗号化して得た第2暗号化された乱数を前記携帯型保存装置に送る段階と、前記第1乱数と前記第2乱数でセッションキーを生成する段階と、を含む。本発明によれば、デバイスと携帯型保存装置との間のDRMのための安全な相互認証が可能である。

(もっと読む)

(もっと読む)

認証システム及び認証装置

【課題】正当なユーザに対して、従来よりも確実に機能の利用を許可する認証システムを提供する。

【解決手段】認証システム1は、ユーザ端末10、認証記録媒体20、無線IDタグ30、・・・、36から構成される。ユーザ端末10は、ユーザより、具備するアクセス制限が設けられた機能の起動の指示を受け付けると、無線IDタグ30、・・・、36から識別コードを収集し、収集した識別コードと、認証記録媒体20にて予め記憶している識別コードとの一致の度合が、所定の条件を満たしているか否かを判断する。ユーザ端末10は、所定の条件を満たしている場合には、起動指示のあった機能を起動する。

(もっと読む)

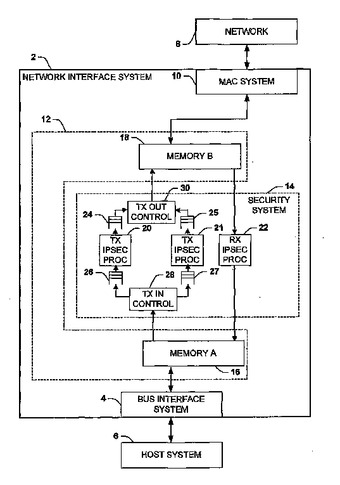

高速送信IPsec処理のための2つの並列エンジン

本発明は、ホストシステム(6)をネットワーク(8)にインタフェースするためのネットワークインタフェースシステム(2)に関する。このネットワークインタフェースシステム(2)は、バスインタフェースシステム(6)、メディアアクセスコントロールシステム(10)およびセキュリティシステム(14)を有する。ネットワークインタフェース(2)は、ホストシステム(6)のIPsec処理の負荷を軽減する。本発明によれば、セキュリティシステム(14)は、発信データを暗号化するための2つのプロセッサ(20,21)を有する。発信データパケットは、プロセッサ(20,21)の一方ずつに交互に送信され、これにより、送信処理が受信処理からみて高速化される。  (もっと読む)

(もっと読む)

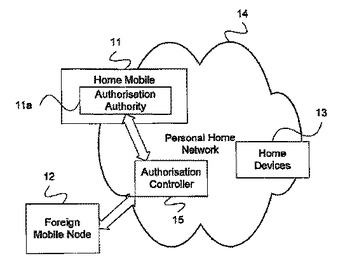

ユーザ認証

ユーザ認証のための、コンピュータプログラム製品を含む方法及び装置に関する。例えば、方法には、割当認証シンボルと一時認証シンボルとの間の動的なマッピングを生成する工程と、電子デバイス上に動的なマッピングを提示する工程と、1つ以上の一時認証シンボルを特定する選択信号を受信する工程とが含まれる。  (もっと読む)

(もっと読む)

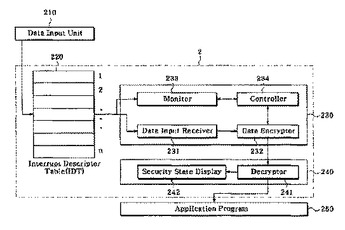

コンピュータ保安装置、コンピュータ保安方法、及び記録媒体

本発明は、データ入力装置を介して印加されるデータが運営体制でサポートする運営体制の入力デバイスドライバを経ることなく、直ちに保安入力デバイスドライバを介して暗号化するようにして、ハッキングプログラムがデータ入力装置を介して印加されるデータを不法的に獲得することを根本的に遮断する保安入力デバイスドライバを利用したコンピュータ保安装置及び保安方法を開示する。  (もっと読む)

(もっと読む)

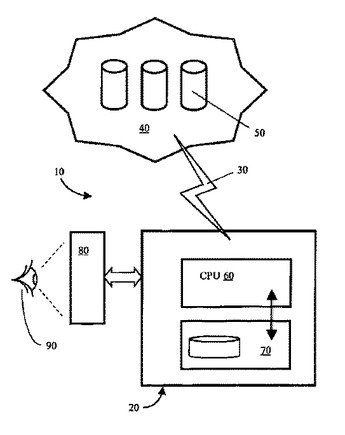

通信ネットワークへのアクセスを制御する方法

インフラストラクチャ(40)へのアクセスを制御する方法が提供される。その方法は、インフラストラクチャ(40)に通信可能に結合され得る端末(20)に関する。更に、端末(20)は、データキャリア(200a、200b)を受け入れることができる関連のローカルメモリ装置(70)に結合可能なコンピュータプロセッサ(60)を有するように構成される。その方法は、ローカルメモリ装置(70)及びインフラストラクチャ(40)のうち1つ以上からのデータコンテンツにアクセスするために、少なくとも部分的に端末(20)のユーザ(90)に実質的にシームレスに動作可能な1つ以上のソフトウェアアプリケーションを実行するように、プロセッサ(60)を構成する第1のステップを起動する。コンピュータプロセッサ(60)は、インフラストラクチャ(40、50)から受信可能なデータコンテンツ及び/又はインフラストラクチャ(40、50)から要求可能なデータコンテンツに関して少なくとも部分的に制限される。  (もっと読む)

(もっと読む)

継承セキュリティ属性を使用したセキュアネットワーク上のプロキシ要求を管理するためのシステム及び方法

継承セキュリティ属性を使用してセキュアネットワーク上でプロキシ要求を管理することを目的とする方法、装置、およびシステムである。プロキシ要求がセキュアトンネルのセキュア属性を継承するように、HTTPプロキシトラフィックのようなプロキシトラフィックは、セキュアトンネルを通じて通り抜けられる。セキュア属性は、プロキシがサーバにアクセスすることを可能とするために使用され、それによって、それを通じて通り抜けされたプロキシコネクションへのセキュアトンネルのセキュリティプロパティを拡張することが考えられる。セキュアトンネルサービスは、プロキシ要求をクライアントから受信し、セキュリティ属性を含むようにプロキシ要求を修正する。一実施形態において、セキュリティ属性は、プロキシサービスがもう一つのセキュリティ属性を決定するために使用できることを可能とする識別子である。プロキシサービスは、セキュリティ属性を使用することを可能とされ、前記セキュリティ属性は、クライアントがサーバへアクセスすることを認証するかを決定する。 (もっと読む)

認可証明書使用中のプライバシー保護

本発明は、ユーザが許可された承認に対して、ユーザのグループからユーザのプライバシーを与える方法を提案し、そのような承認は、デジタル承認証明書を用いて証明され、ユーザのグループの場合にはドメイン証明書に関連する。概念は、証明書のユーザアイデンティティを隠すとともに、証明書それ自体は明らかにする。このようにして、証明書を、例えば、公衆ネットワークにおいて広くかつオープンに利用することができ、任意の観察者がユーザを承認又は止め院内のユーザアイデンティティにリンクする必要がない。プライバシーは、零知識プロトコルによって証明書識別装置に対して与えられ、それは、認証装置が証明書に対するユーザの権限をチェックするためにユーザと認証装置との間で実行される。プライバシーは、(匿名の購買又は)発行装置からの証明書の発行を許容する機構によって証明書発行装置によって、証明書発行装置に対しても与えられる。  (もっと読む)

(もっと読む)

2,321 - 2,340 / 2,397

[ Back to top ]