Fターム[5B285AA04]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 機密保護 (2,397)

Fターム[5B285AA04]に分類される特許

2,261 - 2,280 / 2,397

アクセスログの管理システム及び管理方法

【課題】

汎用性を維持しつつ、システム運用に際し、不正なアクセス者を特定し、情報の漏洩の原因を的確に追求可能とし、ひいては、情報の漏洩を未然に防止する。

【解決手段】

本発明は、監視プログラム31により、Webサーバ3を介して送受される要求データ及び応答データを取得し、監視プログラム31により、要求データ及び応答データから所定の情報を抽出し、抽出された情報をアクセスログとしてアクセスログデータベース7に蓄積し、ログ分析部94によってアクセスログの分析を行う。

(もっと読む)

データセキュリティ

1つの実施例において、1または2以上のオペレーションを含み得る方法を提供する。これらのペレーションのうちの少なくとも1つは、入力データを記憶装置に格納する要求の少なくとも一部に応じて、1または2以上のキーの少なくとも一部に基づいて、入力データを暗号化して出力データを生成し、記憶装置に格納すること、を含む。この1または2以上のキーは、遠隔の認証局により認証されてもよい。これに代えて、又は、これに加えて、これらのオペレーションのうちの他の1つは、入力データを記憶装置から検索する要求の少なくとも一部に応じて、少なくとも1つのキーの少なくとも一部に基づいて、この出力データを復号化する。多くの変更、多様な手段、および、代替手段についても、この実施例を逸脱することなく可能である。 (もっと読む)

コンピュータ・ネットワークへの不正アクセスを検出するためのシステムおよび方法

【課題】コンピュータ・ネットワークへの不正アクセスを検出するシステム、方法、およびプログラムを提供する。

【解決手段】異なるオペレーティング・システム上で動作するコンピュータ・サーバと複数のコンピュータ装置とを有するコンピュータ・ネットワークにおいて、各々のコンピュータ装置は、オペレーティング・システムのレベルでコンピュータ・サーバによって管理されるデータベースを含む。各々のコンピュータ・サーバ上で管理されるコンピュータ装置について識別ファイルのセットを生成し、識別ファイルのセットは、複数のコンピュータ・サーバから中央違反データベースに集められる。コンピュータ装置についてネットワーク・アクセス違反のレベルを判定するために、識別ファイルのセットの各々と情報データベースとの間にリンクが作成される。コンピュータ装置についての違反メッセージが、ネットワーク・アクセス違反のレベルに基づいて生成される。

(もっと読む)

スマートカードを利用した遠隔端末機とホームネットワークとの間の認証方法及びホームネットワークシステム

【課題】 スマートカードを利用した遠隔端末機とホームネットワークとの間の認証方法及びホームネットワークシステムを提供する。

【解決手段】 ネットワーク網を通じて接続された遠隔端末機とホームネットワークとの間のスマートカードを利用した認証方法において、(a)ネットワーク網を通じて、遠隔端末機とホームネットワークとが接続される段階と、(b)ホームネットワークに接続されたサーバースマートカードに保存されている第1秘密共有データと、遠隔端末機に接続されたクライアントスマートカードに保存されている第2秘密共有データとを使用して認証を行う段階と、(c)(b)段階で認証がなされる場合、遠隔端末機とホームネットワークとの間に保安トンネルを形成する段階と、から構成される認証方法。これにより、遠隔端末機とホームサーバーとの間に安全な保安トンネルを形成して通信を行うことによって、ホームネットワークの保安脆弱性を解決する。

(もっと読む)

安全なネットワークアクセスを提供するためのシステムおよび方法

【課題】安全なネットワークアクセスを提供する。

【解決手段】安全なネットワークアクセスは、安全ネットワーク提供デバイスをセキュリティ権限に接続し、1つまたは複数のネットワークプロファイルを獲得し、安全ネットワーク提供デバイスの1つまたは複数のネットワークインターフェースを、獲得されたネットワークプロファイルの属性に対応するデータで構成し、安全ネットワーク提供デバイスを獲得モードからゲートウェイモードに切り換え、安全ネットワーク提供デバイスをクライアントデバイスに接続することによって提供される。

(もっと読む)

計算デバイスのロケーションに基づいてその計算デバイスを使用禁止状態にするための方法

【課題】計算デバイスのロケーションに基づいてその計算デバイスを使用禁止状態にする。

【解決手段】コンピュータなどの計算デバイスは、その計算デバイスにロケーション制限が存在しているかどうかを、パワー・アップ中にBIOSをチェックすることによって判断する(201)。ロケーション制限が存在している場合、計算デバイスは、全世界測位システム(GPS)を利用してそのロケーションを決定する(203)。計算デバイスにロケーション制限が存在している場合、計算デバイスは、その計算デバイスの現在位置に応じて使用が禁止された状態になる(207)。

(もっと読む)

許可された匿名の認証

【課題】 バイオメトリック・データを不可逆暗号アルゴリズムと関連して使用する方法、プログラム、およびシステムを提供すること。

【解決手段】 これらの方法、プログラム、およびシステムは、(a)第1のバイオメトリック・データと第1の個人鍵を(たとえば登録プロセスの間に)受領するステップと、(b)時として(i)第1のバイオメトリック・データから少なくとも1つのバリアントを生成し、(ii)第1の個人鍵を不可逆暗号アルゴリズムを用いて処理し、(iii)第1のバイオメトリック・データまたは第1の個人鍵にソルトを付加した後に、第1のバイオメトリック・データと第1の個人鍵を不可逆暗号アルゴリズムを用いて処理するステップと、(c)第2のバイオメトリック・データと第2の個人鍵を(たとえば認証プロセスの間に)受領するステップと、(d)第2のバイオメトリック・データと第2の個人鍵を不可逆暗号アルゴリズムを用いて処理するステップと、(e)第2の処理済みデータを第1の処理済みデータと比較するステップと、(f)第2の処理済みデータに対する第1の処理済みデータの比較に関する信号(たとえば、(i)第2の処理済みデータが第1の処理済みデータと一致する場合における認証を反映する(時として施設またはシステムに対するアクセスを許可する)確認、または、(ii)第2の処理済みデータが第1の処理済みデータと一致しない場合における非確認を反映する拒否)を生成するステップとを含む。  (もっと読む)

(もっと読む)

携帯電話セキュリティシステムとICタグ

【課題】携帯電話のセキュリティに対し、手に取付けたランダムな排他的ICタグを利用する事により、特別な操作を介さず利用者本人がセキュリティを意識すること無く携帯電話のセキュリティを解決することで、利便性、簡易性、安全性、コスト軽減を向上させたセキュリティシステムを提供する。

【解決手段】図1に示す通り、携帯電話1のセキュリティに対し、指輪3または、付け爪4にランダムな排他的コードまたは排他的機構を持つICタグ2を取付ける、または、マニュキュアのような接着剤等で爪5にICタグ2を取付け、ICタグ2を取付けた手で携帯電話1を操作、開閉、または、接触する事で携帯電話に取付けられたICタグコード読取装置によりICタグ2のコードを読み取る事で、利用者本人がセキュリティを意識すること無く個人認証をおこない、携帯電話1のセキュリティを解決する。

(もっと読む)

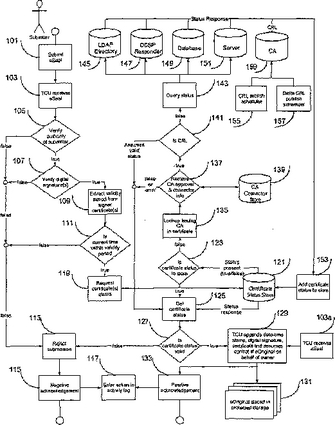

認定された文書の電子的送信、保存および読み出しシステム並びに方法

構成可能で、任意の承認された認証機関(CA)から状態を検索できるように方向付けられた認証状態サービスが開示されている。CSSは信頼された管理ユーティリティ(TCU)および同等のシステムまたは、要求された処置を実施するために個人の権利、提出された電子情報オブジェクトの信頼性、デジタル署名検証および使用者認定処理過程で使用される認定認証の状態の有効性確認を行うことが役目であるアプリケーションで使用される。認定認証上の有効性チェックは発行元CAに問い合わせることで実施される。従来、信頼された公開鍵インフラ(PKI)を作成するためには、認証の有効性を確認する必要があり、CA相互間での相互認証を行ったりまたはPKIブリッジを使用することで複雑な関係が形成された。PKIおよびCAの相互運用性の問題が、異なる観点から解決されており、転送可能な記録である電子オリジナル情報オブジェクト(所有権も変わる)の作成、実行、保守、転送、検索および廃棄に好適な信頼環境を確立することに注目している。TCUは、「承認されたCA」が多数のビジネス環境を支援できるにも関わらず、その既知の集合のみに関連し、そのCAの組の中でTCU使用者アカウントに関連する認証にのみ関連する。PKI/CA信頼関係を構築することは要求されておらず、それはCSSが信頼された環境を承認されたCAのみに問い合わせ、有効認証状態のキャッシュを保守することで実現するからである。  (もっと読む)

(もっと読む)

認証システム

【課題】各個人の実在性及び履歴の真実性の証明を支援する認証システムを提供する。

【解決手段】認証システムは、登録者の履歴情報を管理するシステムサーバ10と、登録する登録者により使用されるユーザ端末20と、閲覧希望側により操作される閲覧希望側端末30と、登録希望側により操作される登録希望側端末40と、実在判断希望側により操作される実在判断希望側端末50と、実在認証希望側により操作される実在認証希望側端末60と、情報正当性認証希望側により操作される情報正当性認証希望側端末70と、登録者の履歴情報登録時に第三者機関によるその登録者の実在性の問合せ先である関係機関側において操作される確認先側端末80と、通信回線網200とを有し、これらのサーバ及び各端末が通信回線網200を介して接続されて構成される。

(もっと読む)

コンテント管理システム

脆弱性に対するテクノロジー情報をモニタする方法において、脆弱性を検知し、該脆弱性をリサーチし且つ該脆弱性を脆弱性データ内にドキュメント化する自動化したワークフロープロセスを有している方法。  (もっと読む)

(もっと読む)

ソフトウェアライセンスを配布するシステムおよび方法

ユーザーにより、ゲームソフトウェアのインストールを認可するためのソフトウェアライセンスをゲーム機へ配布する方法が提供される。ソフトウェアインストールプロセスは始められ、暗号化されたライセンスカウントを含む電子鍵は、該ゲーム機とインターフェイスする。暗号化されたライセンスカウントは、特定のゲームソフトウェアのインストールを認可するために利用可能なライセンスの個数を表す。暗号化されたライセンスカウントはアクセスされ、インストールが許可されるか否かが決定される。さらには、ネットワーク接続を通じてリモートサーバーにアクセスし、該電子鍵に格納されたライセンスカウントを増加させる処理手段が設けられている。  (もっと読む)

(もっと読む)

コンポーネントアセンブリを安全に組立て実行する方法

【課題】安全な取引管理および電子権利保護のためのシステムと方法の提供。

【解決手段】安全な処理ユニットを内包している安全な処理環境を含んでいる高レベルの安全性を提供する実行スペースと、安全な処理ユニットを内包していないホストイベント処理環境を含む低レベルの安全性を提供する実行スペースとを区別するための能力を提供する実行スペース識別子を内含するヘッダーと、実行可能なプログラミングを内含するロードモジュールを構成する要素にアクセスし、要素を安全に組立て、有効性について検査した後、内含するプログラミングを実行する。

(もっと読む)

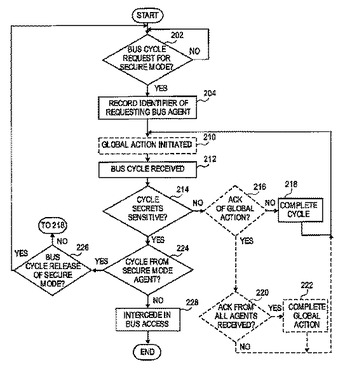

セキュアな実行中のリソースのデッドロックなしのバス保護のシステム及び方法

セキュアな実行中のメモリ・リソース及びI/Oリソースのデッドロックのないバス保護の方法及びシステム。バス・サイクルによって、セキュア実行モードへバス・エージェントが入ることが起動される。チップセットは、セキュア・モード・プロセッサの識別子を記録する。その後、チップセットは、セキュア・モード・プロセッサがセキュア・モードを出る前に別のバス・エージェントが、セキュリティ面で配慮を要するバス・サイクルを試行する場合、仲裁する。  (もっと読む)

(もっと読む)

データ処理装置及び記憶媒体

【課題】本発明は、それぞれデータベースを管理する異なるシステム間でアクセス権の管理を共有化して、一方のシステムに所属するデータベースの変更に伴って発生するアクセス権の変更等を他方のシステムからも参照可能として、異なるシステム間のアクセス権の管理を容易にするとともに、ユーザーのデータベースへのアクセス操作を容易にすることである。

【解決手段】CPU2は、社員の人事システムに対するアクセス権に関わる設定内容を確認するためアクセス権自動確認処理を実行し、記憶装置7内に格納された人事システム対応ファイル72から該当する社員番号を読み込み、この社員番号で人事システムにアクセスして、人事システムデータベース側の人事情報ファイルから当該社員の所属情報や役職情報等の社員情報を読み込み、この社員情報に基づいて人事システムデータベースに対するアクセス権を自動的に確認して、グループウエアシステムと人事システムで社員の人事システムデータベースへのアクセス権を共有化する。

(もっと読む)

アプリケーションデータへの音声アクセスのセキュリティ保護

【課題】 本発明は、アプリケーションデータへの音声アクセスのセキュリティを保護するための方法、システムおよびコンピュータプログラム製品に関する。

【解決手段】 クライアントは、アプリケーションデータへの音声アクセスのリクエストを送り、サーバがこれを受け取る。サーバは、リクエストに応答して、ユーザ本人証明を求める第一の音声チャレンジを送る。クライアントは、第一の音声チャレンジを受け取り、ユーザ本人証明を送る。サーバは、ユーザ本人証明を受け取り、第二の音声チャレンジを送る。第二の音声チャレンジは、クライアントのユーザには理解可能であるが、自動音声認識技術では認識が困難であるように構成されている。クライアントは、第二の音声チャレンジを受け取り、第二の音声チャレンジに応答する追加データ部分を送る。サーバは追加データ部分を受け取り、受け取ったユーザ本人証明と受け取った追加データ部分に基づいて、クライアント許可証を計算する。

(もっと読む)

リモートセキュリティ有効化システムおよび方法

【課題】コンピュータにセットされたTPMを、ネットワークを介して有効にする。

【解決手段】リモートセキュリティ有効化システムは、ユーザクライアントに配置されるトラステッドプラットフォームモジュール(TPM)と、通信ネットワークを介してユーザクライアントに配置されるTPM有効化モジュールにアクセスすることにより、ユーザクライアントの後続するブート時にTPMを有効にするように適合される管理クライアントと、を具備する。

(もっと読む)

認証システム及びカード並びに認証方法

【課題】 カード内に保持されている複数の認証情報に対応付けて識別情報を表示し、さらに、その中から選択された識別情報に対応する認証情報を取得することにより、認証に利用される認証情報を選択することが可能となる認証システム及びカード並びに認証方法を提供する。

【解決手段】 最初に、ICカードに記憶された複数の認証情報のそれぞれに対応した表示用ユーザ名アカウントのリストを表示装置に表示させるためのパスワードの入力を要求する。入力されたパスワードに基づいてリストの表示が許可されたユーザによる操作であるか否かを判定し、それを条件として、ICカードに記憶された複数の認証情報から一の認証情報を選択させる。そして、選択された一の認証情報をICカードから取得してユーザ認証を行う。

(もっと読む)

安全な取引管理装置および電子権利保護のためのシステムおよび方法

【課題】 安全な取引管理および電子権利保護のためのシステム及び方法を提供する。

【解決手段】 コンピュータなどの電子機器は、承認された様式でのみアクセスおよび使用されることを確実にし、情報の完全性、可用性、および/または秘匿性を維持する助けをする。このような電子機器と共に用いられる安全なサブシステムは、例えば、電子的に格納されたまたは広められた情報の使用を制御および/または計量もしくはモニタするために、処理と制御の安全なチェーンを実施し得る配布された仮想配布環境(VDE)を提供する。このような仮想配布環境は、電子商取引および他の電子取扱または電子的に容易になった取扱において様々な参加者の権利を保護するために使用され得る。安全な配布されたおよび他の動作システム環境およびアーキテクチャは、例えば、各ノードで安全な保護された環境を確立し得る安全な半導体処理配置を使用する。

(もっと読む)

可搬媒体を用いたシングルログイン制御方法および該方法を実現するためのプログラムを格納した記録媒体および装置。

【課題】

可搬媒体を使用し、セキュリティ運用及びユーザの業務運用の簡易化を行うシングルログインを実現する。

【解決手段】

複数の業務に対するユーザ認証処理を1回にするために、ユーザの可搬媒体で

のアクセス可否判定手段、正当なユーザについては業務の度に要求されるユーザ認証画面にユーザ識別情報を送信する手段、不当なユーザについては可搬媒体を無効にする手段を備える。また、可搬媒体の発行申請手段、再利用申請画面を備え、業務との連携手段を備える。

(もっと読む)

2,261 - 2,280 / 2,397

[ Back to top ]