Fターム[5B285AA04]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 機密保護 (2,397)

Fターム[5B285AA04]に分類される特許

2,301 - 2,320 / 2,397

トランザクションの容易化および認証

デバイスまたは「ドングル」(30)が、GSMセル電話システムで使用されるタイプなどのSIM(Subscriber Identity Module)と、WindowsベースPC(10)などのコンピュータの間での通信を制御するために提供される。SIM(12)は、ネットワーク内の電話受話器ユーザのSIMの認証と同一の形で、電話網によって認証することができ、この形で、PC(10)のユーザまたはPC(10)自体を認証することができる。そのような認証は、たとえば、認証が満足に完了した後にPC(10)に解放される特定のアプリケーションに関する時間を限られたセッションについてPC(10)の使用を許可することができる。このアプリケーションは、認証処理の満足な完了の後に、これに応答して、第三者によってPC(10)に解放することができる。セッションの料金は、遠隔通信網によってユーザの借方に記入でき、その後、第三者に渡すことができる。ドングル(30)は、PINの入力を要求することによって、および/または鍵を使用して暗号化され、特殊なPCインターフェースドライバ(38)によって生成される、PC(10)から受け取られる要求にのみ応答することによって、SIMに保管された認証データの追加のセキュリティを提供する。PINは、一時的にのみ保管することができる。ドングル(30)は、電気コネクタ(34)を有し、コネクタ(34)を選択的にPC(10)に結合するのに使用可能にする手段を設けることができる。  (もっと読む)

(もっと読む)

機器固有の機密保護データの安全な組み込みと利用

本発明は機器(100)に組み込まれるように構成される耐改竄性のある電子回路(10)に関する。電子回路(10)は、機器(100)の動作中に機器固有の機密保護データを安全に組み込み利用する。その電子回路には基本的に、外部回路インタフェースによりアクセスできない耐改竄性をもつように格納された機密(C)が備えられる。また、電子回路(10)は格納された機密に少なくとも部分的には応じて暗号化処理を実行し、機器(100)の使用中に前記電子回路(10)の内部に閉じ込められる機器固有の機密保護データのインスタンスを生成する機能(13)が備えられる。電子回路(10)はさらに、内部に閉じ込められた機器固有の機密保護データに応じて1つ以上の機密保護に関係した動作或いはアルゴリズム(14)を実行するように構成されている。このようにして、機密保護の目的のために、機器固有の機密保護データの安全な組み込みと利用が効果的に達成される。その安全は、格納された機密(C)が電子回路の外部では決して利用可能ではなく、そして、その機器固有の機密保護データが機器の利用或いは動作中に回路の内部に閉じ込められるので、確固としたものである。  (もっと読む)

(もっと読む)

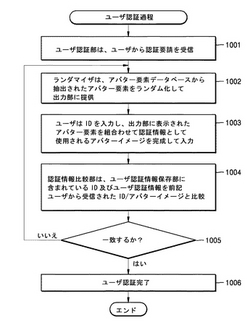

ユーザ認証装置及びユーザ認証方法

【課題】ユーザ認証装置及びユーザ認証方法を提供する。

【解決手段】各アバター構成要素を識別するための識別情報及び前記アバター構成要素の組合わせイメージ上で、各アバター構成要素の位置を表す位置情報で表示されるアバター構成要素の組合わせ結果に基づいて、ユーザ認証を行うユーザ認証部を含むユーザ認証装置である。これにより、ユーザが認証情報をさらに容易に記憶でき、認証情報の盗用を難しくできる。

(もっと読む)

ワンタイムパスワード暗号化を強化するための技術

ワンタイムパスワード暗号化システムを強化するための装置、方法、及びコンピュータ読み取り可能媒体を提供する。

【解決手段】 本発明の方法の実施例は、暗号文(3)を生成するために排他的論理和演算において平文(1)をワンタイムパスワードキー(2)で暗号化するステップ、及びオートキーによる暗号文(5)を生成するために排他的論理和演算においてオートキー(4)で暗号文(3)を難読化するステップを含み、該オートキー(4)は再使用可能キーである。

(もっと読む)

再生可能な不正防止機能セキュリティシステムのための自動生成された暗号関数

安全な暗号関数が、すべてのモバイルエージェントと同一である静的なプログラムコードと、各関数に対して異なる動的なプログラムコードとを含むテンプレートから生成される。動的なコードは、関数によって処理されるメッセージを暗号かするために用いられるストリーム暗号アルゴリズムをインプリメントする。動的なコードはまた、各メッセージに添付されるメッセージダイジェストを生成し得る。メッセージダイジェストは、動的なコード、およびオプション的に、メッセージに適用されるハッシュ関数であり得る。によって、各関数は、固定終了タイム、関数が送信し得る最大数のメッセージ等によって制限されたライフタイムが割り当てられ得る。暗号アルゴリズムによって処理された任意の受信されたメッセージは、そのライフタイムの満了後、無視される。  (もっと読む)

(もっと読む)

データ更新システム

【課題】 本発明は、更新対象のICカードを間違えることなくネットワークを介してICカードのデータを更新できるデータ更新システムを提供する。

【解決手段】 サーバ1が、発生させた乱数と共通鍵をクライアントに送信し、クライアント4から受信した機器識別子を共通鍵で復号し、機器識別子に対応する公開鍵で受信した乱数を復号し、復号された乱数と発生させた乱数とを比較照合して機器認証を行い、クライアント4が、サーバ1からの乱数と共通鍵をICカード6に出力し、ICカード6からの乱数と暗号化された機器識別子をサーバ1に送信し、ICカード6が、クライアント4からの乱数を秘密鍵で暗号化し、機器識別子を共通鍵で暗号化し、暗号化された乱数及び機器識別子をクライアント4に出力し、クライアント4からの更新データを秘密鍵で復号して、更新データでICカード6内の書き替えを行うデータ更新システムである。

(もっと読む)

オンラインデータ暗号化及び暗号解読

好ましくはパスワード等のユーザ認証識別子データであるコンピュータに実装されたネットワーク上で送信されるデータをユーザのコンピュータへの入力時点で暗号化及び暗号解読することを可能にするシステム及び方法。このシステム及び方法は、エンドユーザがグラフィカル画像の第1の部分上にランダムに配列された要素のうちの1つからマーカを頭の中で選択することを可能にする。グラフィカル画像の第2の部分は、何らかの個人の認証識別子のシーケンスの可能性のある要素の配列を含み、第1の部分に隣接して配置される。このシステム及び方法は、外側部分に見える認証識別子の選択された要素と選択されたマーカを実質的に整合させるように、必要に応じて選択されたマーカと第1の部分とを移動させることによって識別子の各要素を入力するようユーザに促す。一実施形態によれば、画像部分は同心ホイールである。別の実施形態によれば、画像部分は隣接する列で配列される。 (もっと読む)

無線ローカルエリアネットワークの関連付けのためのデバイスおよびプロセスならびに対応する製品

【課題】 ユーザによる特別な追加データの入力や追加機材を必要とせず、かつ安全な方法でWLANへの接続のための関連付けを可能とする。

【解決手段】 関連付けデバイスは、ステーションと中心装置との間で信号を交換する受信手段11および送信手段12と、中心装置に、少なくとも一つの中心秘密鍵Kを自動的に提供するセキュリティ手段13と、ステーションによって送られた関連付け要求によって開始され、中心鍵および中心鍵に対応するステーション秘密鍵Kによってセキュリティが保たれる、ステーションと中心装置との間の無線でのデータ交換のもとに、ステーションをWLANの一部であると記録する記録手段とを有する。また、記録手段14がステーションの記録を確認するのは、ユーザーが確認のための物理的な動作ACTION´を中心装置に対して実行したときにのみ行われる。

(もっと読む)

ウェブサービス間の安全な相互運用性

ウェブサービスの結合は、セーフティの使用を通じて、仮想コントラクトを介して達成される(802)。ウェブサービス同士の結合は、ウェブサービスの安全な相互運用性を高めて、各ウェブサービスが単独で提供できるより多くの機能を生み出す(804)。ウェブサービスは、1つのウェブサービスのポートのタイプが別のウェブサービスの別のポートのタイプと適合性がある時に、相互運用性のために結合される(806)。  (もっと読む)

(もっと読む)

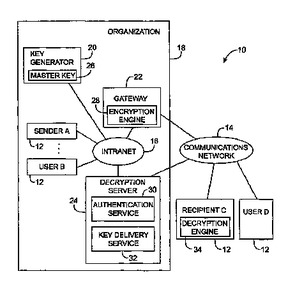

導出鍵を用いたセキュアメッセージングシステム

対称メッセージ鍵を使用して、送信者と受信者との間で安全なメッセージ送信を行うことができる。対称メッセージは、組織において、鍵生成器を使用してマスター鍵から導出することができる。ゲートウェイは、導出鍵を使用して、発信メッセージを暗号化することが可能である。組織内の送信者は、組織の顧客である受信者にメッセージを送信することができる。受信者は、予め制定した信用証明書を使用して、組織内の暗号解読サーバーに対して認証を行うことができる。受信者には、暗号化メッセージを解読するための導出鍵のコピーが提供される。階層的アーキテクチャは、組織においてスーパーマスター鍵生成器が、組織の異なるユニット内の委譲鍵生成器に対するマスター鍵を導出するのに使用することが可能である。組織は、非顧客の対称メッセージ鍵を生成する、ポリシーサーバーを有することが可能である。  (もっと読む)

(もっと読む)

ネットワークシステム、及び記録媒体

【課題】不所望のタイミングでスクリーンシャッタ機能等の不所望の処理が作動してしまうことを無くすと共に、オペレータが離席した場合に、表示データのセキュリティを確保すること。

【解決手段】距離センサ28でオペレータとの距離を測定し、その距離が所定距離D2 を基準にして離れる方向であれば、CPU10は、表示装置14のスクリーンシャッタ処理を行い、近づく方向であれば、表示装置14のスクリーン解除処理を実行する。

(もっと読む)

キー断片化による自動的な暗号化と復号化を伴うデータアーカイビングのための方法、システム及びセキュリティ手段

本発明による自動的な暗号化と復号化の伴うデータアーカイビングのための方法ではクライアントステーション(1)とアーカイブステーション(4)の間でデータ(9,10)が交換される。セキュリティ手段(2)はこれらのステーション(1,4)の間に接続されプレーンデータ(9)の暗号化とそのアーカイブステーション(4)への転送を行いさらに暗号化されたデータ(10)の復号化とそのクライアントステーション(1)への転送を行う。暗号化は少なくとも2つのキー(6,7)を用いて行われる。2つのキーの1つはアーカイブステーションへの転送によってスワップアウトされ、セキュリティ手段(2)において暗号化後に消去される。これによりたとえセキュリティ手段(2)が盗まれてもアーカイブステーションの暗号化データ(10)はアクセスは可能でもその復号化はスワップアウトキー(7)の消去によって容易に阻止できる。  (もっと読む)

(もっと読む)

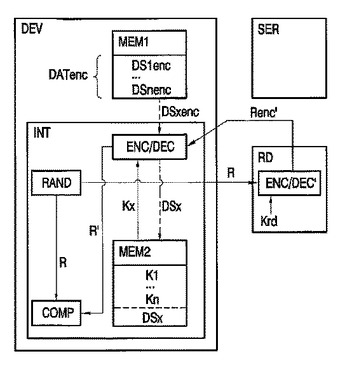

装置に登録されている多数のデータセットの1つの選択方法及び対応装置

装置DEVに登録されている多数のデータセットDS1enc乃至DSnencの1つを選択する方法が提供される。各データセットDS1enc乃至DSnencは特定のキーK1乃至Knに関連付けられている。装置DEVにて交換情報RがキーK1乃至Knの1つのキーKxを用いて暗号化される。暗号化された交換情報Rencは遠隔装置RDに送信され、遠隔装置RDに格納されたキーKrdを用いて解読される。解読された交換情報Rrdは装置DEVに返送される。続いて、交換情報Rが解読された交換情報Rrdと比較される。2つが等しい場合には適切なデータセットDSxが発見され、異なる場合には別のキーを用いてサイクルが再開する。装置DEV及び遠隔装置RDの役割は、サイクルが遠隔装置RDにて開始されるように変更されてもよい。本発明はまた装置に登録された多数のデータセットの1つを遠隔装置に与える装置に関する。  (もっと読む)

(もっと読む)

ウェブサービスのための動的な相互操作性契約

本発明は、相互操作性をサポートするためのマシン読み取り可能なデータ構造体及びデータ構造体の動的計算に係る。より詳細には、本発明は、相互操作性を向上するデータ構造体及びデータ構造体の動的発生の態様に係る。本発明の特定の態様を、特許請求の範囲、明細書本文及び添付図面に記載する。  (もっと読む)

(もっと読む)

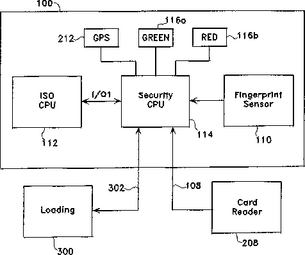

アイデンティティの秘密保護された生物測定学的検査

高いセキュリティの識別カードは、記憶された生物測定学的データのためのオンボードメモリと、生体の生物測定学的データを捕捉するオンボードセンサとを備えている。カード上のオンボードプロセッサは整合動作を行って、捕捉された生物測定学的データが局所的に記憶されている生物測定学的データに一致することを確認する。整合が肯定的であった場合にのみ、追加の検査を行いおよび、またはさらに処理するためにカードからデータが送信される。カードはISOスマートカードコンパチブルであることが好ましい。1実施形態において、ISOスマートカードは、保護された生物測定学的データを記憶し、処理するために使用されるセキュリティプロセッサを悪意のある外部アタックからISOスマートカードインターフェースによって保護するファイヤウォールとして機能する。別の実施形態においては、セキュリティプロセッサはISOスマートカードインターフェースと変更されていないISOスマートカードプロセッサとの間に挿入され、ユーザの指紋が前に登録された指紋と一致するまで任意の外部通信を阻止する。ユーザが彼の指を指紋センサ上で処理している期間中に実時間フィードバックが行われ、それによってそのセンサ上に指を最適に置くことを容易にする。カードは、取引ネットワークとの通信を可能にするために、あるいは安全な区域に物理的にアクセスするために使用されることができる。  (もっと読む)

(もっと読む)

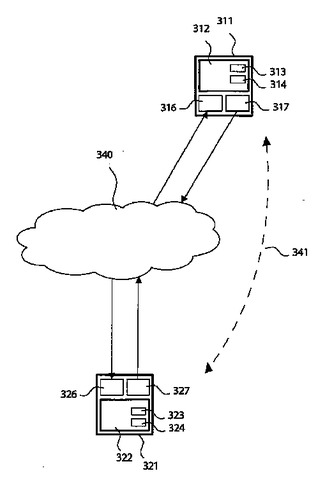

セキュア通信に関連する改良

データ通信媒体を介して第1のリモート側コンピュータと第2のリモート側コンピュータの間で電子メール通信等のセキュアなピアツーピアデータ通信を行う方法を説明する。この方法は、各リモート側コンピュータのアドレス詳細とデータ通信媒体に対する接続の現在状態を受け取る段階と、第1のリモート側コンピュータにおいてデータ通信を生成する段階と、第2のリモート側コンピュータの現在の接続状態を確認する段階と、第2のリモート側コンピュータの接続状態が、現在第2のリモート側コンピュータがデータ通信媒体に接続されていることを示しているときだけ、データ通信を途中で記憶せずに第1のリモート側コンピュータから直接第2のリモート側コンピュータにデータ通信を直接送る段階とを含む方法。 (もっと読む)

携帯電子装置及びICカード

【課題】 盗難や模倣が不可能な生体情報を用いて、セキュリティの高い個人認証方法を提供する。

【解決手段】 携帯電子装置(ICカード)には生体情報の特徴量を登録データとして格納しておく。使用者は、自分の生体情報をデータ処理装置(ICカードターミナル等)に入力する(401)と、データ処理装置は、入力された生体情報について特徴量を抽出して(402)、携帯電子装置に送信する。携帯電子装置ではデータ処理装置より入力された特徴データと登録データとを照合する(404)ことにより個人認証を行う。

(もっと読む)

更新可能かつプライベートなバイオメトリクス

本発明は、認証装置(311)において個体(321)を認証する方法および個体を認証するための認証システムに関する。本発明の基本的な発想は、個体が自分を認証したい装置またはシステムにおいて一つまたは複数のデータ構造を保存し、そのそれぞれが当該個体に属する識別子に基づく値および該識別子の暗号化されたコピーを含むというものである。個体が自らを認証したいとき、個体は認証装置にコンタクトし、それにより認証装置に保存されている特定のデータ構造に含まれる暗号化された識別子を入手する要求がなされる。その後、個体は実際に識別子を知っているという証明を認証装置に提供する。  (もっと読む)

(もっと読む)

電子メッセージにおける疑わしい、欺瞞の、および危険なリンクを検出する方法および装置

メッセージの受信者を欺くことを意図したリンクの特徴を解析する装置および方法が記載されている。解析は、受信クライアント、中間のサーバ、または他の地点において採用され、合法の内容を阻止することなく、ユーザを不正行為から保護するのを助けることができる。例えば、この解析を使用して、このようなリンクにしたがうことを試みているユーザに警告することができる。この解析を使用して、ディスプレイ上で指摘するようにリンクにマークを付すこともできる。この解析は、スパムスコアリングアルゴリズムへの入力として使用されることもできる。 (もっと読む)

バイオメトリック・テンプレートのプライバシー保護のためのアーキテクチャ

本発明は、個人の素性を、該個人(603)に関連付けられたバイオメトリックデータを用いて検証するシステムおよび方法であって、該バイオメトリックデータ(X,Y)のプライバシーが提供されるものに関する。バイオメトリックデータのプライバシーを提供するために、ヘルパーデータ方式(HDS)が用いられる。本発明はいくつかの理由により有利である。まず、セキュリティ上機微な情報の処理が、個人によって信頼される安全なタンパー防止性の環境(601、604、606)において実行される。この処理は、ヘルパーデータ方式の利用と組み合わされて、バイオメトリック・テンプレートが電子的な形で利用可能であるのが安全な環境においてのみであるバイオメトリックシステムの確立を可能にする。さらに、バイオメトリック・テンプレートの電子的なコピーは安全な環境において恒久的に利用可能ではなく、個人が自分のテンプレートをセンサーに呈示したときのみ利用可能である。  (もっと読む)

(もっと読む)

2,301 - 2,320 / 2,397

[ Back to top ]