Fターム[5J104KA05]の内容

暗号化、復号化装置及び秘密通信 (108,990) | エンティティ認証 (11,484) | 非対称暗号系による認証 (504)

Fターム[5J104KA05]に分類される特許

41 - 60 / 504

認証装置、認証方法、及びプログラム

【課題】能動的攻撃に対する安全性レベルを実現すること。

【解決手段】L個(L≧2)の秘密鍵si(i=1〜L)、及びn次多変数多項式F(n≧2)についてyi=F(si)を満たすL個の公開鍵yiを保持する鍵保持部と、(L−1)個のyi=F(si)を満たす秘密鍵siを知っていることを証明するための対話プロトコルを検証者との間で実行する対話プロトコル実行部と、を備え、前記対話プロトコル実行部は、前記検証者との間で前記対話プロトコルを実行する際に、どの秘密鍵siを使用したかを当該検証者に知られないようにする、認証装置が提供される。

(もっと読む)

情報処理装置およびその制御方法

【課題】 情報処理装置の識別情報と、電子証明書に含まれる当該情報処理装置の識別情報との不一致が発生したことを情報処理装置の管理者が容易に検知できる構成を実現する。

【解決手段】 記憶装置に記憶されている識別情報を含む、電子証明書の発行要求を認証局に対し発行する。その発行要求の発行中において(S702)、当該発行要求に含まれる識別情報と前記記憶装置に記憶されている識別情報との一致/不一致を判定する(S703〜S705)。ここで、不一致と判定された場合には、その旨のメッセージを通知する(S717)。

(もっと読む)

フレキシブル認証ルールの修正

【課題】複雑な認証ルールの中からルール要因を一つ、信頼性のある環境によって安全に変更可能とするコンピューティング技術を提供する。

【解決手段】耐タンパ性のセキュリティLSIは、不揮発性メモリと揮発性メモリと単調カウンタ領域とプラットフォーム状態に関する蓄積情報を記憶する構成レジスタと暗号化部を持ち、外部から受信したオブジェクトに含まれるルールを修正するためのオブジェクトルール修正チケット発行部を備え、受信したオブジェクトが、記憶されている暗号化ハッシュと等しい暗号化ハッシュを含んでいる場合にのみ前記チケット発行部を有効にする。このためルールの変更は、その変更の起源を十分に監査できるような方法で行われる。

(もっと読む)

メモリ装置、ホスト装置、サーバ装置、認証システム、および認証方法

【課題】ホスト装置の認証用秘密鍵が漏洩した場合であってもメモリ装置への不正なアクセスを防止することが可能なメモリ装置、ホスト装置、サーバ装置、認証システム、および認証方法を提供する。

【解決手段】メモリ装置20は、少なくとも認証許可の確認を行うための確認情報を格納する記憶部23と、外部のホスト装置と通信可能な通信部24と、外部のホスト装置との認証機能を有し、通信部を通して認証許可証を受信すると、外部のホスト装置が自装置との認証を許可されているか否かの確認を行い、許可されている場合に認証処理を行う制御部21とを有する。

(もっと読む)

自動取引装置及び自動取引システム

【課題】携帯通信端末の生体認証により、携帯通信端末から口座データを自動取引装置に通信して、自動取引動作する自動取引システムに関し、ユーザーの希望する生体認証方式で、本人確認して、自動取引する。

【解決手段】携帯通信端末(1)は、口座データと、生体情報と、前記口座データと前記生体情報の証明書とを複数格納するメモリ(12−2)を有し、生体認証ユニット(10)により本人確認と登録された生体情報の証明書による生体情報の有効性チエックを行い、本人確認が良好である場合に、非接触通信ユニット(16)により登録された口座データと有効性チエック結果とを自動取引装置(2)に送信し、自動取引装置(2)は、顧客操作部(23)に表示された取引選択画面から携帯通信端末を利用したサービスであることを選択したことに応じて、顧客操作部(23)に口座データを表示し、選択できる取引条件を前記有効性チエック結果に応じて変更する。

(もっと読む)

匿名認証システム、匿名認証方法、匿名認証プログラム

【課題】被認証者装置のユーザが特定のグループに属するか否かを正確に認証判定する。

【解決手段】被認証者装置20から送り込まれた認証用データから暗号文を抽出すると共に、ユーザ装置により指定された検証補助装置40に対して暗号文を転送する検証装置30と、予め設定されたメンバリストにユーザ識別子が含まれる場合に、秘密鍵に対応して予め設定された公開鍵を利用して復号されたユーザ署名の検証を行い、この検証の結果を検証装置30に対して通知する検証補助装置40を備えた匿名認証システムであって、検証装置30は検証補助装置40から送り込まれたユーザ署名の検証結果が全て受理を示す場合に認証要求に対する認証成功を提示する。

(もっと読む)

本人性証明システム、検証装置、本人性証明方法

【課題】所有物を用いない認証において本人性の第三者への証明力を高める。

【解決手段】本発明の本人性証明システムは、第1公開鍵を公開する認証装置と第2公開鍵を公開する協調装置を有し、被認証装置の本人性を証明する。認証装置は、第1鍵生成部、第1暗号文確認部、認証記録部を備える。協調装置は、第2鍵生成部と第2暗号文確認部を備える。第1暗号文確認部と第2暗号文確認部は、被認証装置が第1公開鍵y1と第2公開鍵y2を用いて秘密情報Wを暗号化した第1暗号文Cの秘密情報Wと、被認証装置が第1公開鍵y1と第2公開鍵y2を用いて秘密情報W’と付随情報Aを基に生成された第2暗号文C’の秘密情報W’とが、等しいこともしくは所定の距離以内であることを、協調して秘密情報Wと秘密情報W’を知ることなく確認する。

(もっと読む)

安全なコラボレーティブ・トランザクションを管理する方法及び装置

【課題】異なるセキュリティ・レベルを提供してユーザが自分自身の通信のセキュリティ・レベルを決定できるようにする。

【解決手段】ユーザは低いセキュリティ・レベルを選択してセキュリティ関係のオーバヘッドを可能な限り小さくすることが可能である。他にも、セキュリティ関係のオーバヘッドの増加を伴うもののもっと高いセキュリティ・レベルを選択することも可能である。異なるセキュリティ・レベルは2種類の鍵のうちの一つまたはそれ以上の使用により作成される:暗号化鍵は平文テキストデータをデルタへ暗号化するために使用し、メッセージ認証鍵を使ってデータを認証しデータの完全性を保証する。2種類の鍵を使ってテレスペースの各メンバーでデータを再暗号化しなくて済むようにする。別の実施態様において、「トライブ(tribe)」と呼ばれるサブグループをテレスペース内に形成しそれぞれのトライブが自分のいるテレスペースのセキュリティ・レベルを採用できるようにする。

(もっと読む)

通信データの保護方法、セキュリティ・システム

【課題】第一、第二のセキュリティ・モジュールを含むセキュリティ・システムで実行される通信データ保護方法を提供する。

【解決手段】第一のセキュリティ・モジュール1は第二のセキュリティ・モジュール2に第一の公開鍵を提供する。第二のセキュリティ・モジュール2は第一の公開鍵を使用し関連する第二の公開鍵と第二の照合データを暗号化し第一のセキュリティ・モジュール1に提供する。第一のセキュリティ・モジュール1は第一の秘密鍵を使用し暗号化された第二の公開鍵を復号し、第二の公開鍵を使用し関連する第一の照合データを暗号化し第二のセキュリティ・モジュール2に提供する。第一、第二のセキュリティ・モジュール1、2は暗号化された第二と第一の照合データを使用し互いを照合する。照合成功時、セキュリティ・システム10は第一、第二のセキュリティ・モジュール1、2を介したデータ通信を許可する。

(もっと読む)

アクセス権限設定システム、アクセス権限設定方法、Webサービスサーバおよびプログラム

【課題】権限付与の承諾を受ける者がアカウントを提示しなくても、権限を有する利用者が、簡易な方法で、ミス無く安全に、承諾を受ける者に権限付与を承諾する。

【解決手段】Webサービスサーバ10は、利用者(承諾者)端末20からの要求に応じて、仮チケットを生成し、利用者端末20に送信する。利用者端末20は、代理で利用する権限の付与を承諾したい相手(承諾受領者)端末30に仮チケットを送信する。承諾受領者端末30は、Webサービスサーバ10に、仮チケットを送信する。Webサービスサーバ10は、自身が発行した仮チケットであるかを同定した後、仮チケットを送信した者が承諾受領者として正しいかを利用者に確認し、承諾受領者が正しい者であることが確認できた場合は、認証チケットを生成し、承諾受領者端末30に送信する。承諾受領者端末30は、認証チケットを用いてWebサービスサーバ10にアクセスする。

(もっと読む)

ユーザ装置特定方法および情報処理システム

【課題】Webブラウザに特別な仕組みを実装することなく、WebアプリケーションがWebブラウザが動作するユーザ装置を特定できるようにする。

【解決手段】Webアプリケーション106がWebブラウザ103からリクエストを受信し、Webブラウザ103に、署名アプリケーション105へのリダイレクトを指示する。Webブラウザ103が署名アプリケーション105にリダイレクトし、署名アプリケーション105が署名を生成し、Webブラウザ103に、Webアプリケーションへのリダイレクトを指示する。このリダイレクトを受けたWebアプリケーション106が、署名が正しいことを確認して、Webアプリケーション106がリダイレクト元のWebブラウザ103が動作するユーザ装置を上記リクエストの送信元のWebブラウザ103が動作するユーザ装置101として特定する。

(もっと読む)

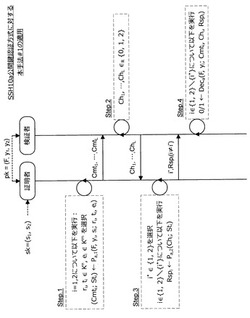

効率的相互認証方法,プログラム,及び装置

【課題】認証時に、共通鍵暗号ベースの相互認証と同等の処理速度を達成する公開鍵暗号ベースの相互認証方法を実現すること。

【解決手段】署名生成において、事前計算により署名対象データが入力された際の処理量を軽減できる署名方法と、公開鍵暗号の暗号化において、事前計算により暗号化対象データが入力された際の処理量を軽減できる公開鍵暗号方法を組み合わせ、チャレンジレスポンス型の相互認証を構成し、認証を行う一方に事前計算を行うことができる手順を集中させることで、実際の認証時の処理時間を共通鍵暗号ベースの相互認証と同等レベルに軽減する。

(もっと読む)

信頼される遠隔支払処理を実行する方法及び装置

【課題】信頼される遠隔支払処理を実行する方法及び装置を提供すること。

【解決手段】本発明の一態様は、第1モバイル計算装置と、第2モバイル計算装置を用いて電子支払処理を実行するため前記第2モバイル計算装置のユーザに関する格納されている支払情報を有する前記第2モバイル計算装置との間で信頼関係を確立するステップと、前記第1モバイル計算装置を使用して、POS装置との支払処理を開始するステップと、前記第1モバイル計算装置を使用して、前記第2モバイル計算装置から前記支払情報を受信するため、ネットワークを介し前記第2モバイル計算装置と通信するステップと、前記第1モバイル計算装置を使用して、前記第2モバイル計算装置から受信した支払情報を用いて前記POS装置との支払処理を完了させるステップとを有する方法に関する。

(もっと読む)

動画セキュリティ認証システム

【課題】ネットワーク上のサイトに投稿される動画コンテンツがオリジナル・コンテンツであることを配信者が確認し、利用者に対して保証することを目的とする。

【解決手段】認証要求に含まれる要求元認証情報をあらかじめ登録された登録済要求元認証情報と照合し両者が一致すれば電子証明書を出力するDsec認証サーバと、オリジナル動画コンテンツを入力し、該コンテンツに対する認証要求をDsec認証サーバに要求し、該サーバから出力される電子証明書をオリジナル動画コンテンツに付加したものをDsec認証ID付オリジナル動画コンテンツとして出力するDsecエンコーダと、動画コンテンツがDsec認証ID付オリジナル動画コンテンツであれば、分離されたオリジナル動画コンテンツをそのまま出力するDsecデコーダを含む。

(もっと読む)

保証されたシステム可用性を有する安全な通信のためのアジル・ネットワーク・プロトコル

【課題】トンネル・アジル・ルーティング・プロトコル(TARP)と呼ばれるプロトコルを含む、インタネットを介して通信する安全機構を提供する。

【解決手段】複数のコンピュータ・ノードは、見掛け上無作為のIP送信元アドレスおよびIP着信先アドレス、ならびに見掛け上無作為のディスクリミネータ・フィールドを使用して通信する。定義された基準に一致するデータ・パケットは受け入れられてさらに処理され、この基準を満たさないパケットは拒絶される。IPアドレスおよびディスクリミネータ・フィールドの「ホッピング」だけでなく、媒体アクセス制御アドレスなどのハードウェア・アドレスもホップすることができる。

(もっと読む)

認証装置、暗号化装置、トークンデバイス、認証方法、および認証プログラム

【課題】秘密鍵を外部に出さずに認証し、生体情報を漏えいしないこと。

【解決手段】準同型暗号による暗号化情報を暗号化したまま認証し暗号化情報を更新可能な認証装置101は、受信部304によって利用者の公開鍵を用いて準同型暗号によって暗号化された生体情報と、利用者の識別情報と、利用者の公開鍵と受信する。続けて、認証装置101は、検索部305によって、暗号化生体情報テーブル108から、受信部304で受信された識別情報に基づいて、暗号化生体情報テーブル108に記憶されている公開鍵と暗号化された生体情報とを検索する。検索後、認証装置101は、実行部306によって検索された公開鍵と暗号化された生体情報と、受信した公開鍵と暗号化された生体情報とを基に利用者の認証を行う。

(もっと読む)

メモリ装置、ホスト装置、およびメモリシステム

【課題】ホストの属性情報を識別でき、アクセス可能な秘密エリアを限定することが可能なメモリ装置、ホスト装置、およびメモリシステムを提供する。

【解決手段】証明書を検証するための認証局の公開鍵情報を格納し、機密性を保証すべきデータを格納する秘密エリアを含む記憶部23と、記憶部23へのアクセスを受信情報に応じて制御する制御部21と、を有し、受信情報は、認証局で認証された証明書情報にアクセス制御情報を付加した情報を含み、制御部21は、公開鍵で証明書の検証を行い、アクセス制御情報を識別し、上記記憶部内のアクセス可能な秘密エリアを制限する。

(もっと読む)

保証されたシステム可用性を有する安全通信用のアジル・ネットワーク・プロトコルの改良

【課題】インターネットなどのコンピュータ・ネットワークに接続されたポータル、およびポータルを通してコンピュータ・ネットワークに接続されたドメイン名データベースを含む、コンピュータ・ネットワーク用の安全ドメイン名サービスを提供する。

【解決手段】ポータルは、安全コンピュータ・ネットワーク・アドレスに関する問合せを認証し、かつドメイン名データベースは、コンピュータ・ネットワーク用の安全コンピュータ・ネットワーク・アドレスを記憶する。それぞれの安全コンピュータ・ネットワーク・アドレスは、.scom、.sorg.、.snet、.sedu、.smil、および.sintなどの、非標準トップレベル・ドメイン名に基づく。

(もっと読む)

保証されたシステム可用性を有する安全通信用のアジル・ネットワーク・プロトコルの改良

【課題】インターネットなどのコンピュータ・ネットワークに接続されたポータル、およびポータルを通してコンピュータ・ネットワークに接続されたドメイン名データベースを含む、コンピュータ・ネットワーク用の安全ドメイン名サービスを提供する。

【解決手段】安全ドメイン名データベースにネットワーク・アドレスがリストされている場合、問い合わせに応答してコンピュータ間に自動的に安全通信リンクを確立されるようにネットワーク・アドレスを記憶する。ネットワーク・アドレスがリストされていない場合、非安全通信リンクが確立される。

(もっと読む)

ホワイトボックス攻撃から暗号化資産を保護するためのシステムと方法

41 - 60 / 504

[ Back to top ]