Fターム[5J104LA01]の内容

暗号化、復号化装置及び秘密通信 (108,990) | メッセージ認証 (3,101) | 一方向性関数による認証 (334)

Fターム[5J104LA01]に分類される特許

41 - 60 / 334

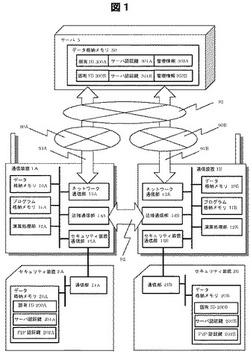

通信装置および処理システム

【課題】サーバに接続できない場合であっても、サーバに処理を求めるとともに、その処理結果を取得することが可能な通信装置および処理システムを提供する。

【解決手段】通信装置は、ネットワークを介してサーバと通信を行う第1の通信手段と、他の通信装置と近接通信を行う第2の通信手段と、前記サーバに保存された認証鍵と対応した認証鍵を取得する取得手段と、これら手段を制御する制御手段とを備える。前記制御手段は、前記サーバとの間で通信を行うことができない場合に、前記サーバでの所定の処理に用いられる処理情報データを前記取得手段により取得された認証鍵で暗号化し、前記暗号化したデータを含めた処理要求コマンドに前記コマンドの代理送信を求めるデータを付加し、前記第2の通信手段により前記他の通信装置に送付する。前記サーバでの処理の結果を示す処理結果データを含む結果転送コマンドを前記他の通信装置から受信すると、前記認証鍵を用いて復号化することにより前記処理結果データを抽出する。

(もっと読む)

セキュリティ識別子を使用しての完全なデータセットの存在の証明による違法な複製からのコンテンツの保護

【課題】コピープロテクトされるマテリアルの保護を拡張して、圧縮されていないコンテンツマテリアルの保護を含めること。

【解決手段】インターネットなど帯域幅が限られた通信を介してデータセット全体を転送することを断念させるために、データセットの中に含める多数のデータ項目が選択される。このデータセットは、データセット全体が存在するか否かを判断するのに使用される完全性パラメータを含む。望ましい実施例においては、完全性パラメータは、各データ項目の透かしに基づくハッシュ値である。レンダリング時に提示されたときに、提示されたマテリアルの中のデータ項目の透かしが読み取られ、提示された透かしに基づくハッシュ値が計算される。計算されたハッシュ値と、データセットに含まれる完全性ハッシュ値とが一致しないと、それはデータ全体が提示されていないことを示し、レンダリングが禁止される。

(もっと読む)

非センシティブ節データベースを用いたカットアンドペースト攻撃検出システム

【課題】非センシティブ節しか含まない文書が含む文書として判別されないようにする。

【解決手段】センシティブ節を検出するためまず文書を受信して(500)その文書を複数の節に分解する(502)。次いで、その節が既知の非センシティブ節に該当するか否かを節毎に(504)且つ非センシティブ節データベースの検索(506)を通じ判別する(508)。該当すると判別された節には非センシティブとのマークを付与し(510)、それ以外の節についてはカットアンドペースト攻撃と覚しき節か否かを判別する(516)。該当する節をアドミニストレータに提出して(520)その節が非センシティブか否かの判断を仰ぎ(522)、アドミニストレータが非センシティブと判断した節を非センシティブ節データベースに登録する(524)。

(もっと読む)

情報処理装置、コード生成方法、コード検証方法およびプログラム

【課題】分散情報の改ざんを高確率および効率的に検知可能とし、かつ、パラメータ設定の自由度を大きくした情報処理装置を提供する。

【解決手段】入力される秘密情報sを、素数pと2以上の整数Nを用いて、1からp-1の値を要素とする列{s_1,...,s_N}で表し、s_1*...*s_N mod pをチェック用データvとして求めるチェック用データ生成部と、秘密情報sとチェック用データvに対して線形秘密分散法を用いてそれぞれの分散符号化した値を生成するコード分散部と、復元対象の情報から秘密情報s'およびチェック用データv’を復元するコード復元部と、秘密情報s'がチェック用データ生成部に入力されたときの出力であるチェック用データv''とv'とが等しいか否かを判定し、チェック用データv'とv''が等しい場合にはデータが改ざんされていないと判定し、チェック用データv'とv''が等しくない場合にはデータが改ざんされていると判定する同一性判定部と、を有する。

(もっと読む)

プロトコルの安全性を検証する検証装置、検証方法および検証プログラム

【課題】認証または鍵交換のプロトコルを安全性のレベルに応じて検証することができる検証装置、検証方法および検証プログラムを提供すること。

【解決手段】検証装置1は、認証または鍵交換のプロトコルにおいて使用されている暗号プリミティブの種類を設定する種類設定部103と、暗号プリミティブの役割を設定する役割設定部104と、プロトコルにおけるデータ値の種類と状態、または暗号プリミティブの関数値の種類と状態とを示す要素を設定する要素設定部105と、要求に応じて検証対象の安全性を選択する安全性選択部106と、暗号プリミティブの役割に対して設定される所定のフレームワークに適合する安全性それぞれに関する検証項目を満足するか否かを判定する検証項目判定部107と、選択された全ての安全性に関する検証項目を満足していると判定された場合にプロトコルが安全であると判定する安全性判定部108と、を備える。

(もっと読む)

パケット経路追跡システム

【課題】不正パケットを早期に検知し不正パケットの発信元が属する組織を把握するパケット経路追跡システムを実現する。

【解決手段】ネットワークを流れるパケットの受信時刻とIPヘッダの中でルータを経由すると変化する部分に固定値を挿入して算出されたハッシュ値であるフットマーク値とを含むダイジェスト情報に基づき、パケットの発信元を特定するパケット経路追跡システムにおいて、前記ネットワークを流れるパケットを収集し、検出した不正パケットのダイジェスト情報を含むデータを送信する不正パケット検出センサと、前記不正パケットのダイジェスト情報を含むデータを受信すると前記ダイジェスト情報を含む検索要求データを送信するトレースバック連携装置と、トレースバック連携装置から受信した前記検索要求データに含まれるダイジェスト情報に基づき不正パケットの発信元を特定するトレースバック装置と、を具備する。

(もっと読む)

プラント運転データ管理装置、管理方法及び管理プログラム

【課題】簡易な作業によって、元データを加工して帳票データとして出力した以降に、帳票データが修正されていないことを証明可能なプラント運転データ管理装置、管理方法及び管理プログラムを提供する。

【解決手段】プラント運転データ記憶部4、データ加工部7を有するプラント運転データ管理装置1において、帳票データに基づきハッシュ関数を用いてハッシュ値を計算する帳票データハッシュ値計算部11、ハッシュ値を記憶する帳票データハッシュ値記憶部12、帳票データを出力する帳票データ出力部13、出力された帳票データから求めたハッシュ値と、帳票データハッシュ値記憶部に記憶されたハッシュ値とを比較する帳票データハッシュ値比較部16、比較結果に応じて帳票データの真正性を判定する真正性判定部17を有する。

(もっと読む)

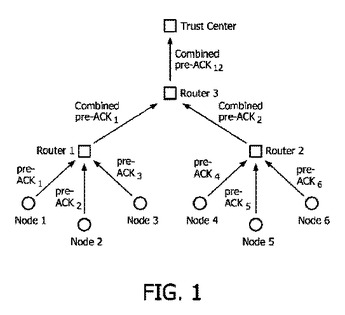

無線ネットワークにおいて機密データを安全にブロードキャストするための方法

本発明は、トラストセンターと呼ばれる中央装置と複数のセンサノードを有する無線センサネットワークにおいて機密データを安全にブロードキャストするための方法に関し、トラストセンターは暗号学的ハッシュチェインで初期化され、各ノードはノード鍵とトラストセンターハッシュチェインのアンカーで初期化され、方法は以下のステップを有する:トラストセンターが第1の安全なメッセージをノードへブロードキャストするステップ、各ノードが第1のメッセージの受信後に第1の確認応答メッセージを作り、それをトラストセンターへ送り返すステップ、トラストセンターが、全ノードが各自の第1の確認応答メッセージを送信したかどうかをチェックするステップ、及び全メッセージが受信されている場合、トラストセンターが機密データを第3のメッセージにおいて安全にブロードキャストするステップ、ノードが、第1のメッセージに含まれるエレメントに基づいて、機密データが実際にトラストセンターから来ているかどうかをチェックするステップ。  (もっと読む)

(もっと読む)

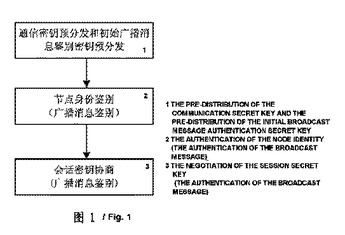

センサーネットワーク認証と鍵管理メカニズムの統合方法

センサーネットワーク認証と鍵管理メカニズムとの統合方法を提供した。当該方法は、1)鍵予備配布を行い、即ち、1.1)通信鍵の予備配布を行い、1.2)初期ブロードキャストメッセージ認証鍵の予備配布を行い、2)認証を行い、即ち、2.1)ノード身分認証を行い、2.2)ブロードキャストメッセージ認証を行い、3)ノードがセッション鍵の合意を行うことを含む。  (もっと読む)

(もっと読む)

サーバーレス分散ファイルシステムにおけるセキュアリカバリ

【課題】オーセンティケータにセキュアファイル書き込みが伴う場合に、惨事発生後、セキュアファイル書き込みを行うためのシステムおよび方法をサーバーレス分散ファイルシステム内の認証されていないチャネル上で実装する。

【解決手段】サーバーレス分散ファイルシステムは、fをシステムが許容できるフォールトの数を表す値として、少なくとも3f+1個の参加コンピュータメンバーを含む。グループは、ファイル作成およびファイルアップロード用に少なくとも1つのオーセンティケータを必要とする。メンバー間に格納されているファイルへの変更は、ファイル変更がオーセンティケータによりセキュリティ保護され、グループがオーセンティケータを検証することができる場合に、非認証チャネル上で行うことができる。

(もっと読む)

データ検証方法

電子システム(1)が、信頼できるプロセッサ(2)と、信頼できるキャッシュメモリ(3)と、大容量記憶メモリ(4)とを備える。データは大容量記憶メモリ(4)に記憶され、このメモリはブロックに分割され、各ブロックはアドレスによって識別され、データは検証ツリーを通じてアドレス指定される。この検証ツリーは、ノードを含むツリー構造であり、子孫ノードがルートノードに帰属し、各ノードは、その子ノードの各々を含むブロックのアドレス及び各ブロックのダイジェスト値を記憶する。このような電子システムのデータ検証方法では、検索データにアクセスすると同時に、計算したダイジェストが現在のダイジェスト値と異なる場合にはデータの破損を報告する。 (もっと読む)

ウェブ・サービスにおける秘密データ通信

【課題】値を有する第1署名を帯びているエレメントを含むリクエストをクライアントからウェブ・サービスで受け取り、その第1署名の値を署名し、これにより第2署名を作成し、そのウェブ・サービスから第2署名を含むレスポンスをクライアントに送ることによってウェブ・サービスにおける秘密データ通信が提供される方法、システム、及び製品を提供する。

【解決手段】リクエスタ102は、レスポンスが第2署名を含むことを確かめることができる。リクエストは暗号化され、レスポンスは暗号化される。第1署名は暗号化され、ウェブ・サービス303は、第1署名の値を暗号化して、第1署名のその暗号化された値をレスポンスに含めることができる。ウェブ・サービス303は、SOAPで符号化されたリクエストを受け取り、SOAPで符号化されたレスポンスを送ることができる。

(もっと読む)

地上デジタルテレビジョン放送における緊急情報の送信装置及び受信装置

【課題】地上デジタルテレビジョン放送波の伝送制御信号により緊急情報を伝送する送信装置、及び受信装置を提供する。

【解決手段】送信装置は、緊急情報の有無を識別するための起動信号と当該緊急情報とを含む電文情報を生成する緊急情報生成手段11を備え、緊急情報生成手段11は、予め規定された乱数列から、緊急情報を送信する際の送信時刻情報を表す時刻コードの一部を暗号鍵として決定し、該暗号鍵から特定の関数で定まる認証用乱数列を選定して生成する認証用乱数列生成部112と、認証用乱数列により当該緊急情報に関する時刻情報を含むデータを符号変換して認証子を生成する認証子生成部113と、該認証子を緊急情報に含めて設定する緊急情報設定部114とを有する。

(もっと読む)

管理装置、ノード装置、ノードプログラム、ページ情報送信プログラム、及びページ情報送信方法

【課題】コンテンツデータの属性情報等のレコードの改竄を確実に防止することができ、且つ、探索効率を上げることが可能なコンテンツカタログ情報等の管理情報を各ノード装置に送信する。

【解決手段】生成された葉ページから根ページ情報までの節ページ情報と根ページ情報とのシリアル番号及びチェック情報を、葉ページ情報の生成に基づいて更新し、ネットワークを介して、更新されたページ情報をノード装置に送信する。

(もっと読む)

データ処理装置

【課題】機器間通信のためのデータの秘匿化処理と並行して実施できるデータの完全性認証処理を実現し、処理時間を低減させる。

【解決手段】制御装置1がデータを送信する場合は、送信データの認証範囲を先頭から1ByteずつウィンドウをスライドさせてストリームHASH計算部431がウィンドウサイズ分のHASH値を生成し、演算値累積加算部430が、HASH値が算出される度に、HASH演算の順序に従って累積加算していき、演算値累積加算部430の最終的な累積加算値を認証値として送信データに付加して、送信する。制御装置1がデータを受信する場合は、同様の手順によりストリームHASH計算部431がHASH値を算出するとともに演算値累積加算部430がHASH値を累積加算していき、演算値累積加算部430の最終的な累積加算値と受信データに付加されている認証値とを照合して、データの改ざんの有無を検証する。

(もっと読む)

無線通信装置及び無線通信方法

【課題】パケットの改竄を検出するための演算値の計算をハードウェアでより効率良く行うことができ、転送レートの劣化をより効果的に防止可能な無線通信技術を提供する。

【解決手段】送信側の無線通信装置のMIC値記憶部28は、各宛先アドレスに対応付けてMIC値、シーケンス番号、フラグメント番号及びフラグメント・タグを記憶する。比較回路27は、送信パケットデコード回路26から入力された情報と、MIC値記憶部28に記憶された送信管理情報とを用いて比較を行い、当該比較結果に応じて、MIC値演算回路30に情報を入力する。MIC値演算回路30は、入力された情報を用いて、MIC値を計算する。

(もっと読む)

署名装置

【課題】階層符号化された映像データについて階層データごとに署名を行うと、映像データが階層化されてない場合に比較して署名処理時間と署名検証時間が階層数倍かかってしまう。また、階層間の関係については検証できない。すなわち、映像データ全体としての真正性の保証が困難である。

【解決手段】階層符号化された映像データを構成する階層データのそれぞれに対するハッシュ値を算出し、算出された複数のハッシュ値を階層データの階層順に二つ組み合わせてハッシュ値を算出する処理を繰り返すことで、映像データに対する一のハッシュ値を算出し、この一のハッシュ値に基づいて署名情報を生成する。そして、この署名情報と、映像データに対する一のハッシュ値を算出するまでに組み合わされた各ハッシュ値と、を含むように、映像データに対する第二の署名情報を生成する署名装置。

(もっと読む)

SMSメッセージングによりコンピュータアプリケーションを起動するための方法およびシステム

コンピュータベースのアプリケーションの遠隔起動のための方法およびシステムは、アプリケーションが起動されるべきことを遠隔コンピュータに通知するために、シンプルメッセージサービス(SMS)メッセージを使用する。SMSメッセージは、携帯電話によってまたはコンピュータから送ることができる。遠隔コンピュータは、SMSメッセージを受け取り、そのメッセージを構文解析してアプリケーションが始動されるべきことを決定し、指示されたアプリケーションを始動する。遠隔コンピュータがオフにされた場合、SMSメッセージは、アプリケーションを起動することができるように、コンピュータを始動するように構成されうるモデム内のSMS受信機によって受け取ることができる。  (もっと読む)

(もっと読む)

情報機器

【課題】ユーザ認証情報の妥当性を確保する。

【解決手段】PLC200は、保護資産機器300の保護資産へのアクセス要求に対する認証処理を行うためのユーザ認証情報を保持する。保護資産機器300は正規ユーザが示される正規ユーザ認証情報のハッシュ値である妥当性確認情報を保持する。PLC200のユーザ認証情報は不正に書き換えられる可能性がある。このため、保護資産機器300は、PLC200が電源ONにより起動する度に乱数をPLC200に送信し、PLC200のユーザ認証情報のハッシュ値である妥当性確認情報に乱数を適用して妥当性確認情報のハッシュ値を生成させ、また、保護資産機器300が保持している妥当性確認情報に乱数を適用して妥当性確認情報のハッシュ値を生成し、PLC200の妥当性確認情報のハッシュ値と比較して、PLC200のユーザ認証情報が正規ユーザ認証情報に一致しているかの判定を行う。

(もっと読む)

受信機に向けられたチャネルにおけるプライバシー保護に対処する装置および方法

第2のワイヤレス・デバイスとプライバシーキーを共有する第1のワイヤレス・デバイスのためのプライバシー保護に対処するための方法が開示される。当該方法において、第1のレゾリューションタグは、入力引数としてシード値およびプライバシーキーをともなう擬似ランダム関数を使用して第1のワイヤレス・デバイスにおいて生成される。プライバシーキーは、第1および第2のワイヤレス・デバイスにのみ知られている。プライバシー・アドレスは、シード値および第1のレゾリューションタグに基づいて第1のワイヤレス・デバイスのために生成される。パケットは、第1のワイヤレス・デバイスから第2のワイヤレス・デバイスへ送信される。パケットは、プライバシー・アドレスおよび第1のレゾリューションタグを含む。 (もっと読む)

41 - 60 / 334

[ Back to top ]