Fターム[5K030GA15]の内容

広域データ交換 (118,342) | 目的、効果 (15,207) | 信頼性の向上、保守・管理性の向上 (9,758) | セキュリティ、機密保護、暗号化、認証 (2,361)

Fターム[5K030GA15]に分類される特許

161 - 180 / 2,361

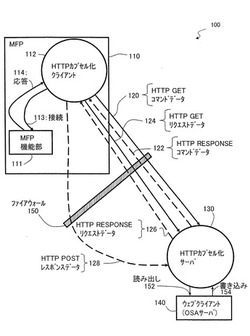

中継サーバ装置、通信中継装置、端末装置、通信システム、通信方法、プログラムおよびその記録媒体

【課題】ウェブクライアント140がMFP機能部111に処理要求を行う際の処理を簡略化する。

【解決手段】HTTPカプセル化サーバ130は、HTTPカプセル化クライアント112からのポーリングを受け付けたときに、このポーリングに対する応答としてHTTPカプセル化クライアント112を当該HTTPカプセル化サーバ130における所定のアクセス先にアクセスさせるためのコマンドデータをHTTPカプセル化クライアント112に送信し、上記コマンドデータに応じたHTTPカプセル化クライアント112からの上記アクセス先に対するアクセスを受け付けたときに、当該アクセスに対する応答としてカプセル化された上記処理要求をHTTPカプセル化クライアント112に送信する。

(もっと読む)

不正通信検出システム

【課題】FW(ファイアウォール)のログ解析やIDS(侵入検出システム)の設置、運用に頼らずに、プラントネットワーク内でセキュリティの脅威となりうる不正トラフィックやその予兆を検出できる不正通信検出システムを提供する。

【解決手段】プラントネットワークで発生しうるセッションのリストであるセッションホワイトリスト51aを予め記憶する記憶手段51と、前記補足されたパケットに基づいてセッション成立の成否を判定し、成立しているセッションを示すセッション情報を生成するセッション判定分離部53と、前記セッション判定分離手段により生成された前記セッション情報を前記セッションホワイトリスト51aと比較し、前記セッションホワイトリスト中のいずれのセッションにも適合しないときは当該セッションに係る通信を不正な通信として検出する第1の不正通信検出手段54を備える。

(もっと読む)

ネットワーク認証方法及びサービス提供システム

【課題】網間の到達性が無い環境で、アクセス網の利用者の端末にVPNサービスを提供するにあたり、一つのID及びパスワードによって効率よく認証できるようにしてID管理の手間を省いたシングルサインオンを実現し、多重トンネルを回避して端末及び網終端装置の負荷を低下させる。

【解決手段】中間通信網を管理する事業者が、自らID及びパスワードを管理するのではなく、VPNを利用することになるプライベート網の管理者にID及びパスワードの管理を委ね、かつ、端末から二度に亘って多段トンネルを構築するのではなく、端末が発した一度の認証要求で、端末及び第一網終端装置の間のトンネルと、発呼装置及び第二網終端装置の間のトンネルを構築する。

(もっと読む)

中継装置、無線通信装置、ネットワークシステム、プログラム、および、方法

【課題】ユーザの過大な負担を避けつつ、不正アクセスの可能性を低減できる技術を提供する。

【解決手段】現行の接続認証データを利用して要求認証データが有効ではないと判定された場合には、中継装置は、要求認証データが有効であるか否かを旧接続認証データを利用して判定する。旧接続認証データを利用して前記要求認証データが有効であると判定された場合には、中継装置は、現行の接続認証データを無線通信装置に供給する。無線通信装置は、接続判定のために、参照認証データを利用して要求認証データを決定し、要求認証データを中継装置に供給する。無線通信装置は、中継装置によって供給されたデータである供給データを利用して、参照認証データを更新する。

(もっと読む)

通信ネットワーク内の電子メール・スパムおよびウイルスの配布を電子メール・メッセージの発信元の認証によって低減する方法および装置

【課題】通信ネットワーク内の電子メール・スパムおよびウイルスの配布を電子メール・メッセージの発信元の認証によって低減する方法および装置を提供する。

【解決手段】本願発明は、代表的には通信ネットワークにおいて電子メール・メッセージを認証する方法であって、表示されているユーザが電子メール・メッセージを送ったかどうかを判断するための問合せを発信元サーバで受け取る工程と、電子メール・メッセージが発信元サーバから送られたメッセージと一致するどうかを判断するために発信元サーバでログに記録したデータを検査する工程と、電子メール・メッセージを認証するために問合せに応答する工程とを含む。

(もっと読む)

通信制御装置及びプログラム、並びに、通信システム

【課題】 セキュリティを確保しつつ、利便性を向上させることができる通信制御装置を提供する。

【解決手段】 本発明は、IP通信を行う通信装置間の通信制御をする通信制御装置を1又は複数備える通信システムに関する。そして、本発明の通信制御装置は、通信制御対象の通信装置ごとに、当該通信装置が対応する通信制御用のプロトコルの情報を記憶している通信装置情報記憶手段と、通信制御対象の通信装置のそれぞれと疎通確認を行う疎通確認手段と、少なくとも、通信装置情報記憶手段に記憶されている情報と、疎通確認手段の疎通確認結果とを利用して、当該通信制御装置に係るパケットフィルタリングのルールセットを生成するルールセット生成手段と、ルールセット生成手段が生成したルールセットに基づいて、他の通信装置から当該通信制御装置に与えられたパケットの受信許可又は受信拒否の処理を行うパケットフィルタリング手段とを有することを特徴とする。

(もっと読む)

トンネル終端システム、トンネル終端方法、トンネル終端制御装置、トンネル終端制御方法およびそのプログラム

【課題】通信を途絶することなしに、トンネル終端装置のスケールアウトを可能にする技術を提供する。

【解決手段】センタ側トンネル終端システム10aは、IPsecを用いてトンネルを確立するための呼制御信号を含むパケットを、第3処理装置13を経由して端末20Aとの間で送受信し、トンネルを終端するためのトンネル終端情報を生成する第1処理装置11と、第1処理装置11から受信したトンネル終端情報に基づいて、第3処理装置13を経由して端末20Aから受信したパケットの終端処理を実行する第2処理装置12と、フロー制御によって、端末20Aから受信したパケットのヘッダ情報に基づいて、呼制御信号を含むパケットを第1処理装置11に転送し、トンネルを通過してくるパケットを第2処理装置12に転送する第3処理装置13と、によって構成される。

(もっと読む)

管理サーバ、通信遮断装置、情報処理システム、方法およびプログラム

【課題】ネットワークに接続された情報処理装置を管理するシステムにおいて、同一の識別子を有する複数の情報処理装置を識別することを課題とする。

【解決手段】複数のネットワークセグメント2を有する検疫システム1に、ネットワークセグメント2に属するノード90を識別可能なノードID、およびノード90が属するネットワークセグメント2を識別可能なセグメントIDを取得する管理情報取得部34と、取得されたノードIDおよびセグメントIDを関連付けて、ノードIDおよびセグメントIDが示すノード90に係る通信の遮断の要否を判定可能なように蓄積する管理情報蓄積部35と、蓄積されたノードIDおよびセグメントIDが示すノード90に係る通信の遮断の要否を判定する遮断要否判定部36と、ノード90に係る通信の遮断が必要であると判定された場合に、ノードIDが示すノード90に係る通信を遮断する通信遮断部21と、を備えた。

(もっと読む)

ネットワーク監視方法及びシステム及び装置及びプログラム

【課題】 実際に利用されているネットワークから監視の用途として利用が可能なアドレス群を動的に抽出し、取得したアドレス群で監視サーバを動作させる。

【解決手段】 本発明は、トラヒック分析装置にて、外部ホストからネットワーク内部の内部ホストに対するトラヒックを分析し、一定期間において該外部ホストから該内部ホストへの通信要求があった場合に一切の応答を返さず、自ら外部ホストに通信要求を送信しなかった内部ホストを抽出し、内部ホストのアドレスの集合と監視サーバの識別子を対応付けて監視用アドレスリストに登録し、トラヒック転送装置において、監視用アドレスリストを参照して、内部サーバのアドレス宛のパケットを、該内部サーバのアドレスに対応付けられている監視サーバに送信し、監視サーバは、トラヒック転送装置から転送されたパケットを受信して、本来のトラヒックの宛先の内部ホストの代わりに該パケットの処理を行い、処理結果を該パケットの送信元に送信する。

(もっと読む)

VPN装置、VPNネットワーキング方法、VPNプログラム、及び記憶媒体

【課題】単一の経路リソースで高セキュリティにVPN通信経路を確立することが可能なVPN装置を提供する。

【解決手段】本VPN装置は、ネットワーク上で、VPNアダプタ101との間でVPNを構築してVPN通信を行うVPN装置301であって、VPNを構築するための第1認証処理を行い、第1認証処理の後に、VPNにおける音声通信確立手順で用いられるデータ及び音声データ以外の通信を禁止するフィルタ処理を行い、第1認証処理の後に、フィルタ処理中のVPNを介して通信される音声データを用いて第2認証処理を行い、第2認証処理の後に、フィルタ処理を停止する。

(もっと読む)

通信装置及びその制御方法、並びにプログラム

【課題】本発明は、DoS攻撃等を受けた場合でも、ユーザが意識することなく、IP−FAX通信を支障なく行うことができる通信装置を提供する。

【解決手段】IP−FAX通信を行うデバイス装置において、不正通信が検出されたときに、受信ポートを変更し、検出された不正通信が、ネットワーク上のSIPサーバを経由したものであるか否かを判別する。そして、不正通信がSIPサーバを経由したものであると判別された場合、変更前の受信ポートの削除をSIPサーバ213に依頼する。一方、不正通信がSIPサーバを経由したものでないと判別された場合、変更後の受信ポートをSIPサーバ213に再登録する。

(もっと読む)

ゲートウェイ装置、該装置の制御方法および該装置の制御プログラム

【課題】ネットワークを介しホームゲートウェイにより相互接続されているローカルネットワークにおいて、一方のローカルネットワーク内のコンテンツ提供者が、他方のローカルネットワーク内の特定のコンテンツ視聴者に対し、所望のコンテンツのみを公開することができる。

【解決手段】コンテンツ視聴者に対して公開を許可したコンテンツに関する情報が表記されたアクセス制御済コンテンツ情報データを作成するアクセス制御部を備える。

(もっと読む)

情報処理システム、情報処理装置、それらの制御方法、及びプログラム

【課題】MFPとWebサーバ間のファイアウォールを検出し、ファイアウォールの存在によって、ネットワーク接続の方法を変更する情報処理システム及びその制御方法を提供する。

【解決手段】本情報処理システムは、ネットワークを介して接続された画像処理装置と、情報処理装置とを含む。画像処理装置は、画像処理装置と情報処理装置との間の通信路にファイアウォールが存在するか否かを示す有無情報を情報処理装置に要求する。情報処理装置は、画像処理装置と情報処理装置との間の通信路にファイアウォールが存在するか否かを検出し、ファイアウォールが存在する場合は、第1通信方法を採用し、ファイアウォールが存在しない場合は、第2通信方法を採用するように、通信方法を調整し、結果を画像処理装置に通知する。

(もっと読む)

内部ネットワーク管理システム及び内部ネットワーク管理方法及びプログラム

【課題】未知のマルウェアからの通信先に対しても通信を有効に遮断できる構成を実現する。

【解決手段】中継装置ログ分析装置132は、中継装置112から定期的にログデータを受信する。異常検出装置131は、企業内部ネットワーク103におけるトラフィック異常を検出した際に、異常を発生させた端末装置のIPアドレスを中継装置ログ分析装置132に通知する。中継装置ログ分析装置132は、ルータ装置121等で生成されたトラフィック情報を解析してトラフィック異常の発生時刻を特定し、トラフィック異常の発生時刻と異常を発生させた端末装置のIPアドレスに基づき中継装置112からのログデータを解析し、異常を発生させた端末装置がアクセスしたアドレスを特定し、特定したアドレスをマルウェアからの通信先とし、当該アドレスを宛先とするパケットを遮断するよう中継装置112を設定する。

(もっと読む)

ウェブアプリケーション攻撃の検知方法

【課題】受信されるHTTPトラフィックのパケットからペイロードのみを分離してHTTPトラフィックを再構成した後、該再構成されたHTTPトラフィックの内容をパーサーにて分析することで、攻撃に関連した内容が含まれているか否かを判断することができる、ウェブアプリケーション攻撃の検知方法を提供する。

【解決手段】HTTPトラフィックを形成するパケットが受信されると、ウェブアプリケーション・ファイアウォールが、HTTPトラフィックを再構成して、分析を行い、該再構成されたHTTPトラフィックが攻撃に関連した内容を含んでいないと判断した場合、再構成されたHTTPトラフィックをウェブサーバまたは使用者サーバへ伝送して正常に処理されるようにし、再構成されたHTTPトラフィックが攻撃に関連した内容を含んでいると判断した場合、再構成されたHTTPトラフィックを攻撃であると検知した後、再処理を行う。

(もっと読む)

アンチマルウェアシステム及びその動作方法

【課題】本発明は、高速でパケットデータをフィルタリングできるアンチマルウェアシステム及びその動作方法を提供する。

【解決手段】パケットルールに基づいて、パケットデータに対するフィルタリング動作を行うステップと、前記フィルタリング動作中であるパケットデータに対して、ウイルススキャニング動作を行うステップとを含むアンチマルウェアシステムにおける動作方法が提供される。これにより、パケットデータに対するセキュリティーを強化させることができる。

(もっと読む)

通信システム、転送制御装置、通信方法および通信プログラム

【課題】直接接続されていない送信者と受信者とが中継装置を介してデータ転送を行なう場合に、データ転送に関わる個々の装置にとって適切な守秘対策を行なうこと。

【解決手段】ポリシー記憶部12は、各装置の操作者が指定したセキュリティポリシーを、各装置のIDに対応付けて記憶する。ポリシー交渉部13は、送信端末20および受信端末40のIDが送信端末20から通知された場合、送信端末20、受信端末40および中継サーバ30のIDに対応付けられたセキュリティポリシーをポリシー記憶部12から取得する。ポリシー交渉部13は、取得したセキュリティポリシーを組み合わせることで、データ転送処理を行なうための転送用セキュリティポリシーを設定する。ポリシー通知部14は、転送用セキュリティポリシーを中継サーバ30に通知し、中継サーバ30は、転送用セキュリティポリシーを、送信端末20および受信端末40に通知する。

(もっと読む)

ネットワーク機器管理システムまたはネットワーク機器管理方法、機器管理装置、ネットワーク接続機器、認証装置

【課題】 一定のセキュリティを確保しつつ、新規に接続したネットワーク機器の認証作業と、ネットワーク機器の情報をネットワーク機器管理装置へ送信する作業の自動化を目的とする。

【解決手段】 認証装置102のIPv6用のアドレスとなる鍵データを生成して外部に出力するとともに認証装置102へも出力し、認証装置102から受信したパケットの送信元IPアドレスを、ファイアウォール104に接続制限除外として設定させる機器管理装置101と、発行した鍵データ105を宛先IPアドレスに格納したパケットを送信するネットワーク接続機器103と、出力された鍵データ105を管理するとともに、ネットワーク接続機器103からのパケットの宛先IPアドレスが鍵データ105と同じ値であれば、ネットワーク接続機器103からのパケットの送信元IPアドレスを送信元IPアドレスとして機器管理装置101に送信する認証装置102とを備えた。

(もっと読む)

異経路警告装置及び異経路警告プログラム

【課題】電子メールを利用した不正が行われた際、即時にその不正を発見し、管理者等に不正を認知させることを目的とする。

【解決手段】予め記憶装置に、第1と第2の電子メールアドレスを記憶する。そして、ネットワークの所定の箇所を通過した電子メールデータを取得する。取得した電子メールデータの送信先として第1の電子メールアドレスが含まれている場合に、第2の電子メールアドレスが送信先に含まれているかを判定する。含まれていないと判定した場合、警告を管理者等へ出力する。

(もっと読む)

解析プログラム、解析装置および解析方法

【課題】多階層システムにおいて不正アクセスに関する通信シーケンスの特定を効率的に支援すること。

【解決手段】抽出手段1bは、通信履歴記憶手段1aに記憶された情報処理装置2,3,4間の通信履歴に基づいて、各情報処理装置間でなされた不正アクセスに関する通信につきシーケンス候補5を含む複数のシーケンス候補を抽出する。評価手段1cは、通信履歴記憶手段1aに記憶された通信履歴のうち、抽出手段1bが抽出した各シーケンス候補に対応する第1の通信履歴を除いた第2の通信履歴により復元できるトランザクションの正常性に基づいて、各シーケンス候補が不正アクセスであることの確度を示す評価値を算出し出力する。

(もっと読む)

161 - 180 / 2,361

[ Back to top ]