Fターム[5B017BA07]の内容

Fターム[5B017BA07]に分類される特許

1,801 - 1,820 / 2,760

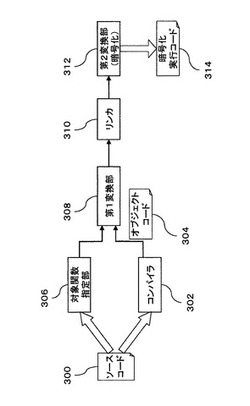

保護済み実行プログラムの作成のためのプログラム、方法及び装置

【課題】部分的に保護した実行コードの作成において、コンパイラの最適化によりコードの実行順序が変更されても、暴走等が起こりにくくする。

【解決手段】ユーザは、対象関数指定部306にて保護したい対象関数を指定する。第1変換部308は、オブジェクトコード304のうち、対象関数の関数名と同じ名前の挿入関数を作成すると共に、その対象関数の関数名を別の関数名に変更する。挿入関数は、対象関数の暗号化を解くための復号コードを含む。リンカ310は、挿入関数とオブジェクトコードとその他のライブラリをリンクする。第2変換部312は、リンカ310が出力する実行コードの中から、挿入関数の情報を用いて対象関数の場所を特定し、対象関数の部分を暗号化する。

(もっと読む)

記録再生装置及びコンテンツデータ移動方法

【課題】

著作権を保護されたコンテンツデータの移動時における消失を防止する。

【解決手段】

記録再生装置において、著作権保護されたコンテンツデータの移動先への移動時に、記録メディア上の識別情報を装置内に独自の暗号鍵等により保存し、移動処理が失敗した場合、その識別情報を復元する。

(もっと読む)

ピア・ツー・ピア・レメディエーション

ネットワークの中のクライアントを最近状態に維持するために、P2Pレメディエーションが提供される。ネットワーク・クライアントは、P2Pの接続を確立するときに、状態情報を交換する。この状態情報により、1つのクライアントが別のものよりも古いかどうかを相互に識別することが可能になる。より新しいクライアントは、より古いクライアントに更新情報を提供する。更新プロセスの保全性を保存するために、更新は、符号付きバイナリ・ファイルとして提供され、バイナリ・ファイルが受信者によって認証可能である場合にだけ、更新を受け取るクライアントによって適用される。  (もっと読む)

(もっと読む)

情報処理システム

【課題】携帯型記憶装置内の情報の漏洩/改竄や携帯型記憶装置の不正な利用を確実に防止するとともに、第三者の成りすましによる不正なネットワーク接続を確実に防止する。

【解決手段】携帯型記憶装置20を情報処理端末10に接続し、携帯型記憶装置20内の情報を用いた処理を情報処理端末10で実行する際、認証サーバ30において携帯型記憶装置20についての個人認証,装置認証およびソフトウエア認証という三重の認証を行ない、携帯型記憶装置20およびその利用者の正当性が認証されると、情報処理端末10の処理部による処理状態を、内部処理状態から、各種のソフトウエアおよびデータを携帯型記憶装置20上で用いながら処理を行なう外部処理状態に切り換える。

(もっと読む)

データ送信装置、データ記憶装置および電子署名検証装置ならびにそれらのプログラム

【課題】データの電子署名で、記憶容量のオーバヘッドや計算量的な負荷を低減するとともに、データのセキュリティを確保する。

【解決手段】電子署名システム100は、データ送信装置1、データベース装置2および電子署名検証装置3が通信可能であるように構成される。データ送信装置1は、1以上の商品について、商品情報をハッシュしたデータと商品関連情報とを併せた情報に対して電子署名を生成し、商品情報、商品関連情報および電子署名をデータベース装置2に送信する。データベース装置2は、データ送信装置1から受信した情報を保存し、電子署名検証装置3からの問い合わせに対して、商品情報をハッシュしたデータ、商品関連情報および電子署名を提供する。電子署名検証装置3は、データベース装置2に商品情報に関する問い合わせを行い、データベース装置2から受信した商品情報をハッシュしたデータおよび商品関連情報と電子署名との検証を行う。

(もっと読む)

マイクロコントローラにおけるデータの安全な取扱いのための方法および装置

マイクロコントローラにおけるデータを、外部データバスおよび/または外部メモリからのデータの読み取りに対する許可なき試行からだけでなく、端末内部で実行される悪意のソフトウェア処理からも保護するための装置および方法が提供される。本発明の例示的実施例は強化されたメモリ管理部(MMU)をある程度利用してセキュリティの向上を達成する。強化されたMMUは、マイクロコントローラ上で実行されている1つのソフトウェア処理が同じマイクロコントローラ上で実行されている異なるソフトウェア処理に関連するデータにアクセスすることを防止する。さらに、外部データバスを介して送信され、または外部メモリに記憶されたデータが暗号化され、これにより、許可なきユーザがそのデータから利用可能な情報を領得する機会を減らす。  (もっと読む)

(もっと読む)

アプリケーション起動制限方法及びアプリケーション起動制限プログラム

【課題】インストール済のアプリケーションのコピーによる不正利用を防止する。

【解決手段】固有番号を有する通信部及び情報を記憶する記憶部を備える情報処理装置にインストールされたアプリケーションが初回起動であるか否かを判断するステップS11と、アプリケーションが初回起動であると判断した場合、通信部から固有番号を取得し、取得した固有番号を記憶部に保存するステップS12、S14と、アプリケーションが初回起動でないと判断した場合、通信部から固有番号を取得し、取得した固有番号と保存した固有番号とが一致するか否かを判断するステップS17、S18と、取得した固有番号と保存した固有番号とが一致すると判断した場合、アプリケーションの起動を許可するステップS19と、取得した固有番号と保存した固有番号とが一致しないと判断した場合、アプリケーションの起動を禁止するステップS20とを有する。

(もっと読む)

コピー保護手段を有する記録担体

民生用コピー装置がオリジナルの光ディスクを複写出来ないことを確実にするために,(光ディスク中にランド及びピットを有する螺旋の,横方向への偏移,ウォブルのような)ROMマークが光媒体に用いられている。追加された安全性のレベルは,サイドチャネル情報の検出に特定の秘密の知識を必要とし,これは認証された再生装置中にうまく隠されていなければならない。もしも秘密が漏れた場合,プロの海賊版製造者はROMマークを検出することが可能であろうし,損なわれていないサイドチャネル情報と共にオリジナルのディスクを複写することが可能であろう。本発明は,1個のROMマークの代わりに,沢山のROMマークがディスクに適用されている。更に,装置は複数のグループに分類されて,各グループは当該グループから1個のマークのみを検出する能力を持っている。この態様では,もしも秘密が装置から入手された場合,ディスクは複写されることが可能であるが,しかし,限られた数の装置のみしかこのディスクを使用することが出来ない。如何なる装置でも再生可能なディスクを作り出すには,各グループから一つの装置をハッキングする必要がある。  (もっと読む)

(もっと読む)

情報処理装置、情報記録媒体製造装置、情報記録媒体、および方法、並びにコンピュータ・プログラム

【課題】様々な機種、バージョンの装置やアプリケーションに対応した的確なセキュリティチェック処理を実行する構成を提供する。

【解決手段】情報記録媒体に記録されたコンテンツコード中のセキュリティチェックコードを取得し、セキュリティチェックコードに従って情報処理装置のセキュリティチェック処理を実行する構成において、情報処理装置またはコンテンツ利用アプリケーションに対応する識別情報または属性情報の少なくともいずれかを取得し、取得情報に対応するコードを選択して、選択コードに従ってセキュリティチェック処理を実行する。本構成により、様々な機種、バージョンの装置や再生アプリケーションに対応した的確なセキュリティチェック処理を実行することが可能となる。

(もっと読む)

情報処理装置、及びプログラム実行制御方法

【課題】プログラム実行主体において実行されるすべてのプログラムを検証できる情報処理装置を提供する。

【解決手段】プログラムに従って処理を行うプログラム実行モジュールと、このプログラム実行モジュールに接続され、プログラム実行モジュールとの間で相互に認証を行うとともに、当該プログラム実行モジュールによる実行の対象となった対象プログラムを認証し、認証に成功するまでは、プログラム実行モジュールによる対象プログラムの実行を行わせないよう制御する実行制御モジュールと、を含む情報処理装置である。

(もっと読む)

電子情報管理方法、電子情報管理システム、コンピュータプログラム

【課題】個人情報が漏洩した場合のフェイルセーフを実現できる電子情報管理システムを提供する。

【解決手段】クライアント装置6が、複数の要素データから成る個人情報を、所定の分割・結合ルールに従って加工することにより、それぞれそれ自体では個々の要素データの意味を認識できない複数の割符データに変換して複数のDBセンタ2,3,4に分散保存させる。割符システム1は、個人情報の検索に用いる検索用情報を分割・結合ルールに従って加工することにより、割符データと同じデータ構造の検索キーワードを生成し、この検索キーワードに基づいてDBセンタ2,3,4から該当する複数の割符データを読み出し、読み出したこれらの割符データを分割・結合ルールに従って結合することにより個人情報を復元する。

(もっと読む)

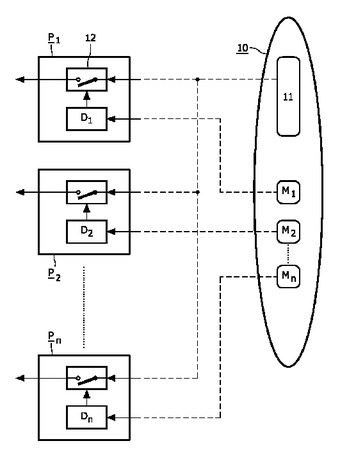

データ記録システム

【課題】コンテンツの著作権に関する権利情報を検出してから記録する必要がある場合、処理規模が増大し、それに伴い消費電力も増大してしまう。

【解決手段】コンテンツ鍵生成部13からのコンテンツ鍵を機器の固有情報(固有鍵12)で一旦暗号化して記録し、暗号化されたコンテンツの権利情報をコンテンツ権利検出処理部23で検出した後にコンテンツ鍵に施した暗号をコンテンツ鍵復号化部25で復号化して、データ記録部32に再記録する。これにより、コンテンツ権利検出処理を記録時に実施しなくても著作権保護を行うことができる。

(もっと読む)

仮想ファイル管理装置、仮想ファイル管理方法、および仮想ファイル管理プログラム

【課題】有効なウィルスチェックを実現できないことがあった。

【解決手段】ユーザーインターフェイスモジュール10によりファイルの書き込みと読み出しの操作を受け付ける。仮想ファイルシステムドライバモジュール20は所定のボリュームファイル内で上記ファイルを仮想セクタを基準として記録するように管理しており、ファイルの読み書きの上記操作に対応し、上記のように管理しているセクタ情報とともに仮想ディスクドライバモジュール30にセクタ単位のデータの読み書きを指示し、読み書きされたセクタ単位のデータに基づいて受け付けられたファイル操作を実現する。この際、仮想ディスクドライバモジュール30は上記オペレーティングシステムに対して上記ボリュームファイルを対象とする仮想セクタ単位のデータの読み書きに際し同セクタデータに対して暗号化を施して書き込みを行うとともに、読み込み時には復号化を行う。

(もっと読む)

安全で再生保護された記憶装置

データを暗号化/復号し、MAC計算を介してデータの完全性を保護し、かつデータを検証するために、完全性鍵および暗号化鍵を用いて、書き換え可能オープンアクセス可能メモリに格納されたデータを反射攻撃から保護できる装置(たとえば携帯機器)および方法が本明細書に記載される。  (もっと読む)

(もっと読む)

情報機器、情報処理方法及びコンピュータプログラム

【課題】紛失や盗難などによる情報の流出を防止すること。

【解決手段】携帯型情報機器3は、データを記憶できる記憶手段を有する携帯型電子装置1と通信可能に構成され、ハードディスク装置301と、コンピュータプログラムを実行することにより業務ファイルを作成する実行処理部303と、電子装置1との間でデータの送受信を行う通信処理部304とを有し、ユーザから作成した業務ファイルの保存処理が要求された場合に、実行処理部303は、作成した業務ファイルデータを内臓のハードディスク301に格納せず、安全性を高めた電子装置1に送信してハードディスクドライブ4に記憶する。

(もっと読む)

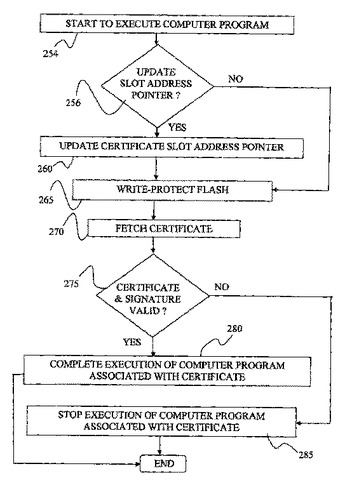

フラッシュメモリ及び電子装置のためのセキュアなデジタル証明書の保存方法

本発明は、一般に、データセキュリティ及びデータメモリ技術に関し、より詳しくは、フラッシュメモリ内のデジタル証明書を保存及び更新する方法を提供し、さらにその方法を利用するフラッシュメモリ及び電子装置を提供する。本発明による方法は、フラッシュメモリ(110)の耐改ざん性の強化のために、所定の消去−書き込みブロックと読み出し−書き込みブロックとを備えるフラッシュメモリ(110)に適用可能であり、証明書はコンピュータプログラムを認証し、そのコンピュータプログラムに関連付けられた検証プログラムによって検証され、本方法は、(230)少なくとも一つの消去済みの消去−書き込みブロックに複数のメモリスロットを定義する工程であって、それぞれのメモリスロットはバイナリ「0」又はバイナリ「1」のビットパターンを備える開始アドレスを有する工程と、(240)第1及び第2のデジタル証明書をメモリスロットの第1及び第2のスロットに書き込む工程と、(250)証明書スロット・アドレス・ポインタを定義する工程と、(260)証明書スロット・アドレス・ポインタを、ポインタの「0」又は「1」のビットパターンをそれぞれ「1」又は「0」のビットパターンへと置き換えることによって更新する工程とを備える。  (もっと読む)

(もっと読む)

データ処理装置およびデータ処理方法

【課題】1つの暗号鍵の漏洩の影響が全体に及ぼすことを防止してデータの機密保護を図ることを実現するデータ処理装置を提供する。

【解決手段】テレビ視聴・記録プログラム300は、機密データである管理データをHDD10に格納する際、まず、この管理データをn個に分割する。そして、このn個の分割管理データそれぞれについて、予め与えられたマジックナンバーを付加し、自身が保持する複数の鍵の中のいずれかをランダムに選択して暗号化する。そして、暗号化した分割管理データを1つのファイルに結合した上でHDD10に書き込む。また、HDD10から管理データを読み出す場合には、ファイルに含まれるn個の分割管理データそれぞれについて、自身が保持する複数の鍵を順次用いて復号していき、マジックナンバーが検出された復号データ同士を結合して管理データを復元する。

(もっと読む)

画像処理システム

【課題】画像処理装置が公開鍵を情報処理装置に渡す画像処理システムであって、不特定のユーザに公開鍵が渡されることのない画像処理システムを提供する。

【解決手段】PC20は、MF機器10に対して装置公開鍵の有無を問い合わせる。MF機器10は、問い合わせに対して装置公開鍵の有無を返答する。PC20は、装置公開鍵を有する旨の返答があった場合に、予め登録されたユーザ証明書をMF機器10に送る。MF機器10は、ユーザ証明書に基づきユーザの正当性が確認された場合に、予め登録された装置公開鍵をPC20に送る。PC20は、MF機器10から装置公開鍵を受け取って登録する。

(もっと読む)

コンピュータの情報漏洩防止システム

【課題】PCに侵入したウイルスやワームに対してそのアクセス設定にユーザ自身が柔軟に関わることができ、ウイルスが活性を示す間に引き起こす様々な不正アクセスに対して汎用的かつ効果的に対処することができ、個々のユーザの利用実態に合った防御機能を発揮することのできるコンピュータの情報漏洩防止システムを提供する。

【解決手段】コンピュータ上で実行されるアプリケーション20がハードディスクなどの記憶部40に記憶された情報にアクセスしようとした時点で、予め設定されたアクセス許容条件を満たすかどうかを判定部50により判定して、不正なアクセスと判定された場合に前記情報のアプリケーション20への受け渡しを禁止するようにした。

(もっと読む)

画像形成装置

【課題】読取画像を蓄積または送信する画像形成装置において、蓄積画像が暗号化されていると誤解されないようにする。

【解決手段】画像形成装置2は、画像を読み取って、暗号化しないで蓄積する。情報処理装置3は、クライアント装置として、画像形成装置2に画像を要求してダウンロードする。画像形成装置2が画像サーバとして画像を読み取って、暗号化して情報処理装置3へ送信する場合は、蓄積手段に画像を蓄積しない。暗号化する場合は蓄積することは選択できず、蓄積する場合は暗号化できないので、蓄積画像が暗号化されていると誤解されることはなく、セキュリティの低下が防止できる。

(もっと読む)

1,801 - 1,820 / 2,760

[ Back to top ]