Fターム[5B035CA38]の内容

デジタルマーク記録担体 (44,834) | ICカード (18,284) | ICカード内メモリへの不正アクセス対策 (786)

Fターム[5B035CA38]の下位に属するFターム

エリア別 (60)

Fターム[5B035CA38]に分類される特許

181 - 200 / 726

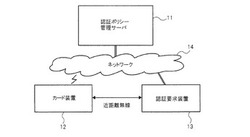

認証システム、認証方法、カード装置、および認証要求装置

【課題】カード利用の際に要求条件に合った認証を行うことを可能にする技術を提供する。

【解決手段】認証システムは、認証ポリシー管理サーバと、カード装置と、認証要求装置とを有している。認証ポリシー管理サーバは、ユーザが予め登録した認証の種別を示す認証ポリシー情報を保持する。カード装置は、認証ポリシー管理サーバに認証ポリシー情報として登録された種別の認証がされているか否かを示す認証状況情報を保持する。認証要求装置には、要求条件とされる認証の種別を示す要求条件情報が予め設定されている。認証要求装置は、カード装置を利用しようとするユーザについて、要求条件情報によって示される種別の認証がされているか否かを、認証ポリシー管理サーバに保持されている認証ポリシー情報とカード装置に保持されている認証状況情報とに基づいて判定する。

(もっと読む)

通信装置、リーダ/ライタ、通信システム、および通信方法

【課題】通信装置、リーダ/ライタ、通信システム、および通信方法を提供すること。

【解決手段】リーダ/ライタと非接触通信する非接触通信部と、前記リーダ/ライタから前記非接触通信部により受信された情報要求パケットを解析する解析部と、前記情報要求パケットが自装置に関する複数種類の情報を要求していると前記解析部により解析された場合、前記複数種類の情報を含む応答パケットを生成する生成部と、を備え、前記生成部により生成された前記応答パケットを前記非接触通信部から前記リーダ/ライタへ送信する、通信装置。

(もっと読む)

カード及び読取装置を有する承認システム

承認システム10が、カード2と読取装置−カード相互通信92を行うための読取装置1と、読取装置とカードとを互いに割り当て、読取装置データ及びカードデータを含む承認データに基づいて読取装置−カード相互通信を実行可能にするように構成された論理モジュールとを備える。論理モジュールは、非接触式インタフェース12.1を介して承認格納デバイス5からデバイスデータを読み取り、読取装置−カード相互通信を実行可能にするために、デバイスデータに基づいて読取装置をカードに割り当てるように更に構成されている。承認格納デバイスは、例えば読取装置−デバイス相互通信95中は、非接触式インタフェースから本質的に固定された距離9で離隔して配置されている。デバイスデータの使用によって、読取装置データがカードデータに符合しない場合に、読取装置−カード相互通信を効率的に行える。 (もっと読む)

通信装置、リーダ/ライタ、通信システム、および通信方法

【課題】通信装置、リーダ/ライタ、通信システム、および通信方法を提供すること。

【解決手段】リーダ/ライタと非接触通信を行う非接触通信部と、少なくとも1の暗号方式に対応している論理システムごとのデータ、および、前記リーダ/ライタから送信される各通信コマンドの再送信間隔情報を暗号方式ごとに記憶する記憶部と、前記リーダ/ライタにより指定された論理システムが対応している暗号方式における前記各通信コマンドの再送信間隔情報を前記記憶部から選択する選択部と、を備え、前記選択部により選択された再送信間隔情報を前記非接触通信部から前記リーダ/ライタへ送信する、通信装置。

(もっと読む)

携帯電子機器

【課題】RFIDの仕組みを利用して大容量のデータ送受信が可能な携帯電子機器を提供する。

【解決手段】携帯電子機器(携帯電話10)は、操作部12と、第1の記憶部(記憶部16)と、外部装置との間で情報を送受信する送受信部151、情報の少なくとも一部を記憶する第1の記憶部よりも容量が小さい第2の記憶部(RFID記憶部152)、操作部を介して設定入力される内容にしたがい送受信部が受信した情報を第1の記憶部と第2の記憶部のそれぞれに記憶させる制御部(RFID制御部150)、を含むRFID部15と、備え、制御部は、送受信部151が受信した情報を、第1の情報と、第1の情報より情報量が大きな第2の情報と、に分離し、第1の情報を第2の記憶部に、第2の情報を第1の記憶部に記憶させる制御を実行する。

(もっと読む)

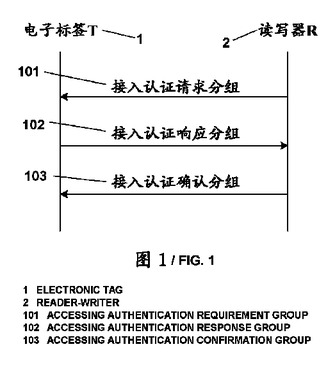

事前共有キーによる匿名認証方法、リード・ライト機、電子タグ及び事前共有キーによる匿名双方向認証システム

事前共有キーによる匿名認証方法、リード・ライト機、電子タグ及び事前共有キーによる匿名双方向認証システムを提供した。当該方法は、以下のステップ、1)リード・ライト機が電子タグへアクセス認証要求パケットを送信すること、2)電子タグはアクセス認証要求パケットを受信した後にアクセス認証応答パケットを作成してリード・ライト機へ送信すること、3)リード・ライト機はアクセス認証応答パケットを受信した後にアクセス認証確認パケットを作成して電子タグへ送信すること、4)電子タグはアクセス認証確認パケットに基づいて確認を行うことを含む。  (もっと読む)

(もっと読む)

非接触式ICカードホルダー

【課題】電波吸収体層(例えばフェライト層)を用いないカードホルダーであって、2〜4枚の非接触式ICカードを収納したカードホルダーにおいて、カードリーダ面にカードホルダーの全面の表裏どちら側をかざしても、他のICカードとの混信が発生しないカードホルダーであって、携帯時に複数のICカードを導電体カード保持シートに積層し、スキミング防止が完全であり、製造費が安価な構造のカードホルダーを提供する。

【解決手段】2〜4枚の長方形状のICカード保持シート及び1枚の導電体カード保持シートとからなり、各ICカード保持シートの長方形状の1辺は、導電体カード保持シートの連結部を介して導電体カード保持シートの辺に連結されてなり、嵌合形式の固定手段によってICカード保持シートと導電体カード保持シートからなる積層構造を脱着自在に固定することによって、ICカード保持シートと導電体カード保持シートとの一体的携帯時の積層構造を形成し、目的のICカードのみを積層領域から取り出せる構造にする。

(もっと読む)

ICカード機能搭載携帯端末

【課題】ICカード機能搭載携帯端末に関し、電子マネーサービスの利用を制限し、電子マネーサービスの利用のセキュリティを向上させる。

【解決手段】リーダライタ1から送信される搬送波が非接触ICチップファームウェア2で検出されたとき、携帯端末内の携帯端末コントローラ3から、電子マネーサービスのサービス種別及びリーダライタ識別コードの取得を要求する要求信号(1−4,1−5)を送出し、該要求信号に応じてリーダライタ1は、自身のサービス種別及びリーダライタ識別コードを含む応答信号(1−6)を送信し、携帯端末コントローラ3は該識別コードが使用可能なものかどうかを、登録テーブルを参照して判定し、使用可の場合に該リーダライタ1に対して搬送波検出通知信号を送信し、使用不可の場合に該搬送波検出通知信号の送信を停止する。

(もっと読む)

記録メディア、データ管理方法、およびプログラム

【課題】使用条件を定められた画像、音楽、およびデータを記録し、適切に管理できる記録メディアを提供する。

【解決手段】SDカード201は、ホスト機器202へ着脱可能であり、楽曲データ216と楽曲データ216の使用可能回数を示す楽曲データ使用回数情報215とを記憶しているフラッシュメモリ211と、楽曲データ使用回数情報215の値が1以上か0かで楽曲データ216の使用可否を判定するアクセス先変更部207と、ホスト機器202から楽曲データ216へのアクセス要求があったときに、楽曲データ216がアクセス先変更部207により使用不可と判定されている場合、楽曲データ216に代えて、楽曲データ216に対応してフラッシュメモリ211内に予め定められている広告データ217にアクセスするホスト通信処理部205とを備える。

(もっと読む)

接触・非接触複合ICカード、通信方法、プログラム及び通信システム

【課題】非接触機能の利用時に入力される個人認証情報の盗用・漏洩を防止すること。

【解決手段】非接触式リーダライタ2とアンテナ10を介して非接触方式で通信する非接触インターフェース110と、接触式リーダライタ3と接触端子を介して接触方式で通信する接触インターフェース120と、接触インターフェース120による接触通信モード時に、接触式リーダライタ3から接触インターフェース120を介して入力された個人認証情報を保持する記憶部53と、接触通信モード時に、記憶部53に保持された個人認証情報に基づき、非接触インターフェース110による非接触通信モードの所定機能の制限を解除し、所定機能の制限を解除した状態のままで接触通信モードから非接触通信モードに切り替える制御部51と、を備える接触・非接触複合ICカード1が提供される。

(もっと読む)

情報処理装置および方法、プログラム並びに記録媒体

【課題】無駄に電力が消費されるのを抑制しつつ、不正なアクセスを簡単に防止できるようにする。

【解決手段】取得部21はコマンドを取得する。コマンド実行部22は、取得部21により取得されたコマンドに対応する処理を実行し、揺れ処理部25は、コマンド実行部22がコマンドに対応する処理を実行する前に、コマンド実行部22がコマンドに対応する処理を実行するタイミングをランダムに変化させる揺れ処理を実行する。揺れ処理部12の乱数発生部31は乱数を発生し、揺れ幅設定部33は、乱数発生部31により発生された乱数に基づいて揺れ幅を設定する。パラメータ取得部32は、揺れ幅設定部33が設定する揺れ幅に最大値を設定するパラメータを取得する。検出部35は不正なアクセスを検出する。本発明は、例えばICカードに適用することができる。

(もっと読む)

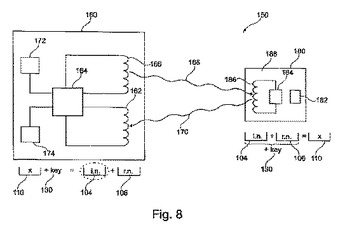

プライバシーを保護し追跡を防止しながらトランスポンダの固定の識別番号を与えるシステム

トランスポンダ(180)は、固定の識別番号を格納しており、前記識別番号を乱数で拡張し、前記拡張された番号を鍵で暗号化し、それをリーダのリクエスト時にリーダ(160)に送信する。リーダ(160)は、リクエスト時にトランスポンダ(180)から暗号化された番号を受信し、受信した暗号化された番号を前記トランスポンダ(180)でも使用された鍵で復号化し、前記トランスポンダ(180)と関連する固定の識別番号を抽出する。  (もっと読む)

(もっと読む)

故障攻撃を検知する機能を備えたセキュリティデバイス

【課題】セキュリティデバイスに実装されたICチップにレーザー光を照射するなどし、セキュリティデバイスに対して故障攻撃が行われた際、故障攻撃を検知できるセキュリティデバイスを提供する。

【解決手段】本発明に係わるセキュリティデバイスであるICカード1に実装されるICチップ2には、RAMやEEPROMなどのメモリとCPUを備えたコア20が2つ(コア20Aとコア20B)搭載され、ICカード1のICチップ2に搭載されるUART22は、コア20Aとコア20Bの双方にコマンドメッセージを引き渡し、コア20Aから得られるレスポンスとコア20Bから得られるレスポンスが異なるとき、ICカード1が故障攻撃を受けていると判断し、エラー処理(ICカード1の動作停止)を実行する。

(もっと読む)

メモリの内容を改竄する故障攻撃の検知方法、セキュリティデバイス及びコンピュータプログラム

【課題】セキュリティデバイスに実装されたICチップにレーザー光を照射するなどし、セキュリティデバイスに対して故障攻撃が行われ、メモリに格納された命令が、セキュリティデバイスに予め指定された命令(例えば、NOP命令)に変化したことを検知できるセキュリティデバイスを提供する。

【解決手段】セキュリティデバイスであるICカード1に実装されたVM10は、EEPROM22から実行オペコードをフェッチするフェッチ手段100と、フェッチ手段100が、ICカード1に予め指定された命令のオペコード(例えば、NOP命令のオペコード)をフェッチしたことを検出する指定オペコード検出手段101と、指定オペコードをフェッチした時に、実行オペコードの正当性を検証する実行オペコード検証手段102が備えられ、実行オペコードの正当性を検証に失敗した場合、VM10は、VM10の動作を停止する処理を実行する。

(もっと読む)

データ保護システム、データ保護方法、及びメモリカード

【課題】インターオペラビリティ性を確保しつつ、個人情報の保護を図ると共に、ホスト装置側の実装負担も軽減する。

【解決手段】データ鍵Dk、ユーザ鍵Ukを用いた二重暗号鍵方式によりデータを暗号化して記憶するSDカード10から特定のホスト装置20にデータを提供しそれ以外のホスト装置へのデータの提供を制限するデータ保護システムである。ホスト装置20は、データの書き込み及び読み出しに関する制御を司るDPS(Data Protection System)プログラムを備える。SDカード10は、DPSプログラムからの命令に従いデータを暗復号化すると共に、ユーザ鍵を利用したデータの復号を実行可能なユーザを特定するユーザID情報を管理するDPSA(Data Protection System Agent)プログラムを備える。

ことを特徴とする。

(もっと読む)

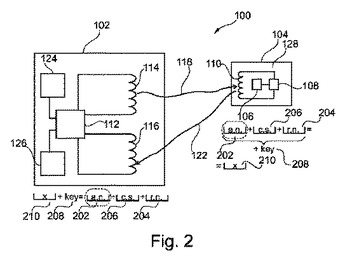

リーダ及び/又はトランスポンダによりサポートされるアプリケーションを隠蔽するリーダ及びトランスポンダとその方法

複数の異なるアプリケーションを格納した記憶装置(106)を備えるトランスポンダ(104)であり、該トランスポンダは、リーダ(102)のリクエストに応答して、該トランスポンダ(104)と前記リーダ(102)の双方が知っている暗号化スキームを用いて解釈可能なレスポンスを生成する処理装置(108)と、前記レスポンスを前記リーダ(102)に送信するように構成された送信装置(110)とを備え、前記リーダ(102)が、前記暗号化スキームを用いて前記レスポンスを解析することによりアプリケーションが当該トランスポンダ(104)によりサポートされているかどうかを決定することができるように構成されている、トランスポンダ。  (もっと読む)

(もっと読む)

無線タグおよび無線タグの使用方法

【課題】 セキュリティとトレーサビリティの双方を満足させ、かつ一種類の周波数帯を使用する一つのリーダで対応可能な低コストの無線タグおよび無線タグの使用方法を提供する。

【解決手段】 無線タグ1は、ICチップ2と、インピーダンス整合部4と、一対の放射電極3からなり、アンテナとして機能する放射電極3を含む切除可能部7を、容易に切除可能な構成とし、切除可能部7の切除前と切除後の無線タグ1のいずれも、同一の通信周波数帯でインピーダンス整合させることができ、かつ切除可能部7を切除した後の無線タグ1は、無線方式および電磁誘導方式のいずれの通信方式にも対応可能な無線タグ1とする。

(もっと読む)

トランスポンダの応答時間の測定とその認証との分離

トランスポンダ(440)への接続の正当性を決定するリーダは、トランスポンダ(440)の応答時間の測定とトランスポンダの認証を2つの別々のステップで実行するように設計される。リーダ(420)への接続の正当性を決定するトランスポンダ(440)は、応答時間測定用の情報と認証用の情報を前記リーダ(320)に2つの別々のステップで供給するように設計され、認証に使用されるデータの少なくとも一部分は、応答時間の測定中にリーダ(420)とトランスポンダ(440)との間で送信される通信メッセージに含められる。  (もっと読む)

(もっと読む)

携帯型記憶装置及び設定時間アクセスプログラム

【課題】設定時間になると記憶された情報が消去される方式において、設定時間を再度設定可能な携帯型記憶装置を提供する。

【解決手段】持ち出し用記憶媒体200は、電力の供給源となる電源部204と、電源部204からの電力供給が途絶えると既に記憶している鍵Cと秘密情報とが揮発するSRAM206と、電源部204から電力供給を受けることにより動作して時間を計測するとともに、予め設定された設定時間が格納され、設定時間になるとSRAM206への電源部204からの電力供給を遮断するタイマ部202と、電源部204からの電力供給を受けることにより動作するとともに、鍵Cと照合される鍵を含み且つ設定時間へのアクセスを要求する設定時間アクセス要求を受け付け、SRAM206の情報が揮発していない場合には前記鍵を鍵Cと比較して前記鍵と鍵Cとが一致すると、設定時間へのアクセスを許可する認証/タイマ設定部201とを備えた。

(もっと読む)

ワンタイムパスワードの生成方法、ICカードシステム及びICカード

【課題】接触インターフェースのインフラで利用されるために、ICカードに実装されるOTPアプリケーションを、広く普及している非接触用のリーダライタによって実行させ、ICカードにOTPを生成させるICカードシステムを提供する。

【解決手段】接触インターフェースと非接触インターフェースを備えたICカード10には、接触インターフェースがデフォルトの動作インターフェースである接触アプリケーションを非接触インターフェースで動作させるためのクロスアクセスモジュール103と、接触アプリケーションとしてOTPアプリケーション102が実装され、クライアント20は、非接触インターフェースからICカード10を活性化させた後、ICカード10のクロスアクセスモジュール200を利用して、非接触インターフェースでOTPアプリケーション102を実行させる。

(もっと読む)

181 - 200 / 726

[ Back to top ]