Fターム[5B089GA21]の内容

計算機、データ通信 (26,191) | 構成要素・ハードウェア (3,825) | 端末・クライアント (1,449)

Fターム[5B089GA21]の下位に属するFターム

無手順端末・ダム端末 (7)

特定用途端末 (308)

公共端末・街頭端末 (6)

携帯・移動端末 (190)

ファックス・電話機 (29)

Fターム[5B089GA21]に分類される特許

861 - 880 / 909

サーバ

【課題】 アクセス元毎に異なる通信方法を実現する。

【解決手段】 Webサーバ12は、アクセス先に応じた通信方法を記憶する。クライアント10A〜10Cから、Webサーバ12内のアクセス先を指定してアクセスがあると。指定されたアクセス先に応じた通信方法を読み出し、読み出した通信方法により、アクセス元であるクライアント10A〜10Cの何れかと通信する。

(もっと読む)

リアルタイムマルチメディア情報の効率的なルーティング

【課題】 リアルタイムのマルチメディア情報を効率的にルーティングするシステムを提供する。

【解決手段】 メッセージのルーティングのために最適化された特殊目的コンポーネントであるマルチコントロールユニットコネクタを設定および使用することにより、リアルタイムのマルチメディア情報を含んだメッセージを効率的にルーティングする。コンピューティングデバイスは、複数のコネクタを使用して、そのコンピューティングデバイスのリソースまたは他のコンピューティングデバイスとの接続を同時に動的に作成することができる。コネクタは、ミキサ、リフレクタ、またはセレクタなど、動作のモードも有することができる。これら各種のモードと役割を使用することにより、このシステムを使用して、異種のコンピューティングデバイスのユーザに意味をなす提示をするためにマルチメディア情報を組み合わせ、効率的にルーティングすることができる。

(もっと読む)

遠隔管理システム

【課題】

管理対象装置と管理装置がネットワークを介して接続された環境で、管理装置が管理対象装置において発生したイベントの対策を行うにあたり、管理対象装置側のファイアウォールの設定変更や管理対象装置のアドレスの把握を必要とせず、管理対象装置が増加した場合でも管理装置に設定を追加する必要のないスケーラブルな管理を可能にすること。

【解決手段】

管理対象装置と管理装置がネットワークを介して接続された環境で、管理対象装置に発生する事象を、複数の管理対象装置に適応可能なイベント体系で管理し、管理対象装置に設置した管理モジュール121は、管理装置100にイベント識別子500と付属情報800を送信し、受付番号700とイベント識別子500に対応した対策情報601を受信し、対策実施後、管理装置100に受付番号700と対策完了情報801通知を送信すること。

(もっと読む)

機器管理システム、機器管理ユーティリティプログラム及び記録媒体

【課題】 他の部署の機器が管理されているグループへすばやく移動することができる機器管理システムを提供する。

【解決手段】 機器管理サーバ1と複数の機器(プリンタ11他)がネットワーク接続され、機器管理サーバ1によって機器を管理する機器管理システムにおいて、ネットワーク6内の機器がグループ2〜5に登録され、グループがツリー階層構造を有し、グループに対するショートカットを任意のグループの下に作成可能で、ショートカット先がグループとなるショートカットを保持可能である。

(もっと読む)

情報収集装置、情報収集方法、情報収集プログラム、およびデバイス管理システム

【課題】 複数のデバイスを管理する管理サーバを備えた管理システムにおいて、各デバイスと、管理サーバとの間のネットワークトラフィックの増大を抑制する技術を提供すること。

【解決手段】 ネットワークに接続される複数のデバイスの情報を、ネットワークに接続される管理サーバに送信する情報収集装置であって、管理サーバの指示に基づいて、各デバイスが保有する所定の情報を取得する情報取得部と、少なくとも、取得した各情報を、ネットワークを介して、管理サーバに通知する通信部と、を備える。

(もっと読む)

監視システム、伝送装置、及び監視方法

【課題】 ファイルシステムを実装していない伝送装置に、擬似ファイルシステム部とWEBサーバ機能部とを組み込むことにより、一般的なPCで伝送装置の監視及び制御を可能にすることにある。

【解決手段】 本発明は、ファイルシステムを保持していない伝送装置100に、擬似ファイルシステム部105とWEBサーバ機能部103とを搭載させる。そして、この伝送装置を監視する制御端末200は、一般的なWEBブラウザ203を使用して、監視又は制御する構成をとる。

(もっと読む)

1つのサービスまたはサービスのセットをサポートする高信頼サーバ機能を提供する方法

本発明は、インターネットベースのアプリケーションのようなサービスをサポートする高信頼サーバ機能を提供する方法に関する。このサーバ機能は1つまたは複数のプール要素(PE1,PE2)を有するサーバプール(SP)によって提供され、各プール要素(PE1,PE2)はサービスをサポートすることができる。サーバ機能の性能、可用性および信頼性は、プール要素(PE1,PD2)の内の少なくとも1つのプール要素の動作状態に関連する状態情報をネームサーバ(NS)からプールユーザ(PU)に送信することにより既存の方法を上回るほどに改善されている。  (もっと読む)

(もっと読む)

共通セキュリティプラットフォーム、不正侵入防止システム、ゲートウェイ装置及びその不正侵入防止方法

【課題】 パスワードハッカー攻撃に対するセキュリティを向上可能とし、セキュリティ管理運用コストを低減可能な共通セキュリティプラットフォームを提供する。

【解決手段】 SSL−VPNゲートウェイ装置3はリモート接続用端末50,51からのパケットを受け取ると、そのパケットのデータから企業を識別し、該当する企業用Webサーバからリモート接続用端末50,51へパスワード入力画面を出力し、リモート接続用端末50,51からのパスワードを認証システム4に転送して認証可否応答を得る。SSL−VPNゲートウェイ装置3は認証可否応答が認証OKの場合、予め規定されているアドレスへパケットを転送し、通信を実施し、認証NGの連続回数が予め設定された閾値を超えると、そのセッションの遮断を実施する。不正侵入防止システム2はポートスキャンを見張る。

(もっと読む)

サーバ装置及びその制御方法、プログラム

【課題】 ネットワーク上の機器の状態通知を実現するとともに、ネットワークに係る負荷を低減することができるサーバ装置を提供する。

【解決手段】 プリンタから順次受信した状態情報をメッセージ管理部に累積管理する。また、状態情報を受信する毎に、そのメッセージの種類に基づいて、更新保持する。ネットワークのトラフィック状態を検知する。保持部で保持しているメッセージと同種類の第1メッセージを送信しようとする際に、検知したトラフィック状態が所定値より高い場合、その第1メッセージを破棄する。その場合、前記保持手段で保持される内容をコピーして記憶部に記憶する。保持部で保持しているメッセージと同種類の第2メッセージをメッセージ管理部から新たに取得して送信しようとする際に、第2メッセージの内容が、記憶部に記憶されている内容と同一であるか否かを判定し、第2メッセージのクライアント装置への送信を制御する。

(もっと読む)

情報処理システム

【課題】 ネットワーク接続サービスを受けるために、ユーザーは自己の利用する端末に通信情報の設定を自ら行う必要があり手続が煩雑であった。一方接続サービス会社からのリモート処理による接続を無制限に認めると端末装置の安全性の確保が困難となる。

【解決手段】 信頼のできる第二のサーバ装置が端末装置に対して、第三のサーバ装置へ設定情報を送信する旨の命令である設定情報送信命令を送信し、この設定情報送信命令に応じて、端末装置が設定情報を第三のサーバ装置へ送信し、ネットワーク接続サービスを受けるための設定が行なわれるようにした。

(もっと読む)

分散されたステーションのネットワークにおいて装置を制御する方法及びネットワークステーション

UPnP−AV規格に基づきデータをやりとりする必要がある装置を制御する必要があるとき、JAVA(登録商標)アプレットがまず、メディアレンダラ又はメディアサーバタイプの装置がネットワークに存在するか、存在する場合には、何れのメディアレンダラ又はメディアサーバタイプの装置がネットワークに存在するかを知る必要がある。しかしながら、JAVA(登録商標)セキュリティ制限は、この目的のために求められる要求がJAVA(登録商標)アプレットから生成されることを禁止する。本発明は、これらの要求を可能にするため、制御のため装置における追加的な装置確認サービスを実現する。この装置確認サービスは、標準的なSOAPメッセージを利用して、リモートコントロール装置におけるロードされたJAVA(登録商標)アプレットと通信する。従って、UPnP−AV装置を制御するため、JAVA(登録商標)アプレットをHTMLページに埋め込む効果的な方法を利用することが可能である。  (もっと読む)

(もっと読む)

業務プロセスシステム及び業務プロセス方法、並びに情報処理装置

業務プロセスシステムにおいては、オープンなネットワーク層に接続された発注元が所持する端末であり、ピアツーピアネットワークアーキテクチャを実現するアプリケーションが実装されたクライアント端末501,502,503,504から送信されたデータを、オープンなネットワーク層とは隔離され且つ受注拠点の内部のLAN層とも隔離されたセグメントである受注拠点のDMZ層に接続されて当該クライアント端末501,502,503,504とピアツーピア接続したコレクタノード601を介して、受注拠点の受注データベース70に記録する。これにより、業務プロセスシステムにおいては、ピアツーピアテクノロジーを用いて、不特定多数の企業との取引をサーバレスで安価且つ高いセキュリティ性のもとに実現することができる。 (もっと読む)

P2Pネットワーク上の配信ドリブンバーチャルコミュニティ

コンテンツ配信を伴うメタデータは、P2Pネットワーク上のピアグループの識別子を有する。当該グループは、配信に関してP2Pネットワークを介しピアが接続及びやりとりすることを可能にするためのサービスを提供又は共有する。  (もっと読む)

(もっと読む)

複数のプロバイダからのリモートアプリケーションショートカットのマージされたビューの提示

ユーザがターミナルサーバ(TS)ベースのアクセスを有するリモートにインストールされたアプリケーションのマージされたビューを提示するためのシステムおよび方法が記載される。一態様では、クライアントコンピューティングデバイスが1つまたは複数のそれぞれのアプリケーションへの1つまたは複数のショートカットを生成する。アプリケーションのそれぞれはイントラネット中の1つまたは複数のインストールポイントにインストールされる。クライアントコンピューティングデバイスはイントラネットの外部にある。1つまたは複数のショートカットは、アプリケーションのマージされたビューを提示するために集約される。マージされたビューは、アプリケーションがイントラネット上の異なる情報ソースによって管理されるかどうか、および/または1つまたは複数のインストールポイントの異なるものによるリモートのTSベースの実行のために構成されるかどうかについてトランスペアレントである。 (もっと読む)

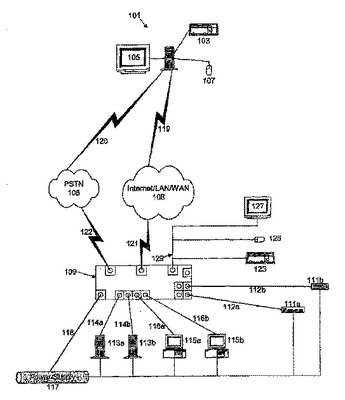

ネットワーク遠隔管理システム

開示されているのは一連の遠隔ドメインサーバ、ファイル/プリントサーバ、ヘッドレスサーバ、ネットワーク機器、シリアルIT装置、開閉器、ルータ、ファイアウォール、セキュリティインタフェース、アプリケーションサーバ、ロードバランサ、および環境制御装置を1台または複数台のユーザワークステーションに結合し、遠隔装置の選択的なアクセスを可能にするための遠隔管理システムである。該遠隔装置はすべて、各ユーザワークステーションを該遠隔装置に接続する遠隔管理装置に接続されている。各遠隔装置の電源は同様に制御可能な電源を通して該遠隔管理装置に接続されている。該遠隔装置のすべてのリストが入ったオプションメニューにより、ユーザはワークステーションから該遠隔装置のどれかを選択し、操作できるようになる。該オプションメニューは、該遠隔装置、サーバおよびコンピュータに対する電力を選択的に制御するためにも活用される。

(もっと読む)

(もっと読む)

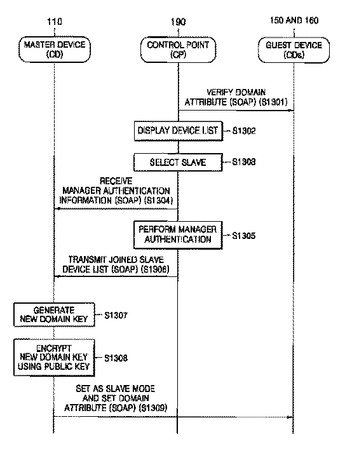

ホームネットワークシステム及びその管理方法

本発明は、UPnPプロトコルを基盤として、ユーザインターフェースを通じてユーザが直接ドメインの構成機器の加入及び脱退などを制御し、ドメインの構成機器の変動を効果的に制御できるホームネットワークシステム及び管理方法を提供する。ホームネットワークシステムは、一つ以上の被制御機器のうち少なくとも一部と共にドメインを形成して、ドメインを構成する被制御機器に所定のドメインキーを提供し、ドメインの構成に変動が発生する度に新たなドメインキーを生成して、ドメインに残っている被制御機器に提供するマスタ機器と、ドメインの構成をユーザが直接変更できるようにユーザインターフェースを提供するコントロールポイントとを備える。

(もっと読む)

(もっと読む)

ハードウェアデータベース管理システム用アーキテクチャ

ハードウェアデータベース管理システム用アーキテクチャが開示される。データフローエンジンが、1つまたは複数のデータベースを構成している情報を格納するメモリに接続されている。データフローエンジンは、パーサ、実行ツリーエンジン、及びグラフエンジンによって形成されている。パーサは、標準化データベースステートメントを取込み、これらのステートメントを1組の実行可能な命令、及び関連付けられたデータオブジェクトに変換する。次いで、実行可能な命令及びデータオブジェクトは実行ツリーエンジンへ送られる。実行ツリーエンジンは、実行可能な命令を、実行する順序を表す実行ツリーを作成する。グラフエンジンは、メモリ内のデータベースへのアクセスを必要とする実行可能な命令を実行ツリーエンジンから受け、標準化データベースステートメントを実施するために実行可能な命令が要求するデータベース内の情報を操作する。 (もっと読む)

セキュリティ用の分散検索システムのための動的リソース・マネジメント

リソース・マネージャが、デバイス特性に従ってオペレーション要求をセキュリティ・ネットワーク・デバイスに割り付ける。デバイスは、環境からデータを収集し、かつ/またはマネージする。デバイスには、カメラ(図1の34)、マルチメディア・レコーダ(図1の22)、アナライザ(図1の24)、およびメタ‐データ・サーバ(図1の30)を含めることができる。1ないしは複数のユーザがコントローラ(図1の28)にオペレーション要求を提出する。コントローラ(図1の28)は、デバイス特性に従ってオペレーション要求にネットワーク・デバイスを割り付ける。デバイス特性は、そのデバイスの可用性、そのデバイスのメディア・フロー・データ、そのデバイスのロケーション、およびそのデバイスの能力を含む。 (もっと読む)

コンテンツ共有ピア・ツー・ピア・ネットワークの未許可デジタル・コンテンツ利用制限方法

各ファイルがコンテンツ情報(33)を含み、特性/認証情報(31)と関連付けられているファイル(41−48)としてデジタル・コンテンツが配信されるコンテンツ共有ネットワークで未許可のデジタル・コンテンツの使用を制限する方法。本方法は、コンテンツ情報が著作権保護された第1のファイル(41)を決定すること、およびコンテンツ共有ネットワークで第2のファイル(43−48)を繰り返し配信することを含み、第2のファイルは、前記第1のファイルの特性/認証情報に一致する特性/認証情報(31)を含み、また第2のファイル(43−48)は、第1のファイル(41)のコンテンツ情報と一致しないコンテンツ情報(33)を含む。  (もっと読む)

(もっと読む)

ネットワーク上の装備の間の通信制御方法及びそれに用いる通信制御装置

ネットワーク内部の装備に対して通信許容または統制などに対するルールを強制することで、ネットワーク内部の装備の間に仮想の防火壁が存在するような環境を達成するネットワーク内部の装備の間の通信を制御する技術を開示する。そのための通信制御装置は、ネットワーク内で他のネットワーク内装備と同一レベルで連結されている。この通信制御装置を用いて、通信遮断の対象装備に対してデータリンク層アドレスが操作されたARPパケットを提供し、前記対象装備が送信するデータパケットが操作された非正常的なアドレスに送信されるように制御し、それにより、前記対象装備の通信を遮断する。通信遮断の対象ではないのに通信遮断状態にある装備に対しては正常なアドレス情報を内包するARPパケットを該当する装備に送信して通信遮断状態を解除する。  (もっと読む)

(もっと読む)

861 - 880 / 909

[ Back to top ]