Fターム[5B285AA05]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 破壊・改竄の防止 (726)

Fターム[5B285AA05]に分類される特許

1 - 20 / 726

通信システム、通信装置、通信方法及びプログラム

【課題】限られたリソースの下、より少ない通信データで、データの改ざんの検知を可能とし安全に通信を行うこと。

【解決手段】第一通信装置と第二通信装置とが通信する通信システムであって、第一通信装置は、認証の度に異なる共有認証情報を第二通信装置との間で交換するとともに、共有認証情報から送信側認証情報を生成して第二通信装置へ送信し、共有認証情報に所定の演算を行って生成された送信側セキュリティ初期化情報と、第二通信装置に対して送信されるデータと、に基づいてメッセージ認証情報を生成する。第一通信装置は、第二通信装置に対してデータを送信する際に、メッセージ認証情報とともに送信する。第二通信装置は、送信側セキュリティ初期化情報と同様の処理で得られた受信側セキュリティ初期化情報と、受信されたデータ及びメッセージ認証情報とに基づいて、データの改ざんの有無を判定する。

(もっと読む)

情報処理システム、及び情報処理方法

【課題】ネットワーク上のサービスを利用する際におけるユーザの負担を軽減し、利用する端末装置に依存せずに利便性を向上させる。

【解決手段】利用者端末は、サービスサーバにサービスの提供を要求する要求情報を生成するユーザエージェント部と、要求情報に中継サーバを宛先とするヘッダー情報を付加してカプセル化し中継サーバに送信する通信部とを備える。中継サーバは、利用者端末からカプセル化された要求情報を受信し、カプセル化された要求情報に含まれている要求情報をサービスサーバに送信し、該要求情報に応じたサービス結果を示すコンテンツ情報を該サービスサーバから受信し、カプセル化された要求情報に対する応答として受信したコンテンツ情報を利用者端末に送信するコンテンツ通信部と、要求情報又はコンテンツ情報に基づいて、ユーザが利用者端末を介してサービスサーバを利用する際に付加サービスを提供する付加サービス提供部とを備える。

(もっと読む)

情報通信装置及び情報通信方法、並びに情報通信システム

【課題】有償ソフトウェアをネットワーク上の複数のクライアント端末間で適法に共有する。

【解決手段】有償ソフトウェアをダウンロード済みのユーザーのクライアント端末がソースとなる。有償ソフトウェアのダウンロードを希望するユーザーは、複数のソースを選択して、有償ソフトウェアのダウンロードが可能である。そして、有償ソフトウェアのインストールを希望するユーザーは、認証サーバーによって認証を受けた後に、認証サーバーが管理している有償ソフトウェア取得済みユーザーのクライアント端末から実データのダウンロードを開始することができる。

(もっと読む)

運用監視装置、運用監視プログラム及び記録媒体

【課題】ネットワークシステム全体という視点から、ノード間に存在する相関関係をも直感的に把握できるよう、各ノード及び各ノード間のネットワークの負荷状況を包括的・一元的に表示し、障害要因の迅速な特定・復旧に寄与する運用監視装置等を提供する。

【解決手段】本発明に係る運用監視装置は、監視機器及び前記ネットワークの監視データ値を記憶する第1記憶手段と、監視機器に対応する少なくとも2以上の監視機器表示とネットワークに対応する2以上の監視機器を結線して接続するネットワーク表示とを含むネットワーク構成マップを記憶する第2記憶手段と、ネットワーク構成マップを表示するとともに、監視機器表示及びネットワーク表示に対応付けて監視データ値を表示する表示手段とを有し、表示手段は、監視データ値が異常値と判定されたときは、異常値と判定された監視データ値とともに異常識別情報を表示する。

(もっと読む)

通信装置、プログラム、および通信システム

【課題】制御機能が正規に利用されていることを保証することができる通信装置、プログラム、および通信システムを提供する。

【解決手段】制御方式送信部21は、自装置が実施するデータ通信に係る制御の方式を示す方式情報と、自装置の位置に応じた周囲の環境を示す環境情報とを他の通信装置へ送信する。制御方式決定部24は、他の通信装置から受信した方式情報および環境情報に基づいて、他の通信装置が実施する制御の内容を決定し、決定した制御の内容を示す制御情報とその電子署名とを生成する。制御予定送信部25は、他の通信装置へ制御情報および電子署名を送信する。署名検証部12は、他の通信装置から受信した電子署名の正当性を検証する。電力量制御部10は、電子署名の正当性の検証に成功した場合、他の通信装置から受信した制御情報が示す制御の内容に基づいて、他の通信装置とのデータ通信に係る制御を行う。

(もっと読む)

ウィルス対策端末、ウィルス対策方法、及びウィルス対策用プログラム

【課題】パソコンやスマートフォン等の電子機器に記録媒体が挿入された際に、ゲートウェイ等のネットワーク機器が、この記録媒体に対するウィルス対策を行うことが可能な装置や方法を提供する

【解決手段】記録媒体(USBメモリ30a)が接続されたことに応じて、当該記録媒体を接続ポートドライバー(USBポートドライバー16)が認識後、当該ウィルス対策端末のファイルシステムドライバー12が動作する前に、接続された記録媒体内のデータを、ウィルス対策機器(ウィルスエンジン装置100)に送信し、ウィルス対策機器が実行したチェックの結果、問題がないと判断されたデータを受信し、当該データを当該ウィルス対策末のファイルシステムドライバー12又は当該ウィルス対策端末で動作するアプリケーション11に受け渡すウィルス対策端末10を提供する。

(もっと読む)

ICカード、ICカードの処理装置、及びICカードの処理システム

【課題】 より効率的に論理チャネルのセキュリティ条件を設定する事ができるICカード、ICカードの処理装置、及びICカードの処理システムを提供する。

【解決手段】 一実施形態に係るICカードは、外部機器と通信を行うICカードであって、セキュリティ条件を含む複数の論理チャネルを記憶する記憶手段と、前記外部機器から送信されたセキュリティ条件問合せコマンドを受信する受信手段と、前記セキュリティ条件問合せコマンドを解析し、前記記憶手段により記憶されている第1の論理チャネルを特定する解析手段と、特定された前記第1の論理チャネル内の前記セキュリティ条件の有無を示す情報を含むレスポンスを生成するコマンド処理手段と、生成された前記レスポンスを前記外部機器に送信する送信手段と、を具備する。

(もっと読む)

認証装置

【課題】 正当なクライアント装置に対してはサーバ装置の利用を保障し、且つDoS攻撃、総当り攻撃に対して防御することができる認証装置を提供する。

【解決手段】 SIPサーバ1の認証部11は、クライアント装置2がHTTPを用いてアクセスしてきた場合、ワンタイムパスワードを表示するパスワード提示領域、およびクライアント装置2の操作によって文字列を入力する文字列入力領域を設けた認証画面を作成して、この認証画面をクライアント装置2に表示させ、クライアント装置2が文字列入力領域に入力した文字列を取得して、この取得した文字列とワンタイムパスワードとが一致した場合、クライアント装置2のIPアドレスを登録し、以降、SIPを用いてSIPサーバ1にアクセスしたクライアント装置2のIPアドレスが、登録したIPアドレスと一致した場合、取得したIPアドレスを認証済とする。

(もっと読む)

データ管理システム及びデータ管理方法

【課題】ネットワークサービスを提供する第三者のネットワークサーバのファームウェアやシステムの仕組みを変更することなく、第三者のネットワークサーバと利用者のデバイスとの間でデータの秘匿性を保持することを可能にする。

【解決手段】中継サーバ210に暗号化機能と復号機能が設けられている。端末装置230から新たな顧客データのアップロード要求があると(S1)、要求に応じた暗号方式が特定され(S2〜S4)、その暗号化方式に基づいて顧客データの中の暗号化対象が暗号化される(S6)。その後、アップロード要求ともに暗号データがアプリサーバ15に送信される。アプリサーバ15では、暗号データを受信すると、アップロード要求にしたがって暗号データをデータ記憶部154に格納する。

(もっと読む)

多重系コントローラシステムとその運転方法

【課題】多重系のコントローラシステムにおいて、ネットワークからの不正アクセスを防止し、高い可用性を維持する。

【解決手段】プロセス入出力装置を介して制御対象に接続されたCPUと,CPUからのデータを制御系ネットワークに伝達するネットワークアダプタを含むコントローラを複数台備え、一方のコントローラを主系、他方のコントローラを従系し、制御系ネットワークには広域ネットワークが接続できる多重系コントローラシステムにおいて、コントローラは、制御系ネットワークからネットワークアダプタが受信する通信を監視して主系コントローラに対する不正アクセスを検知して、以後のネットワークアダプタによる制御系ネットワークとの通信を遮断するトラフィック監視機能と、コントローラ間に設けられた多重化リンクと、トラフィック監視機能の検知に応じて多重化リンクを用いて制御系ネットワークとの通信を行う二重化回路とを備える。

(もっと読む)

認証システムおよび認証方法

【課題】機器の不正利用を排除できる認証システムおよび認証方法を提供する。

【解決手段】機器と接続し作業を行うための接続機器に対して、前記機器が認証情報要求を送信し、接続機器は、前記認証情報要求に現在位置情報を添付して認証センタに送信する。認証センタは、受信した現在位置情報から前記接続機器が特定のエリア内にあることを判断して認証情報を生成し、前記接続機器を介して前記機器に送信する。前記機器は、認証情報が想定される内容であった場合に前記接続機器との接続を許可する。

(もっと読む)

マルウェア感染端末検知装置、マルウェア感染端末検知方法及びマルウェア感染端末検知プログラム

【課題】迅速にマルウェア感染端末を検知することを課題とする。

【解決手段】マルウェア感染端末検知装置は、ネットワーク通信における通信プロトコルと、該ネットワーク通信で利用されるポート番号とを特定する。また、マルウェア感染端末検知装置は、マルウェアを動作させたときに該マルウェアが関与した通信の通信プロトコルと、該マルウェアが関与した通信で利用されたポート番号とを記憶部から取得する。その後、マルウェア感染端末検知装置は、特定されたポート番号が通信プロトコルに対応するWell−Knownポートではない場合、且つ、特定された通信プロトコル及びポート番号と、取得された通信プロトコル及びポート番号とが一致する場合に、ネットワーク通信を行なっている端末がマルウェアに感染していることを検知する。

(もっと読む)

情報処理装置、情報処理方法、プログラム

【課題】 利便性を低減させずに、クライアント端末に記憶されたファイルに対するアクセスを制御し情報漏洩を防ぐこと

【解決手段】 情報処理装置のネットワークへの接続形態に応じて、当該情報処理装置に記憶されたファイルを復号する鍵を送信するか否かを判定するサーバと通信可能な情報処理装置であって、ネットワークへの接続形態を検出し、検出された接続形態を含む鍵取得要求をサーバに送信し、サーバから送信される復号鍵を取得し、当該復号鍵を用いて情報処理装置に記憶されたファイルを復号する。

(もっと読む)

ルール検証装置、ルール検証装置のルール検証方法およびルール検証プログラム

【課題】セキュリティポリシーの関連を考慮してセキュリティポリシー間の整合性を検証できるようにすることを目的とする。

【解決手段】セキュリティポリシー291はアクセス元とアクセス先とアクセス可否との組み合わせを示す。依存関係情報292は依存元と依存先との組み合わせを示す。モデル生成部210は、依存関係情報292に示される依存元と依存先との組み合わせに対応するアクセス元とアクセス先との組み合わせを有するセキュリティポリシー291が存在するか否かを判定する。当該セキュリティポリシー291が存在しない場合、モデル生成部210は、セキュリティポリシー291を補完する。モデル生成部210は、補完したセキュリティポリシー291を分解して整合性検証モデル293を生成する。モデル検証部220は、整合性検証モデル293を検証し、検証結果データ294を生成し、生成した検証結果データ294を出力する。

(もっと読む)

アプリケーション解析装置およびプログラム

【課題】外部サーバのスクリプトを利用するアプリケーションに潜在する脅威を推定することができるアプリケーション解析装置およびプログラムを提供する。

【解決手段】逆コンパイル部2は、評価対象のアプリケーションの実行コードを逆コンパイルし、実行コードに対応するソースコードを得る。設定判定部3は、スクリプト言語で記述されたスクリプトを外部サーバから取得する設定に関する情報がソースコードに含まれるか否かを判定する。メソッド特定部4は、この情報がソースコードに含まれると判定された場合に、ソースコードに基づいて、スクリプトが実行されることにより呼び出されるメソッドを特定する。脅威推定部6は、ソースコードにおいて、特定されたメソッドが記述されている部分に含まれる情報と、アプリケーションを開発する際に使用可能なAPIを示すAPI情報とを比較する。

(もっと読む)

ICカード発行システム及びICカード発行方法

【課題】複数の情報保有装置へのアクセスに対応したICカードを即時再発行し、特に利用者の秘密鍵の流出を防止する。

【解決手段】本発明に係るICカード発行システムは、利用者カード管理装置20と、情報保有装置30と、鍵管理装置40とを備え、前記鍵管理装置40は、前記利用者の秘密鍵を保存し、前記利用者カード管理装置20は、前記暗号化されたサービス利用者ID及びパスワードを保存し、前記ICカードの再発行時に、前記鍵管理装置40は、前記利用者の秘密鍵を前記ICカードに書き込み、前記利用者カード管理装置20は、前記ICカードに、前記暗号化されたサービス利用者ID及びパスワードを書込み発行する。

(もっと読む)

検疫ネットワークシステム及び検疫方法

【課題】検疫ネットワークにおける安全性を確保しつつ、検疫ネットワークに隔離されている仮想端末へのリモート端末からのアクセスを可能にし得る、検疫ネットワークシステム、及び検疫方法を提供する。

【解決手段】検疫ネットワークシステム10は、仮想端末720〜740とリモート端末100との通信経路に設置される中継装置400と、セキュリティポリシーへの適合を判定する、検疫サーバ500と、適合しない仮想端末を検疫ネットワークに接続させる端末隔離装置710とを備える。検疫サーバ500は、適合しない仮想端末の業務ネットワークでのIPアドレス、検疫ネットワークでのIPアドレス、許可される特定のポートを中継装置400に通知する。中継装置400は、通知を受けると、リモート端末から送信されたIPパケットの送信先のIPアドレスを検疫ネットワークでのIPアドレスに変換し、特定のポートを用いた通信のみを許可する。

(もっと読む)

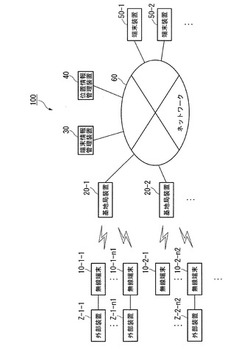

ネットワーク管理システム、管理装置、管理対象装置、ネットワーク管理方法及びコンピュータプログラム

【課題】盗聴によって認証用識別情報が第三者に知られた場合でも、管理対象装置への不正な設定を防ぐこと。

【解決手段】ネットワーク管理プロトコルとしてSNMPv1、SNMPv2cを用いる。管理装置は、共通鍵を用いてSETリクエストのメッセージ認証情報を算出し、メッセージ認証情報を含む認証用VarBindを作成し、認証用VarBindを含むSNMPメッセージを送信する。管理対象装置は、SETリクエストを受信すると認証用VarBindの有無を調べ、認証用VarBindが無い場合にはパケットを廃棄し、認証用VarBindがある場合には、認証用VarBind内のメッセージ認証情報がメッセージ認証情報キャッシュ内に存在するか調べ、存在する場合には、リプレイ攻撃と判定し異常終了を返す。

(もっと読む)

セキュリティレベル可視化装置

【課題】 サービスごとにセキュリティレベルを算出し、可視化する。

【解決手段】

複数のセンサからサービスのセキュリティに関する情報を観測情報として受信し、受信した観測情報とセキュリティレベル算出ポリシから、サービスごとのセキュリティレベルを算出するセキュリティレベル算出手段と、セキュリティレベル算出手段が算出したセキュリティレベルとサービスの構成情報から、サービスごとのセキュリティレベルを出力するセキュリティレベル可視化手段とを備える。さらに、セキュリティレベル算出ポリシは、サービスと、サービスを利用している利用者と、サービスにおいて観測するべき観測項目を保持し、セキュリティレベル算出手段は、セキュリティレベル算出ポリシに基づき、サービスの利用者と、サービスごとにセキュリティレベルを算出する。

(もっと読む)

アプリケーション認証システム、アプリケーション認証方法およびプログラム

【課題】UIM等のユーザ識別モジュールカードを用いることにより、オープン端末のアプリケーションをセキュアに利用することを可能とすること。

【解決手段】アプリケーション認証システム1は、認証アプリ200と連携して認証処理を行うアプリ100を有する携帯電話機10と、認証アプリ200を有するUIMカード20とから構成され、アプリ100は、予め記憶している前処理情報と、認証アプリ200から受信した認証鍵により、UIMカード20の認証を行うとともに、認証アプリ200は、予め記憶している改ざんがされていない正規のアプリ100から生成された正規変換情報と、携帯電話機10が有するアプリ100から生成された変換情報とを比較することにより、アプリ100が改ざんされているか判定する。

(もっと読む)

1 - 20 / 726

[ Back to top ]