Fターム[5J104AA07]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 目的、効果 (22,786) | 証明 (7,443) | エンティティ認証(ユーザ認証・端末認証) (5,179)

Fターム[5J104AA07]に分類される特許

4,841 - 4,860 / 5,179

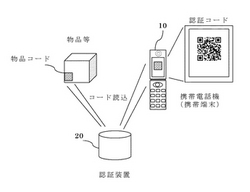

携帯端末、認証システム、方法及びコンピュータプログラム

【課題】 従来の郵便・宅配便等においては、受取人が本人でなくても三文判で受け取れるという問題や、物品等を相手が受け取ったかどうかがすぐには分からないという問題があった。また、そういった問題を解決するために公開鍵暗号を用いて受取証明を行うシステムが提案されていたが、上記システムにおいては、受取証明の手続きが煩雑であるという問題があった。

【解決手段】 本発明においては、受取人の使用する端末において、本人確認情報を光学的に読取可能なコードで表示し、表示されたコードを配送人の使用する端末で読取ることにより、本人確認を簡単な手続きで行うことができる。また、本人確認情報に時刻情報を含めることによりコードを生成時刻に依存して変化させ、これにより第三者がコードを写し取ることによるなりすまし行為を防止することができ、信頼性の高い本人確認を行うことができる。

(もっと読む)

位置情報に基づくライセンス付与

【課題】 位置情報に基づくデジタル権利管理の方法とシステムを提供すること。

【解決手段】 保護されたコンテンツに関するデジタル権利は、ライセンス内で認可されたコンテンツ利用機器の位置を特定することにより、特定の位置または地域に限定される。これにより、コンテンツの所有者は、保護されたコンテンツが利用される地理的位置または地域を特定することができる。機器は、位置情報エンティティから自分の位置を取得し、この位置はライセンス内の位置制限に照らして評価される。機器が位置制限の範囲内にあれば、コンテンツにアクセスすることができる。機器の位置を取得した後に特定のコンテンツへのアクセスを許可することは、ユーザが、ライセンス内で定義される禁止位置と考えられる地域で、保護された文書にアクセスすることを防止するのに役立つ。

(もっと読む)

認証システム及び電子装置

【課題】 入力手段の乏しい電子機器を使用した認証システムにおける簡便な認証を実現する。

【解決手段】 ネットワークに接続可能な撮像装置と、該撮像装置のユーザを認証する認証装置により構成される認証システムにおいて、前記撮像装置は認証に使用する任意の撮像データを記憶する手段と、認証時に前記撮像データを前記認証装置に送信する手段とを有し、前記認証装置は、前記撮像データを、前記ユーザを識別する識別情報として記憶するか否かを判定する判定手段と、前記撮像データを記憶する手段と、該記憶した撮像データと前記撮像装置から送信された撮像データを比較し、前記撮像装置のユーザを認証する認証手段とを有することを特徴とする認証システムを実現する。

(もっと読む)

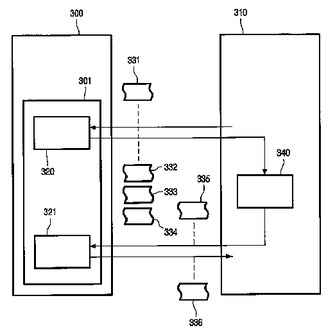

データ配布システムおよび装置並びにプログラム

【課題】 配布先に配布した技術情報などのデータが第3者に漏洩するのを防止すること。

【解決手段】 配布元データから当該配布元データを参照するために必要なデータ部分の一部又は全体を含むデータ部分を切り出した部分データを配布元装置付属の記憶手段に記憶させると共に、残りのデータを配布先装置へ配布する配布データとして作成する配布データ作成手段と、前記記憶手段に記憶させた部分データに対する配布先装置からの配布要求に対し、ユーザ認証による正当なユーザであることを条件に通信回線を介して送信する部分データ配信手段とを備えた配布元装置と、通信回線または記録媒体を介して受領した前記配布データと、前記配布元装置に対して配布要求を送信することによって受信した前記配布データに対応する部分データとから配布元データを復元する配布データ復元手段とを備える配布先装置とから構成する。

(もっと読む)

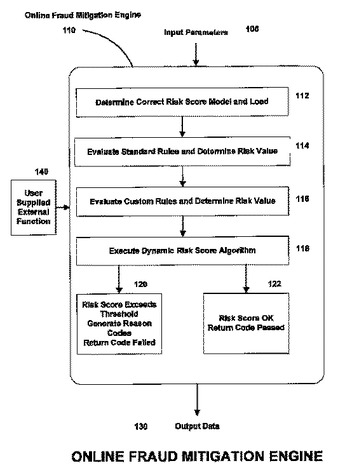

不正リスクアドバイザー

不正ビジネス商取引アプリケーション(110)が、アプリケーションベースの不正(112)をモニターするために提供される。消費者が、インターネットビジネス商取引を実行するために、アカウントアクセス情報を提供するときには、FBTAは、オンラインの不正緩和エンジンを使用して、フィッシング侵入および識別番号の盗用(114)を検知する。不正商取引(120)を判定するために有用な、移動速度および商取引の頻度を計算するための方法がまた提供される。  (もっと読む)

(もっと読む)

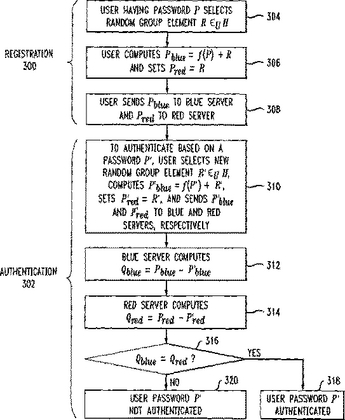

セキュア認証の暗号方法および暗号装置

限られた計算リソースを有するモバイル通信デバイスを認証するのに使用するのに特に適するセキュア認証プロトコルを開示する。例示的実施形態では、ネットワークベース通信システムに、クライアントデバイスと少なくとも2つのサーバが含まれる。第1共有および第2共有が、クライアントデバイスに関連する第1パスワードから生成され、それぞれ第1サーバおよび第2サーバに保管される。クライアントデバイスは、それに関連する追加情報を、第1サーバおよび第2サーバの少なくとも1つにサブミットする。第1共有および第2共有のそれぞれは、追加情報と第1パスワードの対応をそれだけから判定することが実行不可能であるという特性を有する。第1サーバおよび第2サーバは、めいめいの第1共有および第2共有を使用して、追加情報と第1パスワードの前記対応を集合的に判定する。有利なことに、対応判定は、クライアントデバイスとサーバの一方または両方とのさらなる相互作用を必要とせずに行うことができる。  (もっと読む)

(もっと読む)

通信制御方法、通信制御装置、制御プログラム、記録媒体

【課題】始動者と応答者との間で拡張認証を行う場合、その都度Radiusサーバに認証問い合わせをしなくてもよい認証方法を提供する。

【解決手段】始動者から送信される認証パケットを応答者が受信する受信ステップと、応答者から認証サーバに認証問い合わせを行う認証問い合わせステップと、認証問い合わせが成功したか否かを判定する認証判定ステップと、認証問い合わせが成功した場合に、ネゴシエーションを続行する認証続行ステップとを備えた通信制御方法であって、始動者から応答者に複数回ネゴシエーションを行った場合に、始動者が応答者に接続を開始した最初のネゴシエーションであるか否かを判断する認証判断ステップを備える。

(もっと読む)

信頼できるネットワークノードへのアクセス特権を制御するための方法とシステム

【課題】 ローカルネットワークへの外部からのアクセスに対する強いセキュリティを維持しながら、ネットワーク内の緩いセキュリティを実現する。

【解決手段】 ユーザは、非管理ネットワーク内のセキュリティ保護されたグループにおける信頼できるノードに、ログインパスワードの選択、入力、記憶を求められることなくアクセスできる。コンピュータ上で、そのユーザのためにこのような安全なブランクパスワードまたはワンクリックログオンアカウントを確立するために、強いランダムパスワードが生成され、記憶され、そのアカウントはブランクパスワードアカウントと指定される。デバイスがセキュリティ保護されたネットワークグループの一部であれば、強いランダムパスワードは他の信頼できるノードに複写される。ブランクパスワードアカウントを持つユーザがコンピュータにログインしたいとき、記憶された強いランダムパスワードが読み出され、そのユーザは認証される。

(もっと読む)

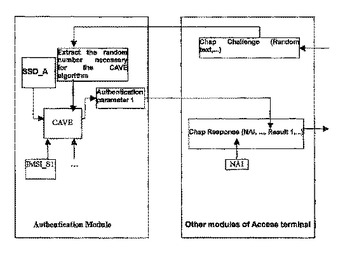

非脱着式UIMを備えるMSをCAVEアルゴリズムを用いて認証する方法及び装置

認証アルゴリズムとしてCAVEを使用して非脱着式UIMを備える移動局を認証するための装置は、アンテナと、無線モジュールと、メモリと、液晶表示装置と、キーボードと、バッテリーモジュールと、コアチップと、認証モジュールとを含み、コアチップは、受信する認証メッセージに対する復号化に各々使用されるCDMA2000コアチップとHRPDコアチップとを含み、CAVEアルゴリズムを支援する認証モジュールは、コアチップが送信した認証パラメータと記憶された認証パラメータとを使用してCAVEアルゴリズムを実現し、実現結果をコアチップに伝達する。本発明は、非脱着式UIMを備えるCDMA2000/HRPDデュアルモード端末機が欠いている、という問題点を解決し、CDMA2000ネットワーク及びHRPDネットワークで相互に異なる認証アルゴリズムが使用される、という問題点を解決する。  (もっと読む)

(もっと読む)

個人認証装置および個人認証方法および記憶媒体

【課題】 入力キーを備えた認証装置に指紋識別装置を設けた個人認証装置を組み合わせて、セキュリティ強度を強固にする認証方式が必要である。

【解決手段】 入力キーを備えた認証装置によりパスワードを入力させて、同時に指紋識別装置により入力キー押下時の指の指紋を読み取り、指紋DBおよびパスワードDBと照合する。入力キー押下毎に読み取った指紋画像を指紋DBと照合して指紋認証をし、認証結果の個人識別子と指識別子を取得する。入力文字と、指紋DBとの照合により取得した入力毎の指識別子を、パスワードDBと照合して指指定パスワード認証する。

(もっと読む)

ランダムファンクションを利用した秘密の共有

フィジカルランダムファンクション(PUF)は、評価することは容易であるが、特徴付けすることが困難であるファンクションである。被制御フィジカルランダムファンクション(CPUF)は、分離不可な方法によりPUFに物理的に関連付けされたセキュリティアルゴリズムによって制御されるセキュアプログラムを介してのみアクセス可能である。CPUFは、証明書が生成され、特定の計算が特定のプロセッサ上で実行されたことを証明する場合、証明された実行を可能にする。特に、CPUFを有する集積回路が、チャレンジ・レスポンスペア(CRP)を利用して認証可能である。本発明は、CPUF上で実行される各セキュリティプログラムの間に共有される秘密を生成する機構を提供する。  (もっと読む)

(もっと読む)

フレキシブル・デジタルケーブルネットワーク・アーキテクチャ

デジタルケーブルネットワーク・アーキテクチャ及びサービス提供方法は、ケーブル媒体と受信部を有する複数個のホストとを含む。ポリシーファイルストアは、それぞれサービスプロバイダー、顧客、及び受信部メーカーの少なくとも1人によってアップデートすることが可能なサービスプロバイダーセクション、カスタマーセクション、及びメーカーセクションの少なくとも1つを保持するポリシーファイルを収容している。ポリシーファイルストアと関連するサービスプロバイダーは、デジタルケーブルサービスを前記ホストへの前記ケーブル媒体上に供給すると共に、モニターアプリケーションとポリシーファイルとを前記ケーブル媒体上の前記ホストにダウンロードする。MAは、リソース競合の修正、チャンネルレベルよりも下位レベルでのサービスプロビジョニングの変更、及び/又は不正受信部識別演算(fraudulent receiver identification calculations)の変更の少なくとも1つを行うために、前記ポリシーファイルの前記サービスプロバイダーセクション、前記カスタマーセクション、及び/又は前記メーカーセクションの少なくとも1つを用いる。  (もっと読む)

(もっと読む)

電子名刺の証明方法及びそのシステム並びに電子名刺の証明装置及び端末装置

【課題】 電子名刺の内容のセキュリティを確保すると共に、そのような電子名刺を貰った側にとっても電子名刺の内容が真正なものであることを容易に理解可能にする。

【解決手段】 公的認証機関3による公的認証を受けた電子名刺の内容情報と、それを特定するパスワードと、電子名刺の登録者を一意に認証する指紋情報とが対応付けて登録されているサービスサイト1と、パスワードを他の携帯端末装置へ送信することが可能な第1の携帯電話機21と、この携帯電話機21から少なくともパスワードを受信すると共に、指紋検出面20で携帯電話機21のユーザの指紋情報を受け付ける携帯電話機22とを含む。携帯電話機22が携帯電話機21から受信したパスワードと指紋情報とを送信するとサービスサーバ11が照合し、一致した場合に携帯電話機22に対して電子名刺情報の正当性を証明する旨の情報を送信する。

(もっと読む)

デジタルケーブルネットワークにおける不正手段を低減するシステムおよび方法

不正受信機の防止システムには、ハッシュファイルが受信機内に埋め込まれているため、受信機プログラムの変更を要したり、モニターアプリケーション(MA)が毎回同一ハッシュ値を計算するため、不正アクセスの可能性が増加したりする課題がある。ハッシュ関数生成器を備えた受信機を含むホストを有し、ハッシュ関数生成器は、ハッシュ関数と受信機内のメモリブロックからのデータに基づいて、ハッシュ値を計算する。ポリシーファイル記憶装置は、サービスプロバイダ部、消費者部、メーカー部を備えたポリシーファイルを有し、これら3部は、サービスプロバイダ、消費者、メーカーによりアップデート可能である。サービスプロバイダは、ケーブル媒体を通じてホストにMAとポリシーファイルをダウンロードする。MAは、ポリシーファイルに属する、これら3部にアクセスすることにより、リソース競合、サービス提供を改変する。  (もっと読む)

(もっと読む)

アクセス制御システム、アクセス制御方法およびアクセス制御プログラム

【課題】正規なアクセス者によるアクセス要求であるか否かを確実に認証すること。

【解決手段】サービスセンタは、管理者から受け付けたアクセス許可者アドレス、リソース識別子および有効条件を鍵によって含んだアクセスURLを生成する。そして、サービスセンタは、アクセス者からアクセスURLを用いたアクセス要求を受け付けると、アクセスURLに含まれる有効条件を満たすことを条件に、同じくアクセスURLに含まれるアクセス許可者アドレス宛にパスワードを通知する。さらに、サービスセンタは、アクセス者からパスワードの入力を受け付け、アクセス者から受け付けたパスワードが先にアクセス許可者アドレス宛に通知したパスワードに対応することを条件に、アクセスURLに含まれるリソース識別子で特定されるリソースについてアクセスを許可する。

(もっと読む)

生体照合装置

【課題】ユーザが自らの生体データを認証事業者に提供せずに、生体認証を利用できる生体照合装置を提供する。

【解決手段】 ユーザ生体処理モジュールBUMは、生体センサ31で検出した生体データを、セキュアメモリ33に記憶した照合用生体データと比較して照合を行い、セキュアチップ34は、当該照合の結果に基づいて、電子機器Eとの間でコンテンツデータの利用に関する所定のデータを入出力する。

(もっと読む)

セキュリティ出力装置、セキュリティ出力システム、出力装置制御プログラムおよび記憶媒体、並びにセキュリティ出力方法

【課題】 不特定多数のホスト端末が利用する環境においてセキュリティを向上するのに好適なセキュリティ出力装置を提供する。

【解決手段】 ネットワークプリンタ100は、受信した印刷開始通知に応じてIPアドレスおよび通信ポートの番号を決定し、決定したIPアドレスおよび通信ポートの番号に基づいて通信設定情報記憶部10の通信設定情報を更新し、決定したIPアドレスおよび通信ポートの番号を示すアクセス情報をプリンタサーバ300に送信する。プリンタサーバ300は、受信したアクセス情報に基づいてネットワークプリンタ100に印刷データを送信する。ネットワークプリンタ100は、通信設定情報記憶部10の通信設定情報に基づいて印刷データを受信し、受信した印刷データに基づいて印刷を行い、印刷が終了したタイミングで通信設定情報記憶部10の通信設定情報を無効にする。

(もっと読む)

並列分散処理認証システム、および、並列分散処理認証方式

【課題】 本発明は、並列分散処理システムにおいて、並列・分散処理を開始する時に、処理モジュールの正当性を認証した後に、並列分散処理を行うための並列分散処理認証システムおよびの並列分散処理認証方法を提供することである。

【解決手段】並列処理システムのインストール時に、マスター装置とスレイブ装置に、登録したマスター用処理モジュールとスレイブ用処理モジュールから、それぞれマスター認証保存キーとスレイブ認証保存キーを生成保存しておき、並列分散処理の開始時に、登録したマスター用処理モジュールとスレイブ用処理モジュールから、それぞれマスター認証生成キーとスレイブ認証生成キーを生成して、それぞれの保存キーと照合して、一致すれば、並列分散処理の実行を許可する並列分散処理認証システム。

(もっと読む)

プログラム、コンピュータおよびデータ処理方法

【課題】 認証の信頼性を従来に比べさらに高めることが出来るプログラムを提供する。

【解決手段】 端末装置12において、入力データの入力時間を計測し、その結果を示す入力時間データINTDをサーバ14にネットワーク16を介して送信する。ネットワーク16のトラフィックの負荷が変動しても、サーバ14は、ユーザによる入力データINDの入力時間を正確に示す入力時間データINTDを基に、入力データINDの照合結果の正当性を判断できる。

(もっと読む)

コンテンツ多段暗号化システムおよびコンテンツ多段暗号化プログラム

【課題】ファイル管理の効率がよく、かつ、利用方法の自由度が大きいコンテンツ多段暗号化システムを得る。

【解決手段】暗号化するユーザの固有情報が入力されてユーザ認証を行い、当該ユーザ認証が成功した場合に、上記コンテンツの各部分を、セキュリティレベルごとに、別々の暗号鍵で暗号化し(ステップS2)、各セキュリティレベルに対応した復号鍵を、セキュリティレベルが一つ上位である暗号鍵で暗号化する(ステップS3)。暗号化された上記コンテンツと暗号化された上記復号鍵とを結合させて1つのコンテンツファイルとしてユーザに配信する。ユーザはセキュリティレベルに対応した復号鍵と利用権を取得して、暗号化されたコンテンツの一部分および暗号化された復号鍵の復号を行い、復号した復号鍵で順次コンテンツの各部分を復号していく。

(もっと読む)

4,841 - 4,860 / 5,179

[ Back to top ]