Fターム[5J104JA21]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号方式(一方向性関数も含む) (6,548) | 非対称暗号系(公開鍵暗号系) (2,367)

Fターム[5J104JA21]の下位に属するFターム

暗号の代数系を定義する群 (273)

安全性の根拠 (141)

Fターム[5J104JA21]に分類される特許

61 - 80 / 1,953

証明書に基づく暗号化および公開鍵構造基盤

【課題】本発明は、認証者を含む公開鍵に基づく暗号化システムにおいて、送信者から受信者に対してデジタルメッセージを送信する方法を提供する。

【解決手段】認証者は、1つのエンティティであっても良く、あるいは、階層型あるいは分散型のエンティティを構成しても良い。本発明は、受信者が認証者から最新の権限を有している場合にのみメッセージ受信者がメッセージ送信者からのメッセージを復号することができる、鍵状態の問い合わせ又はキーエスクローを伴わない、効率的なプロトコルによるメッセージの通信を可能にする。本発明は、多数(例えば数百万)のユーザを含むシステムでそのような通信を可能にする。

(もっと読む)

放送通信連携受信装置及び放送通信連携システム

【課題】放送と通信を連携した放送通信連携サービスにおいて、提供元が正当でないアプリケーションに対して、無制限なリソースアクセスを禁止する。

【解決手段】受信機80は、通信送受信手段805を介して、アプリケーションサーバに記憶されたアプリケーションを取得するアプリケーション取得手段811と、検証用情報を記憶、管理する検証用情報管理手段817aと、検証用情報管理手段817aに記憶された証明書が有効であるか否かを確認する証明書確認手段817bと、検証用情報管理手段817aに記憶された署名が正当であるか否かを検証する署名検証手段817cと、リソースアクセス制御テーブルに基づいて、リソースアクセス制御を行うリソースアクセス制御手段818とを備える。

(もっと読む)

IDベース暗号化(IBE)に対して暗黙の証明証およびアプリケーションを生成する方法およびシステム

【課題】IDベース暗号化(IBE)に対して暗黙の証明証およびアプリケーションを生成する方法およびシステムの提供。

【解決手段】本発明は、暗黙の証明証を生成する方法と、公開鍵から秘密鍵を生成する方法とに関する。該方法は、暗黙の証明証を生成する方法を3つのフェーズに関係させる。公開鍵は、エンティティのIDであり得るか、またはエンティティのIDから導き出される。公開鍵の所有者だけが完全な情報を所有することにより、対応する秘密鍵を生成する。証明機関は、エンティティの秘密鍵の生成を要求されることがなく、またエンティティの秘密鍵を生成することもできない。

(もっと読む)

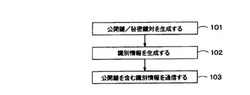

名前解決システム及び鍵更新方法

【課題】鍵の更新誤りを防止すること。

【解決手段】実施形態に係る名前解決システムは、名前解決の結果に電子署名を付与する際に用いる署名鍵を保持する第1の権威サーバと、署名鍵の正当性を検証する際に用いられるデータであって署名鍵を特定する特定データを保持する第2の権威サーバとを含む。第1の権威サーバは、新たな署名鍵である新署名鍵が登録された場合に、新署名鍵が登録された旨を第2の権威サーバに通知する。また、第2の権威サーバは、第1の権威サーバから通知された場合に、かかる第1の権威サーバから新署名鍵を取得し、取得した新署名鍵に対応する特定データである新特定データを生成する。

(もっと読む)

多重暗号化鍵配送システム、多重暗号化鍵配送方法、プログラム

【課題】暗号文のサイズが一つの公開鍵で暗号化した場合と変わらず、かつ悪意ある利用者の公開鍵が混入したとしても安全性を確保することができる。

【解決手段】送信装置は、m個の公開鍵・秘密鍵のペアを選択する鍵ペア選択部と、暗号化部とを備える。暗号化部は、係数c、t、τを計算する係数計算手段と、鍵Kを計算する鍵K生成手段と、c、τ、および集合Vの元ρから暗号文Cを生成する暗号文生成手段とを備える。受信装置は、部分復号部と、部分鍵を結合して鍵Kを生成する鍵K結合部と、復号部とを備える。部分復号部は、m個の公開鍵を検査する第1公開鍵検査手段と、係数c、τを検査する第1係数検査手段と、部分鍵を計算する部分鍵計算手段とを備える。復号部は、m個の公開鍵を検査する第2公開鍵検査手段と、係数c、τを検査する第2係数検査手段とを備える。

(もっと読む)

認証システム及び認証方法

【課題】クラウドコンピューティングを利用した場合であっても、セキュリティが強固、かつ、認証に係る処理が遅延しにくい認証システム及び認証方法を提供すること。

【解決手段】認証システム1のユーザ端末4は、ユーザからユーザIDとパスワードとを受け付けた場合に、パスワードに基づいて秘密鍵及び公開鍵を生成する端末側鍵生成部444と、生成された秘密鍵により認証用データを暗号化する暗号化部445と、ユーザIDと暗号化された認証用データとをコンテンツサーバ3に送信する認証情報送信部446と、を有する。認証システム1の複数のコンテンツサーバ3それぞれは、ユーザ端末4から受信したユーザIDに対応する公開鍵によって、受信した認証用データの復号を試行する復号試行部343と、復号試行部343によって、受信した暗号化された認証用データを復号できた場合に、ユーザ端末4が認証に成功したものとする認証部344と、を有する。

(もっと読む)

情報共有システム、方法、装置及びプログラム

【課題】ギャップ問題ではなく探索問題の難しさを仮定することにより安全性が保証される情報共有システム、方法、装置及びプログラムを提供する。

【解決手段】長期秘密鍵又は短期秘密鍵を二重化し、共有情報を計算するための共有秘密情報であって長期秘密鍵又は短期秘密鍵に由来する共有秘密情報を短期秘密鍵ごとに計算する。これにより、ギャップ問題の難しさを仮定することなく探索問題の難しさをのみを仮定することで安全性を証明することができる。

(もっと読む)

識別名管理システム

【課題】インターネットにおいて個人レベルで、また匿名であっても自己証明に電子署名を利用できる環境を提供する。

【解決手段】識別名管理システムは、複数のユーザーの各々から登録要求を受信し、前記登録要求の各々と共に、対応するユーザー側で生成された公開鍵と秘密鍵のペアのうち公開鍵のみを受信し、前記登録要求に応じて、互いに異なるユーザー識別名を決定し、このユーザー識別名を対応する前記公開鍵に関連付けてデータベースに登録し、前記ユーザーに対して、前記ユーザー識別名が前記公開鍵に関連付けられて登録されたことを通知し、互いに関連付けられた前記公開鍵とユーザー識別名を、インターネットを介して、一般に公開する。

(もっと読む)

ID基盤の暗号化方法及びその装置

【課題】ID基盤の暗号化方法及びその装置を提供する。

【解決手段】端末は、MACアドレスを利用して生成したEUI−64アドレス、16ビット・ショートアドレス、または16ビット・ショートアドレスと、端末が属したルータのプレフィックスとを含んだアドレスとバージョン情報とを含むIDを生成してキーサーバに伝送した後、そのIDを公開キーにする秘密キーを受信する、ID基盤の暗号化方法及びその装置である。

(もっと読む)

情報処理装置、および情報処理方法、並びにプログラム

【課題】暗号化コンテンツの復号処理に際して適用する鍵の漏えいに基づくコンテンツ不正利用を防止する。

【解決手段】例えばサーバの提供コンテンツを格納するメモリカードに、アクセス制限のなされた保護領域と、アクセス制限のない汎用領域と設定する。サーバは、タイトルキーで暗号化した暗号化コンテンツと、タイトルキーの暗号化キーであるバインドキーと、タイトルキーを前記バインドキーで暗号化したした暗号化タイトルキーと、暗号化タイトルキーのハッシュ値を生成して、メモリカードに出力する。メモリカードは、汎用領域に暗号化コンテンツと暗号化タイトルキーを格納し、保護領域に、バインドキーと暗号化タイトルキーのハッシュ値を格納し、コンテンツ再生時にハッシュ値の検証に基づいてコンテンツ再生許容判定を実行させる。

(もっと読む)

情報共有システム、方法、装置及びプログラム

【課題】ギャップ問題ではなく探索問題の難しさを仮定することにより安全性が保証される情報共有システム、方法、装置及びプログラムを提供する。

【解決手段】短期秘密鍵を二重化し、共有情報を計算するための共有秘密情報であって短期秘密鍵に由来する共有秘密情報を短期秘密鍵ごとに計算する。これらの共有秘密情報に基づいて情報を共有する。これにより、ギャップ問題の難しさを仮定することなく探索問題の難しさをのみを仮定することで安全性を証明することができる。

(もっと読む)

復号処理装置、復号処理方法、及び復号処理プログラム

【課題】RSA暗号の高速な復号のために、CRT(中国人剰余定理)と呼ばれる高速演算アルゴリズムを適用し、電力差分解析攻撃に対する耐性を高めつつ、中間演算データによるメモリ消費量を削減できる、復号処理装置、復号処理方法、及び復号処理プログラムを提供する。

【解決手段】CRTが適用されるRSA復号処理の後処理において、計算式「Z=C×q+Cq」の代わりに、rをp及びqよりも大きい奇数である秘密変数として、計算式「Z=(C×q(r+1)+Cq)modqr」を用いる。

(もっと読む)

情報処理装置、認証システム及びプログラム

【課題】認証システムを備える施設を一時的に利用する一時利用者の登録作業をセキュリティ上の安全性を維持しつつ簡素化する技術を提供する。

【解決手段】サーバ装置は、通信接続されたPCを用いて施設の一時利用者が入力した、一時利用者のID、電子証明書、施設の利用期間、電子証明書の公開鍵に対応する秘密鍵及びIDとに基づく電子署名を含む一時利用情報を取得する。サーバ装置は、取得した電子署名と電子証明書とに基づいて当該電子署名の正当性を検証し、電子署名が正当である場合に、当該電子証明書についての認証パスを構築して電子証明書の有効性を判断し、認証パスのルート認証局に応じて一時利用者の登録可否を判断する。サーバ装置は、電子証明書が有効であり第1利用者を登録する旨の判断を行った場合、一時利用者のIDと利用期間とを少なくとも登録する。

(もっと読む)

名前管理サーバおよびアクセス制御方法

【課題】公開鍵の登録データ量を削減し、公開鍵を管理する処理負荷を減らすことを課題とする。

【解決手段】DNSサーバ10は、所定のドメインネームとグループ公開鍵とを対応付けて登録する旨の登録要求を受け付けた場合に、所定のドメインネームとグループ公開鍵とを対応付けて鍵情報記憶部に登録する。また、DNSサーバ10は、所定のドメインネームに対応するIPアドレスを検索する旨の検索要求を受け付けた場合に、所定のドメインネームに対応するグループ公開鍵を鍵情報記憶部から取得し、グループ公開鍵を用いて、検索要求に含まれるグループ署名の正当性を検証する。そして、DNSサーバ10は、グループ署名が正当であると検証された場合には、ドメインネームに対応するIPアドレスを検索し、IPアドレスを検索要求の要求元に送信する。

(もっと読む)

距離ベースのセキュリティ

【課題】2つ以上のデバイスに関連づけられた距離関連機能、情報に基づいて、1つ又は複数の機能を或るデバイスが実行してよいかどうかを制御する。

【解決手段】1つ又は複数の機能の実行を他のデバイスへ要求することを或るデバイスが許可されるかどうかを制御するために、1つ又は複数の距離ベース機能が使用される。同様に、他のデバイスによって要求された1つ又は複数の機能を或るデバイスが実行してよいかどうかを制御するために、1つ又は複数の距離ベース機能が使用される。距離関連機能は、デバイス間の1つの距離、デバイス間の2つ以上の距離、デバイス間の相対距離における変化率、デバイス間の相対加速度、又は2つ以上のこれら距離関連機能の或る組み合わせを含む様々な形態を取り得る。

(もっと読む)

メディア

【課題】公開鍵暗号をベースとした認証方式が利用される場合においても、クローンカー

ドの蔓延を防止する。

【解決手段】メディアは、前記メモリを制御するコントローラと、を備えるとともに、メ

ディア鍵情報とコントローラ鍵情報とコントローラ識別情報とが格納され、乱数と楕円曲

線暗号に基づく値を計算し、前記コントローラ鍵情報と前記コントローラ識別情報とに基

づいて一方向性関数演算を実行してユニークID情報を生成し、前記メディア鍵情報を用

いて前記乱数、前記楕円曲線暗号に基づく値、及び前記ユニークID情報に対して署名処

理を実施し、これらを含む情報をホストに送る。

(もっと読む)

DNSSEC署名サーバ

【課題】DNSSEC署名を実施するためのシステムおよび方法を提供する。

【解決手段】DNSSEC署名を実施するためのシステムおよび方法が開示され、別のクライアントアプリケーションと相互作用するように構成されたネットワークアクセス可能な署名サーバによって、電子署名操作が実行される。例の方法が、第1データを署名するクライアントアプリケーションから署名サーバで署名リクエストを受信するステップを含む。署名サーバが、第1データに対するアクティブなKSK及び/又はアクティブなZSKを決定する。次いで、第1データが署名サーバによって電子署名モジュールへ転送され、例えば、ハードウェアサポートモジュール又はソフトウェア署名アプリケーションを含む。署名サーバが、電子署名モジュールから電子的に署名されたバージョンの第1データを受信し、かつ、クライアントアプリケーションへ署名された第1データを提供する。

(もっと読む)

認証システム及び認証方法

【課題】本発明は、認証システム及び認証方法に係り、車両と電子機器との認証におけるセキュリティ性を向上させることにある。

【解決手段】走行可能な車両と、車両と通信接続して所定機能を実行する電子機器と、を備え、車両と通信接続した電子機器が所定機能を実行する前に、該車両に該電子機器を認証させる認証システムにおいて、電子機器は、所定機能の実行が許可される有効位置の情報を少なくとも記憶し、車両と通信接続した際に該車両へ記憶手段に記憶される有効位置の情報を含む認証情報を送信する。また、車両は、通信接続した電子機器から送信される認証情報を受信し、自車位置を検出し、検出される自車位置が受信される認証情報に情報として含まれる有効位置に合致するか否かを判別し、自車位置が有効位置に合致すると判別される場合に電子機器での所定機能の実行を許可する。

(もっと読む)

認証コンポーネント、被認証コンポーネントおよびその認証方法

【課題】認証コンポーネント、被認証コンポーネント間で、異なる秘密情報XYの秘密状態を維持したまま共有でき、共有した秘密情報に基づく軽量な計算によって認証可能な認証・被認証コンポーネントおよびその認証方法を提供する。

【解決手段】実施形態によれば、被認証コンポーネントは、秘密情報XYと前記秘密情報XYが少なくとも2回以上多重に複製された秘密情報XYと、前記秘密情報XYが暗号化された秘密情報XYEとを記憶するメモリ11と、乱数Aを生成する生成部16と、生成した前記乱数Aと、受領する乱数Bの少なくとも一部から構成される乱数Dを生成する生成部18と、前記乱数Dと前記メモリからロードした前記秘密情報XYの少なくとも一部とについて、圧縮演算を行い、データCを生成する演算部13と、データν(νは1の出現確率がη(ただし、η<0.5))を生成する生成部14と、前記データCに前記データνを付与して、演算結果Zを算出するビット毎加算部C1とを具備する。

(もっと読む)

暗号化値判定方法および判定システム

【課題】暗号化対象値の条件に関する情報を他者に漏洩しない。

【解決手段】サービス提供者サーバ2は、暗号化対象値に対しては、暗号化していない値と、2重暗号を行い、非暗号化対象値に対しては、乱数を生成し、これらの値を対応付けたしきい値判定用データをユーザ端末1へ送信する。ユーザ端末1は、任意の値に対し、前記2重暗号の第1段階の暗号化処理を行うと、しきい値判定用データから、任意の値に対応する値を取得し、暗号化処理の結果およびしきい値判定用データから取得した値をしきい値判定サーバ3へ送信する。しきい値判定サーバ3は、送信された値を、復号化し、当該復号化の結果と、ユーザ端末1における暗号化処理の結果と、を比較し、比較結果をサーバへ送信する。

(もっと読む)

61 - 80 / 1,953

[ Back to top ]