Fターム[5B285AA05]の内容

オンライン・システムの機密保護 (82,767) | 保護の目的 (11,151) | 破壊・改竄の防止 (726)

Fターム[5B285AA05]に分類される特許

401 - 420 / 726

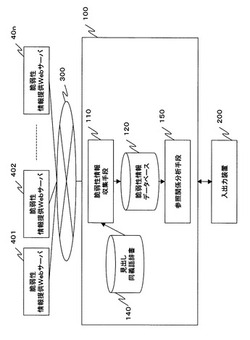

セキュリティ運用管理システム、方法およびプログラム

【課題】特定のサーバだけからではなく広く脆弱性情報を収集し、管理者がその脆弱性情報の中からどの脆弱性情報を参照すればよいのかを容易に判断することができるようにする。

【解決手段】脆弱性情報収集手段110は、WebクローリングによりWebページを収集する。脆弱性情報収集手段110は、収集したWebページから所定の項目を抽出し、所定の項目を抽出できた場合にはそのWebページが脆弱性情報であると判定し、抽出した項目を脆弱性情報データベース120に記憶させる。参照関係分析手段150は、脆弱性情報データベース120に記憶されたリンクの情報を読み込み、どの脆弱性情報がどの脆弱性情報を参照しているのかを特定し、脆弱性情報間の参照関係を入出力装置200に表示させる。

(もっと読む)

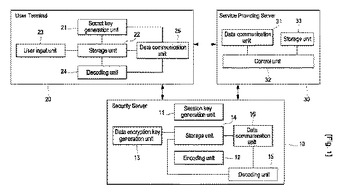

保安データ送受信システム及び方法

サービス提供サーバとユーザ端末との間の保安データ送受信を媒介する保安サーバ、保安データ送受信システム及び方法が開示される。サービス提供サーバとユーザ端末との間の保安データ送受信を媒介するため、ユーザ端末から提供された秘密キーに対応するセッションキーを生成し、保安データ送信側からセッションキーと共に保安データを受信し、セッションキーに対応する秘密キーで保安データを暗号化して格納し、保安データ送信側にデータ暗号キーを提供し、保安データ受信側からセッションキーと共に保安データ要請キーが受信されると、暗号化された保安データをセッションキーに対応する秘密キーで復号化し、復号化された保安データを保安データ受信側に提供する。  (もっと読む)

(もっと読む)

セキュリティ管理システム

【課題】 既存のネットワーク環境を変更することなく、ITセキュリティ対策及びIT環境使用状況を統合的に判断した結果、セキュリティポリシー違反と判定されたコンピュータをネットワーク遮断し、セキュアで正常なIT環境を維持すること。

【解決手段】 クライアントコンピュータのセキュリティ対策状況やIT環境使用状況を収集し、予め登録したセキュリティポリシーに適合しているかどうかをサーバコンピュータ側で判定の上、適合していないコンピュータをネットワーク遮断してIT環境から排除すし、適合していないコンピュータのセキュリティ回復後にIT環境へ接続を許可することによって、正常なIT環境を維持する。

(もっと読む)

通信システム及びデータ処理方法

【課題】多数のクライアントからサーバへのログの収集を効率的かつ安全に行えるログ収集システムを提供する。

【解決手段】クライアント装置1とサーバ装置2は、検知コード鍵を共有している。クライアント装置1は、差分ログに対して検知コード鍵を用いて、差分ログの改ざん検知のための検知コードを生成し、差分ログと検知コードを検知ログ20としてサーバ装置2に送信する。サーバ装置2は、受信した検知ログと、送信元のクライアント装置1と共有している検知コード鍵とを用いて検知コードを生成し、生成した検知コードと検知ログの検知コードとを比較して、検知ログの改ざんの有無を検証し、また、サーバ装置2は、既に格納済みの保管ログに改ざんがないことを保管コードを用いて検証し、格納済みの保管ログに改ざんがない場合に、受信した検知ログの保管コードを生成し、生成した保管コードと受信した検知ログとを対応づけて格納する。

(もっと読む)

端末監視装置と端末監視装置のためのプログラム

【課題】ネットワークに接続された端末の操作をリアルタイムで監視すると共に、その操作の確認を容易とすることが可能な端末監視装置とそのような端末監視装置のためのプログラムを提供する。

【解決手段】ネットワークに接続された端末における操作を監視する端末監視装置は、端末1からキャプチャされた操作画面情報を取得するキャプチャ画像取得部23と、端末1から操作ログ情報を取得する操作ログ情報取得部24と、操作ログ情報に含まれている操作イベントの操作評価値を算定する操作イベント評価部26と、操作評価値に基づいて明示が必要であると判定された要明示操作イベントを明示する強調イメージを生成する操作イベント特殊画像化部30と、操作画面情報に強調イメージを合成して監視画面として表示する監視画像表示部29とを備える。

(もっと読む)

車両制御装置間ネットワークおよび制御装置

【課題】車両制御装置間ネットワークとして必要なセキュリティ性能と制御装置の取り回し性能とを両立した車両制御装置間ネットワークおよび車両制御装置間ネットワークに用いられる制御装置を提供する。

【解決手段】車両制御装置間ネットワークに、通信手段を有する複数の制御装置が参加し、参加する制御装置が全て揃ったことの確認をもって各制御装置を作動許可とし、参加する制御装置が全て揃わない状態では各制御装置を作動不許可とし、参加する全ての制御装置もしくは一部の制御装置のネットワーク接続前の初期状態が作動許可状態である車両制御装置間ネットワーク。

(もっと読む)

侵入コード探知装置およびその方法

【課題】データの侵入コードの可否を判断できる免疫データベースを差別化して生成することを目的とし、侵入コード探知装置およびその方法が開示される。

【解決手段】本発明の侵入コード探知装置は、グループ別にそれぞれ差別化された設定値が入力される設定値入力部と、前記設定値に基づいて免疫データベースを生成する免疫データベース生成部と、前記生成された免疫データベースに基づいてデータの侵入コードの可否を判断する侵入コード判断部とを含むことを特徴にする。

(もっと読む)

携帯情報端末装置管理システムおよび管理サーバならびに携帯情報端末装置管理プログラム

【課題】携帯端末装置を紛失したり盗難されたりしても悪意のある第三者による不正利用や閲覧や情報流出をより確実に防止できるようにして、十分なセキュリティを確保し、利用者の被る損害を最小限に抑える。

【解決手段】携帯情報端末装置の第一通知手段によって通知された第一位置と、生体データ検出端末装置の第二通知手段によって通知された第二位置との間の距離が所定範囲を超えた場合、あるいは、前記第一位置もしくは前記第二位置のいずれか一方が確認できない場合、管理サーバが、携帯情報端末装置内のデータを保護状態にする命令を携帯情報端末装置に与える、ことを特徴とする。

(もっと読む)

情報管理システム

【課題】ファイルの作成および/または更新が頻繁に行われる環境であっても、ファイルの取り扱いを定めたポリシーの適用漏れを防ぐことができる情報管理システムを提供する。

【解決手段】ファイルの機密性を示す情報区分52の項目に対応するキーワード53を統合管理サーバ22と管理対象サーバ38,48にあらかじめ定めておき、個々のファイルの中身や情報区分52を含むメタ情報にキーワード53が含まれるかを定期的に検査し、キーワード53の有無で情報区分52を決定し、決定した情報区分52をファイルのメタ情報に記録し、アクセス権限やメールのフィルタリングツール34、44、外部媒体35への書き込み可否を含むポリシーを情報区分52に基づいて作成してファイルを管理し、情報区分52の決定の際には、ファイルの中身を検査するか、事前に定めたフォルダに格納されたファイルに特定の情報区分を付加する。

(もっと読む)

通信ログ視覚化装置、通信ログ視覚化方法及び通信ログ視覚化プログラム

【課題】不審な通信を行っている通信機器の設置位置を知る。

【解決手段】ネットワーク監視システム110が出力する通信ログを入力し、通信機器のIPアドレスなどを示す論理情報と、所定の期間毎の通信量を示す時間情報とを抽出して管理するとともに、通信機器の配置場所を特定する位置情報をその通信機器を示す論理情報と対応つけて管理するログ解析部11と、論理情報、時間情報および位置情報のそれぞれの情報を読み出して、論理情報面210、時間情報面220および位置情報面230の

それぞれに各情報面に表示された情報の関連がわかるように表示する視覚化処理部12とを有する。これにより、時間情報面220で不正侵入の形跡を発見した場合、その通信機器の配置場所を位置情報面230で瞬時に確認することが可能となるので、不正侵入に対する対応策を迅速に行うことができる。

(もっと読む)

コンテンツ配信システム、コンテンツ配信方法及びプログラム

【課題】セッション制御を用いた帯域保証型ネットワークにおいて、不正動作を防御することができ、正当な帯域確保情報を要求してきたユーザのみにコンテンツ情報を配信する。

【解決手段】ユーザ端末10にて指定されたコンテンツ情報のURLを用いてワンタイムURLを生成し、該ワンタイムURLとコンテンツ情報の帯域情報とをユーザ端末10に送信する配信管理兼不正動作管理装置20を有し、セッション制御サーバ30が、ユーザ端末10から送信されてきたセッション制御メッセージからワンタイムURLを抽出して配信管理兼不正動作管理装置20に送信し、配信管理兼不正動作管理装置20から送信されてきたワンタイムURLを用いた認証結果と、ユーザ端末10から送信されてきたセッション制御メッセージに含まれる帯域情報と配信管理兼不正動作管理装置20から認証結果とともに送信されてきた帯域情報との照合結果に基づいて、映像配信サーバ40とユーザ端末10とのセッションを確立する制御を行う。

(もっと読む)

スキャン攻撃不正侵入防御装置

【課題】不正侵入の試みの初期のスキャン攻撃段階で、不正に侵入しようとするパケットを検知し、侵入を未然に阻止することができるスキャン攻撃不正侵入防御装置を提供する。

【解決手段】スキャン攻撃検知の判定基準を設定しこれらを調整して、セキュリティレベルの低いPCを探したり、PCのセキュリティ上の欠陥を探すために多数のPCやPCにある多数のアプリケーションに対して通信開始要求を送ってくる(スキャン攻撃)パケットが使用するTCPコネクションを検知し、このTCPコネクションへの応答時間を選択的に遅くすることで攻撃の進行を遅らせることを用いて攻撃を抑制するスキャン攻撃不正侵入防御装置。

(もっと読む)

データ類似性検査方法及び装置

【課題】 他のコンピュータに対して不正な処理を行うマルウェア等のソフトウェアと、検査するソフトウェアとの相関関係を高速、的確に自動算出する技術を提供すること。

【解決手段】 ネットワーク上で他のコンピュータに対して不正処理を行うマルウェアが送信するパケットと、検査対象ソフトウェアが送信するパケットを、所定のパラメータに着目してその相関度を算出することによりデータの類似性を検査する。パラメータの種類をプロファイル情報13aとして備えておき、第1パケット解析手段20が、それを参照してパラメータを取得する。これを第1のプロファイルデータとする。同様に第2パケット解析手段30が、第2のプロファイルデータを作成する。そして、相関度演算手段15が、両プロファイルデータから相関関係式を用いて相関度を算出する。

(もっと読む)

機器アクセス管理システム

【課題】 機器が不正にアクセスされることを防止することができるようにした機器アクセス管理システムを提供する。

【解決手段】 情報記憶媒体は、認証用情報が記憶された記憶手段を有し、建物入退出管理装置は、認証用情報を読み取る手段と、読み取った認証用情報の認証処理手段と、認証が受けられた場合に、利用者の入場を可能な状態に制御する手段及び情報記憶媒体の記憶手段に入場情報を書き込む手段とを有し、部屋入退出管理装置は、情報記憶媒体から入場情報を読み取る手段と、入場情報の入場情報認証処理手段と、入場情報認証処理手段で認証が受けられた場合に、利用者の入場を可能な状態にする手段及び前記情報記憶媒体の記憶手段に入室情報を書き込む手段とを有し、機器は、情報記憶媒体から入室情報を読み取る手段と、読み取った入室情報の入室情報認証処理手段と、認証が受けられた場合に、機器を使用可能な状態に制御する手段とを有する。

(もっと読む)

セキュリティレベル監視評価装置及びセキュリティレベル監視評価プログラム

【課題】各セキュリティ機能の時間経過に対するセキュリティレベルSLの変化傾向を的確に把握する。

【解決手段】 情報システム2に組込まれている各セキュリティ機能3a、3bの可用性喪失時刻Dを記憶保持し、一定周期で、この記憶された可用性喪失時刻Dからの喪失経過時間Aを計時する。計時された各喪失過時時間Aを用いて各セキュリティ機能3a、3bのセキュリティレベルSLを算出する。このセキュリティレベルSLを全部のセキュリティ機能に亘って加算して情報システム全体のセキュリティレベルSLGを算出する。算出された各時刻におけるシステムセキュリティレベルSLGを表示部5にグラフ表示出力する。

(もっと読む)

記憶装置及びそのアクセス制御システム

【課題】

記憶装置の特定領域に格納されるデータの改ざんを防止する。

【解決手段】

サーバは、端末がアクセス先として正当であると認識した場合、アクセスを許可する管理認証情報を生成する。端末は、所定の条件が満たされた場合にアクセスが許可される、記憶装置内に設定された特定領域を有し、サーバで生成された管理認証情報を取得して、管理部で管理する。サーバ又は他のアクセス元からこの特定領域へアクセスする要求があった場合、管理部で管理される管理認証情報を参照してアクセスの許可を認証する。

(もっと読む)

ウェブアプリケーション入力の特徴付けの方法

【課題】ウェブアプリケーションの入力を特徴付けるための方法を提供する。

【解決手段】一般に、ウェブアプリケーションの入力を識別し、次に、それらの入力にポピュレートできる情報のタイプを求めるのに、さまざまな技法が使用される。本発明の一態様は、ウェブアプリケーションの入力をプローブして、入力の特徴を求めることである。これらの特徴は、入力によって受け付けられる文字のタイプ、有効な入力データとみなすことができる最小の文字数及び最大の文字数、並びに、データが入力プロセッサによって検査又は処理される方法を含むことができる。本発明の別の態様は、入力のコンテキストを調べて、入力の特徴を求めることである。これは、入力を表示するウェブページのテキスト、グラフィックス、及び全体的なコンテキストを調べることに加えて、入力に関連付けられているマークアップ言語コードを調べることも伴う。

(もっと読む)

通信監視システム、通信監視装置、及び通信制御装置

【課題】悪意あるソフトウェアの活動を監視する通信監視システム、通信監視装置、及び通信制御装置の提供。

【解決手段】シェルコードの検出処理を行い(S11)、シェルコードが検出されたか否かを判断する(S12)。シェルコードが検出された場合(S12:YES)、シェルコードの送信元及び送信先を起点とする通信を一定時間記録し(S13)、通信記録を基に隣接度マップを作成する(S14)。次いで、発信源が同じ複数の攻撃事例を収集し(S15)、複数の事例に出現するホストを列挙する(S16)。そして、列挙されたホストを事例数で並べ替え(S17)、上位のホストは攻撃に関与する虞が高いと判定する(S18)。

(もっと読む)

エンドポイントリソースを使用したネットワークセキュリティ要素

【課題】 本発明の課題は、エンドポイントリソースを使用した効果的なネットワークセキュリティ要素を提供することである。

【解決手段】

本発明は、エンドポイントサーバにおいてネットワークへのアクセスに対するリクエストを受信するステップと、前記リクエストが未許可のリクエストを含むことを検出するステップと、前記リクエストをネットワークセキュリティ要素に誘導するステップとを有する方法を提供する。

(もっと読む)

ユビキタス環境における個人化サービス提供方法及びこのための知能型ガジェット

【課題】ユビキタス環境において個人化サービスを提供するため、ガジェットによって動的に変化するガジェットネットワークを構成し、ガジェット間の相互作用によって個人化サービスを行う、ユビキタス環境における個人化サービス提供方法及びこのための知能型ガジェットを提供すること。

【解決手段】ユビキタス環境における個人化サービス提供のための知能型ガジェットにおいて、個人化サービスを提供するため、データを収集及び処理するガジェットサービス手段と、ガジェット間においてガジェットネットワークを形成し、前記ガジェットサービス手段によって収集及び処理されたデータを用いて相互協力するサービスを提供するガジェットインタフェース手段とを備える。

(もっと読む)

401 - 420 / 726

[ Back to top ]