Fターム[5J104EA23]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 機密保護用情報の管理 (21,232) | 機密保護用情報の配送・生成 (11,869) | 生成;共有すべき情報それ自身は伝送しない (521)

Fターム[5J104EA23]の下位に属するFターム

予備通信を必要とするもの (22)

予備通信を必要としないもの (5)

ID情報を利用するもの (215)

Fターム[5J104EA23]に分類される特許

221 - 240 / 279

ディジタル記録装置、ディジタル再生装置及びディジタル記録再生装置、並びに、暗号化装置、暗号復調装置、暗号化方法及び暗号復調方法

データ制御回路2aと、メモリ4と、暗号化回路5と、インターフェース6と、DVDドライブ8とCPU3を備えたディジタル記録装置において、記録中に暗号化が必要となったとき、データを一旦メモリ4に蓄積させておき、暗号化回路5を有効化した後、データを暗号化させて、DVDドライブ8の記録媒体への記録を再開させる。これにより、コンテンツ保護が必要な番組の記録する際に必要なときにだけ、暗号化回路を動作させ、これらの起動中であっても記録または再生中が途中で中断することなく、要求のタイミングから記録または再生を行うことが可能となる。  (もっと読む)

(もっと読む)

文書処理装置及び方法

【課題】機密情報の漏洩を防止しつつ、機密情報を含む文書の利便性を向上させる。

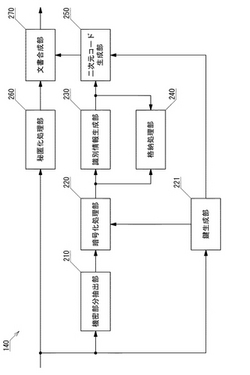

【解決手段】機密部分抽出部210は、文書閲覧用端末装置から送られてくる機密文書データから、機密部分を抽出する。暗号化処理部220は、鍵生成部221によって生成される暗号化鍵を使って、抽出された機密部分データの暗号化を行う。識別情報生成部230は、暗号化された機密部分データを識別するための識別情報を生成する。格納処理部240は、暗号化された機密部分データと当該データの識別情報とを関連付けて、記憶装置(例えば、ハードディスク装置)に格納する。二次元コード生成部250は、識別情報と、鍵生成部221によって生成された復号鍵を、QRコード等の二次元コードデータに変換する。秘匿化処理部260は、機密文書データの機密部分データを所定の代用データで置き換える。文書合成部270は、秘匿化処理が行われた機密文書データと、二次元コードデータとを合成する。

(もっと読む)

無線ネットワークを使用してクレジットカード個人化を利用可能にすることができる方法、システム、及びモバイルデバイス

クレジットカード個人化データを無線(OTA)で送信することができるセキュアチャンネルを作成する方法が提供される。詳細には、汎用認証アーキテクチャ(GAA)を使用して、ユーザ装置(UE)とネットワークアプリケーション機能(NAF)サーバとして機能を果たす個人化アプリケーションサーバ又はビューロー間のセキュア通信チャンネルを設定することができる。ユーザ装置、個人化アプリケーションサーバ(例えばNAFサーバ)、個人化アプリケーションサーバ及びユーザ装置を具現化するシステム、及びコンピュータプログラム製品もまた、クレジットカード個人化データをOTAで送信することができるGAAなどを介したセキュアチャンネルを作成するために提供される。 (もっと読む)

データ処理方法、データ処理システム、およびデータ処理装置

【課題】生体情報を用いてよりセキュリティ性の高いデータ通信を行うことができるデータ処理方法、データ処理システム、およびデータ処理装置を提供する。

【解決手段】リーダ/ライタ3やサーバ装置4が、生体情報D1に応じて生成された公開鍵暗号方式による公開鍵PK1に基づいて、所定のデータを公開鍵暗号方式により暗号化して暗号データを生成して、その暗号データをICカード2に送信し、ICカード2が、読取部22により読み取った生体情報D1に基づいて公開鍵暗号方式による公開鍵に対応する秘密鍵SK1を生成し、当該秘密鍵SK1に基づいて、リーダ/ライタ3やサーバ装置4から受信した暗号データを公開鍵暗号方式に対応する復号方式により復号するので、生体情報D1を用いてよりセキュリティ性の高いデータ通信を行うことができる。

(もっと読む)

複数鍵生成方法及び改竄検証方法、並びに装置、記憶媒体、プログラム

【課題】データの改竄に対するセキュリティ性能を向上することを目的とする。

【解決手段】装置の固有情報(カメラID)と秘密に管理された第1情報(秘密鍵P)との演算により得られた秘密データ(EID)を外部より取得し、これを鍵データとして鍵保持部21に秘密に保持する。MAC生成部28は保護対象データ(画像データD)~得られたハッシュ値Hと鍵保持部21に保持された鍵データ(EID)に基づいて認証データ(MAC)を生成する。 画像ファイル性西部26は、固有情報(カメラID)と認証データ(MAC)を保護対象データ(画像データD)とともに画像ファイル91として提供する。

(もっと読む)

光学メディア及び他のメディアに記録されたデジタル・コンテントに対する不正コピー及び不正な使用の防止方法及び防止システム

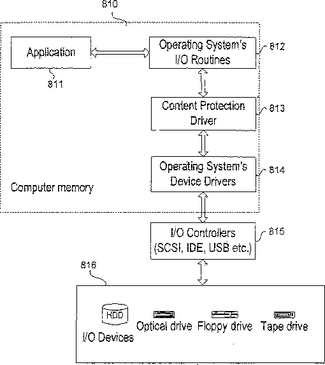

コンピュータ・システムによってコピー防止コンテントに対する不正コピーを防ぐ方法に関する。該方法は、コンピュータ・システムのオペレーティング・システム内にドライバをインストールする段階を備える。ドライバは、オペレーティング・システムのデバイス・ドライバにアクセスしようとするオペレーティング・システムのI/Oルーティンの試行を遮ることが可能である。またCRCコードを作成する段階を備える。CRCコードは、デバイスから読み取られたデータに対して作成される。尚、このデータは、オリジナル・コピーを備える。更に、デバイスに書き込まれたデータに対してのCRCコードが作成される。作成されたCRCコードが、読み取られたデータに対して作成されたCRCコードに一致するならば、そのようなデータの書き込み試行は妨げられる。

記録可能CDに格納されたコンテントの保護は、上記コンピュータ・システムによってコピー防止コンテントに対する不正コピーを防ぐ方法により行われる。該方法は、コンピュータ・システムのオペレーティング・システム内にドライバをインストールする段階を備える。ドライバは、オペレーティング・システムのデバイス・ドライバにアクセスしようとするオペレーティング・システムのI/Oルーティンの試行を遮ることが可能である。またCRCコードを作成する段階を備える。CRCコードは、デバイスから読み取られたデータに対して作成される。尚、このデータは、オリジナル・コピーを備える。更に、デバイスに書き込まれたデータに対してのCRCコードが作成される。作成されたCRCコードが、読み取られたデータに対して作成されたCRCコードに一致するならば、そのようなデータの書き込み試行は妨げられる。

記録可能CDに格納されたコンテントの保護は、CD上に第1セッションを書き込むことにより行われる。第1セッションは1若しくはそれ以上のトラックを備え、該トラックそれぞれは、特徴的及び/又は非標準形式のデータ構造を備える。保護されたコンテントはその後CD上に隠蔽形式で書き込まれる。この書き込みにおいて、認証モジュールもともに書き込まれる。認証モジュールは、特徴的及び/又は非標準形式のデータ構造の有無を決定することができる。そして、隠蔽形式のコンテントにアクセスすることが可能である。また、それを解読することが可能である。CDがアクセスされようとすると、認証モジュールは作動し、特徴的及び/又は非標準形式のデータ構造がCD上で見つかれば、隠蔽されたコンテントが明らかになり、アクセス可能となる。  (もっと読む)

(もっと読む)

非接触通信装置及び通信方法

【課題】固有の識別コードしか記憶していない汎用かつ安価な非接触通信媒体であっても読取り自在に書き込まれるデータのセキュリティを確保できるようにする。

【解決手段】データ書込み先として認識した非接触通信媒体に書き込むデータを暗号化する。暗号化されたデータをデータ書込み先として認識した非接触通信媒体の記憶部に書き込む。データの暗号化は、データ書込み先として認識した非接触通信媒体の記憶部から読取った識別コードを暗号化鍵として用いて行う。

(もっと読む)

情報処理装置、および情報処理方法、並びにコンピュータ・プログラム

【課題】 コンテンツ管理ユニット対応の後発データについてのセキュアなデータ管理を可能とした構成を提供する。

【解決手段】 情報記録媒体に格納されたコンテンツ管理ユニット単位のコンテンツ情報に関連して後発的にユーザが生成した情報やダウンロードした情報などの後発データを、ハードディスクなどに記録する際に、後発データ管理ファイルを設定して、ファイルの暗号化を行なって格納する。暗号鍵はライセンスプログラムによってのみ取得可能な情報を適用する構成とした。本構成により、例えばPCなど、様々なアプリケーションプログラムが実行される環境においても、ライセンスプログラム以外のプログラムによって後発データがアクセス、不正利用が防止される。

(もっと読む)

鍵生成情報作成装置及び鍵生成情報作成プログラム

【課題】中心アルゴリズムの計算の複雑性が極めて低い新たなID−NIKS方式を構築し、鍵配送の問題と実装の問題との両方を解決することを課題とする。

【解決手段】共通鍵暗号通信における共通鍵生成用の鍵生成情報を作成する鍵生成情報作成装置において、鍵生成情報の作成指示の入力を受付ける入力受付手段と、前記入力受付手段にて鍵生成情報の作成指示の入力が受け付けられた場合に、所定条件に合致するものとして選択された大きな素数p及びqを用いて、所定の所定式から取得されたxl及びylを格納する格納手段と、前記格納手段からxl及びylを取得し、これらxl及びylを用いて所定式から各ユーザlの鍵生成情報d1を算定する鍵生成情報作成手段と、前記鍵生成情報作成手段にて算定された前記鍵生成情報d1を所定の出力先に出力する出力手段とを備える。

(もっと読む)

サービス提供装置、サービス提供システム、サービス提供方法

【課題】不特定多数のユーザによってサービスが利用される環境において簡単な構成でセキュリティ性の高いサービスを各ユーザに提供する。

【解決手段】情報端末装置10において、入力されたパスワードと、サービス提供側で用意された記録媒体4から読み出した記録媒体の固有情報とを用いて暗号化鍵を生成し、その暗号化鍵で印刷対象データを暗号化した後、画像形成装置30へ送信し一時記憶させる。画像形成装置30において、入力されたパスワードと、記録媒体4から読み出した記録媒体の固有情報とを用いて復号化鍵を生成し、その復号化鍵で一時記憶したデータを復号化する。この復号化処理が正常にできたときのみ印刷を実行する。

(もっと読む)

他と共有されないジョイント乱数性(JRNSO)を用いて暗号鍵を導出する方法とシステム

本発明はJRNSOを用いた暗号鍵を導出する方法とシステムに関する。通信体はCIR推定値からJRNSOビットを生成し、JRNSOビットは暗号鍵の生成に用いられる。認証の型はIEEE 802.1x、または事前共有鍵 システムでもよい。IEEE 802.1xシステムでは、MK、PMK、そして/または、PTKがJRNSOビットから生成されてよい。暗号鍵はディフィ・ヘルマン鍵導出アルゴリズムにより生成されてもよい。  (もっと読む)

(もっと読む)

セキュリティ情報管理方法および通信主体装置

【課題】 通信主体装置がIKEを利用して同じ通信相手装置との間に複数のIPsecSAを確立する場合に、それらSAのSPIの重複を防止する。

【解決手段】 通信主体装置は、IKEフェーズ1における通信相手装置のIDを記憶手段に記憶し、IKEフェーズ2においては通信相手装置からのIPsecSA確立のためのSPIを、確立したIPsecSAと共に通信相手装置のIDと関連を付けて記憶手段に格納し、IKEフェーズ2において同じ通信相手装置からSPIによるIPsecSAの確立要求があった場合は、既に確立した前記IPsecSAが残っている場合はIPsecSA確立を拒否し、既に確立した前記IPsecSAが削除されている場合は当該SPIのIPsecSAを確立する。

(もっと読む)

分散デバイス環境で継承構造を有する権利オブジェクトを消費する方法及びそのためのデバイス

本発明のマスタデバイスは、継承構造を有する権利オブジェクトを格納する格納モジュール、前記格納モジュールで所定のコンテンツオブジェクトを再生するのに必要な権利オブジェクトを検索する検索モジュール、前記検索モジュールが前記コンテンツオブジェクトを再生するのに必要な権利オブジェクトを検索できなかった場合、検索できなかった権利オブジェクトを要請する権利オブジェクト要請メッセージを生成するメッセージ生成モジュール、前記権利オブジェクト要請メッセージをスレーブデバイスに伝送し、前記スレーブデバイスから前記権利オブジェクト要請メッセージによる権利オブジェクトを受信するデバイスインターフェースモジュール、及び前記検索モジュールが検索した権利オブジェクトと前記デバイスインターフェースモジュールが受信した権利オブジェクトのうち少なくとも1つを用いて前記コンテンツオブジェクトを再生する再生モジュールを含む。

(もっと読む)

(もっと読む)

識別情報に基づく暗号鍵方法及びデバイス

本発明は、ユーザの識別情報に基づいて、非対称暗号鍵のペア(公開鍵及び秘密鍵)を生成する方法及びデバイスを開示する。暗号鍵管理センター(KMC)は公開/秘密鍵計算基を生成し、公開鍵計算基を公開する。ユーザによって提供された識別情報に基づいて、秘密鍵が計算され、そのユーザへ提供される。任意のユーザが、他のユーザの識別情報及び公開された公開鍵計算基に基づいて、他のユーザの公開鍵を計算することができる。こうして、通信当事者の公開鍵を取得したとき、第三者であるCAの証明書は必要とされず、ユーザに関連づけられた膨大なパラメータを維持する必要はない。 (もっと読む)

情報記録媒体ドライブ装置

情報記録媒体に格納される暗号化コンテンツの不正利用を効果的に防止することを可能とした構成を提供する。暗号化コンテンツの復号に適用するブロックキーを生成するために必要となるシード情報(シード2)をブロックキーKb1によって暗号化して格納する構成とした。さらに、シード情報(シード2)をデバイス間で転送することが必要となる構成において、シード情報(シード2)および記録キーK2の双方をセッションキーで暗号化して送受信する構成とした。本構成により、情報記録媒体、およびデータ転送路からのデータ取得によるシード情報(シード2)解析は困難となり、シード情報を用いて生成される鍵情報の解析、暗号アルゴリズムの解析困難性を向上させたセキュリティレベルの高いコンテンツ保護が実現される。  (もっと読む)

(もっと読む)

バイオメトリックデータ及び秘密情報抽出コードを用いた鍵生成方法。

第1および第2の端末間の通信を暗号化するための鍵を生成する方法であって、ユーザーの身体的識別子の特徴の測定値を得るステップ、及び、コード集合から選択されるコードを用いて前記身体的識別子から鍵を抽出するステップを有し、前記コード集合の中の各々のコードが前記特徴の値の集合から鍵の集合への順序写像を定義し、前記コード集合が前記コード集合の中の他のコードのうちの1つの順序写像の置換である順序写像を有する少なくとも一つのコードを含む方法が提供される。  (もっと読む)

(もっと読む)

保護されたポータブル記憶媒体の解除方法

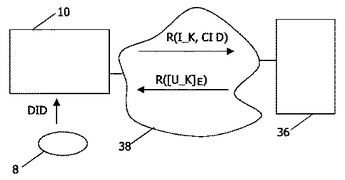

本発明は、コンテンツを妨害するためにポータブル記憶媒体に備えられた手段に対し、その解除を可能にする方法、メディア再生機(10)及びポータブル記憶媒体(8)、並びにポータブル記憶媒体上のコンテンツを妨害する手段の解除を可能にする方法、サーバ(36)及びコンピュータプログラムに関する。メディア再生機は媒体の識別子(DID)及びメディア再生機識別子(PID)を取得し、少なくともこれらの識別子に基づいて中間暗号鍵(I_K)を生成し、且つ中間暗号鍵をサーバ(36)に送信する。そして、サーバは少なくとも中間暗号鍵を用いて解除鍵(U_K)を暗号化し、暗号化された解除鍵([U_K]E)を再生機に送信する。そして、再生機は、媒体に備えられたコンテンツの知覚を妨げる手段が解除されるように、少なくとも中間暗号鍵を用いて解除鍵を解読する。  (もっと読む)

(もっと読む)

情報処理装置、情報記録媒体、および情報処理方法、並びにコンピュータ・プログラム

【課題】 コンテンツの暗号化に基づく厳格なコンテンツ利用管理を行なうことを可能とした構成を提供する。

【解決手段】 情報記録媒体の格納データを、第1の暗号化処理と、特定領域に対する第2の暗号化処理との2つの異なる態様の暗号化処理を施したデータとして構成した。コンテンツ再生に際しては、ドライブ側で特定領域に対する第2の暗号化処理データの復号処理を実行した後、処理データをホストに提供して、ホスト側で第1の暗号化処理の復号処理を実行して再生を行なう。本構成により、コンテンツ再生には、ドライブ側で正当なデータ処理シーケンスに従った鍵生成処理、復号処理が実行され、正しい処理データがホストに提供されることが要件となり、正当なライセンスを持つドライブとホストの組み合わせによってのみコンテンツ再生が可能となり、厳格なコンテンツ利用管理が実現される。

(もっと読む)

ライセンス管理・認証方式

【課題】ドングル等の特殊な専用ハードウェアを用意しなくとも、特定ハードウェアにインストールされるソフトウェアのライセンス管理を可能とし、不正コピーを防いでインストールされたハードウェア数に応じたライセンス料の徴収を可能とする。

【解決手段】外部コントローラ103は、検知した初期化要求に基づいて、ハードウェア固有情報を特定キーとし、初期化情報の一部の情報を復号化し、得られた復号化データと、少なくとも一つの内部に記憶してある初期化パスコード情報が一致するかどうかを調べ、一致した初期化パスコードに基づく動作モードへと移行する制御を行なうと共に、初期化パスコード情報と一致しない場合には、申請フォーマットデータにハードウェア固有情報をマージし、得られた申請データを画像処理装置104へ出力する制御を行なう。

(もっと読む)

鍵生成、及び認証の承認に関する方法及び装置

第1及び第2ノード間で送信されるデータを暗号化又は認証する鍵を導出する方法であって、身体的識別子の測定結果から代表値を決定するステップと、ランダム数を生成するステップと、暗号鍵を提供するために代表値とランダム数を組み合わせるステップと、を有する方法が提供される。本発明は、更に、ノード、照合ノード、及び照合ノードによるノードの認証のためのシステムに関する。前記システムは、本発明による暗号鍵生成を適用する。本発明は、前記計算機プログラムを認証するのに用いるノードの代表値を含む計算機プログラムを提供する。  (もっと読む)

(もっと読む)

221 - 240 / 279

[ Back to top ]