Fターム[5J104NA37]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 記録媒体 (14,602) | 暗号鍵記録用 (4,789)

Fターム[5J104NA37]に分類される特許

2,061 - 2,080 / 4,789

デバイス上の機能を制御するためのシステムおよび方法

アップグレードまたは有効化/無効化プロセスに関与する実体間の信頼が構築され、これを遠隔かつ安全に促進するために、生産されるシステム内の高耐不正利用信頼点が、使用される。本信頼点は、より効率的流通システムの使用を有効化する。プロビジョニングプロセスを通じて、または後の段階において、すなわち、インストール、製造、アセンブリ、販売等に続いて、修正されるデバイスまたはシステム上の機能コントローラとして具現化される信頼点は、検証されると、全体的機能を有効化または無効化するために、あるいは機能の一部を活性化するために使用される、機能セット(すなわち、アップデートされた機能セット)が、与えられる。  (もっと読む)

(もっと読む)

情報中継システム、情報中継装置、方法及びプログラム

【課題】暗号化対応端末と暗号化非対応端末との間で暗号化通信を実現するために、通信接続処理の段階で通信路形成できるようにする。

【解決手段】本発明の情報中継システムは、1又は複数の暗号化対応端末と、1又は複数の暗号化非対応端末とを有するネットワークで、ネットワーク上の端末間の通信接続を制御する通信接続制御手段と、通信接続制御手段により暗号化対応端末と暗号化非対応端末との間の通信であると判定された場合、通信接続処理の際に、通信接続制御手段を介して、暗号化対応端末との間の暗号化通信用通信路及び暗号化非対応端末との間の非暗号化通信用通信路を形成する通信路形成手段と、暗号化通信用通信路及び非暗号化通信用通信路の形成後、暗号化対応端末との間で暗号化通信を行なうと共に、暗号化非対応端末との間で非暗号化通信を行なう中継手段とを備えることを特徴とする。

(もっと読む)

セルラー無線システムにおける無線基地局鍵を生成する方法と装置

セルラー無線システムにおける安全な通信を提供するための方法とシステムにおいて、UEと無線基地局の両方に知られた1組のデータビットを決定し、この決定した1組のデータに応答して無線基地局鍵を生成することにより、無線基地局鍵が生成される。  (もっと読む)

(もっと読む)

閉鎖、接続された機器における記憶媒体電子権利管理用の暗号法の方法、機器およびシステム

【課題】技術的な機能とビジネスモデルの将来の進化も可能にする強力な権利管理技法を提供する。

【解決手段】記憶媒体用権利管理装置は、安価で大量生産が可能な低機能プラットホームにおいて十分なコピー保護を提供するだけでなく、同媒体がさらに高い機密保護機能を持つプラットホームとともに使用されるとき、改善されさらに柔軟な機密保護技法を提供する。暗号法上強い機密保護は、媒体によって伝播される情報の少なくともいくらかを暗号化し、制御セットおよび/またはその他の制限に基づく暗号解読を可能にすることによって提供される。安全な「ソフトウェアコンテナ」が、多様なデジタル財産コンテンツと制御オブジェクト情報を保護するようにカプセル化するために使用することができる。複数のネットワーク化された権利管理装置が集合的に1つまたは複数の装置に関する権利管理イベントを制御する、協力的な権利管理も提供することができる。

(もっと読む)

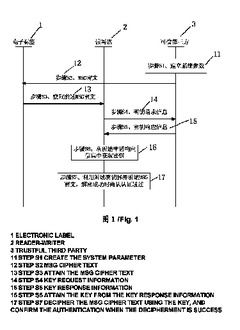

軽量アクセス認証方法、及びシステム

軽量アクセス認証方法、及びシステムであって、方法は、信頼できる第三者機関が、MSGを暗号化することによって形成されたMSG暗号テキストを、第1のエンティティ内に書き込み、第2のエンティティが、MSG暗号テキストを第1のエンティティから取得し、MSG暗号テキストを取得した後に、鍵を、信頼できる第三者機関から取得し、MSG暗号テキストが、鍵に従って復号され、MSGプレーンテキストが取得されることを含む。本発明の実施形態は、装置及び環境によって制限された条件において広く適用されることが可能であり、アクセス認証が簡素化及び軽量化される。  (もっと読む)

(もっと読む)

暗号鍵生成方法

【課題】 結託攻撃に対し耐性を確保するとともに、各スケーラビリティの階層にそれぞれ対応した暗号鍵の鍵長を低減させる。

【解決手段】 階層性を有するスケーラビリティ(R,L)の最下位階層データに対応する暗号鍵(K2,2)が、マスター鍵として、スケーラビリティ(R)の階層数で分割される。分割鍵(eR2,eR1,eR3)ごとに生成される鍵要素マトリクス(M1〜M3)には、スケーラビリティ(L)の階層性が保持されるよう、一方向性ハッシュ関数を利用したハッシュ演算が繰り返されることにより順次得られた演算データが割り当てられる。鍵要素マトリクス(M1〜M3)間で座標一致している鍵要素を結合させることにより、スケーラビリティ(R,L)の各階層に対応した部分鍵(K1,1〜K2,2)が生成される。

(もっと読む)

暗復号化装置、および暗復号化プログラムが格納されたコンピュータで読み取り可能な記憶媒体。

【課題】ハードウェア、およびソフトウェアを用いて暗復号化処理を行う暗復号化装置において、パケット通信システムにおけるデバイスへの入力順序や、1のパケットにおける暗復号処理に注目し、暗復号化処理速度をより向上させた暗復号化装置、または暗復号化プログラムが格納されたコンピュータで読み取り可能な記憶媒体を提供することを目的とする。

【解決手段】暗復号化装置1は、ハードウェアによる暗復号化処理を行う、またはハードウェアとソフトウェアの両方による暗復号化処理を行う場合には、暗復号化対象フィールド(ペイロード)を非暗復号化対象フィールド(マックヘッダ)より優先してソフトウェア処理ブロックのCPU10からデバイス入出力IF20に入力する。これにより、パケット通信システムにおけるデバイスへの入力順序や、1のパケットの暗復号処理に注目することができ、結果的に、暗復号化における処理速度を向上させることができる。

(もっと読む)

認証方法、再生方法及びデータ処理装置

【課題】

記録可能な記録媒体で異なるスクランブルがかかったデータを再生する場合には、その再生信号がどの記録媒体からの信号かを判別してスクランブルを解除する必要があり、また、データの種類がコピー可能なデータかコピー禁止のデータかを判別して、それぞれの制御を行なう必要がある。

【解決手段】

上記課題は、データを再生する第1の再生処理手段と、第1の再生処理で処理されたデータを受け取り、次の再生処理を行なう第2の再生処理手段と前記第1の再生処理手段に対して認証を行なう第1の認証手段と、第1の認証手段と対応した認証手段で、第2の再生処理手段に対して認証を行なう第2の認証手段とを備えたデータ記録再生装置において、前記第1及び第2の認証手段と異なる認証手段を持つことで複数種の認証手段を備え、それぞれに応じた認証を行い、スクランブルを解除することにより達成される。

(もっと読む)

行動証明書発行方法、行動証明書発行装置、行動証明書発行プログラムおよび行動証明書発行・検証システム

【課題】一括の行動証明書を発行する際に電子認証デバイスの処理の負担を軽減する。

【解決手段】行動証明書発行装置7は、サービス利用者の電子認証デバイス1から転送されたサービス利用内容の文字列の全てについてそれぞれハッシュ値を算出し、算出したハッシュ値をTA5に送信する。TA5は、ハッシュ値を受信すると、そのハッシュ値を公開鍵とする秘密鍵を生成して行動証明書発行装置7へ送信する。行動証明書発行装置7は、TA5から秘密鍵を受信すると、受信した秘密鍵と対応する公開鍵および文字列を蓄積する。行動証明書発行装置7は、行動証明書発行装置7からサービス提供者の証明書検証装置8にサービス利用要求を送信し、証明書検証装置8から要求条件を受信すると、蓄積された文字列の中から、証明書検証装置8の要求条件に合った文字列を選択して一括の行動証明書を発行する。

(もっと読む)

チェックバリュー確認方法及び装置

【課題】マスタキーを生成するためのコンポーネントデータを入力して登録する際に、チェックバリューの確認を複数回行うようにして、誤ったコンポーネントデータの登録を確実に防止することができ、誤ったマスタキーの生成を確実に防止することができるようにする。

【解決手段】コンポーネントデータが入力される場合、入力されたコンポーネントデータから生成されたチェックバリューがあらかじめ生成されたチェックバリューと一致することの確認が複数回行われると、入力されたコンポーネントデータから生成されたチェックバリューを登録する。

(もっと読む)

セキュリティ支援装置

【課題】地上系10と衛星20とが予め複数の運用鍵を記憶し、複数の運用鍵の中から選択した所定の運用鍵を使用して、地上系10と衛星20との間で暗号化コマンド通信する衛星通信システムにおいて、使用済の運用鍵が再使用されることを防止するとともに、運用計画に基づき確実に運用鍵を変更可能とすることを目的とする。

【解決手段】地上系10又は/及び衛星20に運用鍵変更管理支援機能を有するセキュリティ支援装置を設ける。運用鍵変更管理支援機能は、予め記憶した複数の運用鍵の各運用鍵が使用済であるか否かを示す鍵ステータスを記憶し、鍵ステータスに基づき次に使用する運用鍵が未使用のものになるように制御する。また、運用鍵変更管理支援機能は、各運用鍵を使用して暗号化したコマンドの通信回数をカウントし、予め定めた回数に達した場合に運用鍵の変更を運用者へ促す。

(もっと読む)

制御信号通信方法、光トランシーバシステム、光トランシーバ装置

【課題】光トランシーバシステムに用いられる光トランシーバ装置が、予め定められた正規品であるか否かを、適切に判定することが可能な制御信号通信方法を提供する。

【解決手段】自装置の固有情報を記憶し、光信号と電気信号との変換処理を行う光トランシーバ装置に接続される管理装置が、光トランシーバ装置に記憶された固有情報が予め定められた固有情報であるか否かを判定する制御信号通信方法であって、光トランシーバ装置が、管理装置から受信する暗号キー情報と、自装置に記憶された固有情報とに基づいて、予め定められた暗号化アルゴリズムによって暗号情報を生成し、管理装置から、固有情報要求を受信すると、生成された暗号情報を出力し、管理装置が、出力された暗号情報を、暗号解読アルゴリズムによって解読し、解読した情報が、予め定められた光トランシーバ装置の固有情報と一致するか否かを判定する。

(もっと読む)

通信システムにおけるデータ交換中の認証方法およびその通信システム

データ交換中の認証のための通信システムおよび認証方法が記述される。方法は、共有鍵と、存在するデータパケット中のデータと、送信者IDとのうち少なくとも1つからから認証署名を導出する(S100)ステップを含む。次のステップ(S102)は、認証フィールドが有する認証署名を、存在するデータパケットに添付するステップを含む。次のステップ(S104)は、添付された認証フィールドによってデータパケットを送信するステップを含む。次のステップ(S106)は、基地局によってデータパケットを受信するステップを含む。次のステップ(S108)は、認証フィールドが共有鍵を所有する送信者によって生成されることを検証するステップを含む。次のステップ(S110)は、応答メッセージを返送するステップを含む。  (もっと読む)

(もっと読む)

通信方法およびそれを利用した基地局装置、端末装置、制御装置

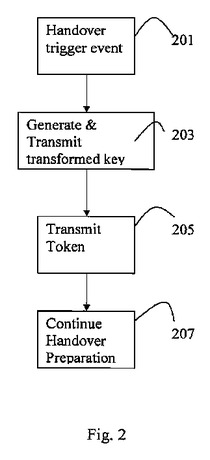

【課題】安全性の低減を抑制しながら、ハンドオーバに要する期間を短縮したい。

【解決手段】受付部40は、端末装置からのハンドオーバの要求を受けつける。要求部42は、要求を受けつけると、ネットワークを介して接続した制御装置へ、端末装置とハンドオーバ元の基地局装置との無線通信において使用されている暗号鍵の出力を要求する。仮実行部44は、要求に対する応答として、制御装置から暗号鍵を受けつけると、暗号鍵を使用しながら、端末装置との無線通信を実行する。設定部46は、暗号鍵を使用しながら、端末装置との無線通信を実行している間に、端末装置との間において新たな暗号鍵を決定し、新たな暗号鍵に更新してから無線通信を継続する。

(もっと読む)

RTCを利用した暗号システム間の保安通信方法及び装置

【課題】送信暗号システムにおいて受信暗号システムが伝送されたRTC部分情報PAから全体情報TAと正しいノンス値Nを復旧できるようにすることによって、暗号システム間の伝送情報を最小化する方法及び装置を提供する。

【解決手段】RTCを利用した暗号システム間の保安通信方法は、(a)送信暗号システムと受信暗号システム間の時刻情報(RTC)の最大偏差を計算する段階と、(b)前記計算されたRTCの最大偏差に基づいて前記RTC全体情報の復旧に必要なRTCの部分情報の最小ビットを計算する段階と、(c)前記計算されたRTC部分情報の最小ビットに基づいて前記RTCの部分情報を計算する段階と、(d)前記計算されたRTC部分情報を前記受信暗号システムに伝送する段階とを含む。

(もっと読む)

共通鍵生成システム、共通鍵生成方法及びそれを用いるノード

【課題】物理的変化の計測誤差を許容でき、各ノードそれぞれで安定的に共通鍵を生成し共有することが可能な共通鍵生成システム等を提供する。

【解決手段】親ノード及び子ノードそれぞれに物理的な変化を時系列に複数回与え、その変化が生じる各時間間隔値を各ノードそれぞれで検出する。親ノードは、自身が検出した各時間間隔値毎に各数字列要素を生成し、また、各数字列要素を並べた基本数字列を生成する。更に、基本数字列を構成する各数字列要素毎に、最下位桁の値に対し、所定値を増減した類似数字列を生成する。子ノードも同様に、自身が検出した各時間間隔値に基づき基本数字列を生成し、それを暗号化して親ノードに送信する。親ノードは、子ノードから受信した暗号値と、自身が生成した基本及び類似数字列をそれぞれ暗号化した複数の暗号値の何れかと一致するかを判断する。一致する場合、その暗号値に対応する数字列を共通鍵とする。

(もっと読む)

鍵共有方法、第1装置、第2装置、及びそれらのプログラム

【課題】従来の方式と同等の効率を持ち、なおかつ標準モデル(ハッシュ関数を具体的な関数に固定したモデル)でCCA‐安全な(能動的攻撃に対しても安全な)鍵共有技術を提供する。

【解決手段】第2装置がランダムな整数rを選択し、C1=g1r,C2=g2r,d=H(z, w, C1, C2),σ=zr・wr・dの演算を行って鍵K=Fσ(g1, g2, z, w, C1, C2)を算出する。C1, C2は、第1装置に送信され、第1装置は、d=H(z, w, C1, C2),σ=C1(x1+d・y1)・C2(x2+d・y2 )の演算を行って鍵K=Fσ(g1, g2, z, w, C1, C2)を算出する。

(もっと読む)

著作権保護装置及び情報処理装置

【課題】スクランブル鍵取得の処理能力等に応じてデジタルチューナを有効に利用することができる著作権保護装置、及び情報処理装置を提供する。

【解決手段】著作権保護装置R1〜Rnは、ICカードに要求してスクランブル鍵情報を取得し、鍵を要求してから鍵を取得するまでの鍵取得時間を測定し、当該鍵取得時間の長さに基づき、コンテンツ転送種別の設定を行う。このとき、鍵取得時間が所定の時間以下の場合には、デジタルチューナから得られるコンテンツのうちのスクランブルコンテンツをデスクランブルし、ローカル暗号化して汎用バスに転送する設定とする。また、鍵情報取得時間が所定の時間を超えた場合には、ノンスクランブルコンテンツを暗号化して汎用バスに出力する設定、又はデジタルチューナを停止させる処理の何れかを行う。

(もっと読む)

情報処理装置

【課題】暗号化された複数のコンテンツデータを簡単な構成で並行して復号することを実現する情報処理装置を提供する。

【解決手段】収納部8に取り外し自在に収納されるスクランブル鍵生成装置8Aの使用権の獲得は、2台のI/O処理装置((A),(B))6によって争われる。コンテンツ視聴プログラム100は、I/O処理装置((C),(D))7から入力される暗号化コンテンツデータをバッファリングしつつ、この暗号化コンテンツデータの暗号化解除に用いる鍵データを生成するためのスクランブル鍵生成装置8Aの使用権の獲得をI/O処理装置(B)6に依頼する。そして、I/O処理装置(B)6は、自装置で入力された暗号化コンテンツデータのデスクランブル処理を優先しつつ、この依頼されたスクランブル鍵生成装置8Aの使用権の獲得を代行する。

(もっと読む)

視聴分析サーバ、視聴分析システム及び視聴分析方法

【課題】視聴ログの分析の精度を高め、視聴者をより適切に分類すること。

【解決手段】複数のブロックデータで構成されるコンテンツデータを再生する複数の再生装置10と通信可能な視聴分析サーバ20は、コンテンツデータの再生時に再生装置10により生成され、再生装置10のユーザを識別するためのユーザ識別情報とブロックデータの属性を示すタグ情報とを含む視聴ログを、各再生装置10から受信するログ受信部21と、受信された視聴ログ内のユーザ識別情報及びタグ情報に基づいて各ユーザの視聴ログを分析することで該各ユーザを分類する分析部23と、を備えることを特徴とする。

(もっと読む)

2,061 - 2,080 / 4,789

[ Back to top ]