Fターム[5J104NA37]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 構成要素 (27,346) | 物理的構成要素 (16,068) | 記録媒体 (14,602) | 暗号鍵記録用 (4,789)

Fターム[5J104NA37]に分類される特許

2,081 - 2,100 / 4,789

異なる組織に属する複数のユーザのためのクレデンシャルの複製を行わない認証方法

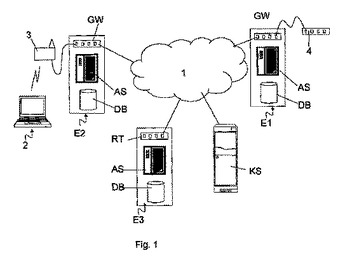

本発明は、ユーザがインターネットにアクセスできるようにするための方法に関する。ユーザは、第1の組織のゲートウェイを介してインターネットアクセス要求を送信し、彼/彼女を第2の組織に対して認証させるための所定のクレデンシャルを第1の組織に供給する。供給されるクレデンシャルは、第2の組織に関する情報を少なくとも含む。第1の組織は、ユーザを認証して彼/彼女がインターネットにアクセスできるようにする目的で、第2の組織とコンタクトをとる。第2の組織は、インターネットにアクセスする許可をユーザに付与する。本発明によれば、アクセス要求の後で、ゲートウェイがユーザを第2の組織のウェブページにリダイレクトし、ユーザが、ユーザを彼/彼女の識別に必要な認証クレデンシャルを、ウェブページを介して第2の組織に供給する。  (もっと読む)

(もっと読む)

アクセスポイント、端末、暗号鍵設定システム、暗号鍵設定方法、および、プログラム

【課題】 無線LANの形成に際して必要な設定を、設定時におけるセキュリティを高めつつ、簡便な手法で実現することを目的とする。

【解決手段】 暗号鍵設定システムLH1を含む無線ネットワーク設定システムGH1では、アクセスポイント20は、電源投入後に無線LANの接続設定が未設定状態であると判断した場合には、初期設定パケットのみを受信可能な限定受信モードを実行する。初期設定パケットの送信後の端末50,限定受信モードの実行中に初期設定パケットを受信したアクセスポイント20は、それぞれ、CD−ROM51内のデータ,ROM12内のデータを参照して同一のWEPキーを作成し、作成したWEPキーを自己に設定,登録する。

(もっと読む)

WAPIユニキャストシークレットキー交渉方法

WAPIユニキャストシークレットキー交渉方法は以下のステップを含む。1オーセンティケータエンティティは、メッセージ完全性コードをユニキャストシークレットキー交渉要求パケット上に追加して、認証サプリカントエンティティに送信する。2認証サプリカントエンティティは、有効性確認を実行し、正しくない場合、パケットをすぐに廃棄し、正しい場合、他の有効性確認を実行する。有効性確認が成功である場合、オーセンティケータエンティティにユニキャストシークレットキー交渉応答パケットで応答する。3オーセンティケータエンティティは、有効性確認を実行し、有効性確認が成功である場合、認証サプリカントエンティティにユニキャストシークレットキー交渉肯定応答パケットで応答する。4認証サプリカントエンティティは、有効性確認を実行し、有効性確認が成功である場合、共通ユニキャストセッションキーを交渉し、取得する。 (もっと読む)

印刷システム

【課題】 PCからプリンタに送信された暗号化された印刷データが盗聴され、かつ、リムーバブルメディアが盗難にあった場合でも、印刷データに含まれていた秘密情報の漏洩を防止する。

【解決手段】 公開鍵復号化部106は、第1クライアントコードと対応する秘密鍵でなる第2クライアントコードで、クライアント識別情報を復号化して第1識別コードを生成し、プリンタ20から受信したジョブ識別コードを、第1識別コードで復号化して共通鍵を生成する。共通鍵暗号化部107は、共通鍵で印刷ジョブを暗号化する。ファイル管理部203は、第1クライアントコードを、第1識別コードで暗号化してクライアント識別コードを生成し、ファイル管理部203がUSBメモリ30に書き込む。公開鍵暗号化部206は、共通鍵を第2クライアントコードで暗号化してジョブ識別コードを生成する。

(もっと読む)

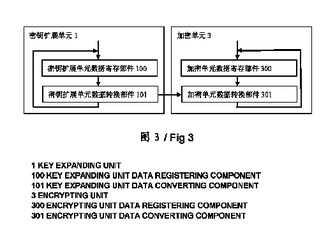

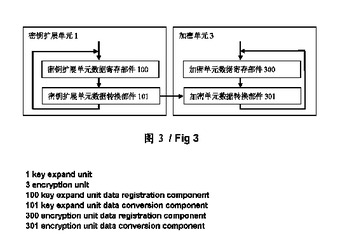

パケット暗号化アルゴリズムに基づく暗号化処理方法

パケット暗号化アルゴリズムに基づく暗号化処理方法は、以下の工程、すなわち、外部鍵保持、外部データ保持、鍵拡張、データ暗号化変換、内部データ保持、およびデータ反復処理を含むことにより、低い暗号化効率や高い実現コストなど、従来のパケット暗号化アルゴリズムに基づく暗号化方法の問題を解決して、従来技術の高効率を維持するという前提の下で資源消費量を効率的に低下させ、装置の実現コストを低減させる。変換要素数が1個の場合は、資源消費量は従来技術の約60%に過ぎず、変換要素数が2個の場合は、資源消費量は従来技術の約70%に過ぎない。本発明は、副鍵保持部を増設することにより、集積回路の実現時に暗号化装置のクリティカルパスを短くしてクロック主周波数を上げることができ、それにより本発明の方法の暗号化能力を向上させることができる。  (もっと読む)

(もっと読む)

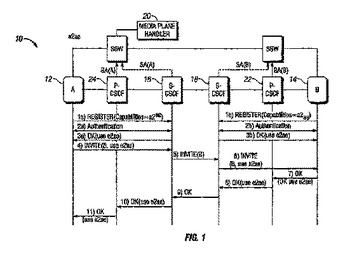

IMSシステムにおけるエンド・ツー・エッジのメディア保護のための方法および装置

IMSシステムが、IMS開始者ユーザエンティティを有する。システムは、開始者ユーザエンティティからの呼が着信するIMS応答者ユーザエンティティを有する。システムは、発信者エンティティと通信する発側S−CSCFを有しており、発側S−CSCFは、発側エンティティから第1の保護提案と鍵確立のためのパラメータとを有するINVITEを受信し、第1の保護提案をINVITEから削除し、そして、第1の保護提案のないINVITEを転送する。システムは、応答者ユーザエンティティおよび発側S−CSCFと通信する受信端S−CSCFを有しており、受信端S−CSCFは、第1の保護提案のないINVITEを受信し、応答者ユーザエンティティが保護をサポートすることをチェックし、第2の保護提案をINVITEに挿入し、そしてINVITEを応答者ユーザエンティティへ転送する。ここで、応答者ユーザエンティティは、第2の保護提案を有するINVITEを受け入れ、そして、第1の保護受入れを有する確認応答を使って応答する。通信ノードによって呼をサポートするための方法。  (もっと読む)

(もっと読む)

視聴分析サーバ、視聴分析システム及び視聴分析方法

【課題】視聴ログの分析の精度を高め、視聴者をより適切に分類すること。

【解決手段】複数のブロックデータで構成されるコンテンツデータを再生する複数の再生装置10と通信可能な視聴分析サーバ20は、コンテンツデータの再生時に再生装置10により生成され、再生装置10のユーザを識別するためのユーザ識別情報とブロックデータの属性を示すタグ情報とを含む視聴ログを、各再生装置10から受信するログ受信部21と、受信された視聴ログ内のユーザ識別情報及びタグ情報に基づいて各ユーザの視聴ログを分析することで該各ユーザを分類する分析部23と、を備えることを特徴とする。

(もっと読む)

キー管理方法

キー管理方法は、強化されたRSNA4ウェイハンドシェークプロトコルである。先行する2ウェイハンドシェークプロセスでは、1)メッセージ1の固有の定義コンテンツに基づいて、キー交渉識別子KNIDとメッセージ完全性コードMICとを加えた新しいメッセージ1を、オーセンティケータがサプリカントに送り、2)サプリカントが新しいメッセージ1の受信後、その中のMICが正しいか否かをチェックし、正しくなかった場合、サプリカントは受信した新しいメッセージ1を廃棄し、正しかった場合、新しいメッセージ1をチェックし、チェックが成功した場合、オーセンティケータにメッセージ2を送る。新しいメッセージをチェックするプロセスは、IEEE802.11i−2004標準規格文書規定のプロセスと同じである。方法は、既存のRSNAセキュリティメカニズムにおけるキー管理プロトコルのDoS攻撃問題を解決する。 (もっと読む)

機密情報実装システム、LSI、記憶装置及び機密情報実装方法

【課題】機密情報の厳格な管理を可能にする。

【解決手段】最終機密情報DKを内部機密情報MKにより暗号化した第1の被暗号化機密情報EDK(MK)/addressと、前記内部機密情報MKを変換機密情報CKにより暗号化した第2の被暗号化機密情報EMK(CK)/addressとを記憶する記憶部120aと、LSI120bとを備える機密情報実装システム120であって、前記LSI120bは、アドレス情報を含み変換種の生成元になる第1の定数IDfuse/addressと、テスト用変換種の生成元になる第2の定数IDtstと、第3の定数Constとを記憶するとともに、前記変換種又は前記テスト用変換種のいずれかを、テスト信号に応じて出力する種生成部131とを備える。

(もっと読む)

2ウェイのアクセス認証方法

2ウェイアクセス認証方法は、第3エンティティによって事前に定義されたシステムパラメータにしたがって、第1エンティティが第2エンティティに対してアクセス認証リクエストパケットを送信し、その場合、第2エンティティが第1エンティティの署名が正しいか確認し、もしそうならば、第2エンティティの共有されるマスタ鍵が算出され;第2エンティティがアクセス認証レスポンスパケットを生成し、それを第1エンティティに送信し、その場合、第1エンティティがアクセス認証レスポンスパケットの著名とメッセージ完全性チェックコードが正しいか確認し;もしそうならば、第1エンティティの共有されるマスタ鍵が算出され;第1エンティティが第2エンティティに対してアクセス認証受領通知パケットを送信し、その場合、第2エンティティがアクセス認証受領通知パケットの完全性を確認し、もし確認をパスすると、第1エンティティの共有されるマスタ鍵が第2エンティティのそれに対して一貫しており、アクセス認証は達成される。セキュリティの改善のために、第1エンティティによって送信されたアクセス認証リクエストパケットが受信された後、第2エンティティは、識別情報妥当性確認を実行し、確認をパスした後、アクセス認証レスポンスパケットを生成してもよい。 (もっと読む)

条件付きアクセスシステムにおいて使用される暗号化装置

【課題】サービスに対する条件付きアクセスを提供する、ケーブルテレビシステム。

【解決手段】このケーブルテレビシステムは、ここからサービス「インスタンス」またはプログラムが放送されるヘッドエンドと、これらのインスタンスを受け取り、そして、システム加入者に表示するために、このインスタンスを選択的に復号化する複数のセットトップユニットとを含む。サービスインスタンスは、サービスプロバイダまたは中央権限エージェントによって提供される公開鍵および/またはプライベート鍵を用いて暗号化される。選択的復号化のためにセットトップによって使用される鍵もまた、公開または秘密といった性質を有してもよく、これらの鍵が、異なる時点に再割り当てされることにより、侵害行為の懸念が最小にされたケーブルテレビシステムを提供する。

(もっと読む)

一方向アクセス認証の方法

一方向アクセス認証の方法が開示される。この方法は、次のステップを含む。第3のエンティティによりセットアップされるシステムパラメータにしたがって、第2のエンティティが、第1のエンティティに認証要求およびキー分配グルーピングメッセージを送る。第1のエンティティは、第2のエンティティから送られたメッセージの有効性を照合し、有効であった場合、第1のエンティティが、認証およびキー応答グルーピングメッセージを発生させ、第2のエンティティに送る。第2のエンティティは、第1のエンティティから送られたメッセージの有効性を照合し、有効であった場合、第2のエンティティが、認証およびキー確認グルーピングメッセージを発生させ、第1のエンティティに送る。第1のエンティティは、認証およびキー確認グルーピングメッセージの有効性を照合し、有効であった場合、認証は成功し、キーは合意マスターキーとしてみなされる。 (もっと読む)

パケット暗号化アルゴリズムに基づく暗号化処理装置

パケット暗号化アルゴリズムに基づく暗号化処理装置は、鍵拡張部と、暗号化部とを備える。鍵拡張部は、鍵拡張部データ保持要素と、少なくとも1つの鍵拡張部データ変換要素とを備える。暗号化部は、暗号化部データ保持要素と、少なくとも1つの暗号化部データ変換要素とを備え、暗号化部データ変換要素の数は、鍵拡張部データ変換要素の数と同じであり、しかも、1対1である。各鍵拡張部データ変換要素の副鍵出力部が、各暗号化部データ変換要素の対応する副鍵入力部と接続することにより、従来のパケット暗号化アルゴリズムに基づく暗号化処理装置の暗号化効率が低く、コストが高いという技術的問題を解決する。本発明の利点は、従来技術の高効率を維持するという前提の下で資源消費量を低下させ、さらには装置の実現コストを低減させることである。  (もっと読む)

(もっと読む)

取引認証方法

【課題】

従来、取引の条件がいずれの認証を用いるかの判断や認証処理の全てをシステム側(センタ側)で実行しているため、センタ側に負荷が掛かったり、利用者がセンタと端末間でのトラフィックの間待たされる、との問題があった。さらに、認証用のデータを認証処理自体以外の処理に利用することに関しては、何ら検討されていなかったため、処理の効率化が図れていない。

【解決手段】

本発明では、いずれの認証を行うかを決済端末で行い、この結果に応じて、決済端末の処理を変更させることとした。すなわち、一定の条件を満たす場合は、利用者の認証を行う認証サーバに認証に必要な情報(生体情報やパスワードなどのいずれか)と決済サーバでの決済(もしくは取引)処理に用いる決済情報(取引金額を含む)を送信し、上記の条件を満たさない場合、決済情報を含む決済要求を上記の決済サーバに送信する構成とした。

(もっと読む)

データ処理装置およびデータ処理方法

【課題】SDメモリカードなどの記憶媒体のユーザ領域にCCIを記憶した上で、CCIの改ざん行為によるデータのコピーおよび再生を防止する。

【解決手段】データ処理装置によるデータ処理方法は、データをコピーする条件を示すコピー制御情報を設定した非暗号部分と、コピー制御情報と所定の情報とを所定の位置に配置した暗号部分とを有するパケットをデータ処理装置が順に生成し、生成した複数のパケットからなるファイルをデータ処理装置が記憶媒体の第2の記憶領域に記憶し、暗号部分については、ブロック暗号方式によりデータをブロック毎に暗号化する。

(もっと読む)

デジタルファイル暗号化方法、デジタルファイル復号化方法、デジタルファイル処理装置、及び暗号化フォーマット切り替え装置

【課題】デジタルファイル暗号化方法、デジタルファイル復号化方法、デジタルファイル処理装置、及び暗号化フォーマット切り替え装置を提供する。

【解決手段】デジタルファイル暗号化方法は、ファイルを所定の暗号化情報を使用して暗号化してファイルシステムに格納して、その暗号化情報をファイルシステムで提供するストリームに格納する。従って、暗号化前と暗号化後のファイルの長さが同一であるため、アプリケーションが暗号化ファイルを使用する時、別途のヘッダの長さを考慮する必要もなく、オフセット補正などを実行する必要もない。

(もっと読む)

キー階層により保護されたシステムを安全保護する方法

【課題】本発明は、暗号キーの所定階層により保護された少なくとも1システムを、特にペイTVシステムにおいて、無許可のユーザより安全保護する方法を提供する

【解決手段】現在のキー階層システムでは、システムオペレータより伝送されたグループキーをコピー、転売する不正な顧客を識別することが不可能である。本発明は、時間内に別々の時間にて形成され、同一階層レベルに属する少なくとも2つの所定サブセットの交差を形成することにより、不正な顧客に割り当てされた少なくとも1つの個別の暗号キーを判別する方法を提供する。

(もっと読む)

取引装置及び該取引装置におけるデータ入力方法

【課題】マスタデータを生成するためのコンポーネントデータを入力する各入力者の個人認証を行うことによって、相違する複数の入力者が各々コンポーネントデータを入力したときのみマスタデータが生成され、高いセキュリティを保つことができるようにする。

【解決手段】暗証番号の暗号化用のマスタデータを生成するための複数のコンポーネントデータが入力手段から入力される場合、各コンポーネントデータが入力される直前に、個人認証情報取得装置によって各コンポーネントデータの入力者のIDカードから個人認証情報を取得して記憶装置に記憶し、個人認証情報に基づいて入力者が相違すると判断したときに、コンポーネントデータの入力を許可する。

(もっと読む)

電子取引を実施する方法及びシステム

【課題】機密保護電子取引を実施する方法、システム、サーバ・コンピュータ、ハードウェア装置、クライアント・コンピュータ、およびコンピュータ・プログラムが提供される。

【解決手段】本発明は、サーバ・コンピュータ(110)とクライアント・コンピュータ(120)との間で電子取引を実施する方法であって、

−通信ネットワーク(160)を介してサーバ・コンピュータ(110)とハードウェア装置(130)との間で暗号化されたデータ送信および相互認証を有する第1の通信プロトコルを実行するステップと、

−ハードウェア装置(130)でサーバ・コンピュータ(110)から受信される暗号化されたサーバ応答の復号を実施するステップと、

−復号されたサーバ応答をハードウェア装置(130)からクライアント・コンピュータ(120)に転送するステップと、

−復号されたサーバ応答をクライアント・コンピュータ(120)のクライアント・コンピュータ・ディスプレイ(121)上に表示するステップと、

−クライアント・コンピュータ(120)からサーバ・コンピュータ(110)に送られるクライアント要求をハードウェア装置(130)によって受信するステップと、

−クライアント要求を所定の取引情報についてハードウェハ装置(130)によって解析するステップと、

−所定の取引情報を何も含まないクライアント要求をハードウェハ装置(130)によって暗号化してサーバ・コンピュータ(110)に転送するステップと、

−クライアント要求を検出すると所定の取引情報をハードウェア装置(130)のハードウェア装置ディスプレイ(210)上に表示するステップと、

−ユーザ確定が受信される場合に、所定の取引情報を含むクライアント要求を暗号化してサーバ・コンピュータ(110)に転送するステップと、

−ユーザ確定が受信されない場合に、電子取引を取り消すステップと、

を含む方法に関する。

(もっと読む)

電子メール配信方法

【課題】

通常、電子メールはテキストデータとして処理される。そのため、電子メールが蓄積されるメール受信サーバもしくはPCにおいて、受信者以外にも容易に内容を見ることができる。

【解決手段】

メール受信サーバ(s1)に電子メールが蓄積される前に、メール暗号化サーバ(s2)において受信メールを受信者の公開鍵を用いて暗号化を行う(ステップ f2-c-005)。受信メールの暗号化に際しては、暗号化ポリシにより暗号処理の有無を選択できる機能(ステップ f2-c-003 および f2-c-004)を有する。受信者の公開鍵を用いて暗号化することで、その対となる秘密鍵を保有する受信者本人以外にはメールの参照を困難にする。

(もっと読む)

2,081 - 2,100 / 4,789

[ Back to top ]