国際特許分類[G06F21/06]の内容

物理学 (1,541,580) | 計算;計数 (381,677) | 電気的デジタルデータ処理 (228,215) | 不正行為から計算機を保護するためのセキュリティ装置 (22,301) | 筺体への不正操作の感知によるもの,または筺体への侵入の感知によるもの,例.ハウジングまたはルーム (264)

国際特許分類[G06F21/06]に分類される特許

51 - 60 / 264

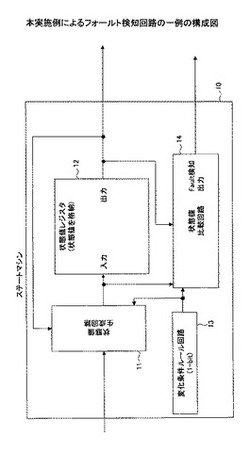

不正操作検知回路、不正操作検知回路を備えた装置、及び不正操作検知方法

【課題】アルゴリズムの実行状態を状態値により管理する装置への不正操作を高精度に検知し、セキュリティの強化が可能な不正操作検知回路、不正操作検知回路を備えた装置、及び不正操作検知方法を提供することを目的とする。

【解決手段】不正操作検知回路10であって、状態値の変化条件ルールを出力する変化条件ルール出力手段13と、変化条件ルールに基づき、状態値を順次生成する状態値生成手段11と、状態値を格納する状態値格納手段12と、遷移前の状態値、遷移後の状態値を比較し、状態値の遷移が変化条件ルールに従っていなければ異常な処理であると判定する状態値比較判定手段14とを有することにより上記課題を解決する。

(もっと読む)

セキュリティ装置、情報処理装置、セキュリティプログラム、セキュリティ方法、および、セキュリティシステム

【課題】パーソナルコンピュータの通常の使用状態においては処理能力を低下させずに、警備領域への侵入者があった場合に、パーソナルコンピュータに格納されている情報の漏洩のリスクを抑制することのできるセキュリティ装置を提供する。

【解決手段】セキュリティ装置は、情報処理装置が設置されている特定の領域への侵入者を検知した場合に、前記特定の領域内の前記情報処理装置が備える記憶装置に格納されているデータを暗号化させることを特徴とする。

(もっと読む)

情報端末装置

【課題】筐体の不正開封時のみ取得情報を消去する情報端末装置を提供する。

【解決手段】裏側ケース11aおよび表側ケース11bが締結用貫通孔45aを挿通するねじ60等により締結されて筐体11が構成され、この筐体11内には、主制御回路21、記憶装置25や電池30等が収容されている。また、主制御回路21に所定の情報を入力するための複数の操作キー12と、ねじ60の締結状態または非締結状態をその抵抗値の変化で検知可能な導通部70とが設けられている。そして、主制御回路21への電力供給が開始されるとともに導通部70の抵抗値に基づいて非締結状態が検知される場合であって、操作キー12による開封用操作が実施されていない場合(フラグF=0)には、記憶装置25に記憶された取得情報が消去される。

(もっと読む)

情報処理装置、秘密情報保護システムおよび秘密情報保護方法

【課題】秘密情報を保護する仕組みを有し、しかもデバッグを可能にする情報処理装置、秘密情報保護システムおよび秘密情報保護方法を得ること。

【解決手段】秘密情報保護システム100は、DTCPシンクデバイス101とDTCPソースデバイス102をLANケーブル103で接続した構成となっている。ここで保護されたコンテンツを要求してその再生を行うDTCPシンクデバイス101は、秘密情報を格納したセキュアCPU部121と、これと回路的に遮断されデバッガ104を接続可能な回路部分でコンテンツの再生を行う。

(もっと読む)

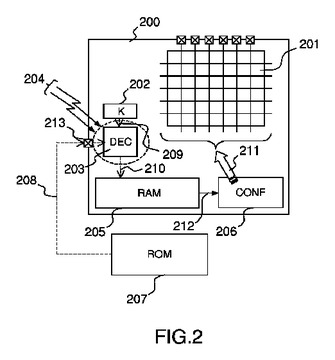

プログラマブル論理回路の設定ファイルの解読を保護する方法およびそれを実施する論理回路

本発明の主題はプログラマブル論理回路(100、200)を保護する方法であり、プログラマブル論理回路(100、200)のプログラマブル資源の構成に使用されるデータファイルは、暗号化された(112)後に不揮発性メモリ(107、207)に格納され、回路(103、203)内蔵の暗号解読モジュールはプログラマブル論理回路(100、200)に格納された秘密鍵(102、202)を使用することにより設定用データファイルを解読する役目を担い、暗号解読モジュールは、少なくとも1つの対抗技術を実施することにより暗号解読動作中に鍵を取得することを目標とする攻撃に対し保護されることを特徴とする。

本発明の別の主題は、特許請求範囲の請求項1〜4のいずれか一項に記載の方法を使用することにより暗号解読動作中の覗き見および/または故障利用攻撃に対し保護されるFPGAタイプのプログラマブル論理回路である。  (もっと読む)

(もっと読む)

セキュリティモジュール

【課題】セキュリティモジュールからの秘密情報の漏洩を防止する。

【解決手段】セキュリティモジュールの物理的遮蔽1(筐体フレーム)により形成される密閉空間を、間仕切り3とセキュリティチップ4とモールド5から成る隔壁により2分割して2つの気密室6,7を形成する。セキュリティチップ4はモールド5内に埋め込まれており、モールド5にはスリットが設けられている。気密室6,7は同じ気圧で且つ外気圧より低圧(真空等)/高圧となっている。これより、筐体フレームに孔が開けられると、どちらか一方の気密室6,7の気圧が外気圧と同じになり気密室6,7間に気圧差が生じることにより発生する応力が隔壁に加わることで、セキュリティチップ4が破壊される。

(もっと読む)

差分論理によって保護される暗号化回路において異常を検出するための方法、及び当該方法を実現するための回路

本発明の主題は、差分論理で保護され、構成要素ペア(at、af)によって表現される論理変数を処理する回路内で異常を検出するための方法であって、セル(T)の第1のネットワークは、ペアの第1の構成要素で論理関数を実行し、デュアルセル(F)の第2のネットワークは、第2の構成要素の補足ロジック内で動作し、入力において知られている状態にある変数をセルに配置するプリチャージ段階(21)であり、計算がセルによって実行される評価段階(22)が後続にくるプリチャージ段階(21)内のセルの各ペア(T、F)によって論理関数が実行される方法であり、前記方法が、少なくとも1つの一貫性のない状態で異常が検出されることを特徴とする方法。

本発明の目的はまた、回路の監視対象のノードでプリチャージ段階時又は評価段階時に論理変数の2つの構成要素間で一貫性をテストする手段を含む差分論理によって保護される回路でもある。

(もっと読む)

情報端末装置

【課題】複雑な構造を要することなく筐体の開封を検知し得る情報端末装置を提供する。

【解決手段】メイン電池30を収容可能な電池収容部40を有する裏側ケース11aと制御基板20が固定される表側ケース11bが組み付けられて筐体11が構成されている。また、収容したメイン電池30に覆われる電池収容部40の底壁45には2つの締結用貫通孔45aが形成されており、裏側ケース11aおよび表側ケース11bは両締結用貫通孔45aを挿通するねじ60等により締結されている。そして、メイン電池30の電池側コネクタ32と制御基板20の基板側コネクタ24との接続の解除を検知することにより、裏側ケース11aと表側ケース11bとが分離される筐体11の開封を検知する。

(もっと読む)

集積回路、方法および電子機器

ユーティリティ動作に対して構成されている第1のセキュリティ動作状態と、テスト動作に対して構成されている第2のセキュリティ動作状態とを有する集積回路が開示される。第2のセキュリティ動作状態では、第1のオブジェクトのセットと第2のオブジェクトのセットが利用可であり、第3のオブジェクトのセットが利用不可である。第1のセキュリティ動作状態では、第3のオブジェクトのセットが、第1のセキュリティ動作状態のセキュリティメカニズムによる認可を伴って利用可である。第3のオブジェクトのセットは、第2のセキュリティ動作状態で動作している場合に、集積回路のロジック回路によって利用不可となる。第2のセキュリティ動作状態で動作している場合に、ロジック回路は、第3のオブジェクトのセットを備える集積回路の一部の動作を制限する制御を行うように構成されていて、そうすることで、第1のセキュリティ動作状態のセキュリティメカニズムをバイパスすることが無効にされる。このような集積回路を利用する電子機器及び方法も開示される。 (もっと読む)

演算処理装置

【課題】暗号の解読を強固に防止することを課題とする。

【解決手段】演算処理装置は、暗号化処理を実施する演算器回路群と、演算器回路群と同一の構成である冗長演算器回路群を有する。そして、演算処理装置は、暗号化処理を実施する場合に、演算器回路群では通常通り、暗号化処理をしつつ、冗長演算器回路群ではランダムデータ生成部などによりランダムに生成されたデータなどを用いて暗号化マスクプログラム処理を実施する。また、演算処理装置は、暗号化処理を実施しない場合に、冗長演算器回路群で通常の演算処理を実施する。

(もっと読む)

51 - 60 / 264

[ Back to top ]