Fターム[5B276FB06]の内容

ストアードプログラムにおける機密保護 (3,759) | ID認証機密保護 (1,770) | プログラムIDと装置IDとの比較チェック (212)

Fターム[5B276FB06]の下位に属するFターム

ロード型比較チェック (31)

非ロード型比較チェック (7)

Fターム[5B276FB06]に分類される特許

161 - 174 / 174

電子制御装置及び電子制御装置のメモリ書換え方法

【課題】 ブランク品の不揮発性メモリであっても、特別な書込み装置を必要とせず、既に認証情報等が書き込まれている不揮発性メモリと同様にデータの書換えを行うことができる電子制御装置を提供する。

【解決手段】 ECUは、メモリライタがフラッシュROMの書換えを開始する場合(ステップA1)フラッシュROMがブランク品か判定し(ステップB3)、非ブランク品であればフラッシュROMに記憶されている通信識別子及び認証情報を読み出して(ステップB4)、メモリライタより送信された通信識別子等(ステップA2)と照合した結果に応じて書換えを許可する(ステップB6)。また、ECUは、ブランク品であれば予めマスクROMに記憶している仮通信識別子等を読み出し(ステップB5)、メモリライタより送信されたものと夫々照合して(ステップB6)両者が一致すれば(YES)書換え処理への移行を許可する(ステップB9,B10)。

(もっと読む)

制御装置

【課題】制御プログラムの書き換えの可否の判定を簡便に行う。

【解決手段】モータ14や操作パネル24などの制御対象手段の制御を行う制御手段(例えば、CPU11、21)による制御を実行するための各種のプログラムを記憶するフラッシュメモリ12、22と、書換用のプログラムを記憶するメモリカード3と、を備えるミシンの制御装置100である。フラッシュメモリ12、22及びメモリカード3の各々は、プログラムの書換を行うための互換性管理情報を記憶している。フラッシュメモリ12、22及びメモリカード3に記憶された互換性情報を参照して、フラッシュメモリ12、22のプログラムを書換用のプログラムにより書き換えるか否かを判定する判定手段(例えば、CPU11、21)を備える。

(もっと読む)

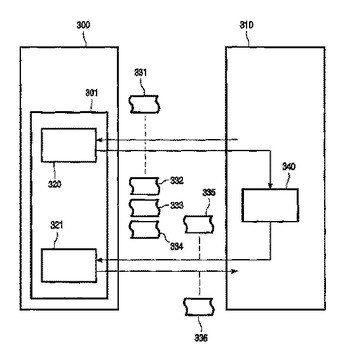

並列分散処理認証システム、および、並列分散処理認証方式

【課題】 本発明は、並列分散処理システムにおいて、並列・分散処理を開始する時に、処理モジュールの正当性を認証した後に、並列分散処理を行うための並列分散処理認証システムおよびの並列分散処理認証方法を提供することである。

【解決手段】並列処理システムのインストール時に、マスター装置とスレイブ装置に、登録したマスター用処理モジュールとスレイブ用処理モジュールから、それぞれマスター認証保存キーとスレイブ認証保存キーを生成保存しておき、並列分散処理の開始時に、登録したマスター用処理モジュールとスレイブ用処理モジュールから、それぞれマスター認証生成キーとスレイブ認証生成キーを生成して、それぞれの保存キーと照合して、一致すれば、並列分散処理の実行を許可する並列分散処理認証システム。

(もっと読む)

ファームウェア管理サーバ、プログラム、及び記録媒体

【課題】サポート契約に対応して機器のファームウェアをアップデートする。

【解決手段】ファームウェア管理サーバ1を複数の機器(複合機2で例示)と通信回線を介して接続する。ファームウェア管理サーバ1は契約内容判定手段及び送信許可手段を制御部12等に備え、ファームウェアの送信を制御する。契約内容判定手段は、複合機毎に関連付けられたサポート契約情報に基づいて、該当する複合機2が所定のファームウェアのアップデートを許可されているか否かを判定する。送信許可手段は、契約内容判定手段での判定結果に基づき、その複合機2にアップデートすることが許されたファームウェアのみ、その複合機2に送信することを許可する。

(もっと読む)

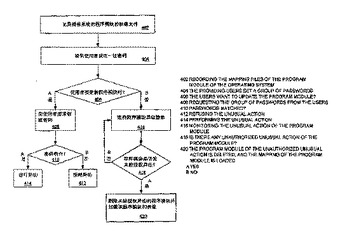

コンピュータのデータ保護方法

本発明のコンピュータデータの保護方法は、ユーザに対して正確なパスワードを入力するように要求することによりプログラムモジュールを変える。例えば、パスワードが間違えた場合、プログラムモジュールの全ての追加・削減の動作を阻止する。この他、利用権限のない変更が発生していないか否か、プログラムモジュールを定期的に検知する。利用権限のない変更が発生したときは、感染したプログラムモジュールを削除し、予めバックアップしておいたプログラムモジュールをロードすることにより、コンピュータの正常な動作を迅速に回復させる。この他、共通パスワードを提供する。この共通パスワードに、ある特定機能を持たせてモニタプログラムの監視を通過させることにより、特定機能を破壊する。  (もっと読む)

(もっと読む)

ソフトウェア製品ライセンスの単一の再アクティブ化のための方法およびシステム

【課題】正当なソフトウェアを再アクティブ化する際の、ライセンスユーザの手間を省く。

【解決手段】再アクティブ化ポリシーグループに関連する第1のソフトウェア製品をアクティブ化し、コンピュータハードウェア構成から取り出されたハードウェア識別子が第1ソフトウェア製品のアクティブ化に結合される。関連する再アクティブ化結合リストを含む第2のソフトウェア製品がアクティブ化され第1ソフトウェア製品について再アクティブ化が要求されて、更新されたハードウェア識別子が第1のソフトウェア製品の再アクティブ化ポリシーグループに関連付けられる。結合リストが再アクティブ化ポリシーグループと互換性があることを考慮し、第2の製品が第1ソフトウェア製品の再アクティブ化に関連付けられ得る場合、第2ソフトウェア製品は再アクティブ化の要求を受けない。

(もっと読む)

プログラム実行装置、プログラム及びプログラム実行方法

【課題】第三者のプログラムの起動を阻止するために、プログラムが記憶された記憶媒体と装着と、パスワードの入力が必要な機器について、特定者のみにプログラムを起動させるプログラム実行装置を提供することを目的とする。

【課題手段】本発明のプログラム実行装置は、正当なパスワードが入力されると、装着された記憶媒体に記憶されたプログラムを復号化し、復号化したプログラムを実行する。正当なパスワードが入力されるとプログラムの復号化を行うので、第三者の解析を防止するために暗号化されたプログラムが記憶媒体に記憶されていても、正当なパスワードが入力されると本発明のプログラム実行装置はプログラムを実行することができる。

(もっと読む)

ソフトウェア認証方式

【課題】GPSのような高価な装置を組み込まなくてもパソコン本体の機能を用いてソフトウェアの不正使用を有効に防止する。

【解決手段】認証情報として、例えばMACアドレスのような機器に固有のものを用いる。MACアドレスは、16進数の12文字で構成されるので、この16進数の各文字を個々のデータとして乱数列を対応付け、その乱数列を更に断片化して複数の断片化乱数列を作成し、これらを並び替えて新たな認証ファイルを作成する。この認証ファイルは、暗号化された解読不可能なものとなるので、この認証ファイルを用いて、そのソフトウェアが正当なものがあるか否かの認証を容易に行なうことができる。

(もっと読む)

電気機器

【課題】 機種依存データに従って所定の機種として動作するハードウェアを備えた電気機器において、機種依存データが容易に変更されてしまうのを回避することにある。

【解決手段】 この画像形成装置1は、メモリ7と、メイン基板5dと、各種制御基板5a〜5cとを備えている。メモリ7は、制御プログラムと、起動時に実行されるとともに機種依存データを含むブートプログラムとが格納されている。メイン基板5dは、機種依存データを読み取って機種判別を行う。制御基板5a〜5cは、メイン基板5dにより機種判別された機種として制御プログラムに従ってハードウェアの制御を行う。

(もっと読む)

ウェブコンテンツをモバイル機器に配信するシステム及び方法

本発明は、ウェブコンテンツをモバイル機器に配信するシステム及び方法に関するものである。システムは、少なくとも1つのコンテンツアイテムを含むウェブページと関連づけられたコンテンツ配信プログラムを具備する。前記コンテンツ配信プログラムは、前記少なくとも1つのコンテンツアイテムに関係したユーザ選択信号を受信することと、前記モバイル機器の識別子を受信することと、前記ユーザ選択信号及び前記識別子に基づいて前記モバイル機器に前記少なくとも1つのコンテンツアイテムの配信を開始することと、で構成される。  (もっと読む)

(もっと読む)

コンピュータ・デバイス上でのソフトウェアの利用を制御するためのシステム及び方法

コンピュータ・デバイス上でのソフトウェアの利用を制御するための方法及びシステムに関する。認可鍵は、デバイスに記憶されるユニーク文字列であるデバイス文字列と、デバイス上での使用が認可されたソフトウェアに記憶されるユニーク文字列であるソフトウェア文字列との関数として生成される。認可鍵は秘密鍵を用いて暗号化され、デバイスに記憶される。デバイス上でソフトウェアを使用するという要求に応答して、秘密鍵に対応する公開鍵を用いて認可鍵が解読される。試験鍵はデバイス文字列と、使用が要求されたソフトウェアに記憶されたユニーク文字列である要求ソフトウェア文字列の関数として生成される。認可鍵は試験鍵と比較される。試験鍵が認可鍵と一致する時、要求されたソフトウェアの利用が許可される。 (もっと読む)

初期のソフトウェア及びソフトウェア・アップグレード・パッケージからアップグレードされたソフトウェアを生成するための装置及び方法

無線端末内にアップグレードされたソフトウェアを提供するための方法及び装置。初期バージョンのソフトウェアが無線端末内の少なくとも一つのメモリに提供されている。ソフトウェア・アップグレード・パッケージは、無線端末の製造者により該少なくとも1つのメモリに転送される。アップグレードバージョンのソフトウェアは、無線端末内で初期バージョンのソフトウェア及びソフトウェア・アップグレード・パッケージから生成される。無線端末は、アップグレードバージョンのソフトウェアに従って動作してもよい。  (もっと読む)

(もっと読む)

乱数関数を利用した実行証明

物理的乱数関数は、評価が容易であるが特徴付けするのが困難な関数である。制御された物理的乱数関数は、分離不可な手法によりPUFに物理的に結合されたセキュリティアルゴリズムにより制御されるセキュリティプログラムを介する場合のみアクセス可能なPUFである。CPUFは、特定の計算が特定のプロセッサ上で実行されたことを証明する証明書が生成される証明された実行を可能にする。本発明は、任意の第三者が検証可能な実行証明を生成する付加的レイヤを提供する。この実行証明はまた、セキュアなメモリ及び中断可能なプログラム実行を提供するのに有用である。

(もっと読む)

(もっと読む)

下位互換性のあるセキュアプロセッサとそれによるセキュアソフトウェアの実行方法

【課題】アプリケーションソフトウェアのセキュアな実行と、認証されたアプリケーションソフトウェアのみの実行を確実にする。

【解決手段】当該セキュアプロセッサは、アプリケーションソフトウェア(以下、アプリソフト)を透過的に実行するモニターモードと、アプリソフトの実行及びマルチメディアコンテンツの提示が認証されたことを検証し、アプリソフトが必要とするいかなる特別なサービスも実行し、プロセッサがコンテンツの実行権利を取得したことを検証するセキュアモードとを有する。当該セキュアプロセッサは、一般的なプロセッサと同一のハードウェアを利用し、一般的なプロセッサ用に書かれたアプリソフトを実質的な変更なしに実行可能であり、速度やリソースを大幅に減少させることなく動作できる。セキュアモードで動作される機能は、オンチップ不揮発性メモリに保存される、もしくは認証された外部ストレージから読み込まれることができる。

(もっと読む)

161 - 174 / 174

[ Back to top ]