Fターム[5B285CB92]の内容

オンライン・システムの機密保護 (82,767) | 認証 (39,598) | 認証手順 (1,978) | 認証情報送受信 (1,070)

Fターム[5B285CB92]に分類される特許

241 - 260 / 1,070

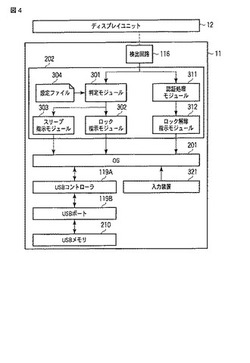

情報処理装置および情報処理装置の制御方法

【課題】本体とディスプレイユニットが分離した場合に、情報処理装置をシャットダウンすることなく、情報処理装置を保護すること。

【解決手段】本体11に設けられ、ディスプレイユニットとの分離を検出した場合に、本コンピュータ10をスリープ状態にして良いか否かを判定する判定モジュール301と、スリープ状態にして良いと判定した場合に、本コンピュータ10をスリープ状態にするスリープ指示モジュール303およびオペレーティングシステム201と、スリープ状態にしてはいけないと判定した場合に、USBポートに接続されるUSBメモリ210とコントローラ119Aとの通信を禁止し、入力装置321から本コンピュータ10への信号の入力を無効する。

(もっと読む)

認証装置、管理装置、転送装置、認証システム、認証方法及びプログラム

【課題】管理者が近くにいなくても、管理者の承認の下でユーザ認証を行う。

【解決手段】認証装置5は、ユーザ認証を要するコンピュータ2に組み込まれている。記憶部11は、ユーザ識別情報を記憶する。操作入力部12は、任意の認証コードを操作入力可能である。受信部13は、コンピュータ2の外部から送信される認証用データを受信する。認証部10は、記憶部11に記憶されたユーザ識別情報と、操作入力部12によって入力された任意の認証コードと、受信部13により受信された認証用データと、に基づいて、ユーザ認証を行う。

(もっと読む)

システムおよび端末装置

【課題】

データの外部漏洩の可能性をより低減することを課題とする。

【解決手段】

クライアントと、クライアントとネットワークを介して接続され、クライアントのデータを管理するデータサーバと、クライアントとネットワークを介して接続され、クライアントに対してアプリケーション機能を提供するアプリケーションサーバと、を備えるシステムにおいて、アプリケーションサーバは、クライアントへアプリケーション機能としてのアプリケーションプログラムを送信し、クライアントは、データサーバから秘匿化処理が施されたデータを受信し、アプリケーションプログラムに対して秘匿化処理が施されたデータを参照させる。

(もっと読む)

ストレージ装置及び認証方法

【課題】ストレージ装置及び認証方法において、データのセキュリティを確保することを目的とする。

【解決手段】アクセス対象となる記録媒体がロードされ、アンロードされるドライブ部と、要求元装置から受信した承認情報と、暗号鍵管理装置から受信した暗号鍵情報に含まれる暗号鍵から任意のアルゴリズムに従って作成された承認情報に基づいて前記要求元装置からのデータアクセスの正当性を判断する暗号鍵制御部と、前記データアクセスの正当性が確認されると前記要求元装置からのアクセス要求に応じて前記ドライブにロードされた記録媒体に対して前記暗号鍵を用いたデータアクセスを行う制御部を備え、前記要求元装置から受信した承認情報は、前記暗号鍵管理装置が前記要求元装置からの認証要求に応じて認証が成功すると暗号鍵から前記任意のアルゴリズムに従って作成するユニークなコードを含むようにする。

(もっと読む)

WebシステムとVoIPシステムとを連携する連携方法、VoIPシステム、および連携プログラム

【課題】WebシステムとVoIPシステムとを、より容易に、かつよりセキュアに連携する。

【解決手段】SIPアプリケーションサーバ31は、Webシステム11、12を介して、第1の端末21から認証要求を受け付けて、メディアサーバ33と認証要求で指定された第2の端末41との間の通信を確立させ、認証要求で指定されたパスワードを含む認証用ガイダンスの開始指示をメディアサーバ33に送信し、メディアサーバ33は、認証用ガイダンスの開始指示に基づいて認証用ガイダンスを第2の端末41に送出し、第2の端末41から入力されたプッシュボタン信号と、認証用ガイダンスの開始指示に含まれるパスワードとが一致するか否かのユーザ認証を行い、認証結果をWebシステム11、12サーバに送信する。

(もっと読む)

既存ファイルサーバへのアクセス可能なクライアントコンピュータを制限する方法及びシステム

【課題】 現実可能かつ容易な方法で、ファイルサーバへアクセス可能なクライアントコンピュータを制限する方法を実現する。

【解決手段】 既存ファイルサーバに接続し、この既存ファイルサーバが公開するフォルダ及びファイルを代行して公開する手段と、公開されたフォルダ及びファイルへアクセス可能なクライアントコンピュータを制限する手段とを備えた接続制限ファイルサーバを、クライアントコンピュータと既存ファイルサーバの間に配置し、接続制限ファイルサーバ経由で既存ファイルサーバへのアクセスを許可する構成とし、前記既存ファイルサーバにアクセス可能なクライアントコンピュータを前記接続制限ファイルサーバにより制限する方法。

(もっと読む)

鍵管理システム、鍵管理方法、サーバ装置及びプログラム

【課題】他の利用者による配送鍵の悪用を防止し、かつ端末装置の利用者を変更しても暗号鍵の更新を行う。

【解決手段】鍵管理サーバ20は、端末装置10−1〜10−3による利用者の初回認証時に、当該利用者に紐づけられた配送鍵を端末装置10−1〜10−3に配送し、認証を行った端末装置を示す端末IDと、当該利用者を示す認証識別子と、送信した配送鍵とを紐づけて記憶する。また、端末装置10−1〜10−3が認証した利用者が他の利用者に変更した場合、鍵管理サーバ20は、端末装置10−1〜10−3から利用者が変更となったことを示す利用者変更情報を受信し、利用者の変更を行った端末装置の端末IDに紐づけて記憶する認証識別子を、変更後の利用者を示す認証識別子に置換する。そして、鍵管理サーバ20は、秘匿通信を行う利用者を示す認証識別子に紐づけて記憶する配送鍵を用いて暗号鍵を配送する。

(もっと読む)

生体認証装置、および、生体認証方法

【課題】生体認証装置において、パスワード認証の不具合を回避し、BIOSの起動時のHDD認証などの認証に、簡易なインターフェースで生体認証による信頼性の高い認証をおこなうことができ、パソコン本体から独立して生体認証情報の登録をおこえるようにする。

【解決手段】パソコンのBIOS起動時のHDDパスワードの入力のときは、ユーザに生体情報を入力させて、それを対応するパスワードに変換して、パソコン側に、USBインターフェースにより送信して、パスワード認証をおこなわせる。その後のOS起動後には、エニュメレーション設定を、USBキーボード用インターフェースから生体認証装置用インターフェースディスクリプタに変更し、生体情報とパスワードの登録と変更をおこなえるようにする。

(もっと読む)

情報連携基盤プログラム

【課題】 サービスロジックの実装を変更せずに、属性情報の提供方法や属性名が異なるアクセス管理サーバからユーザの属性情報を取得する。

【解決手段】 情報連携基盤システム70においては、互いに対応するリクエスト側属性名、アプリケーション側属性名及び属性情報取得先を含む属性情報取得方法に基づいて、リクエストから属性情報を取得すると共に、この属性情報内のリクエスト側属性名及び属性値のうち、リクエスト側属性名をアプリケーション側属性名に替えて当該アプリケーション側属性名及び属性値を一時記憶部53に書き込み、一時記憶部53内のアプリケーション側属性値及び属性値を含むアプリケーションセッションを生成してアプリケーションセッション記憶部61に保存した後、アプリケーションセッション記憶部61内のアプリケーションセッションをサービスロジック部80に送出する。

(もっと読む)

パスワード通知装置およびパスワード通知システム

【課題】安全に復号パスワードを送信すると共に、この復号パスワードの取得先を容易に知ることができるパスワード通知装置およびパスワード通知システムを提供すること。

【解決手段】通知サーバ20は、暗号化ファイルを第1の経路で受信端末へ送信する送信側端末10から、当該暗号化ファイルを復号するための復号パスワードを受信するパスワード受信部21と、受信側携帯端末30からのアクセスを受け付け、受信側携帯端末30のユーザを識別するユーザ情報を取得するユーザ情報取得部22と、ユーザ情報を取得したことに応じて、復号パスワードを、受信側携帯端末30へ第2の経路で送信するパスワード送信部24と、を備える。

(もっと読む)

双方向通信認証システム

【課題】双方向通信認証システムを提供する。

【解決手段】双方向通信認証システムは、顧客の電話から伝送された発信メッセージを受信後に発信メッセージに対応する電話番号の臨時パスワードを取得する。電話をつないだ後に顧客の電話より伝送される臨時パスワードを受信する。電話番号、及び臨時パスワードを番号データベースに記憶する。顧客の端末機より伝送される通信ロックのログイン要求メッセージが受信された後に、通信ロックのログイン要求メッセージに含まれるゲームアカウント、ゲームパスワード、電話番号、及び臨時パスワードを読み込む。ゲームアカウント、ゲームパスワード、電話番号と、顧客データベースの顧客データとを照合する。

(もっと読む)

車載装置、情報端末装置および情報端末システム

【課題】 データの送信先を制御することができ、ユーザの利便性とセキュリティ性を向上させることができる車両装置を提供する。

【解決手段】 接続状況監視手段107は、情報端末装置121からのID情報を受信し、認証済のID情報であるか否かを判断する。認証手段105は、接続状況監視手段107が認証済のID情報ではないと判断した場合、接続状況監視手段107からID情報を受信し、認証IDデータベース登録手段105に登録されているID情報であるかを判断し、判断結果を認証結果として、接続状況監視手段107へ通知する。通信制御手段103は、接続状況監視手段107の認証結果を用いて、データを情報端末装置121へ出力するか否かを判断する。

(もっと読む)

認証連携システム、認証連携方法、移動端末、中継端末装置、およびサービス装置

【課題】サービス装置から中継端末装置にサービスを提供するときに、携帯電話端末を用いて認証を行うことによって、サービス装置および中継端末装置における認証処理を簡略化する。

【解決手段】(A1)において、携帯電話端末20の接続認証を、携帯電話端末20と認証サーバ50との間で行って、双方に接続認証情報A505を記憶する。そして、サービス装置60への認証を行うときに、携帯電話端末20が、接続認証情報A505を用いてサービス認証情報A603を生成し、認証サーバ50に送信する。次に、認証サーバ50が、接続認証情報A505とサービス認証情報A603とを用いて認証を行い、サービス装置60に、サービス認証結果A606を送信する。そして、サービス装置60が、そのサービス認証結果A606に基づいてサービス認証が認証成功または認証失敗を判定する。

(もっと読む)

管理サーバ装置

【課題】各ネットワークサービスの独立性を維持しつつ、かつ各々のサービスの有する知人関係を融通し合う。

【解決手段】複数のサービスサーバそれぞれは、利用者の認識票に他の利用者の認識票である他人認識票を関係付けて記憶し、また、認識票に複数のサービスサーバで利用者を一意に識別する識別情報にその識別情報毎に生成された暗号鍵を関連付けて記憶し、管理サーバは、利用者が利用するサービスサーバの識別子を暗号鍵による暗号化情報を格納するテーブルを有する。暗号化認識票サーバは、第1の認識票に関係付けて第1のサービスサーバに記憶されている他人認識票を受信し、他人認識票に関連する識別情報に関連付けて管理サーバ装置に記憶されている暗号化情報を復号化して、他人認識票の利用者が利用可能なサービスサーバを得て、第1の認識票に他人認識票を関連付けるべきかどうかが判断される。

(もっと読む)

生体認証装置を備えた端末装置及び生体認証システム

【課題】

ユーザの生体情報を用いてログインを行うシステムにおいて、生体情報をサーバ内に格納するシステムでは、サーバ内に格納された生体情報の数が多いほど認証速度が遅くなる。一方、生体情報を認証装置内に格納するシステムでは、認証装置のユーザが変更に柔軟な対応ができず、ユーザの利用状況に合わせたシステム運用が難しい。

【解決手段】

サーバ内にユーザの生体情報と当該ユーザの生体情報が配信される端末名とを対応付けて記録する。また、当該端末名は、ユーザの利用状況に応じて変更を可能とする。

サーバ装置から端末装置へのユーザの生体情報の配信は、当該端末装置の起動時等に行う。ユーザの生体情報を受信した端末装置は、当該端末装置に接続された生体認証装置に生体情報を記録し、ユーザのログインに備える。

また、生体認証時に記録されたユーザの生体情報は、当該端末装置のシャットダウン時等に行う。

(もっと読む)

認証情報管理プログラム、認証情報管理装置、認証方法

【課題】 ユーザ認証の強度を向上させることができる認証情報管理プログラム、認証情報管理装置、認証方法を提供する。

【解決手段】 第1認証情報と、第2認証情報とが対応付けられた情報である対応情報における第1認証情報を変更する変更ステップと、変更ステップにより変更された第1認証情報を認証装置へ通知する通知ステップと、被認証装置からの第2認証情報による認証要求に対して、認証要求における第2認証情報と、対応情報における第2認証情報とが一致するかどうかを判断する認証ステップと、認証ステップにより認証要求における第2認証情報と、対応情報における第2認証情報とが一致すると判断された場合、被認証装置からの第1認証情報の要求に対して、記憶部から読み出した第2認証情報と対応付けられている第1認証情報を応答として返す応答ステップとを認証情報管理装置に実行させる。

(もっと読む)

自動認証システム

【課題】端末操作が簡易で、端末によるシステム開始手順の自由度が高い自動認証システムを実現する。

【解決手段】本発明の自動認証システムは、データベース40と端末10と中継サーバ20とコンテンツサーバ30とを含み、データベース40が、認証ページのURLを含み、かつ、認証フィールド名および認証フィールド値を保存可能であり、中継サーバ20が、前方一致判別手段とコンテンツ判別手段と認証フィールド名認証フィールド値付与手段とコンテンツ要求手段とを含む。

(もっと読む)

情報処理装置、認証システム、認証方法、認証装置及びプログラム

【課題】取引意思を尊重し、また外部への情報漏洩を防止することが可能な情報処理装置等を提供する。

【解決手段】第1読み出し手段は、記憶部に記憶された機器電子証明書に対応する機器秘密鍵を読み出す。署名手段は、機器情報及び予め収集したソフトウェア情報を、機器秘密鍵により電子署名する。生成手段は、電子署名された機器情報及びソフトウェア情報を電子封筒化し、第1電子封筒を生成する。さらに、第2読み出し手段は、記憶部に記憶されたユーザ電子証明書に対応するユーザ秘密鍵を読み出す。第2署名手段は同様に、生体認証に関する情報である生体認証情報、並びに、第1電子封筒をユーザ秘密鍵により電子署名する。第2生成手段も同様に、第2署名手段により電子署名された生体認証情報及び第1電子封筒を電子封筒化し、第2電子封筒を生成する。最後に生成された第2電子封筒を外部へ送信する。

(もっと読む)

情報提供システム

【課題】、情報を配信すべき利用者を正確に特定することができるだけでなく、利用者の氏名や住所等の利用者識別のための既存の情報資源を活用することができ、情報に対するセキュリティも高い情報提供システムを提供することを目的とする。

【解決手段】情報提供装置110と、情報配信装置120と、情報復号装置130とを備える情報提供システム100であって、情報提供装置110は、情報送信部を有し、情報配信装置120は、管理情報格納部と、提供情報格納部と、情報受信部と、ICカード150の識別情報を抽出するICカード150の識別情報抽出部と、提供情報格納部に格納する提供情報格納処理部と、ICカード150の識別情報に対応付けて提供情報格納部に格納された暗号化情報を情報復号装置130に送信する情報送信部とを有し、情報復号装置130は、情報受信部と、暗号化情報を復号する情報復号部とを有する。

(もっと読む)

サービス提供システム、サーバ、ゲートウェイ、ユーザ装置およびサービス提供方法

【課題】 コストの増大やセキュリティの低下を伴わずに、RFIDを利用した各種のサービスを広く展開することが可能となる構成の提供。

【解決手段】 RFIDゲートウェイは、予め定めた暗号鍵を用いて、無線IDタグ(以下、「RFID」)を読み取ったユーザ装置から受信した暗号化されたタグ情報を復号する復号部と、検索キーとして使用する乱数を生成し、前記復号したタグ情報とを対応付けて保存するとともに、前記ユーザ装置に対し前記生成した検索キーを返却する一時保管部と、サービス提供装置からの前記検索キーに対応するタグ情報の照会に応答する回答部と、を備える。サービス提供装置は、RFIDを読み取ったユーザ装置から、検索キーを含むサービス要求を受け付け、前記RFIDゲートウェイに対して前記検索キーを送信してタグ情報を取得し、前記取得したタグ情報を用いて、ユーザ装置に対しRFIDに書き込まれた情報に応じたサービスを提供する。

(もっと読む)

241 - 260 / 1,070

[ Back to top ]