Fターム[5J104JA03]の内容

暗号化、復号化装置及び秘密通信 (108,990) | 暗号方式(一方向性関数も含む) (6,548) | 対称暗号系(共通鍵暗号系) (4,021)

Fターム[5J104JA03]の下位に属するFターム

乱数列と平文列とを逐次合成するもの (189)

換字と転置を交互に繰り返すもの (212)

アフィン暗号 (2)

カオス系列を利用するもの (9)

Fターム[5J104JA03]に分類される特許

481 - 500 / 3,609

保証されたシステム可用性を有する安全な通信のためのアジル・ネットワーク・プロトコル

【課題】トンネル・アジル・ルーティング・プロトコル(TARP)と呼ばれるプロトコルを含む、インタネットを介して通信する安全機構を提供する。

【解決手段】複数のコンピュータ・ノードは、見掛け上無作為のIP送信元アドレスおよびIP着信先アドレス、ならびに見掛け上無作為のディスクリミネータ・フィールドを使用して通信する。定義された基準に一致するデータ・パケットは受け入れられてさらに処理され、この基準を満たさないパケットは拒絶される。IPアドレスおよびディスクリミネータ・フィールドの「ホッピング」だけでなく、媒体アクセス制御アドレスなどのハードウェア・アドレスもホップすることができる。

(もっと読む)

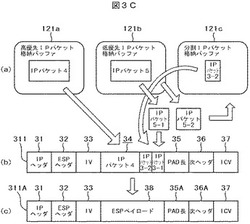

暗号化通信装置

【課題】情報転送を伴わないパディングフィールドの付与を可能な限り行なわずして、暗号化処理を施す。

【解決手段】ESPペイロードデータフィールドの調整を以下のように行なうことで、暗号アルゴリズムが要求するブロック長の整数倍にすることで課題を解決する。まず、IPパケットの優先度をIPヘッダのTOSフィールドにより分別し、高優先IPパケットからESPペイロードデータフィールドに格納し、暗号化処理を施すサイズが暗号化アルゴリズムの要求するブロック長の整数倍になっていない場合、その不足分は低優先IPパケットを分割し、格納する。

(もっと読む)

生体認証モジュール間通信

【課題】生体認証等の本人認証装置において、生体への認証が主であるため人体の近傍に装置が必要であり、各々役割を担うモジュール間の物理的信号通信区間での信号通信は攻撃を受け認証内容を傍受される可能性が大きいため、秘匿性が低下する場合がある。

【解決手段】生情報の測定部、測定情報の加工演算部、登録情報等の記憶部、測定情報と登録情報との認証判定部、判定結果による機能実行部の単一又は複数個グループが形成する集積モジュール間で、物理的に分離されている区間での信号通信を暗号化する装置

(もっと読む)

情報処理装置、情報処理方法およびプログラム

【課題】セキュリティ強度の低い暗号方式を用いて記憶領域に対して行われる不正な操作を禁止可能な、情報処理装置、情報処理方法およびプログラムを提供する。

【解決手段】DES方式と、DES方式とは異なるセキュリティ強度を有するAES方式に対応可能なICカード1であって、 DES方式を用いてICカードの記憶領域に対して行われる所定の操作を禁止するための禁止情報を、AES方式を用いて発行装置5から受信する禁止情報受信部71と、 禁止情報により所定の操作を禁止するための禁止処理を行う禁止フラグ設定部74と、 サービス提供装置3または発行装置5から操作の要求を受信する操作要求受信部75と、 要求された操作が禁止情報により禁止された所定の操作に該当しない場合に、要求された操作を実行する操作実行部77とを備える。

(もっと読む)

信号処理装置及び信号処理方法

【課題】伝送路上の暗号化された放送データに処理負荷に適応した復号化処理を施して記録制御する信号処理装置を提供する。

【解決手段】第1の暗号化処理で暗号化された第1の放送データを取得する取得手段と、前記第1の放送データにおける録画処理時の処理負荷を計測する計測手段と、前記処理負荷に基づいて前記取得手段で取得した前記第1の放送データの領域ごとに復号化処理で復号化するか否かを判断する判断手段と、前記第1の放送データの少なくとも一部の領域を前記復号化処理で復号化すると判断された場合、前記復号化処理で復号化された復号化領域を含む第2の放送データを生成する第1の復号化手段と、第2の暗号化処理で前記第1の放送データまたは前記第2の放送データを暗号化して記録データを生成する暗号化手段と、前記記録データ、前記復号化処理に関する情報、前記復号化領域と非復号化領域との区分け情報を記録する記憶手段とを有する。

(もっと読む)

メモリチップ、情報記憶システム、読み出し装置

【課題】悪意のある書き込み装置からのデータ書き込みを防止することを目的とする。

【解決手段】 メモリチップ1Mと接続される書き込み装置4Mであって、メモリチップ1Mは予め定められたデータの記憶領域である第1領域を含むメモリを有し、メモリ1Mに記憶される第1鍵情報を受け付け、第1鍵を生成する第1の暗号鍵生成部41Mと、書き込み装置が有するデータを第1鍵で暗号化した第1の暗号化データをメモリチップ1Mに送信するデータ送信部42Mとを有し、第1の暗号化データは、メモリチップ1Mが受け付け、メモリチップが有する第1鍵に対応する第2鍵で変換されて、第1領域に書き込まれることを特徴とする書き込み装置。

(もっと読む)

秘密通信方法および装置

【課題】情報を送受信する二者間の一方がセキュリティの整っていないPCを用いる場合でも、第三者への情報漏洩を防止する秘密通信を実現する。

【解決手段】端末Iから端末Oに対して、端末Iから受け取った電子メールへの返信メールにその送信時刻を記載するタイムスタンプ機能を有するソフトウェアを送信する(S14)。端末Oにおいて受信したソフトウェアをインストールする(S16)。端末Iから端末Oに対して、両端末のユーザ同士しか知り得ない内容の質問文と、第1端末の公開鍵とを含む電子メールを送信する(S22)。端末Oから端末Iに対して、質問文に対する回答と暗号通信用の共通鍵とを含む電子メールを公開鍵を用いて暗号化した上で送信する(S26)。端末Iは、端末Oから受け取った電子メールを秘密鍵を用いて復号し(S28)、回答が正しいことを確認したとき(S32)、共通鍵を用いて端末Oとの間で暗号通信を行う(S34)。

(もっと読む)

電子ファイル管理システムおよび管理方法

【課題】クライアントの負担を少なくして暗号化ファイルを安全、確実に管理でき、しかも暗号化ファイルを体系的に管理でき、さらには標準Webブラウザに改造を加えることなくシームレスに追加・結合できる。

【解決手段】クライアント100が所有するファイルを暗号化してWebファイルサーバ200に送信し、さらにWebファイルサーバに格納した段階でもファイル自身を暗号化しておく。また、ファイル暗号化のための暗号鍵はクライアントとサーバのセッション毎に自動生成で管理する。また、クライアントは、既存の標準Webブラウザ機能に加えて、暗号フィルタ処理部120とリダイレクトドライバ130を追加した構成とする。

(もっと読む)

コンテンツ伝送方法及びコンテンツ送信装置、コンテンツ受信装置

【課題】

著作権保護対象のコンテンツに拡張されたコピー制御情報(以下、拡張コピー制御情報)が付属している場合、前記方式で定義されたフォーマットでは、ヘッダサイズの制限などによりすべてのコピー制御情報を伝達できない。

【解決手段】

上記の課題を解決するために、ネットワークを介して接続されるコンテンツ受信装置にコンテンツを送信するコンテンツ送信方法であって、伝送されるコンテンツのコピー制御情報を、前記コンテンツとは別のパケットとして、同一のアプリケーション層セッション上で、前記コピー制御情報の対象となるコンテンツの直前に送信することを特徴とするコンテンツ送信方法を提供する。

(もっと読む)

ネットワークシステム及び盗難抑止方法

【課題】ネットワークから不正に取外された電子機器の再利用を抑止することができ、不正取り外しの誤検出を引き起こし難いネットワークシステムを提供する。

【解決手段】公開鍵暗号方式で用いる固有の公開鍵とその署名を電子機器に持たせ、装着者秘密情報を保持していない電子機器は起動時に装着者秘密情報を保持し、当該電子機器及び相互認証相手の電子機器は相互に公開鍵とその署名を交換することによと、所要の動作を継続可能にされる。装着者秘密情報を保持する電子機器は起動時に相互認証相手の別の電子機器との間で公開鍵を用いた相互認証を行って相手の正当性を確認することを条件に所要の動作を継続可能にされる。電子機器をネットワークから取外すときは、取外し作業者が正当であることを確認してから、取外し対象の電子機器から装着者秘密情報と相互認証のための他の電子機器の公開鍵をクリアして、取り外しが正当化される。

(もっと読む)

情報処理装置、情報記録媒体製造装置、情報記録媒体、および方法

【課題】セグメント毎に異なるパラメータを適用した演算を実行して変換データを取得しコンテンツの置き換えを正確に実行する構成を提供する。

【解決手段】コンテンツ区分領域であるセグメント毎に異なるパラメータによる演算または暗号処理によって変換データを取得して、取得した変換データによって、データ置き換えを行いながらコンテンツ再生を実行する構成において、セグメントに含まれるパケットのSPNとパラメータID(SP_ID)を対応付けたテーブル、または、セグメントに含まれるパケットの情報を格納したEPマップの登録テーブル識別子とパラメータIDを対応付けたテーブルに基づいて、セグメント対応のパラメータIDを取得して、取得したパラメータIDを指定情報としてセグメント対応のパラメータを確実に取得する。

(もっと読む)

メモリ装置、ホスト装置、およびメモリシステム

【課題】メモリ装置とホスト装置間でやり取りするデータの完全性を保証でき、リボケーション情報の同期を悪意の第3者による攻撃から守ることが可能なメモリ装置、ホスト装置、およびメモリシステムを提供する。

【解決手段】証明書を検証するための認証局の公開鍵情報、および不正な装置を排除するためのリボケーション情報を格納し、機密性を保証すべきデータを格納する秘密エリアを含む記憶部23と、外部との通信機能を有し、記憶部の秘密エリアへのアクセスを少なくともリボケーション情報に応じて制御する制御部21と、を有し、制御部21は、ホスト装置との間でより新しいリボケーション情報を持つ側からより古いリボケーション情報を持つ側へリボケーション情報を通信により渡すリボケーション情報の同期機能を有し、リボケーション情報の同期を行わない限り、秘密エリアへのアクセスを禁止する。

(もっと読む)

無線通信ネットワークにおける完全に秘密の鍵の生成

【課題】暗号化において当てはまる最悪の場合の想定の下で、盗聴者が、2つの無線端末間で交換される任意のビットを傍受することができ、2つの端末間で秘密鍵を導出するために使用されるアルゴリズムを知っているという難題に直面しながら、相互的無線チャネルから秘密ビット列を明示的に抽出するシステムを設計する必要がある。

【解決手段】無線通信ネットワークにおける2つ以上のトランシーバの間の完全にランダムな秘密鍵を生成するための方法および装置が使用される。ポイントツーポイントシステムにおいて、両方のトランシーバが、受信した無線信号に基づいて、チャネルインパルス応答(CIR)の推定値を作成する。このCIR推定値は、同期され、また、エラー訂正および検出を含むことができる。ビット長の長い秘密鍵が、CIR推定のデジタル化されたバージョンから生成され、この秘密鍵から、プライバシ増幅によって、完全に秘密の暗号化鍵が導出される。

(もっと読む)

伝票処理システム

【課題】適正な読取装置のみにより、二次元コードに埋め込んだデータを適正な人物が容易に取得することである。

【解決手段】伝票印刷装置10は、人物毎の暗号化キーを記憶し、二次元コードに埋め込むデータの入力と、当該データを取得させる人物に対応する暗号化キーの選択入力とを受け付け、前記選択入力された暗号化キーを用いて前記入力されたデータを暗号化し、当該暗号化データを二次元コードに変換して印刷部20に印刷させて伝票を作成する。読取装置30は、手書きサインのサインデータ、暗号化キー及び解読キーを対応付けて記憶し、伝票の二次元コード及び手書きサインを読み取り、読み取られた手書きサインと記憶された手書きサインとのサインデータを照合し、成功した手書きサインに対応する解読キーを用いて、前記読み取られた二次元コードをデコードした暗号化データを解読する。

(もっと読む)

情報処理システム、情報処理方法、複製元情報処理装置、複製先情報処理装置、及び、プログラム

【課題】鍵生成モジュールが故障した場合等においても、既に暗号化されている情報を復号化することが可能な情報処理システムを提供すること。

【解決手段】情報処理システム1700は、情報を暗号化するとともに当該暗号化された情報を復号化するための鍵を保持し、且つ、新たに鍵を生成し、保持している鍵の1つを親鍵として用いて、生成した鍵を暗号化し、暗号化された鍵を更に保持する鍵生成モジュール1711,1712,…を複数備える。情報処理システムは、複数の鍵生成モジュールのうちの1つである複製元鍵生成モジュールが鍵を新たに生成した場合、生成された鍵を、複数の鍵生成モジュールのうちの他の1つである複製先鍵生成モジュールが保持する鍵を用いて、複製元鍵生成モジュールに暗号化させ、暗号化された鍵を複製先鍵生成モジュールに保持させる鍵複製処理を実行する鍵複製処理実行部1720を備える。

(もっと読む)

データ転送システム、通信機器及びデータ転送方法

【課題】特定の受信者のみがデータを参照できるように転送データを保護できるデータ転送システム、通信機器及びデータ転送方法を提供すること。

【解決手段】携帯電話機1aから携帯電話機1bへデータを転送するデータ転送システム100において、携帯電話機1aは、携帯電話機1bと通信する通信部30aと、データの読み取りを制限するパスワードを携帯電話機1bへ要求し、当該パスワードを受信した後、当該パスワードを用いてデータを暗号化し、通信部30aにより携帯電話機1bへ送信する制御部40aと、を備え、携帯電話機1bは、携帯電話機1aと通信する通信部30bと、携帯電話機1aからの要求に応じて携帯電話機1bの固有情報に基づくパスワードを生成し、通信部30bにより携帯電話機1aへ送信するし、携帯電話機1aから受信した暗号化されたデータをパスワードにより復号する制御部40bと、を備える。

(もっと読む)

暗号化情報の有効期限延長システム、有効期限延長方法及びプログラム

【課題】暗号化情報の有効期限を自動的に延長するシステム、方法及びプログラムを提供する。

【解決手段】情報端末14の利用者に提示するための個人情報に対して共通鍵で暗号化を施すと共に、該共通鍵を公開鍵で暗号化を施して、暗号化個人情報及び暗号化共通鍵を生成するサービスサーバ13と、ポータルサーバ12からの要求に応じて、サービスサーバ13が暗号化個人情報及び暗号化共通鍵を生成するのに用いられる公開鍵証明書を、該公開鍵証明書の鍵ペアを構成する秘密鍵とともに生成し、これらの公開鍵証明書及び秘密鍵を保持して管理する鍵管理サーバ11と、サービスサーバ13から暗号化個人情報及び暗号化共通鍵を取得し、当該暗号化個人情報及び暗号化共通鍵を生成するのに用いた公開鍵証明書の有効期限を設定して、暗号化個人情報及び暗号化共通鍵を個人情報データベース(DB)内に保持するポータルサーバ12とを備える。

(もっと読む)

暗号化装置、復号化装置、および経路探索システム

【課題】利用者ごとに適切な経路探索を行うことができる暗号化装置、復号化装置、および経路探索システムを提供する。

【解決手段】地図上の位置を示すノードおよびノードとノードに隣接するノードとの関連性を示すリンク情報を含む経路探索用データと経路探索用データに対応した地図を表示するための表示用データとが対応付けられた地図データと、ノードと表示用データを開示させる利用者である開示先ユーザとが対応付けられた暗号化定義情報と、経路探索用データを暗号化するための暗号化鍵を格納する記憶部と、経路探索用データと、暗号化鍵と、暗号化定義情報とに基づいて、利用者ごとに、暗号化すべきノードを特定し、特定したノードおよび特定したノードに隣接するノードの経路探索用データを暗号化し、暗号化した経路探索用データと表示用データとを対応付けた暗号化地図データを生成する暗号化処理部と、

を備える。

(もっと読む)

分散型データベースシステム

【課題】個人が特定できるような形での情報の漏洩を防止できるとともに、個人情報の漏洩とならない検索を容易とする分散型DB処理装置、処理方法及び処理プログラムを提供する。

【解決手段】分割されたデータを、分散して記憶する第1の記憶部110、第1の記憶部110に記憶されたデータの複製であって、暗号化されたデータを、分散して記憶する第2の記憶部120、入力部400から入力された検索要求が、分割されたデータの結合が必要か否かを判定する要求判定部351、データの結合が不要と判定された場合に、第1の記憶部110からデータを検索する第1の検索部352、データの結合が必要と判定された場合に、第2の記憶部120からデータを検索する第2の検索部354とを有する。

(もっと読む)

保証されたシステム可用性を有する安全通信用のアジル・ネットワーク・プロトコルの改良

【課題】インターネットなどのコンピュータ・ネットワークに接続されたポータル、およびポータルを通してコンピュータ・ネットワークに接続されたドメイン名データベースを含む、コンピュータ・ネットワーク用の安全ドメイン名サービスを提供する。

【解決手段】ポータルは、安全コンピュータ・ネットワーク・アドレスに関する問合せを認証し、かつドメイン名データベースは、コンピュータ・ネットワーク用の安全コンピュータ・ネットワーク・アドレスを記憶する。それぞれの安全コンピュータ・ネットワーク・アドレスは、.scom、.sorg.、.snet、.sedu、.smil、および.sintなどの、非標準トップレベル・ドメイン名に基づく。

(もっと読む)

481 - 500 / 3,609

[ Back to top ]