Fターム[5J104KA03]の内容

暗号化、復号化装置及び秘密通信 (108,990) | エンティティ認証 (11,484) | 一方向性関数による認証 (112)

Fターム[5J104KA03]に分類される特許

21 - 40 / 112

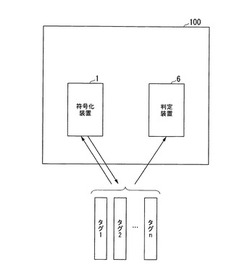

符号化装置、判定装置、判定システム、符号化方法及び判定方法

【課題】タグへの読み書きによって、タグのグループの適正性を判定できる判定システムを提供する。

【解決手段】符号化装置と判定装置を含む判定システムにおいて、符号化装置が、グループ内の全ての識別符号語に基づいて付加符号語を生成し、識別符号語に対応付けて書き込む。判定装置は、読み取り可能な領域にある全ての識別符号語に基づいて、符号化装置と同じ演算によって判定側付加符号語を生成し、付加符号語と判定側付加符号語とが同一であるか否かによってタグのグループの適正性を判定する。

(もっと読む)

認証要求変換装置、認証要求変換方法および認証要求変換プログラム

【課題】既存システムに変更を加えることなく、安全なユーザ認証を提供することを課題とする。

【解決手段】認証要求変換装置は、利用者識別情報と検証情報とサービス用認証情報とを対応付けて記憶する識別情報記憶手段を有する。そして、認証要求変換装置は、利用者識別情報を含む認証要求を利用者端末から受信する。続いて、認証要求変換装置は、受信された認証要求に含まれる利用者識別情報に対応付けられた検証情報を識別情報記憶手段から取得し、識別情報記憶手段から取得した検証情報を用いて、認証要求を送信した利用者端末が正当な利用者であるか否を検証する。その後、認証要求変換装置は、利用者端末が正当な利用者であると検証された場合に、認証要求に含まれる利用者識別情報に対応付けられたサービス用認証情報を識別情報記憶手段から取得し、認証要求を送信した利用者端末を介して、取得したサービス用認証情報をサービス提供装置に送信する。

(もっと読む)

鍵管理方法

【課題】メモリカードなどの記録媒体における安全な鍵管理を実現する。

【解決手段】記録媒体(20)において、ホスト装置(10)との相互認証を経ずにアクセス可能な通常記憶領域(21)および相互認証を経てアクセス可能な認証記憶領域(22)のいずれにもMKBが格納されていない場合、ホスト装置(10)が有するMKB(151)を通常記憶領域(21)および認証記憶領域(22)に書き込む。

(もっと読む)

認証処理方法、認証処理プログラム、記録媒体および認証処理システム

【課題】少ないデータ量で、認証処理の安全性をより向上させ、かつ連続した通信処理をおこなうこと。

【解決手段】被認証装置110を認証する認証装置120において、被認証装置110からあらかじめ今回認証情報と、検証情報とを、取得し保持する。受信部121によって第1の送信情報と、第2の送信情報と、第3の送信情報と、を被認証装置110から受信する。第1の算出部122によって第1の送信情報と、保持されている今回認証情報とによって第1の認証子を算出し、第2の算出部124によって算出された第1の認証子と第2の送信情報と第3の送信情報とによって次回認証情報を算出する。そして、判断部123によって被認証装置110を認証すると判断され、かつ検証部125において次回認証情報が偽造されていないと認証された場合、更新部126によってメモリに保持されている情報を、第2の送信情報および次回認証情報に更新する。

(もっと読む)

既存の無線接続鍵を使用する仮想ペアリングのための装置および方法

第1のピア・デバイスと第2のピア・デバイスとの仮想ペアリングのための方法が開示される。この方法において、第1タイプの無線接続が確立するために、第1および第2のピア・デバイスを仮想的にペアリングする際に使用するためのナンスが第1のピア・デバイスにおいて生成される。このナンスは、第1および第2のピア・デバイス間のすでに確立されている第2タイプの無線接続によって、第1のピア・デバイスから第2のピア・デバイスに送られる。このナンスと、すでに確立されている第2タイプの無線接続のための共有鍵とから、少なくとも1つの新たな鍵が生成される。第1および第2のピア・デバイス間の第1タイプの無線接続を確立するために、第1のピア・デバイスは、少なくとも1つの新たな鍵を使用して第2のピア・デバイスと仮想的にペアリングされる。 (もっと読む)

ネットワークシステム及びネットワークシステムにおける端末機器の認証情報集約方法

【課題】 暗号鍵管理方法を備えたネットワークシステムにおいて、当該ネットワークシステムへ設置された端末機器からの認証情報を、情報量を圧縮しながら集約できるようにする。

【解決手段】 ネットワークシステムは、端末機器やサーバがそれら属性に基づいた鍵の構成を使って暗号化した通信メッセージをマルチキャストで実現する暗号鍵管理機能を備える。本ネットワークシステムにおいてはまた、最上位サーバ(1−1−1)を除くサーバに、当該ネットワークシステムへ設置された端末機器からの認証情報を、情報量を圧縮しながら集約する認証情報集約部(1−1−2−1、1−1−4−1)を備え、これら認証情報を最後に受け取った前記最上位サーバは、集約された認証情報から端末機器の認証結果の是非を判断する認証検証部(1−1−1−1)を備える。

(もっと読む)

暗号通信システム、暗号通信方法、送信装置および受信装置

【課題】低性能な通信装置により高速かつセキュリティ性の高い暗号通信を行うための技術を提供する。

【解決手段】本発明の暗号通信システムは、コンテンツを送信する第1の通信装置と、前記第1の通信装置から前記コンテンツを受信する第2の通信装置を有し、一方の通信装置が、他方の通信装置に通知すべき乱数を含むメッセージに、該他方の通信装置に通知すべき乱数と該他方の通信装置から既に通知された乱数とを基に暗号化した署名を付与して送信し、前記他方の通信装置が、受信した前記メッセージに含まれていた前記乱数と自身の保持している乱数とを基に前記署名を検証することにより、それぞれの通信装置が、相手装置に通知した乱数および前記相手装置から通知された乱数を互いに共有し、共有した複数の前記乱数を用いて生成したセッション鍵で暗号化したコンテンツを送受信する。

(もっと読む)

情報管理装置、コンテンツ取得装置、ユーザ検出プログラムおよびコンテンツ情報取得プログラム

【課題】コンテンツに埋め込む情報量が少ない場合であっても、コンテンツ情報の配信と、コンテンツを再配信したユーザを特定することが可能な情報管理装置を提供する。

【解決手段】情報管理装置30は、ユーザ情報とコンテンツ情報とからハッシュ値を生成し、予め定めたデータ長以下にハッシュ値のデータ長を削減することで埋め込み用の配信情報を生成する配信情報生成手段342と、コンテンツに埋め込まれている配信情報および当該コンテンツの特徴量を含んだコンテンツ情報の要求に対し、当該配信情報および当該特徴量に対応するコンテンツ情報を配信するコンテンツ情報配信手段35と、コンテンツから配信情報を検出するとともに、当該コンテンツからコンテンツ情報に含まれている特徴量を抽出し、当該配信情報および当該特徴量に対応するユーザ情報を出力するユーザ検出手段36と、を備える。

(もっと読む)

受信装置、送信装置および認証方法

【課題】複数の機器が存在する場合でも、認証手順を増やすことなく、端末を特定して情報を伝送すること。

【解決手段】受信部201は、送信装置100を特定するユーザ情報を用いて生成された第1ハッシュ値を、送信装置100から受信し、ハッシュ値生成部204は、保持部202に登録されている複数の装置をそれぞれ特定するユーザ情報を用いて、複数の装置毎に第2ハッシュ値を生成し、比較部205は、第1ハッシュ値と、第2ハッシュ値とを比較し、表示部207は、比較部205による比較の結果に応じて、第1ハッシュ値と一致する第2ハッシュ値に対応する装置を特定するユーザ情報を表示する。

(もっと読む)

端末間ハンドオーバにおける認証方法及びシステム

【課題】異なるネットワークを介した端末間ハンドオーバについて、端末認証及びネットワーク認証,サービス認証を少ないシーケンスで実行し、端末の匿名性を高める認証方法等を提供する。

【解決手段】第1の端末が、第1の端末のアドレスA2及び暗号鍵Ks2に基づいて生成されたハッシュ値h(A2‖Ks2)を、第1のアクセスゲートウェイ、第2のアクセスゲートウェイ及びコンテンツ配信サーバとの間で共有する。コンテンツ配信サーバが、更新暗号鍵Kc2から第1の部分暗号鍵Kc2-a及び第2の部分暗号鍵Kc2-bを生成し、第1の部分暗号鍵Kc2-aを第1のアクセスゲートウェイを介して第1の端末へ送信し、第2の部分暗号鍵Kc2-bを、第2のアクセスゲートウェイを介して第2の端末へ送信する。第1の端末が、第1の部分暗号鍵Kc2-aを第2の端末へ転送し、第2の端末が、第1の部分暗号鍵Kc2-a及び第2の部分暗号鍵Kc2-bから更新暗号鍵Kc2を復元する。

(もっと読む)

セキュリティ・プロトコルの最初のメッセージの保護方法

【解決手段】本発明はセキュリティ・プロトコルの最初のメッセージの保護方法に関し、初期化ステップ1、開始者が最初のメッセージを送信するステップ2、および返答者が最初のメッセージを受信するステップ3を含む。本発明に係るセキュリティ・プロトコルの最初のメッセージの保護方法を利用すれば、1)メッセージ完全性コードMICまたはメッセージ認証コードMAC計算関数により、開始者と返答者があらかじめ共有している事前共有マスター・キーPSMKを最初のメッセージに含まれた安全パラメータにバインディングでき、セキュリティ・プロトコルの最初のメッセージに対する偽造攻撃を有効的に防止し、2)最初のメッセージのメッセージ完全性コードMICまたはメッセージ認証コードMACを計算する際、事前共有マスター・キーPSMKと最初のメッセージに含まれた安全パラメータのみを選択して計算し、開始者と返答者の計算規模を有効的に減少し、計算リソースを節約できることになる。 (もっと読む)

情報管理装置、情報処理システム、情報管理方法及び情報管理プログラム

【課題】ある事業者が保有している利用者の情報を、他の事業者に利用させる場合に、利用者情報の配布先を制限するアクセストークンを発行するようにした情報管理装置を提供する。

【解決手段】利用者が利用する端末装置と該利用者に関する情報である利用者情報を活用する情報活用装置と通信可能であって、該利用者情報を管理する情報管理装置であって、記憶手段は、前記情報活用装置を特定する情報活用装置識別子と乱数を対応付けて記憶し、連結手段は、前記記憶手段に記憶されている乱数と前記利用者の認証に利用する認証情報とを連結し、ハッシュ値算出手段は、前記連結手段によって連結された符号からハッシュ関数によってハッシュ値を算出し、アクセストークン発行手段は、前記ハッシュ値算出手段によって算出されたハッシュ値を前記利用者情報にアクセスするためのアクセストークンとして、前記端末装置に対して発行する。

(もっと読む)

ネットワークを動作する方法、システム管理装置、ネットワーク及びコンピュータプログラム

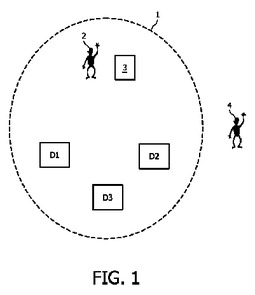

本発明は、ネットワークのノードを表す通信装置を有するネットワークを動作する方法に関する。より正確には、本発明は、ノードD1及びシステム管理装置3を有するネットワーク1を動作する方法に関し、前記システム管理装置は、複雑度を持つアルファ安全関数のセットであるルート鍵材料を有し、前記ノードが、前記ルート鍵材料から導出された複雑度αのノード鍵材料共有を与えられる。前記方法は、ノードD1に対するアクセスを得るための外部ユーザ4に対する要求の前記システム管理装置における受信後に、前記システム管理装置が、前記ルート鍵材料及びアクセス識別子から複雑度αの外部ユーザ鍵材料共有を生成するステップと、前記システム管理装置が、前記外部ユーザ鍵材料共有及び前記ノードの識別子から、αより小さい複雑度のアクセス鍵材料を生成するステップと、前記システム管理装置が、前記外部ユーザに前記アクセス鍵材料共有及び前記アクセス識別子を与えるステップと、前記外部ユーザが、前記アクセス鍵材料共有から鍵を導出し、この鍵及びアクセス証明書を前記ノードに送信するステップと、前記ノードが、前記アクセス識別子及び前記ノード鍵材料共有から鍵を計算するステップと、前記ノードが、前記外部ユーザを承認するために、前記外部ユーザにより送信された鍵及び前記ノードにより計算された鍵を比較するステップとを有する。  (もっと読む)

(もっと読む)

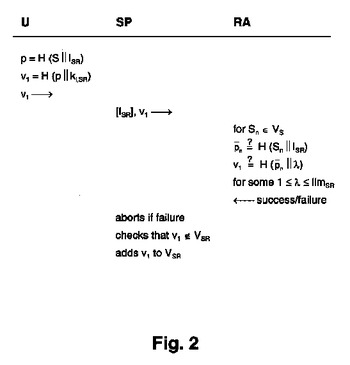

サービスアクセスの制限を可能にする方法

サービスアクセスの制限を可能にする方法を提供する。サービスプロバイダ(SP)が少なくとも1つのサービス(SR)を提供し、ユーザ(U)が、サービス(SR)の起動または登録に使用可能な複数の相異なるデジタルアイデンティティIiを所有する。サービス(SR)へのアクセスが、第三者エンティティにおけるアカウントを必要とし、ユーザ(U)が該アカウントに自己のデジタルアイデンティティIiを登録し、ユーザ(U)が第三者エンティティとの間で秘密Sを取り決める。本方法は、ユーザ(U)が自己の相異なるデジタルアイデンティティIiにカウンタ値ki,SRを割り当てるステップと、ユーザ(U)が、特定のデジタルアイデンティティIiを使用してサービス(SR)を要求し、秘密Sおよびサービス要求のために使用されるデジタルアイデンティティIiに割り当てられたカウンタ値ki,SRに暗号化アルゴリズムHを適用することにより確認値、すなわち第1の確認値V1を計算するステップと、第三者エンティティが、第1の確認値V1を受信し、暗号化アルゴリズムHを適用することにより、使用されたカウンタ値ki,SRを再構成し、再構成されたカウンタ値ki,SRが限度limSRを超過するかどうかの情報を提供するステップとを備える。  (もっと読む)

(もっと読む)

認証処理方法、認証処理プログラム、記録媒体および認証処理システム

【課題】認証処理の安全性をより向上させ、かつ連続した通信処理をおこなうこと。

【解決手段】被認証装置110を認証する認証装置120において、認証装置110からあらかじめ今回認証情報と、検証情報とを、取得し保持する。認証判断情報受信部121は、第1の送信情報と、第2の送信情報と、を被認証装置110から受信する。第1の算出部122は、第1の送信情報と、保持されている今回認証情報とによって、第1の認証子を算出し、判断部123は、算出された第1の認証子に対して一方向変換関数による演算をおこなった値が、保持されている今回認証情報と一致するか否かを判断して、一致した場合に、被認証装置110を認証する。次回認証情報検証部124は、保持されている検証情報と、認証判断情報受信部121によって受信された第2の送信情報とが一致するか否かを検証して、一致した場合に、次回認証情報が偽造されていないと認証する。

(もっと読む)

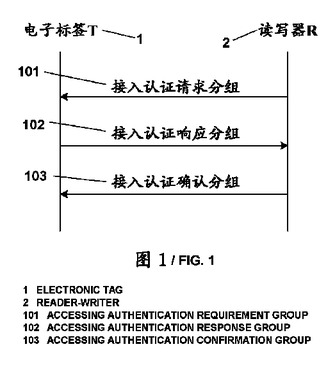

事前共有キーによる匿名認証方法、リード・ライト機、電子タグ及び事前共有キーによる匿名双方向認証システム

事前共有キーによる匿名認証方法、リード・ライト機、電子タグ及び事前共有キーによる匿名双方向認証システムを提供した。当該方法は、以下のステップ、1)リード・ライト機が電子タグへアクセス認証要求パケットを送信すること、2)電子タグはアクセス認証要求パケットを受信した後にアクセス認証応答パケットを作成してリード・ライト機へ送信すること、3)リード・ライト機はアクセス認証応答パケットを受信した後にアクセス認証確認パケットを作成して電子タグへ送信すること、4)電子タグはアクセス認証確認パケットに基づいて確認を行うことを含む。  (もっと読む)

(もっと読む)

価値を移転するためのシステムおよび方法

移転されるべき価値と関連付けられた実質的にランダムなコードを用いることによって価値を第1のユーザから第2のユーザに移転するためのシステムおよび方法が提供される。信頼できる機関は、価値を蓄えるために使用されるユーザ口座をユーザが作ることを可能にする。第1のユーザは支払いコードを請求することができ、それを指定された価値と関連付けて第2のユーザに伝えることができ、第2のユーザは支払いコードを信頼できる機関に提示することができる。支払いコードが有効ならば、信頼できる機関は、指定された価値を第1のユーザの口座から引き落として、指定された価値を第2のユーザの口座に振り込む。あるいは、第2のユーザはインボイスコードを請求することができ、それを指定された価値と関連付けて第1のユーザに伝えることができ、第1のユーザはインボイスコードを信頼できる機関に提示することができる。インボイスコードが有効であるならば、信頼できる機関は指定された価値を第1のユーザの口座から引き落として指定された価値を第2のユーザの口座に振り込む。  (もっと読む)

(もっと読む)

情報処理装置及びプログラム

【課題】ユーザやグループの識別子は変更されることがあるため、これらユーザやグループの識別子を用いる必要のない情報のアクセス権管理技術を提供する。

【解決手段】少なくとも一つの他の情報を特定する特定情報を、利用権限を表す権限情報として含む情報を取得する。また、過去に利用した情報を特定する利用履歴情報を記憶しており、取得した情報に含まれる権限情報を参照し、当該権限情報によって特定される他の情報が、利用履歴情報で特定される、過去に利用した情報に含まれる場合に取得した情報の利用を許可して処理する情報処理装置である。

(もっと読む)

移動無線通信装置におけるコンタクトの認証及び信頼できるコンタクトの更新

【課題】移動無線通信装置におけるコンタクトの認証及び信頼できるコンタクトの更新を提供する。

【解決手段】無線通信装置において実施する方法であって、この方法では、署名付きのコンタクト情報を、信頼できるコンタクトから成るリストに含まれないソースから受信し(456)、署名を無線通信装置に本方法に従って保存される基準署名と比較することによって署名が有効であるかどうかを確認し(462)、署名が有効である場合に、信頼できるコンタクトから成るリストを、受信したコンタクト情報に関して更新する(468)。或るアプリケーションでは、コンタクト情報及び署名は無線通信装置プロビジョニングセッション要求メッセージに関連付けられる。

(もっと読む)

デジタル署名及び認証のためのシステム及び方法

【課題】被認証者装置側に何らの演算ユニットをも要求することなく、公開キーの認証、又は、デジタル署名を行うためのメカニズムを提供する。

【解決手段】認証とデジタル署名を行うためのシステム及び方法は、読出しによってそのコンテンツが破壊されるデータの秘密アレイを格納したリードワンスメモリユニットと、暗号化されたアレイと、暗号化アレイを単一の公開キーに対して証明するツリーデータと、公開キーの証明書とを格納した通常のメモリとを備えており、その公開キーと証明書を被認証者装置へ送信し、リードワンスメモリユニット内において、署名された要求を、秘密アレイから受信する。認証システムは、それを暗号化してその結果を暗号化アレイの一のデータと比較することによりチェックし、そして、暗号化アレイが公開キーに対して、ツリーデータを利用して確認する。最後に、認証者装置は、公開キーが信頼できるか否かをチェックする。

(もっと読む)

21 - 40 / 112

[ Back to top ]